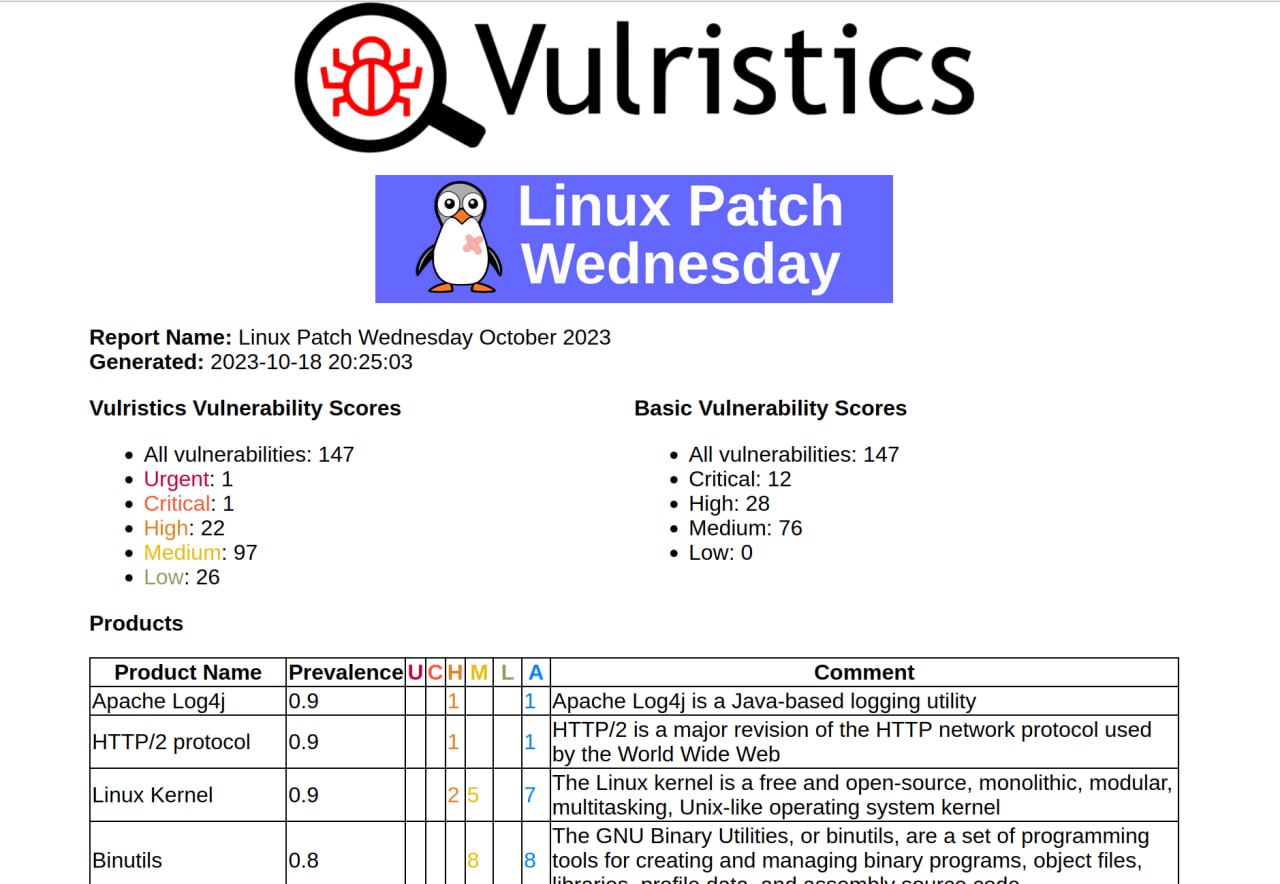

Выпустил отчёт по октябрьскому Linux Patch Wednesday! Первый! 🥳 Результатом доволен. Топ выглядит адекватно и соответствует тому, что я подсвечивал в канале.

1. Memory Corruption - Chromium (CVE-2023-5217). Это уязвимость в библиотеке libvpx, которая была самой критичной и в октябрьском Microsoft Patch Tuesday. Есть PoC на гитхабе и признаки эксплуатации вживую.

2. Remote Code Execution - GNU C Library (CVE-2023-4911). Это Qualys Looney Tunables. Давно есть PoC, но признаков эксплуатации вживую пока нет.

3. Denial of Service - Golang Go (CVE-2023-29409). Есть PoC. Vulristics определил софт как TLS, т.к. в описании уязвимости CVE никакого намека на Go. 🤷♂️

4. Denial of Service - HTTP/2 protocol (CVE-2023-44487). Также был в MSPT.

…

14. Memory Corruption - Curl (CVE-2023-38545). Для этой уязвимости появились PoC-и на Github.

Остальное без эксплоитов и признаков эксплуатации вживую.

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Прожектор по ИБ, выпуск №8 (22.10.2023) | Александр В. Леонов

Уведомление: Ноябрьский Linux Patch Wednesday | Александр В. Леонов