Joint advisory AA22-279A (1/4)

Пожалуй хватит общих слов, давайте про уязвимости. 🙂 Очередная двадцатка уязвимостей от CISA, NSA и FBI. Joint cybersecurity advisory (CSA) AA22-279A. Не могут американцы просто выпустить список "20 уязвимостей через которые чаще всего ломают американские организации". Обязательно нужно вставить геополитику и указать на какую-то страну. Поэтому вопрос атрибуции атак оставляю без комментариев.

Но сами такие списки люблю по ряду причин:

1) Они показывают на какие CVE нужно обратить внимание. Это самое очевидное. Заметили такое в инфраструктуре - бегите исправлять.

2) Они показывают софты, за которыми нужно следить в первую очередь. А ваш сканер уязвимостей должен хорошо эти софты поддерживать.

3) Они показывают группы софтов, за которыми нужно следить в первую очередь. Обычно это то, что доступно широкому кругу пользователей или что неудобно обновлять.

4) Они показывают типы уязвимостей, на которые нужно обращать внимание в первую очередь.

5) Такие листы уязвимостей относительно компактные, их даже руками можно разобрать.

Не могу не отметить, насколько халтурно выполнен репорт. Описание уязвимостей подтянули автоматом с NVD. Включая такое: "Microsoft Exchange Server remote code execution vulnerability. This CVE ID differs from CVE-2021-26412, CVE-2021-26854, CVE-2021-26855, CVE-2021-26858, CVE-2021-27065, and CVE-2021-27078". Могли бы потрудиться и написать уникальный текст по каждой из 20 CVE-шек, ну правда. Joint advisory от трех серьезных организаций, но кажется всем настолько наплевать.

Исходный список:

1) Apache Log4j CVE-2021-44228 Remote Code Execution

2) Pulse Connect Secure CVE-2019-11510 Arbitrary File Read

3) GitLab CE/EE CVE-2021-22205 Remote Code Execution

4) Atlassian CVE-2022-26134 Remote Code Execution

5) Microsoft Exchange CVE-2021-26855 Remote Code Execution

6) F5 Big-IP CVE-2020-5902 Remote Code Execution

7) VMware vCenter Server CVE-2021-22005 Arbitrary File Upload

8) Citrix ADC CVE-2019-19781 Path Traversal

9) Cisco Hyperflex CVE-2021-1497 Command Line Execution

10) Buffalo WSR CVE-2021-20090 Relative Path Traversal

11) Atlassian Confluence Server and Data Center CVE-2021-26084 Remote Code Execution

12) Hikvision Webserver CVE-2021-36260 Command Injection

13) Sitecore XP CVE-2021-42237 Remote Code Execution

14) F5 Big-IP CVE-2022-1388 Remote Code Execution

15) Apache CVE-2022-24112 Authentication Bypass by Spoofing

16) ZOHO CVE-2021-40539 Remote Code Execution

17) Microsoft CVE-2021-26857 Remote Code Execution

18) Microsoft CVE-2021-26858 Remote Code Execution

19) Microsoft CVE-2021-27065 Remote Code Execution

20) Apache HTTP Server CVE-2021-41773 Path Traversal

Я конечно не отказал себе в удовольствии загнать список CVE-шек в свой Vulristics, чтобы посмотреть как он справится и подтюнить его при необходимости.

$ python3.8 vulristics.py --report-type "cve_list" --cve-project-name "AA22-279A" --cve-list-path joint_cves.txt --cve-data-sources "ms,nvd,vulners,attackerkb" --cve-comments-path comments.txt --rewrite-flag "True"

Отчет здесь: https://avleonov.com/vulristics_reports/aa22-279a_report_with_comments_ext_img.html

Дальше будут некоторые комментарии про то, что в итоге получилось.

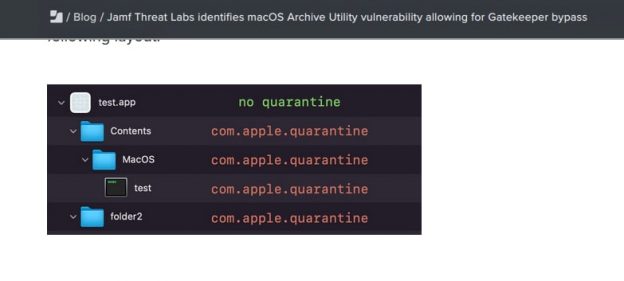

![Сейчас начинают потихоньку разгонять [1, 2] по поводу уязвимости macOS CVE-2022-32910](https://avleonov.ru/wp-content/uploads/2023/10/photo_46@07-10-2022_16-01-42.jpg)