Joint advisory AA22-279A (4/4)

3. Продетектированные типы уязвимостей.

Remote Code Execution

Command Injection

Arbitrary File Reading

Authentication Bypass

Path Traversal

Как видим все уязвимости очевидно критичные за исключением одного "Path Traversal":

Path Traversal - Citrix Application Delivery Controller (CVE-2019-19781)

Описание уязвимости не оставляет никаких возможностей для детектирования другого типа:

"An issue was discovered in Citrix Application Delivery Controller (ADC) and Gateway 10.5, 11.1, 12.0, 12.1, and 13.0. They allow Directory Traversal".

Этот же тип указывается в отчете AA22-279A: Citrix ADC CVE-2019-19781 Path Traversal

И только в описании эксплоита мы можем видеть, что это по факту RCE: "This tool exploits a directory traversal bug within Citrix ADC (NetScalers) which calls a perl script that is used to append files in an XML format to the victim machine. This in turn allows for remote code execution."

Что ж, это очередное напоминание о том, что жестко фильтроваться по типу уязвимости нельзя и доверять описанию из nvd тоже нельзя. Тип уязвимости может уточняться со временем, а изменения в NVD никто не вносит.

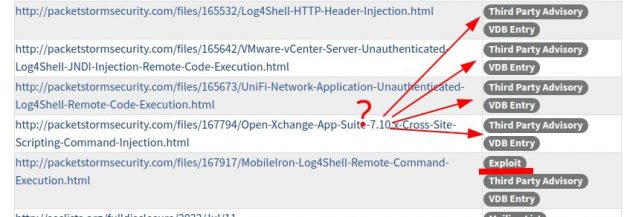

В части случаев Vulristics может помочь более точно определить тип уязвимости:

AA22-279A: Apache HTTP Server CVE-2021-41773 Path Traversal

Vulristics: Remote Code Execution - Apache HTTP Server (CVE-2021-41773)

Почему? Потому что в описании "If CGI scripts are also enabled for these aliased pathes, this could allow for remote code execution."

Но конечно Vulristics это не серебряная пуля и кроме ручного разбора публикаций об уязвимостях и эксплоитах тут ничего не придумаешь.

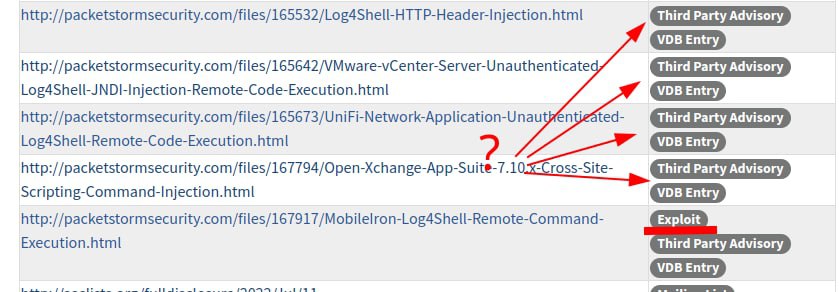

Также не могу не указать, что ещё для части уязвимостей Vulrisitcs определил типы уязвимостей более корректно в соответствии с описанием:

AA22-279A: GitLab CE/EE CVE-2021-22205 Remote Code Execution

Vulristics: Command Injection - GitLab (CVE-2021-22205) - Urgent [947]

"… which resulted in a remote command execution."

AA22-279A: Sitecore XP CVE-2021-42237 Remote Code Execution

Vulristics: Sitecore Experience Platform (XP) (CVE-2021-42237)

"… it is possible to achieve remote command execution on the machine."

AA22-279A: VMware vCenter Server CVE-2021-22005 Arbitrary File Upload

Vulristics: Remote Code Execution - VMware vCenter (CVE-2021-22005)

"…may exploit this issue to execute code on vCenter Server by uploading a specially crafted file."

AA22-279A: F5 Big-IP CVE-2022-1388 Remote Code Execution

Vulristics: Authentication Bypass - BIG-IP (CVE-2022-1388)

… undisclosed requests may bypass iControl REST authentication"

AA22-279A: Apache HTTP Server CVE-2021-41773 Path Traversal

Vulristics: Remote Code Execution - Apache HTTP Server (CVE-2021-41773)

"… this could allow for remote code execution."

AA22-279A: Apache CVE-2022-24112 Authentication Bypass by Spoofing

Vulristics: Remote Code Execution - Apache APISIX (CVE-2022-24112)

"… is vulnerable to remote code execution."

AA22-279A: Buffalo WSR CVE-2021-20090 Relative Path Traversal

Vulristics: Authentication Bypass - Buffalo WSR (CVE-2021-20090)

"… allow unauthenticated remote attackers to bypass authentication."

Поэтому не спешите доверять типу уязвимости из CISA Known Exploited Vulnerabilities Catalog и учитывать его при приоритизации.