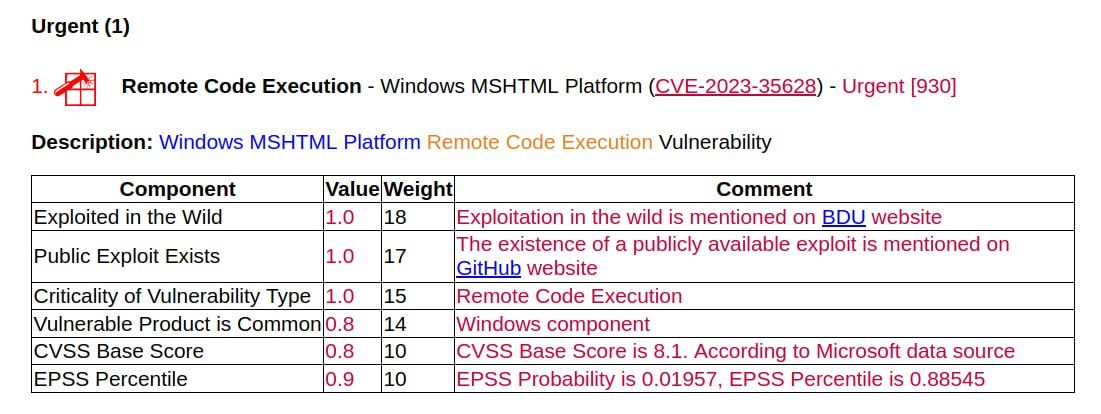

Про уязвимость Remote Code Execution - n8n (CVE-2025-68613). n8n - это платформа автоматизации рабочих процессов, доступная по лицензии fair-code. Некорректное управление динамически изменяемыми программными ресурсами (CWE-913) в системе оценки выражений рабочих процессов (workflow expression) n8n позволяет удалённому аутентифицированному злоумышленнику без прав администратора выполнить произвольный код.

⚙️ Уязвимость была устранена в 20-х числах декабря 2025 г.

⚒️ Эксплоиты на GitHub доступны с 22 декабря, в том числе для совместной эксплуатации с CVE-2026-21858 (Ni8mare).

👾 26 декабря вышел подробный write-up от Resecurity, в котором сообщалось о признаках эксплуатации уязвимости вживую. 27 февраля Akamai сообщили об эксплуатации уязвимости малварью Zerobot. 11 марта уязвимость добавили в CISA KEV.

🌐 В январе CyberOK СКИПА фиксировала чуть менее 9 000 активных n8n в Рунете, ~70% были уязвимы.