Собственно вот и обещанный пост про OpenSCAP. Демонстрирую как можно просканить хост на уязвимости с помощью OpenSCAP и бесплатного официального OVAL контента для Ubuntu. Также пробую разнести сбор данных и их анализ с помощью System Characteristics. Не без багов, но работает. Можно ли будет генерить файлы System Characteristics самостоятельно без утилиты oscap, только по собранным пакетам и версии ОС? Так чтобы на основе OpenSCAP сделать бесплатную API-шку совместимую со Scanvus? 🤓 Хе-хе, посмотрим. Но пока выглядит как достаточно перспективная задумка. Следите за обновлениями, ну и если кто хочет поучаствовать в благом деле, пишите в личку (@leonov_av).

Архив метки: vulnerability

Итак, вы решили начать разработку своего Vulnerability Management решения

Итак, вы решили начать разработку своего Vulnerability Management решения. Часть 3. На чем можно срезать углы?

Подводные камни подсветили, специализаций коснулись. В этой завершающей части посмотрим как можно быстро слепить VM-решение из того, что есть в паблике:

1. Весьма соблазнительно взять опенсурсный сканер и, несколько доработав его, начать продавать как коммерческий продукт или сервис. Например, взять OpenVAS/GVM, Nuclei, Nmap. Однако следует понимать, что вместе с наработками придется брать в нагрузку и немалое легаси. И возможно реализовать какую-то конкретную функциональность с нуля было бы проще, чем поддерживать форк проекта с историей. Кроме того за успешным опенсурсным сканером, как правило, стоит коммерческая компания, которая этот проект уже монетизирует и конкурентам не рада. Стоит ожидать, что вам будут вставлять палки в колеса, например через хитрое лицензирование (Nmap) или ограничение бесплатного публичного фида с детектами (OpenVAS/GVM). И тут уж как впишитесь.

2. Часто для того, чтобы по-быстрому добавить детектирование уязвимостей реализуют такую схему: детектирование CPE идентификатора установленного софта и поиск уязвимостей в базе NVD. Просто, быстро, универсально. Но далеко не всегда достоверно, т.к. ошибки могут быть и при детектировании CPE, и описании уязвимой конфигурации в NVD. Да и не всё всегда определяется версиями софта, свою роль могут играть патчи и их перекрытия. Продемонстрировать как такая схема работает можно на примере Nmap + Vulners plugin. Nmap тут отвечает за детект CPE, а Vulners за поиск по NVD.

3. Отдельная большая тема это SCAP/OVAL. Если кратко, то это набор открытых спецификаций для описания уязвимостей/мисконфигураций и того как их по этому описанию детектировать. Есть много бесплатного публичного контента: репозиторий CIS, DISA STIGs, профили PCI DSS от OpenSCAP, Windows уязвимости в коненте от ФСТЭК/АЛТЭКС-СОФТ, вендорский контент для Ubuntu, Debian, RHEL. Есть как минимум один опенсурсный SCAP/OVAL сканер, который все ещё развивается, это OpenSCAP от RedHat. Есть старые заброшенные проекты ovaldi и jovaldi. C открытыми SCAP/OVAL сканерами под Windows все традиционно тяжко, OpenSCAP в этом направлении шел, но не так давно под Windows его перестали поддерживать. Следует отметить, что продвигается эта тема в первую очередь американцами для контроля безопасности их государственной инфры (для военных и федеральных агентств в основном). Чуть менее чем все вакансии по SCAP/OVAL открываются в США и требуют американское гражданство и clearance, что намекает. 😉 Также они навязывают VM-вендорам поддерживать SCAP/OVAL, что те и делают, кто-то более формально, кто-то менее. В общем, есть соблазн в это дело крепко влезть, чтобы реюзнуть наработки. И есть как минимум одна success story у кого это получилось - RedCheck от АЛТЭКС-СОФТ. Также можно привести в пример индийскую компанию Secpod. Из минусов - спецификации там не особо простые и удобные, делать всё строго по ним достаточно тяжко, особенно реализовывать нестандартные проверки для нестандартных систем.

На этом мини-цикл про разработку VM я заканчиваю, но тему сканероделания конечно не оставляю. Дальше как раз планирую в очередной раз погружаться в SCAP/OVAL, следующий плановый эпизод будет про детектирование уязвимостей с помощью OpenSCAP.

Вот это важная тема

Вот это важная тема. Патчить там пока нечего, но скиньте своим SOC-оводам, что бы детекты и черные списки настроили.

Upd. Ответ от Microsoft и указание CVE: CVE-2022-41040 Microsoft Exchange Server Server-Side Request Forgery (SSRF) и CVE-2022-41082 PowerShell RCE

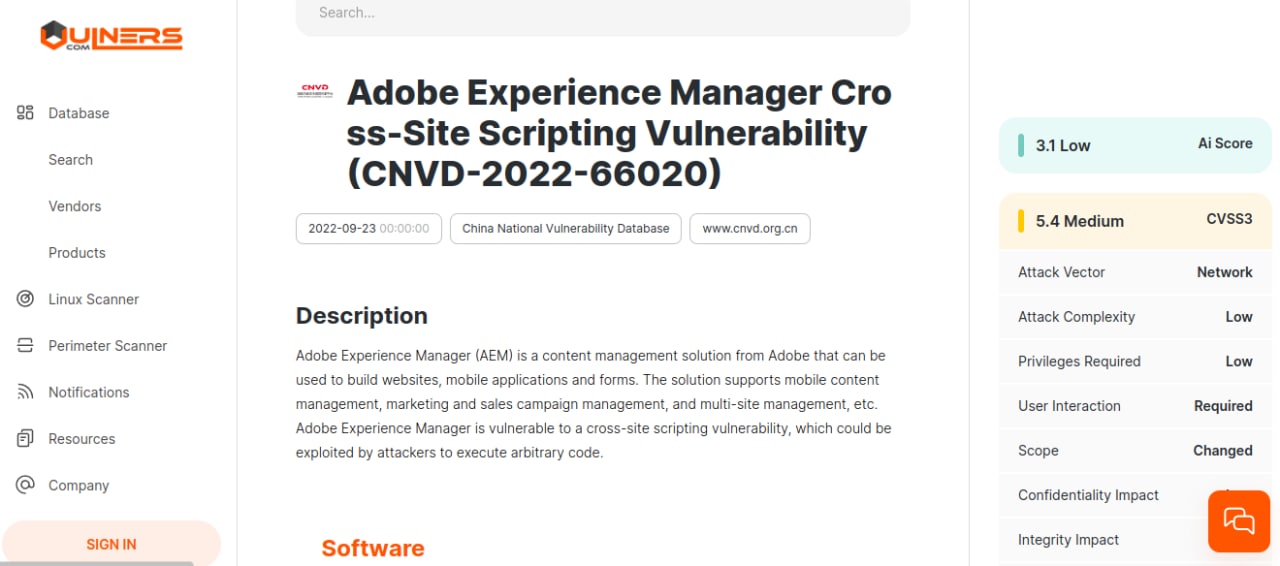

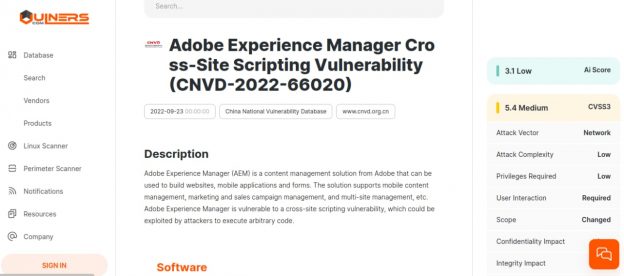

О национальных базах уязвимостей, в частности китайских

О национальных базах уязвимостей, в частности китайских.

В Китае две основные государственные базы уязвимостей:

- https://www.cnnvd.org.cn/ Chinese National Vulnerability Database поддерживается China Information Security Evaluation Center

- https://www.cnvd.org.cn/ China National Vulnerability Database поддерживается National Computer Network Emergency Technical Handling Coordination Center, CNCERT/CC, подразделение Ministry of Industry and Information Technology

Зачем вообще нужны национальные базы уязвимостей, когда есть NVD? Обычно такие базы создаются при гос. органе, который, кроме прочего, должен предупреждать компании и организации о появлении опасных уязвимостей требующих оперативного исправления. Чтобы это делать нужна как минимум страница с профилем уязвимости. Делать это ссылкой на американскую базу мало того, что довольно унизительно, но ещё и ненадежно. Сегодня NVD публично доступна, а завтра, например, ограничат доступ по IP или даже сделают хитрую закрытую регистрацию. Тогда что? А они могут. Или если появилась информация о новой уязвимости в софте, который в западном мире вообще не представлен, то получается нужно в обязательном порядке репортить её в MITRE/NVD и ждать пока они добавят (если вообще добавят)? Тоже как-то не очень. Опять же данные в NVD дополнительными полями не расширишь, в случае каких-то выявленных проблем в описании по-быстрому не поправишь. Зависимость.

В общем, даже если национальная база уязвимостей это буквальный клон NVD, все равно её существование видится вполне оправданным. При условии конечно, что её наполнение не хуже, чем NVD. Обеспечивать это пока NVD публично доступна, дело довольно простое. Дергаешь фиды и раскладываешь их к себе. А если NVD вдруг перестанет быть доступной публично, то и статус её в мире довольно оперативно изменится. А если же национальная база лучше по наполнению (по количеству уязвимостей, их описанию или поддержке продуктов), то и тем более оправдано.

Единственная сложность в том, что национальные базы уязвимостей обычно ведутся на национальных же языках. Ну, имеют право. Но в наш век дешевого и достаточно качественного автоматического перевода, это перестает быть чем-то непреодолимым. Тем более, что описания уязвимостей достаточно однотипные. И вот ребята из Vulners эту проблему успешно решают. Они добавили поддержку CNVD сразу на английском! https://vulners.com/search?query=type:cnvd Теперь работать с CNVD не сложнее чем с NVD. Это ли не круто, товарищи?! 🙂

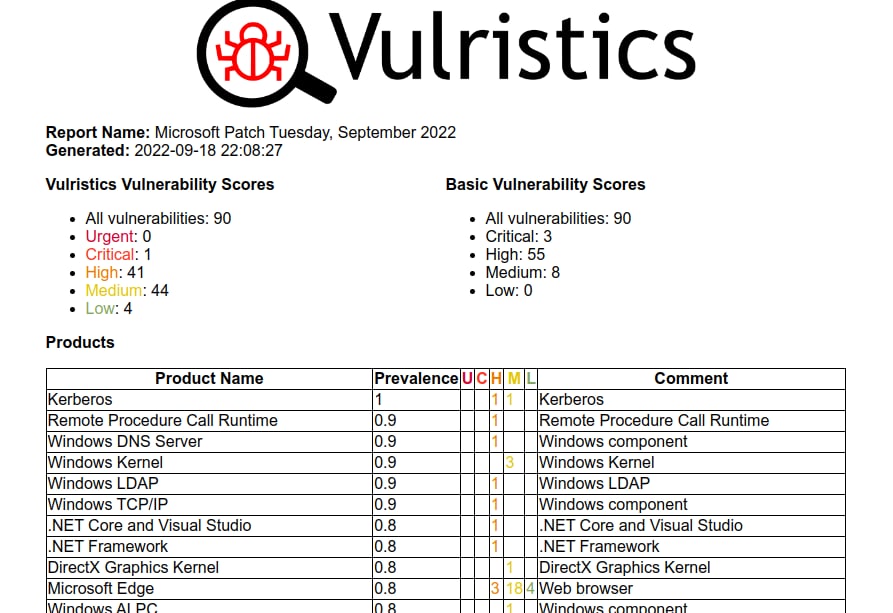

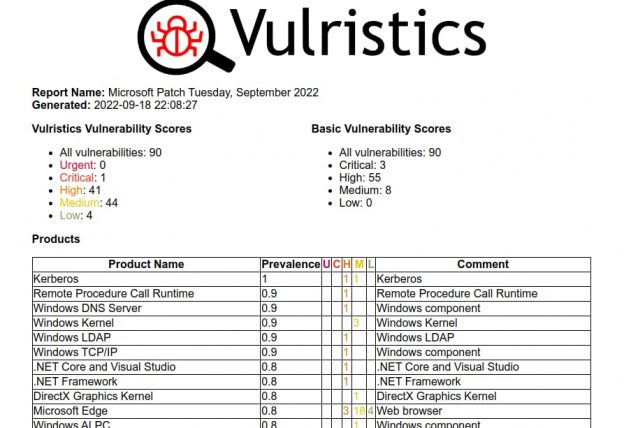

Записал традиционный расширенный вариант отчета по сентябрьскому Microsoft Patch Tuesday

Записал традиционный расширенный вариант отчета по сентябрьскому Microsoft Patch Tuesday. Кратко и на русском было здесь.

—-

Hello everyone! Let’s take a look at Microsoft’s September Patch Tuesday. This time it is quite compact. There were 63 CVEs released on Patch Tuesday day. If we add the vulnerabilities released between August and September Patch Tuesdays (as usual, they were in Microsoft Edge), the final number is 90. Much less than usual.

00:30 Proof-of-Concept Exploits (CVE-2022-33679, CVE-2022-38007, CVE-2022-34729)

02:29 Exploitation in the wild: CLFS Driver EoP (CVE-2022-37969), Microsoft Edge Security Feature Bypass (CVE-2022-2856, CVE-2022-3075)

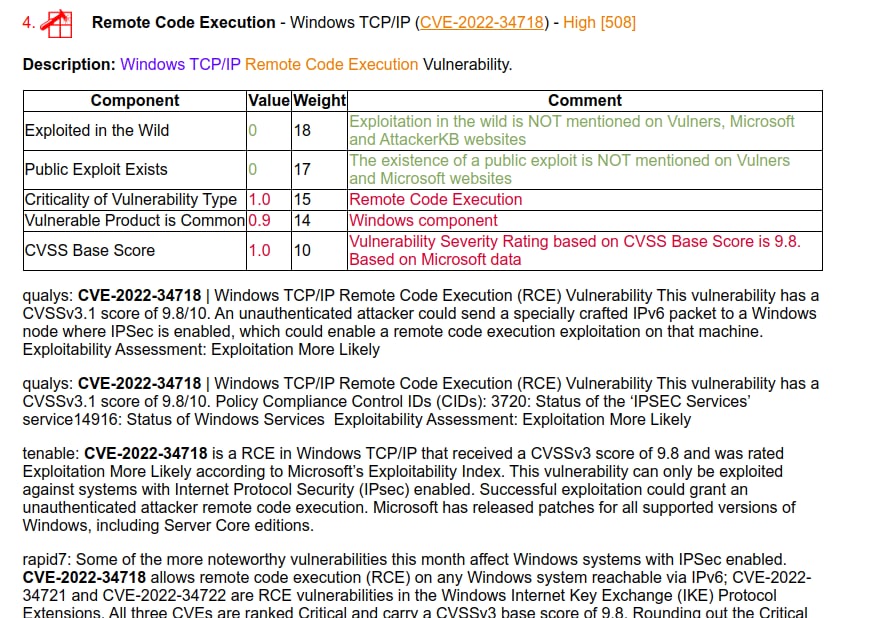

03:54 IP packet causes RCE: Windows TCP/IP RCE (CVE-2022-34718), IKE RCE (CVE-2022-34721, CVE-2022-34722)

05:39 Windows DNS Server DoS (CVE-2022-34724)

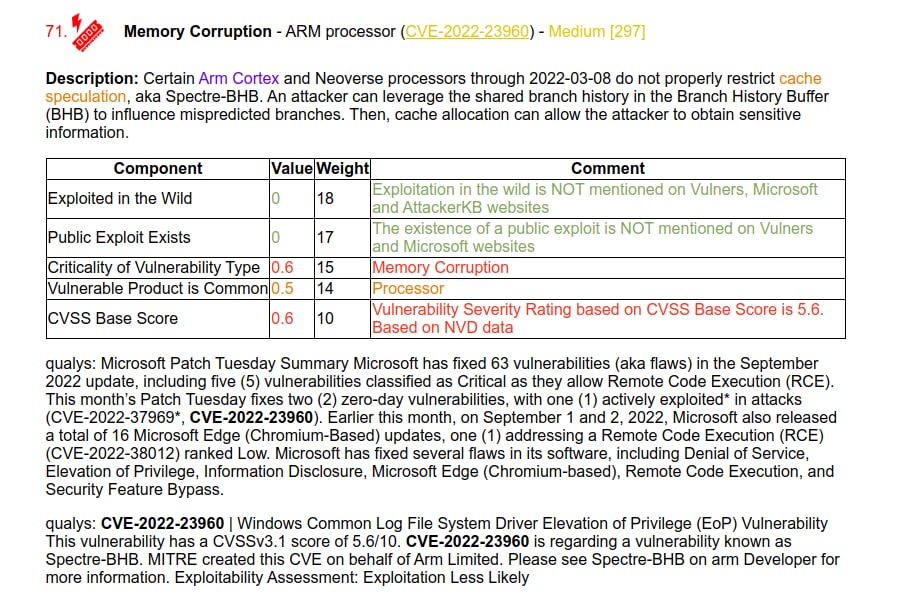

06:30 Spectre-BHB (CVE-2022-23960)

Video: https://youtu.be/KB6LN5h9VwM

Video2 (for Russia): https://vk.com/video-149273431_456239101

Blogpost: https://avleonov.com/2022/09/24/microsoft-patch-tuesday-september-2022-clfs-driver-eop-ip-packet-causes-rce-windows-dns-server-dos-spectre-bhb/

Full report: https://avleonov.com/vulristics_reports/ms_patch_tuesday_september2022_report_with_comments_ext_img.html

Тяжела и неказиста жизнь простого Vulnerability Management специалиста

Тяжела и неказиста жизнь простого Vulnerability Management специалиста. Тоже напишу про European Cybersecurity Skills Framework (ECSF).

"Целью ECSF является создание общего понимания соответствующих ролей, компетенций, навыков и знаний; способствовать признанию навыков кибербезопасности; и поддерживать разработку учебных программ, связанных с кибербезопасностью. В нем все роли, связанные с кибербезопасностью, объединены в 12 профилей, которые индивидуально проанализированы с учетом деталей обязанностей, навыков, синергии и взаимозависимостей, которым они соответствуют."

Грубо говоря, такой примерный набор ИБ-шных профессий-специализаций.

Как видите отдельного профиля под Vulnerability Management здесь нет. Из того что есть более-менее похоже:

- Cybersecurity Implementor. Но тут упор по идее должен быть в конфигурирование, а не детект проблем.

- Cybersecurity Risk Manager. Но риски бывают отнюдь не связанные с уязвимостями.

- Penetration Tester. Но упор по идее должен быть на эксплуатацию уязвимостей, а не планомерное исправление всех потенциальных проблем.

- Cyber Threat Intelligence Specialist. Но тут упор по идее должен быть на детектировании злоумышленников и малварей.

- Cybersecurity Auditor. Но тут упор по идее должен быть на регуляторику.

Смотрю описание ролей, ищу там по "vulnerabi"

- CYBER INCIDENT RESPONDER - 2

- CYBERSECURITY IMPLEMENTER - 1

- CYBERSECURITY RISK MANAGER - 2

- DIGITAL FORENSICS INVESTIGATOR - 1

- PENETRATION TESTER - 8

В общем намекают на то, что VM-щикам в пентестеры надо. Плюс альтернативное название этой специализации "Vulnerability Analyst".

Как по мне, Vulnerability Management это далжна быть отдельная специализация с упором разные способы детектирования, оценку уязвимости, патчинг, переконфигурирование. Но вот заинтересованной группы, которая продвигала бы такой взгляд на вещи я не наблюдаю. Даже VM-вендоры в эту сторону не особо активничают (а могли бы). Какого-то профессионального комьюнити, концентрирующегося именно на VM-е, тоже как такового нет. Печально.

Давайте посмотрим на сентябрьский Microsoft Patch Tuesday

Давайте посмотрим на сентябрьский Microsoft Patch Tuesday. В этот раз компактненько. Всего 63 уязвимости. С учетом уязвимостей вышедших между августовским и сентябрьским Patch Tuesday (как обычно, в Microsoft Edge), получается 90. Весьма и весьма немного.

1. Уязвимостей с публичными эксплоитами пока нет. Есть 3 уязвимости для которых существует Proof-of-Concept Exploit по данным из CVSS

Elevation of Privilege - Kerberos (CVE-2022-33679)

Elevation of Privilege - Azure Guest Configuration and Azure Arc-enabled servers (CVE-2022-38007)

Elevation of Privilege - Windows GDI (CVE-2022-34729)

Но вероятность, что это докрутят до боевого состояния невысока.

2. Есть 3 уязвимости с признаком эксплуатации вживую

Elevation of Privilege - Windows Common Log File System Driver (CVE-2022-37969). Можно поднять права до SYSTEM. Затрагивает массу версий Windows, есть патчи даже под EOL операционки. Кроме этой уязвимости был пучок виндовых EoP-шек без признаков эксплуатации, например Elevation of Privilege - Windows Kernel (CVE-2022-37956, CVE-2022-37957, CVE-2022-37964)

Security Feature Bypass - Microsoft Edge (CVE-2022-2856, CVE-2022-3075). Уязвимости Edge это по факту уязвимости Chromium. Обратная сторона использования одного и того же движка. Уязвимости Chrome аффектят также Edge, Opera, Brave, Vivaldi и прочее.

3. RCE от посланного IP пакета 😱

Remote Code Execution - Windows TCP/IP (CVE-2022-34718). "An unauthorized attacker can use it to execute arbitrary code on the attacked Windows computer with the IPSec service enabled by sending a specially crafted IPv6 packet to it. This vulnerability can only be exploited against systems with Internet Protocol Security (IPsec) enabled." IPsec и IPv6 зло, лол. 🙂 Но если серьезно, то скверно, что такое вообще бывает.

И это ещё не все, есть ещё Remote Code Execution - Windows Internet Key Exchange (IKE) Protocol Extensions (CVE-2022-34721, CVE-2022-34722). "An unauthenticated attacker could send a specially crafted IP packet to a target machine that is running Windows and has IPSec enabled, which could enable a remote code execution exploitation."

4. Denial of Service - Windows DNS Server (CVE-2022-34724). С одной стороны только DoS, с другой стороны работу компании можно неплохо так парализовать.

5. Memory Corruption - ARM processor (CVE-2022-23960). Фикс для очередного Spectre, на этот раз Spectre-BHB. Про практическую эксплуатабельность видимо говорить не приходится, так же как и в случае остальных уязвимостей типа Spectre, но практически все обзорщики на эту уязвимость внимание обратили.

Полный отчет Vulristics: https://avleonov.com/vulristics_reports/ms_patch_tuesday_september2022_report_with_comments_ext_img.html