Узнал про услугу Kaspersky "Поток машиночитаемых данных Kaspersky Industrial Vulnerability Data Feed в формате OVAL". Оказывается у них есть компетенции в разработке OVAL-контента, круто! 🙂👍

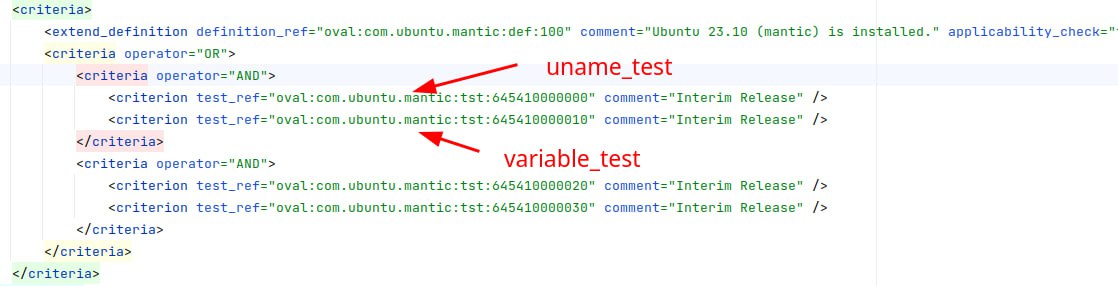

Доступна свежая видяшка, в которой они демонстрируют работу проверок на Windows 7 хосте. Причём для демонстрации используется утилита ovaldi (заброшенная с 2015 года 😏). И всё работает! 😳 Судя по видяшке, в контенте 1021 дефишен, получается где-то 819 детектов уязвимостей для 202 продуктов от Siemens, Schneider Electric, Yokogawa, ABB, Emerson, GE, ARC, Codesys, AVEVA, OPC, ЭКРА, НПФ «ИнСАТ» и других вендоров.

Я так понимаю, что контент демонстрировали на ovaldi, чтобы показать его валидность. В проде же предлагают использовать этот контент в Kaspersky Security Center, который, оказывается, поддерживает OVAL проверки через Endpoint Agent (но нужна доп. лицензия на ICS Audit 🤷♂️).