Единственная уязвимость из апрельского Microsoft Patch Tuesday, для которой Microsoft подтверждает наличие признаков активной эксплуатации вживую, является Spoofing - Proxy Driver (CVE-2024-26234): что это за зверь такой?

По этой уязвимости один источник - статья в блоге компании Sophos.

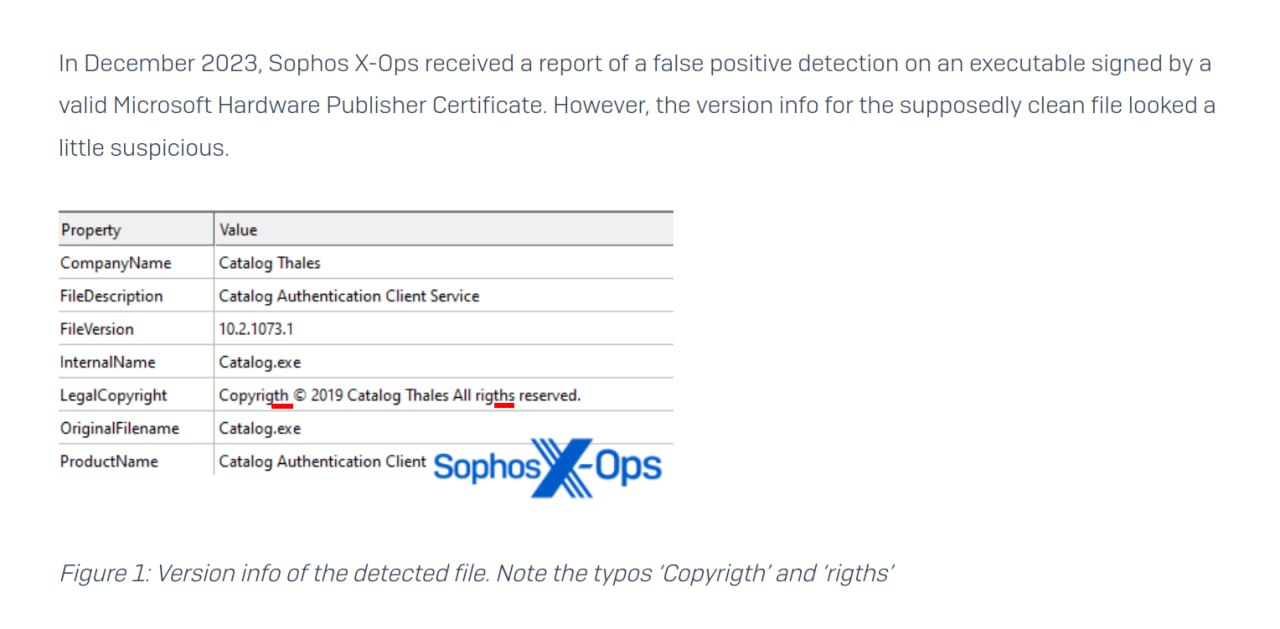

🔻 В декабре 2023 года Sophos входе проверок ложных срабатываний обнаруживает странный файл Catalog.exe с опечатками в свойствах ('Copyrigth' вместо 'Copyright', 'rigths' вместо 'rights'). 🙄

🔻 После изучения оказывается, что это бэкдор с валидной подписью Microsoft Windows Hardware Compatibility Program (WHCP). 👾 Sophos ообщили об этой находке Microsoft. Microsoft, на основе этой информации обновили свой список отзыва (Windows Driver.STL revocation list) и завели CVE-2024-26234.

🔻 А причём тут Proxy? Sophos пишут, что в подозрительный файл встроен крошечный бесплатный прокси-сервер 3proxy, который используется для мониторинга и перехвата сетевого трафика в зараженной системе.

Итого, что мы видим. CVE заведена по сути под конкретную подписанную малварь и обновление списка отзыва драйверов. Нужно ли под такое CVE заводить. Ну если для противодействия атакам требуется произвести обновление Windows, то наверное да. 🤷♂️ Хотя так и совсем до маразма можно дойти и, например, каждое обновление Microsoft Defender Antivirus как CVE оформлять. 🤪

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Немного продолжу ещё про CVE-2024-26234: имхо, основная беда в крайне неудачном названии этой уязвимости "Spoofing - Proxy Driver" | Александр В. Леонов