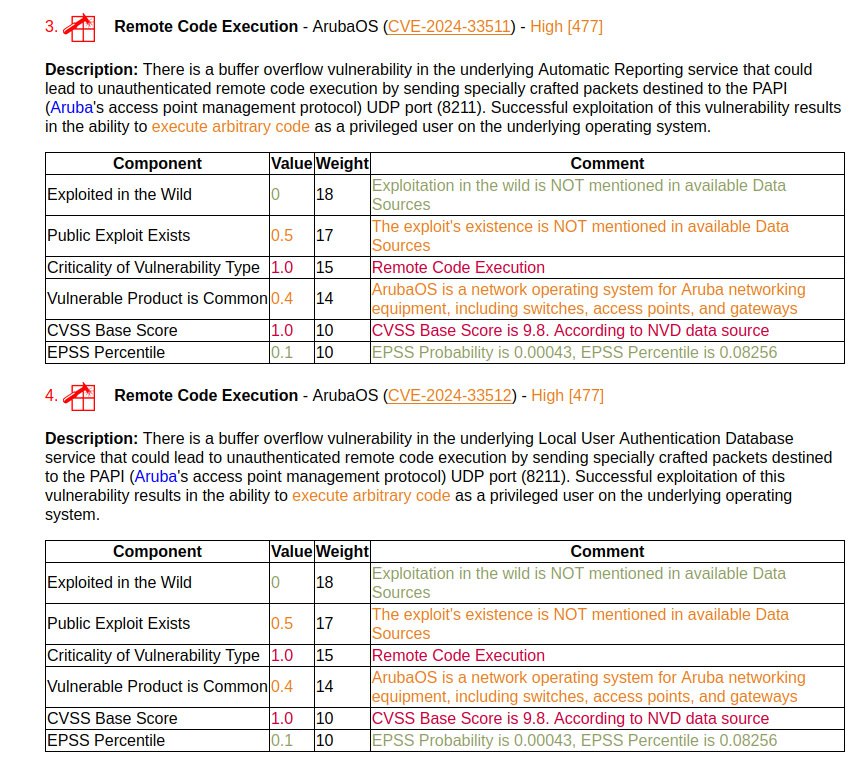

4 RCE в оборудовании HPE Aruba Networking. Все 4 уязвимости касаются переполнения буфера в различных сервисах ArubaOS - это специализированная операционная система для сетевого оборудования (коммутаторы, точки доступа, шлюзы и т.д.). В основном фокус у компании на беспроводных сетях.

Все 4 уязвимости эксплуатируются через запросы к Process Application Programming Interface (PAPI), UDP порт 8211, аутентификация не требуется. У всех СVSS 9.8.

Уязвимые продукты:

🔻 Mobility Conductor (formerly Mobility Master)

🔻 Mobility Controllers

🔻 Aruba Central manages WLAN Gateways and SD-WAN Gateways

Обновления доступны для минорных версий ArubaOS 8 и 10. Также уязвимости подвержены легаси-версии ArubaOS и SD-WAN.

Самое время проверить нет ли в вашей сетке чего-нибудь от HPE Aruba, пока не появились публичные эксплоиты. 😉