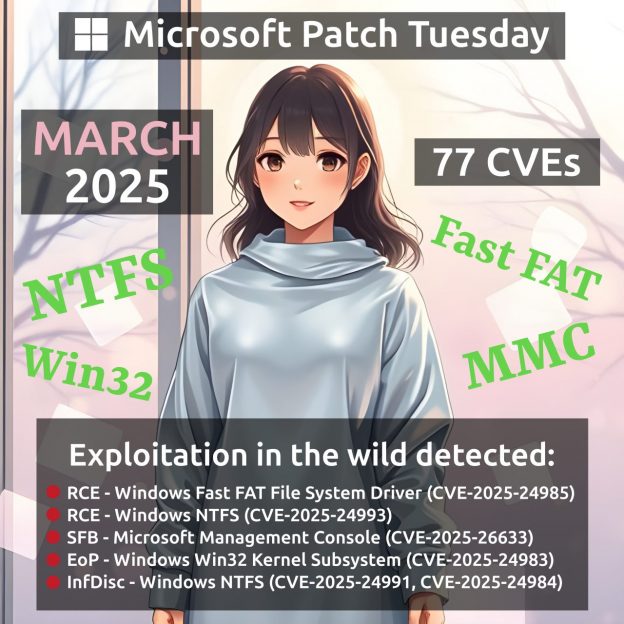

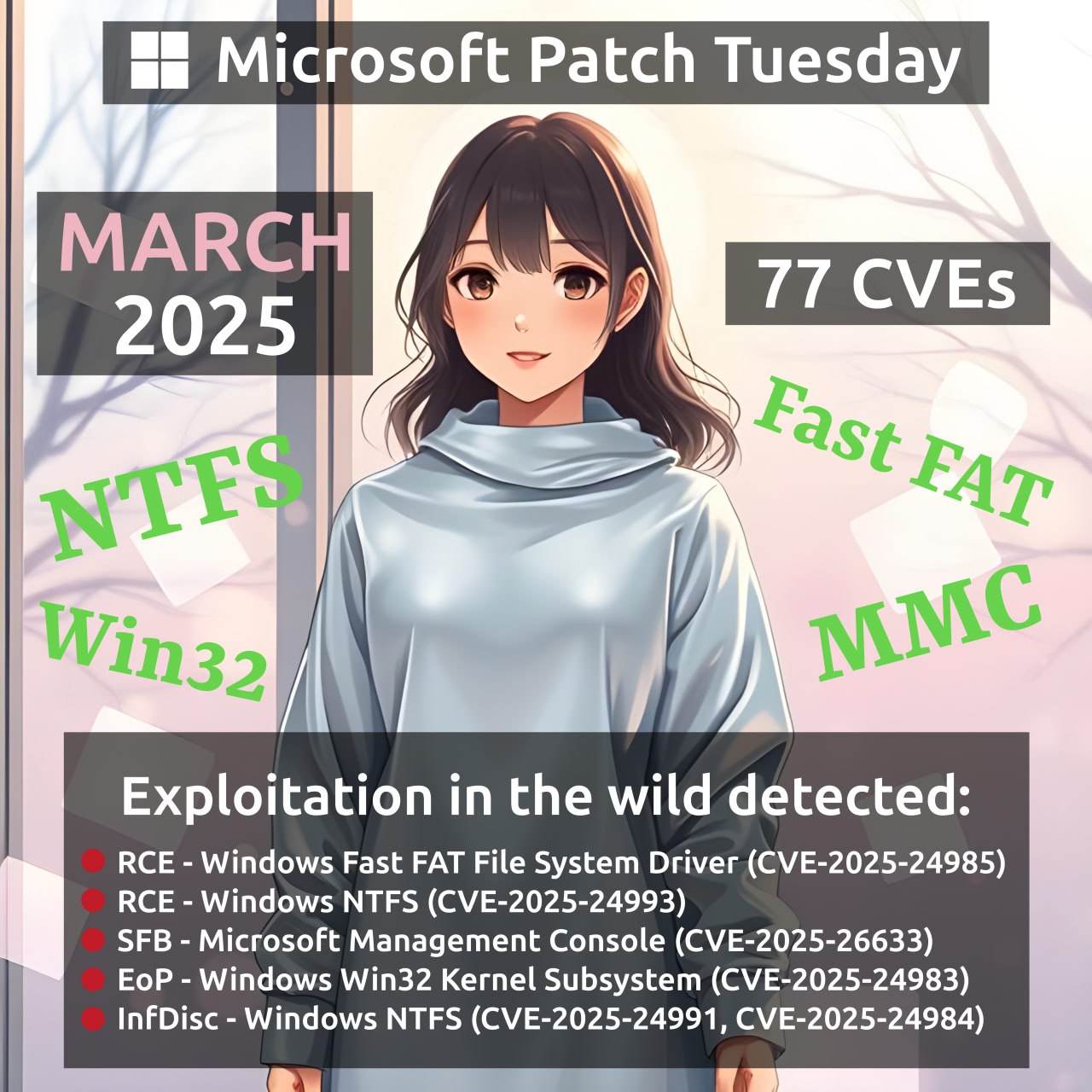

Мартовский Microsoft Patch Tuesday. 77 CVE, из которых 20 были добавлены в течение месяца. В этот раз целых 7 уязвимостей с признаками эксплуатации вживую:

🔻 RCE - Windows Fast FAT File System Driver (CVE-2025-24985)

🔻 RCE - Windows NTFS (CVE-2025-24993)

🔻 SFB - Microsoft Management Console (CVE-2025-26633)

🔻 EoP - Windows Win32 Kernel Subsystem (CVE-2025-24983)

🔻 InfDisc - Windows NTFS (CVE-2025-24991, CVE-2025-24984)

🔻 AuthBypass - Power Pages (CVE-2025-24989) - в веб-сервисе Microsoft, можно игнорить

Уязвимостей с публичными эксплоитами нет, есть ещё 2 с приватными:

🔸 RCE - Bing (CVE-2025-21355) - в веб-сервисe Microsoft, можно игнорить

🔸 SFB - Windows Kernel (CVE-2025-21247)

Среди остальных можно выделить:

🔹 RCE - Windows Remote Desktop Client (CVE-2025-26645) and Services (CVE-2025-24035, CVE-2025-24045), MS Office (CVE-2025-26630), WSL2 (CVE-2025-24084)

🔹 EoP - Windows Win32 Kernel Subsystem (CVE-2025-24044)