Коллеги из Inseca перезапускают курс по Управлению Уязвимостями. Старт 23 августа. Я тестировал этот курс в конце 2023 года, впечатления были весьма приятные. 🙂 Добротный практический курс для "вкатывания" в VM: "проводят за ручку" по всем основным шагам. 👍

Со времени моего прохождения курс значительно расширили и улучшили (в том числе и по моим рекомендациям 😇):

🔹 Процессы. Добавили урок по приоритизации устранения уязвимостей с учётом контекста инфраструктуры организации и риск ориентированным подходом, а также практическую работу "Приоритизация и построение плана устранения уязвимостей […] в типовой организации". Про подходы и инструменты приоритизации расскажет сам Александр Редчиц! 🔥👍

🔹 Продукты. Добавили урок по работе с Faraday. Для работы с Vulners.com будет доступна Ed-лицензия.

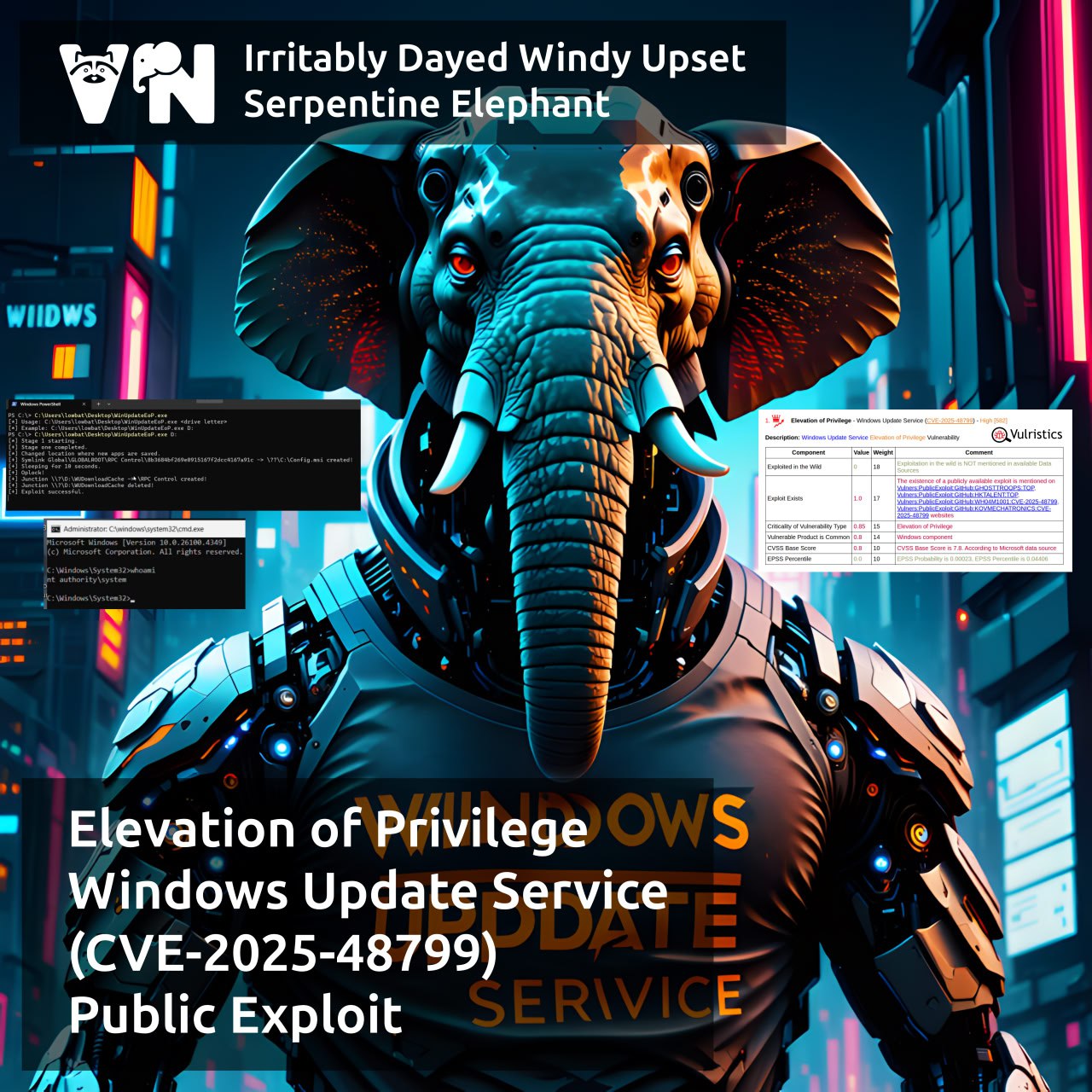

🔹 Практика. Добавили задание по поиску поддоменов, анализу DVWA и эксплуатации EoP в Windows (CVE-2017-0213).