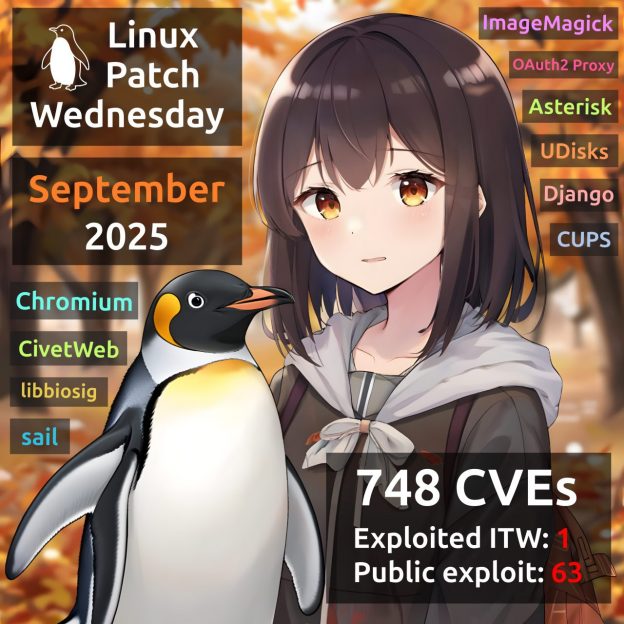

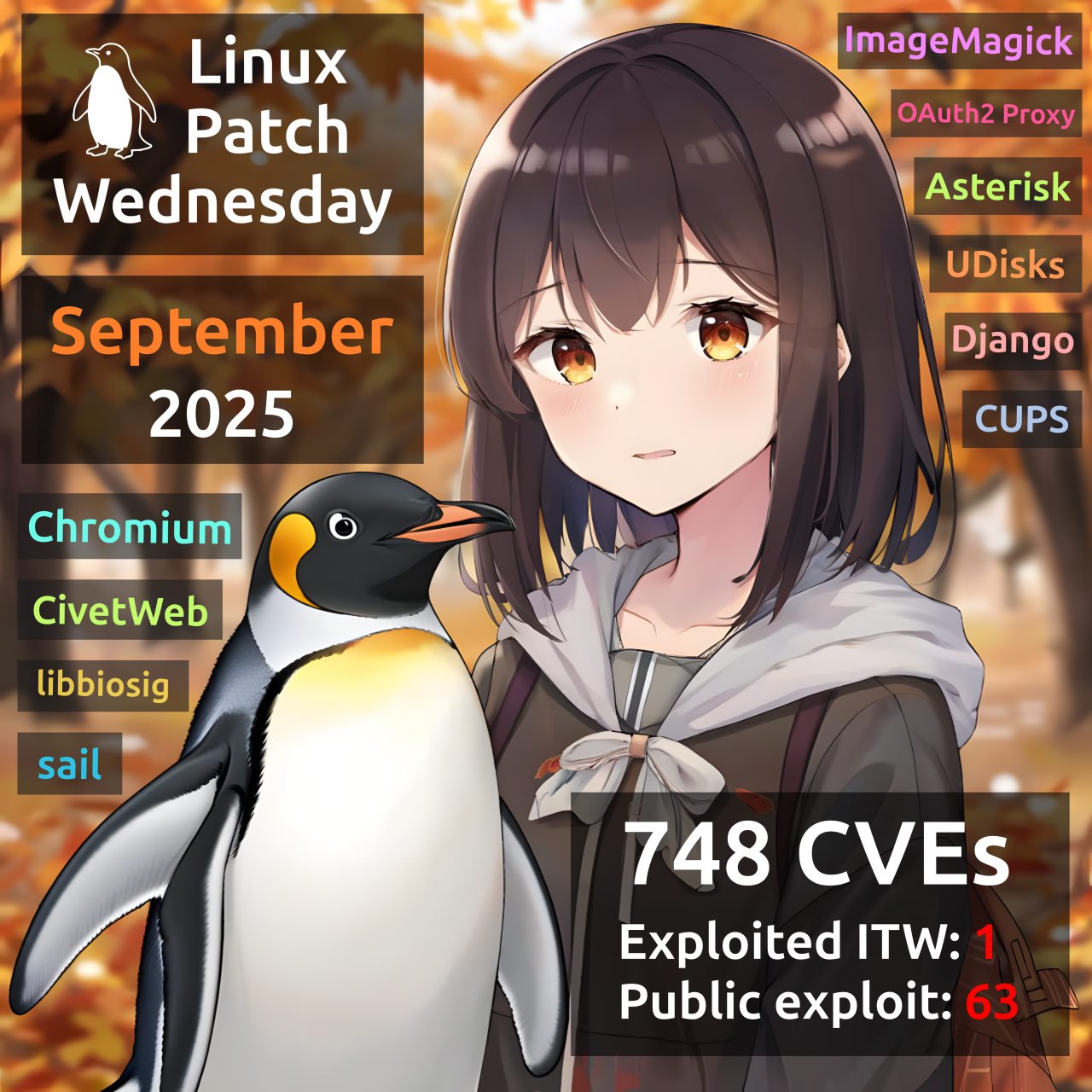

Сентябрьский Linux Patch Wednesday. В сентябре Linux вендоры начали устранять 748 уязвимостей, чуть меньше, чем в августе. Из них 552 в Linux Kernel. Доля уязвимостей Linux Kernel растёт! Для одной уязвимости есть признаки эксплуатации вживую (CISA KEV):

🔻 MemCor - Chromium (CVE-2025-10585). Для неё есть публичные эксплоиты.

Для 63 (❗️) уязвимостей доступны публичные эксплоиты или имеются признаки их существования. Можно выделить:

🔸 RCE - CivetWeb (CVE-2025-55763), ImageMagick (CVE-2025-55298), Asterisk (CVE-2025-49832), libbiosig (CVE-2025-46411 и ещё 22 CVE), sail (CVE-2025-32468 и ещё 7 CVE)

🔸 AuthBypass - OAuth2 Proxy (CVE-2025-54576), CUPS (CVE-2025-58060)

🔸 EoP - UDisks (CVE-2025-8067)

🔸 SQLi - Django (CVE-2025-57833)

🔸 SFB - CUPS (CVE-2025-58364)