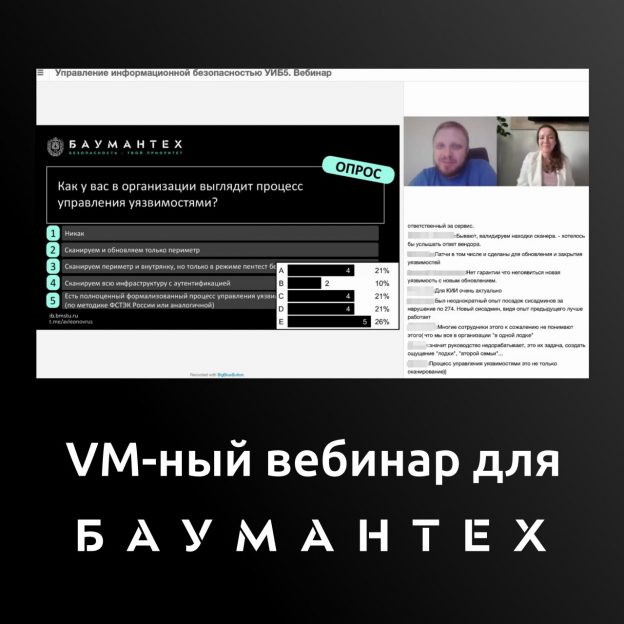

Вчера провёл традиционный закрытый вебинар по VM-у в рамках Бауманского курса профессиональной переподготовки по направлению "Управление ИБ". С этого года они работают под брендом БАУМАНТЕХ. 🙂 На вебинаре было около 30 человек. Текущий набор слушателей курса очень сильный. Было заметно, что люди с обширным IT/ИБ-бэкграундом. 🔥 Получил большое удовольствие от общения. Вопросы были отличные. 👍

Отметил для себя, что

🔹 БОСПУУ нужно превращать в текст (методичку?) и прорабатывать вглубь. Это явно востребовано.

🔹 Нужны также образцы корпоративных документов (политик), описывающих VM-процесс в типовой организации. Чтобы, ориентируясь на них, можно было составить свои. Сейчас в паблике такого нет. 🤷♂️ А ещё желательно, чтобы эти образцы документов соответствовали и БОСПУУ, и методикам/руководству ФСТЭК, и 117-му приказу ФСТЭК. 🤔

Планов, как обычно, громадьё. 🙂