На прошлой неделе у Jonathan Risto из SANS был занимательный пост о том, что на самом деле определяет, будет ли процесс Управления Уязвимостями/Экспозициями работать в организации или нет - это наличие эффективного принуждения к исполнению (enforcement). Jonathan описывает ситуацию, когда в организаций вроде как есть всё необходимое для нормального VM/EM процесса: сканеры, дашборды, SLA, процессы эскалации. Но принуждение к исполнению в организации слабое, и система постепенно адаптируется: дедлайны превращаются в рекомендации, ответственность ("ownership") становится предметом обсуждений, а принятые риски годами не пересматриваются ("stops being revisited"). 🫠 При этом вроде какая-то активность есть, но экспозиции практически не устраняются, растёт exposure debt.

Что имеет смысл делать в такой ситуации VM/EM-специалисту?

🔊 Попробовать достучаться до руководства. Подсветить управленческую проблему: решения принимаются, но не исполняются, поэтому экспозиции не снижаются и это приведёт к инцидентам.

📝 Формализовать всё. Фиксировать владельцев активов, конкретные задачи по исправлению, этапы исправления, risk acceptance, нарушения SLA и т.д. Это делает процессы максимально прозрачными и вы, как VM-щик, с меньшей вероятностью окажитесь "крайними".

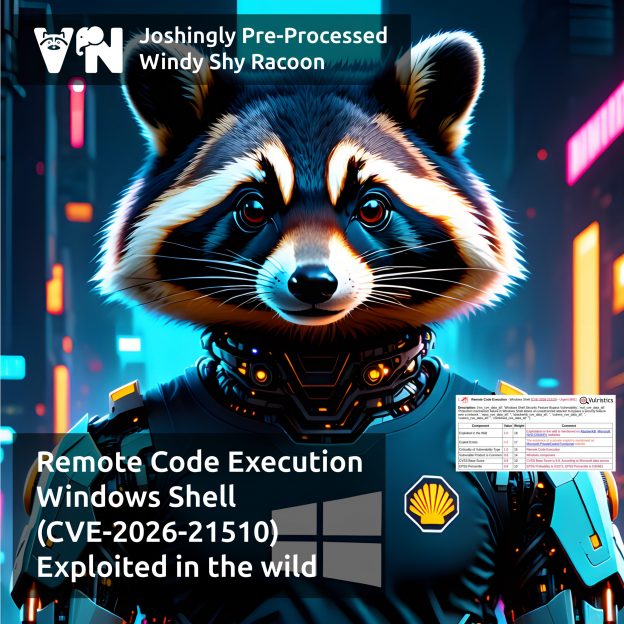

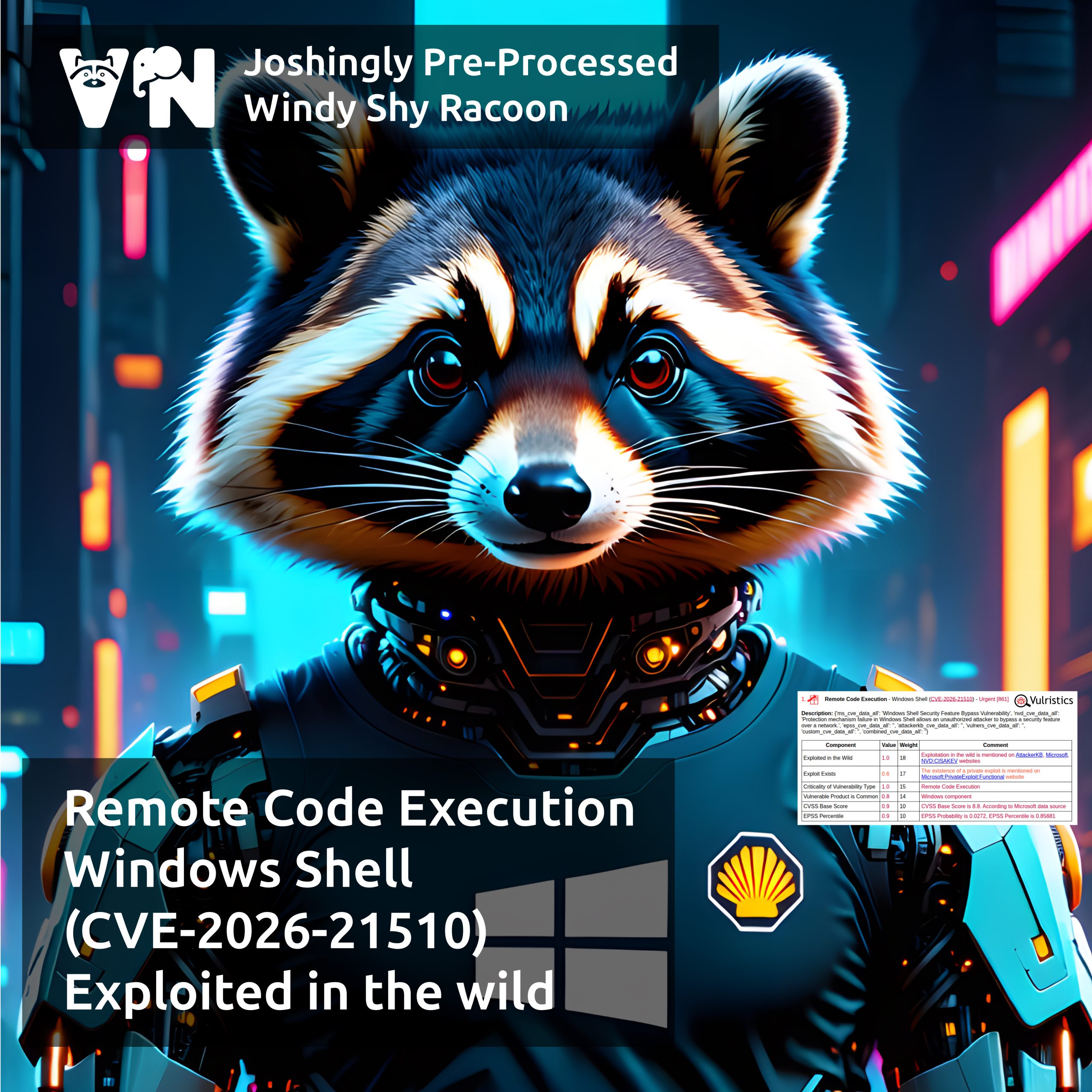

🎯 Фокусироваться на реальном риске. Если всё не исправить, закрывать то, что действительно эксплуатируется (в первую очередь трендовые уязвимости) на наиболее критичных для бизнеса системах.

🚪 Если система не меняется - задуматься о смене работы. Это весьма грустно, но если в организации сплошная "электрификация" ("всем всё до лампочки" 😉), снизу это исправить практически нереально. А вот стать в итоге "козлом отпущения" можно запросто. Обязательно это учитывайте.