Global Digital Space выпустили эпизод подкаста про сканеры уязвимостей с моим участием. Видео доступно на VK Видео, RUTUBE, YouTube и Дзен. Записывали 14 ноября. Пост в канале GDS.

Я отсмотрел и сделал таймстемпы. 🙂

00:00 Представляемся

01:53 Откуда пошли сканеры уязвимостей?

Владимир, Лука и Кирилл разгоняют, что всё пошло с оффенсива (даже с хакерских форумов). Я возражаю, что может для сканеров неизвестных уязвимостей (условные DAST) это и справедливо, но сканеры известных (CVE) уязвимостей выросли из инициатив по их описанию (NVD и баз, которые были до неё) и из задач дефенса. 🙂🛡

10:43 Сканер как средство инвентаризации инфраструктуры, внезапный соскок на NGFW и холивар на тему является ли nmap сканером уязвимостей

14:34 Коммерческие сканеры уязвимостей в России и за рубежом, размежевание по фидам правил детектирования уязвимостей и о том, кто эти фиды готовит в России и на Западе

20:21 Про варез, Burp и OWASP ZAP

21:12 Нужно ли продолжать использовать западные сканеры и фиды по уязвимостям?

26:14 Правда, что всю РФ поломали?

28:27 Использовать западные сканеры для периметра (EASM) норм или нет?

32:12 Настоящее сканирование это только Black Box, а сканирование с аутентификацией ненастоящее? О когнитивном пентестерском искажении 😏

41:37 А существует ли периметр?

43:27 Для чего мы делаем VM-сканирование с аутентификацией и о важности контекста продетектированных уязвимостей (трендовость, эксплуатабельность, воркэраунды, импакт)

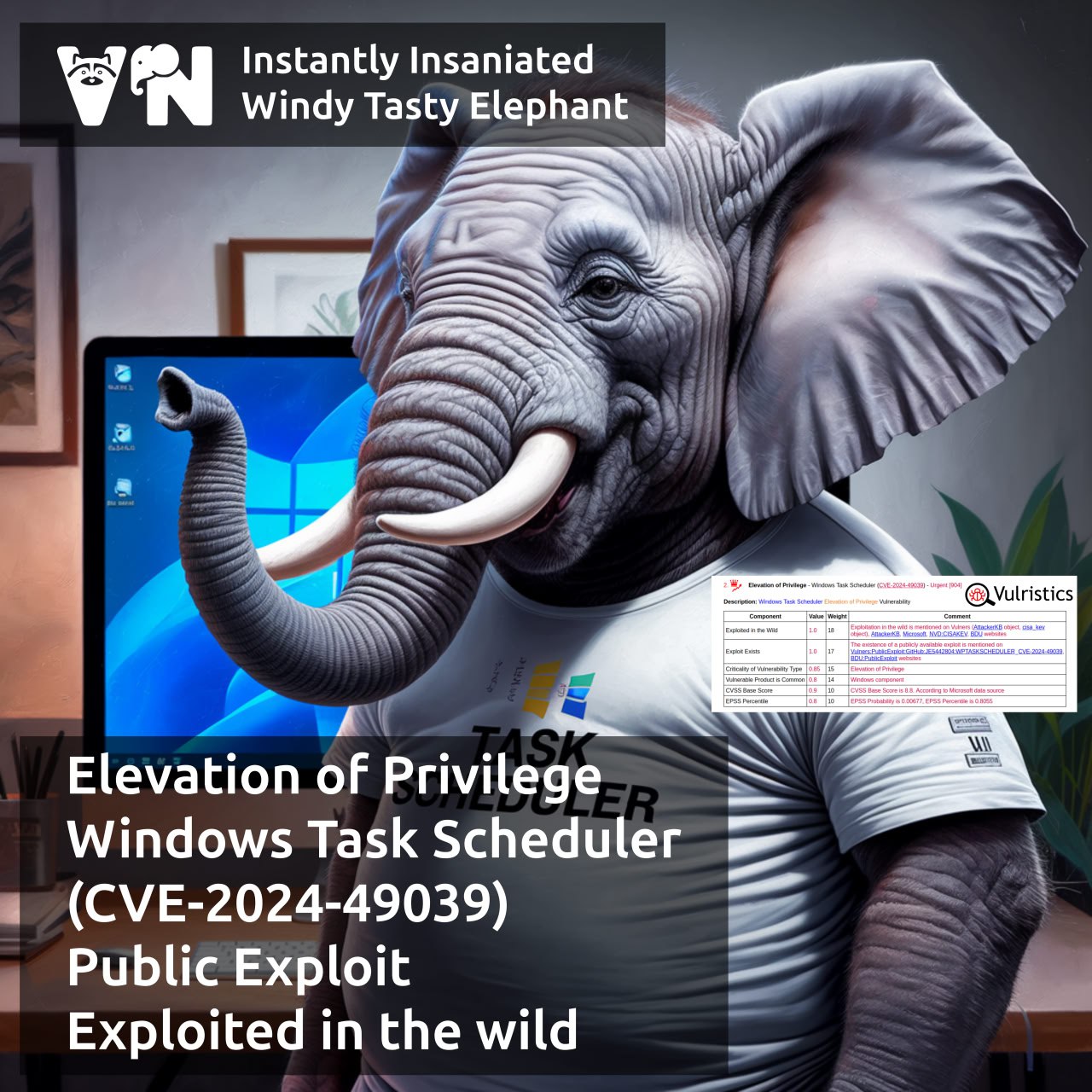

49:55 Про приоритизацию уязвимостей, трендовость и эксплуатабельность

54:13 Экспертиза ресёрчерская и экспертиза детектирования уязвимостей это одно и то же?

56:00 Должен ли сканер детектировать 0day уязвимости?

56:40 Что есть False Positive ошибка сканера уязвимостей?

1:04:48 В чём задача сканера уязвимостей? Оффенсеровский и дефенсеровский подход, детектирование ВСЕХ уязвимостей это "заливание заказчика" или БАЗА?

Это самая жаркая часть дискуссии 🙂🔥

1:21:16 Почему множатся EASMы?

1:28:44 Как выбирать VM и Asset Management решения?

1:36:00 Куда мы идём?