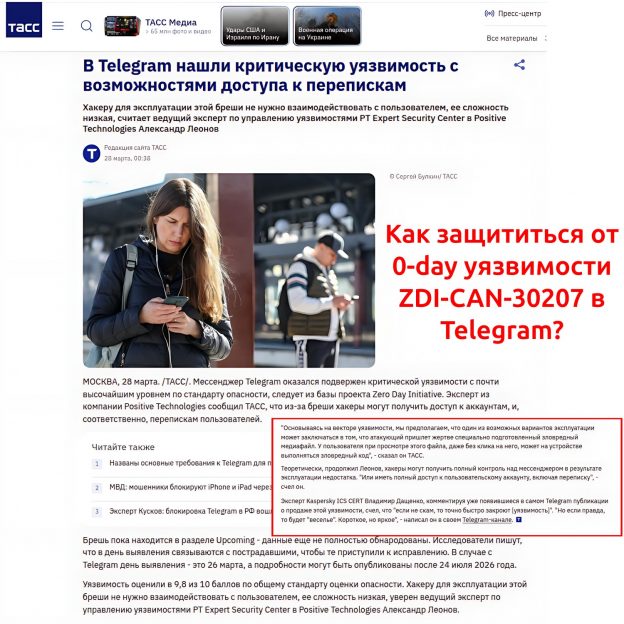

Мой комментарий по критической 0-day уязвимости в Telegram (ZDI-CAN-30207) опубликовали в ТАСС. Хорошая статья без фактических ошибок. 👍 Но часть про то, как же защититься, туда не вошла. Пишу здесь.

🔹 Регулярно устанавливайте обновления Telegram. Даже если вендор уязвимость публично не признаёт, весьма вероятно, что проблему они постараются решить в рамках bug fix-а.

🔹 Автоматическое скачивание картинок и видео в мессенджерах лучше отключить, а файлы от незнакомцев не открывать.

🔹 В общем случае безопаснее использовать веб-версию вместо мобильного или десктопного приложения.

🔹 ОС устройства тоже регулярно обновляйте, т.к. уязвимость мессенджера могут использовать совместно с уязвимостью ОС. Вспоминаем кейс с эксплуатацией CVE-2025-55177 в WhatsApp от экстремистской компании Meta.

🔹 Лучше включить iOS Lockdown Mode / Android Advanced Protection Mode.

🔹 В случае подозрения на компрометацию устройства откатите его до заводских настроек.