Прочитал у коллег из Эшелона про интересный кейс. В одной компании решили проверить, насколько их процесс безопасной разработки, выстроенный по ГОСТ Р 56939-2024, действительно способен выявлять и устранять уязвимости.

Эксплуатабельную уязвимость завели самостоятельно в изолированной ветке проекта в тайне от участников процесса. Это был IDOR - ненадёжная прямая ссылка на объект. Уязвимость возникает, когда приложение использует данные, предоставленные пользователем, для прямого доступа к объектам базы данных без надлежащей проверки авторизации.

Запустили код по процессу… И не поймали. 🤷♂️ Глазами не увидели, т.к. думали, что проверка авторизации выполняется на другом слое. 🙈 А используемый SAST такое в принципе не ловил. 🤤 Обнаружили только на пентесте. 🥷 В итоге процессы подправили, SAST-решение заменили, и стало лучше. 👍

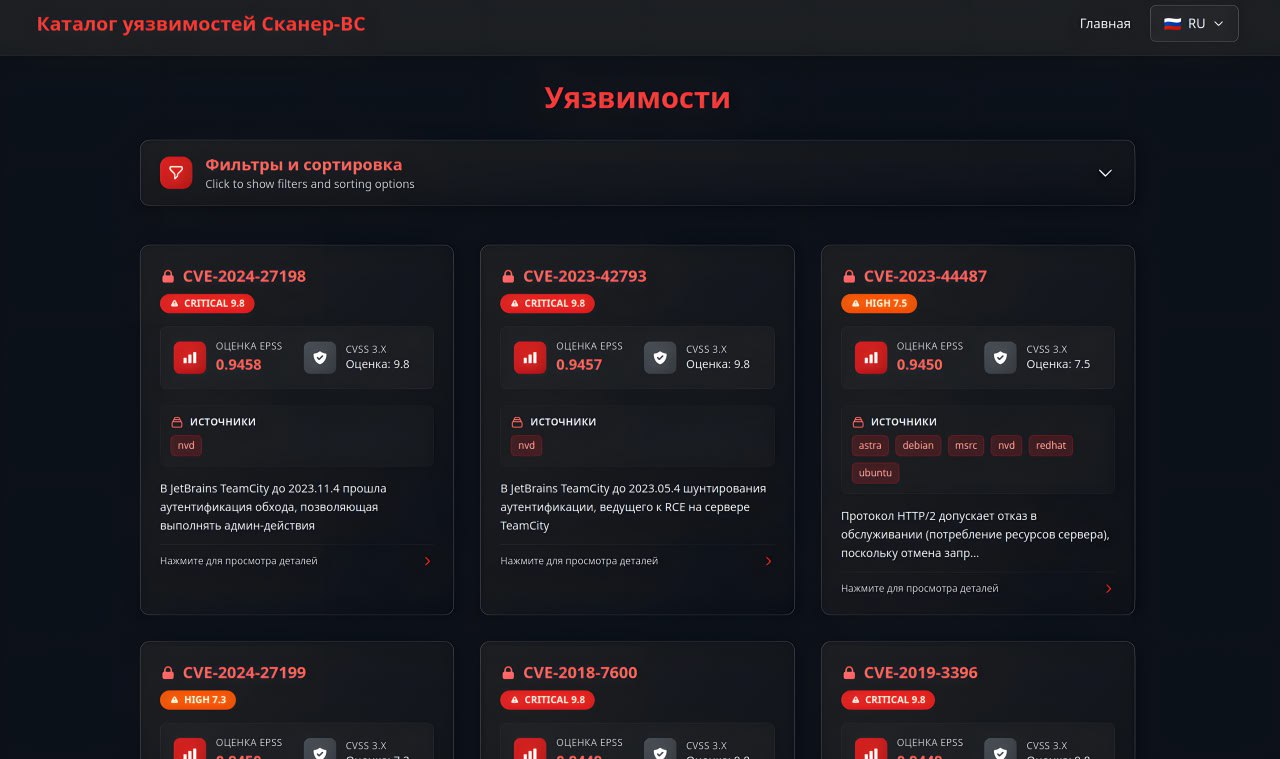

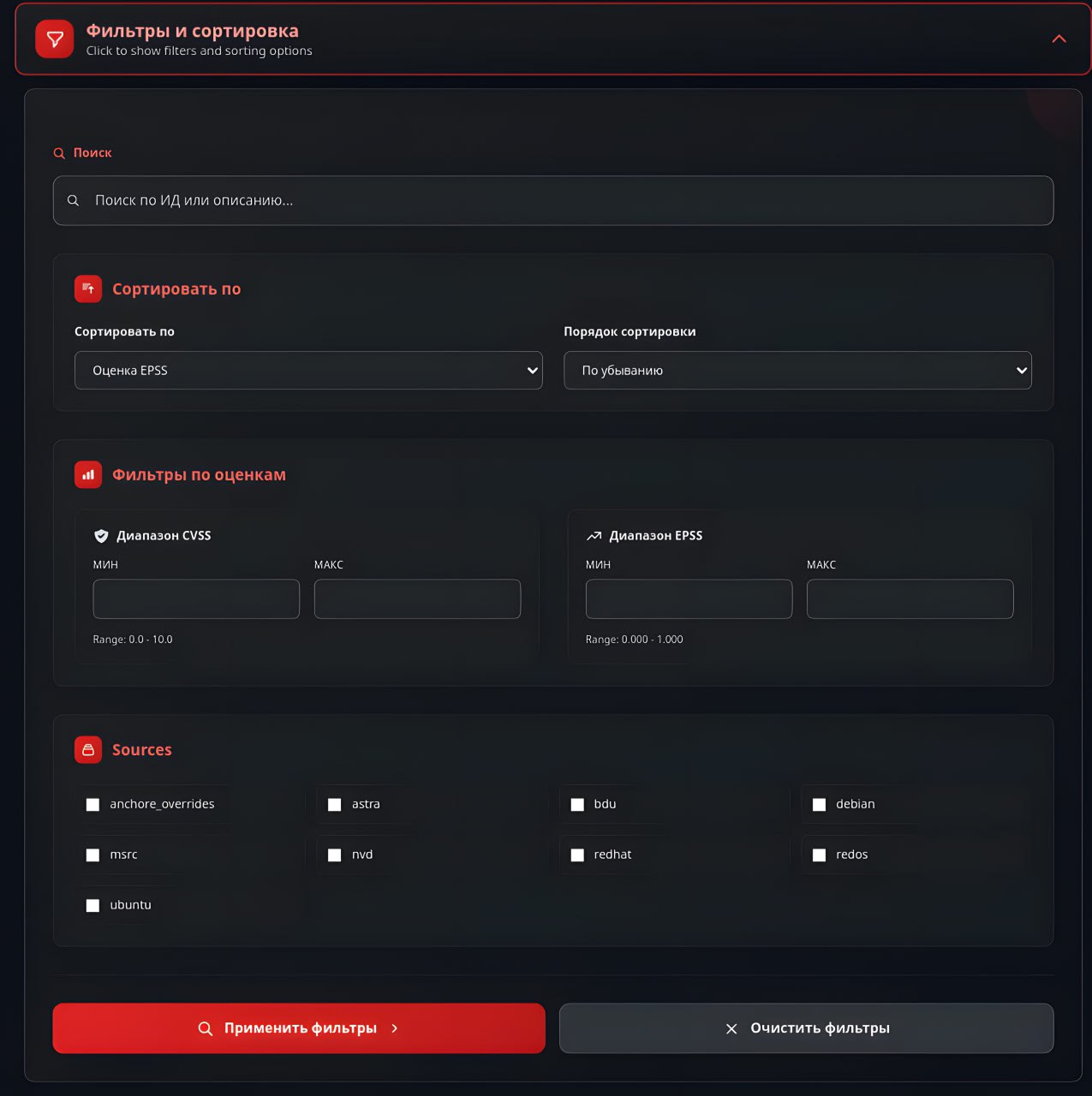

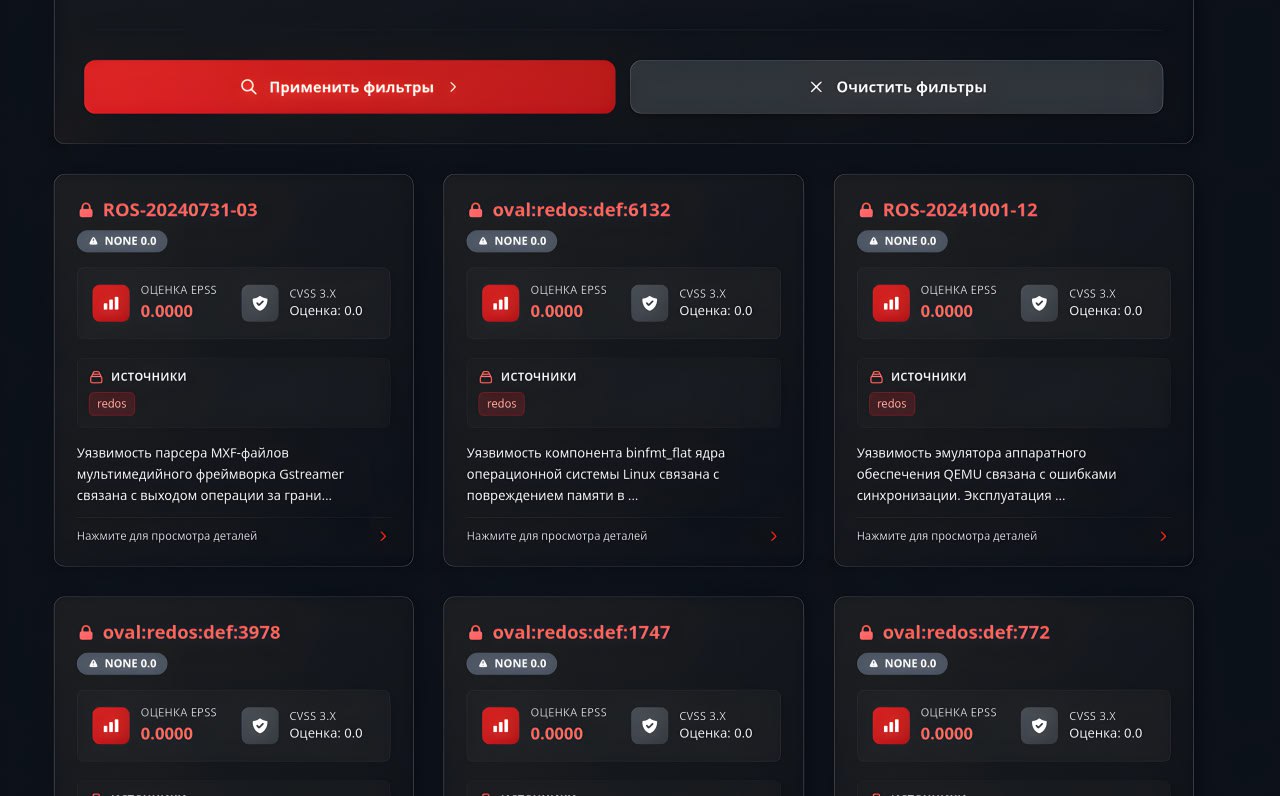

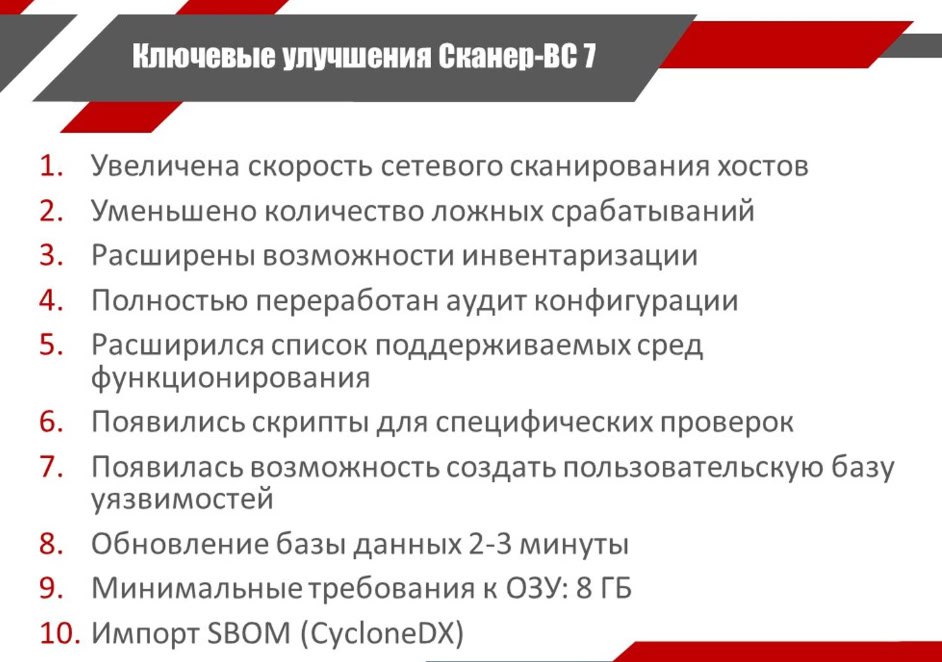

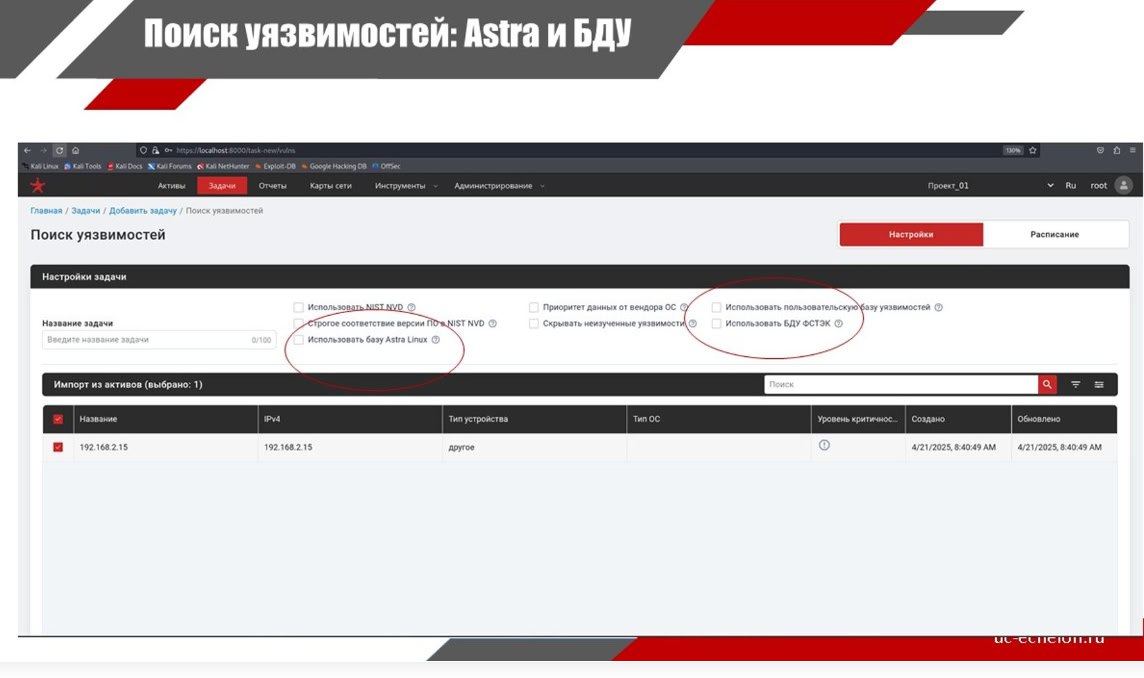

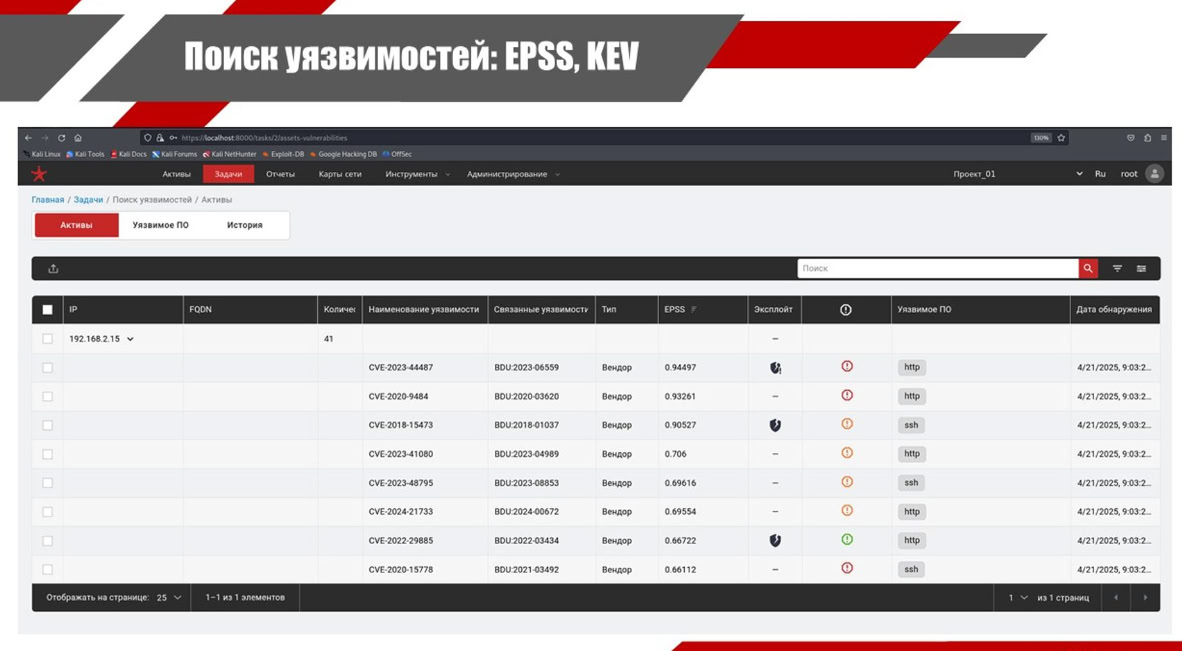

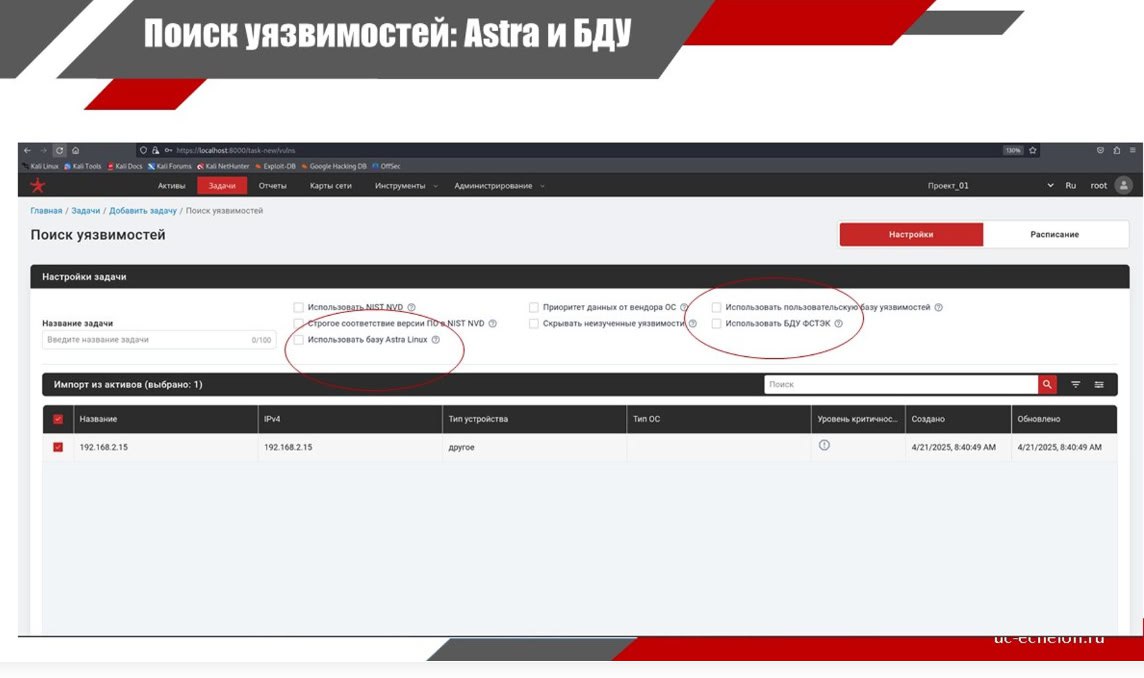

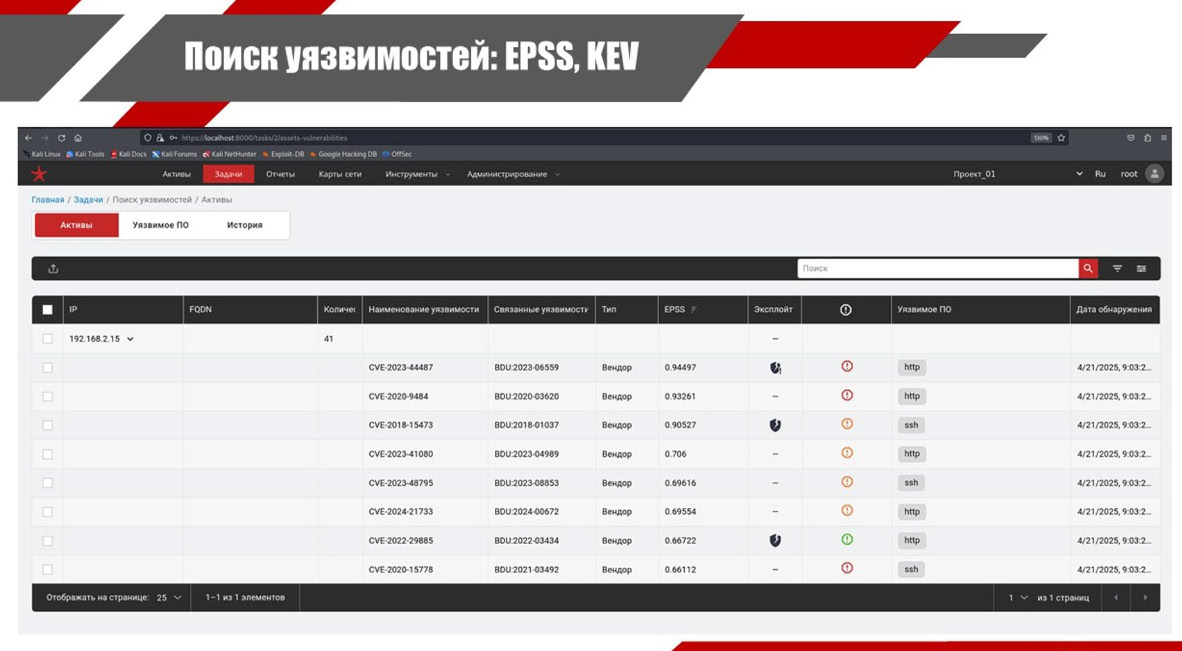

Такие проверки неплохо бы проводить регулярно. 😉 И на инфраструктурный VM-процесс можно что-то похожее приземлить. 🤔