Новый выпуск "В тренде VM": уязвимости, ставшие трендовыми в декабре, и итоги 2024 года по трендовым уязвимостям. Записал выпуск специально для подписчиков Телеграм-канала @avleonovrus «Управление Уявзимостями и прочее». 😉

📹 Ролик на VK Видео, RUTUBE, YouTube

🗞 Пост на Хабре

🗒 Дайджест на сайте PT

Содержание:

🔻 00:00 Приветствие

🔻 00:28 Elevation of Privilege - Windows Kernel Streaming WOW Thunk Service Driver (CVE-2024-38144)

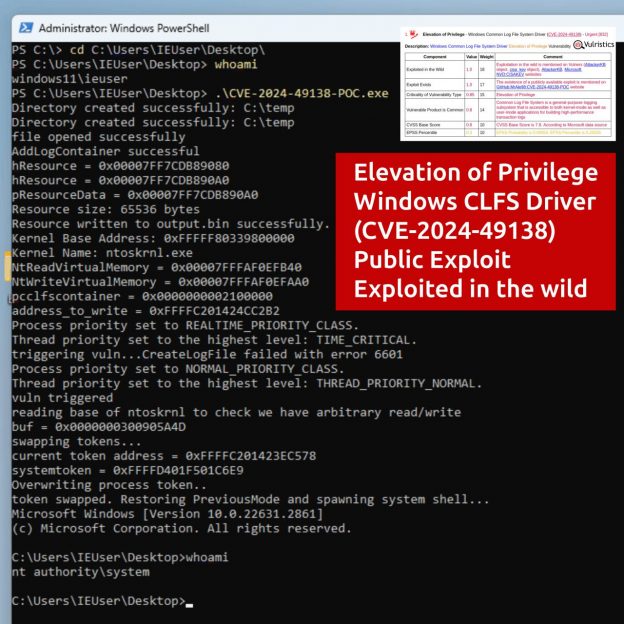

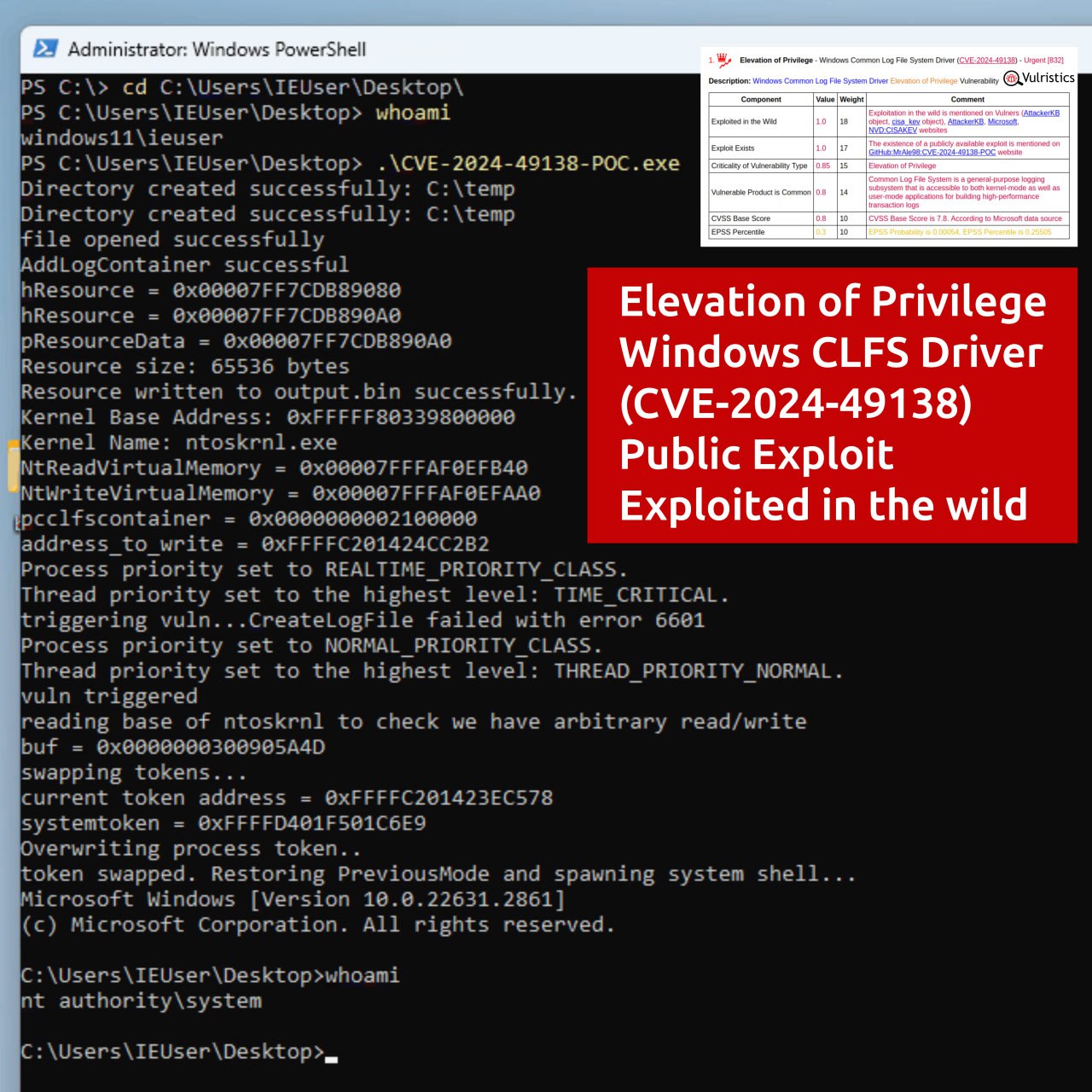

🔻 01:30 Elevation of Privilege - Windows Common Log File System Driver (CVE-2024-49138)

🔻 02:37 Remote Code Execution - Apache Struts (CVE-2024-53677)

🔻 03:31 Authentication Bypass - Hunk Companion WordPress plugin (CVE-2024-11972)

🔻 04:44 Трендовые уязвимости 2024 года