Мартовский "В тренде VM": и снова уязвимости только в продуктах Microsoft. Представляю традиционную ежемесячную подборку трендовых уязвимостей по версии Positive Technologies. Как и в феврале, она получилась весьма компактной и моновендорной.

🗞 Пост на Хабре

🗒 Дайджест на сайте PT

Все четыре уязвимости из февральского Microsoft Patch Tuesday и все с признаками активной эксплуатации:

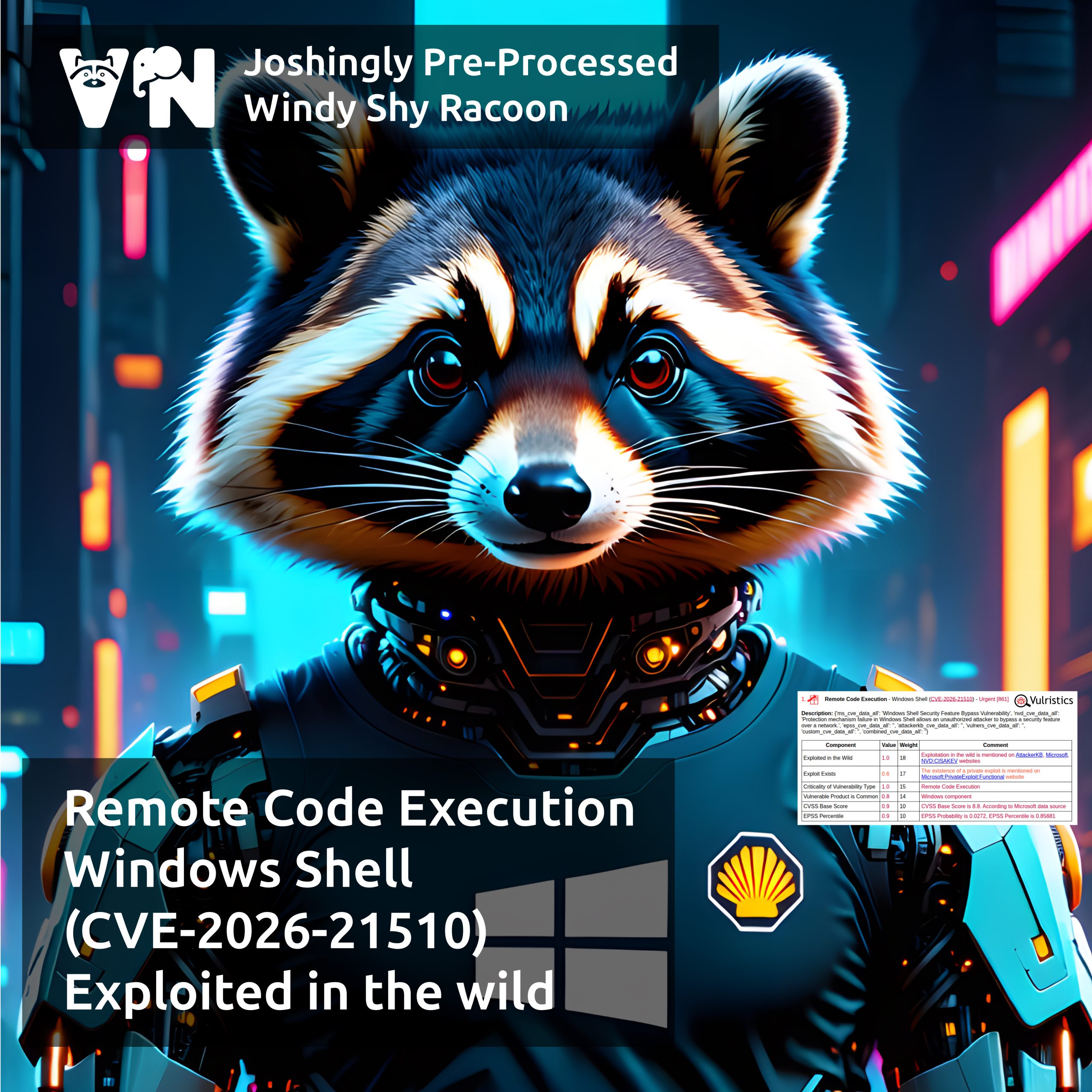

🔻 RCE - Windows Shell (CVE-2026-21510)

🔻 RCE - Microsoft Word (CVE-2026-21514)

💬 Microsoft классифицировали две уязвимости выше как Security Feature Bypass, однако фактически это Remote Code Execution.

🔻 EoP - Windows Remote Desktop Services (CVE-2026-21533)

🔻 EoP - Desktop Window Manager (CVE-2026-21519)

🟥 Полный список трендовых уязвимостей смотрите на портале