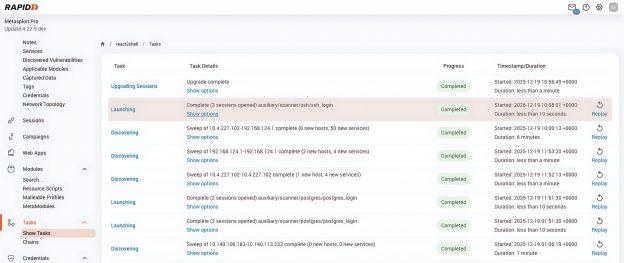

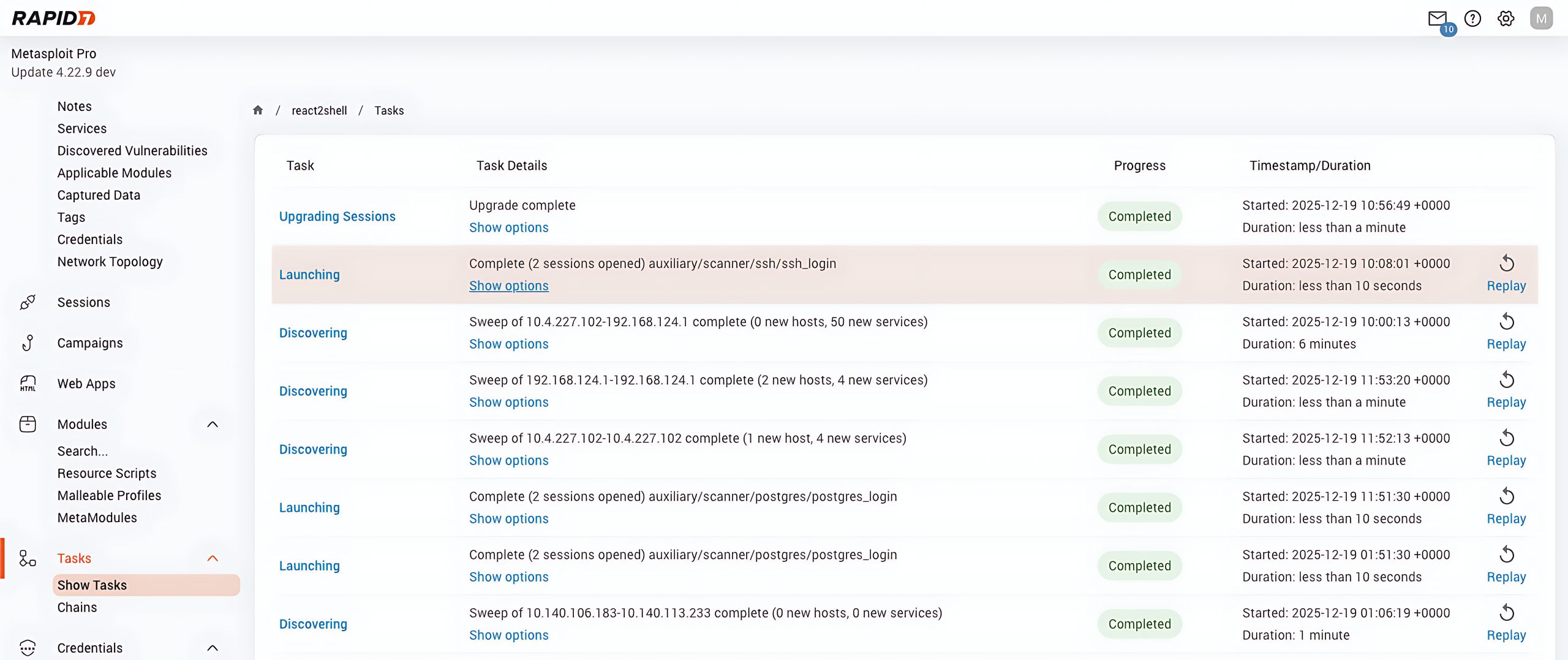

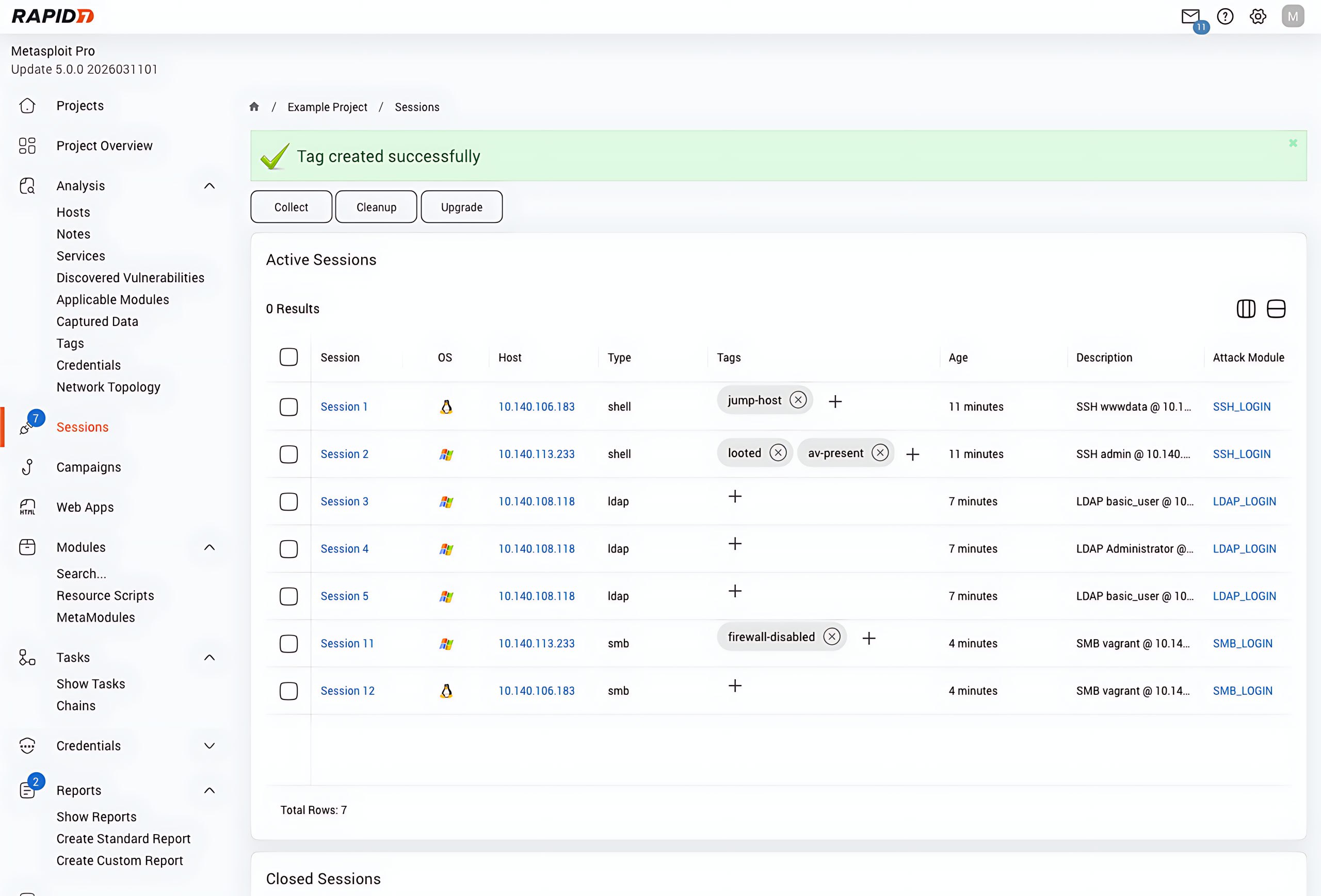

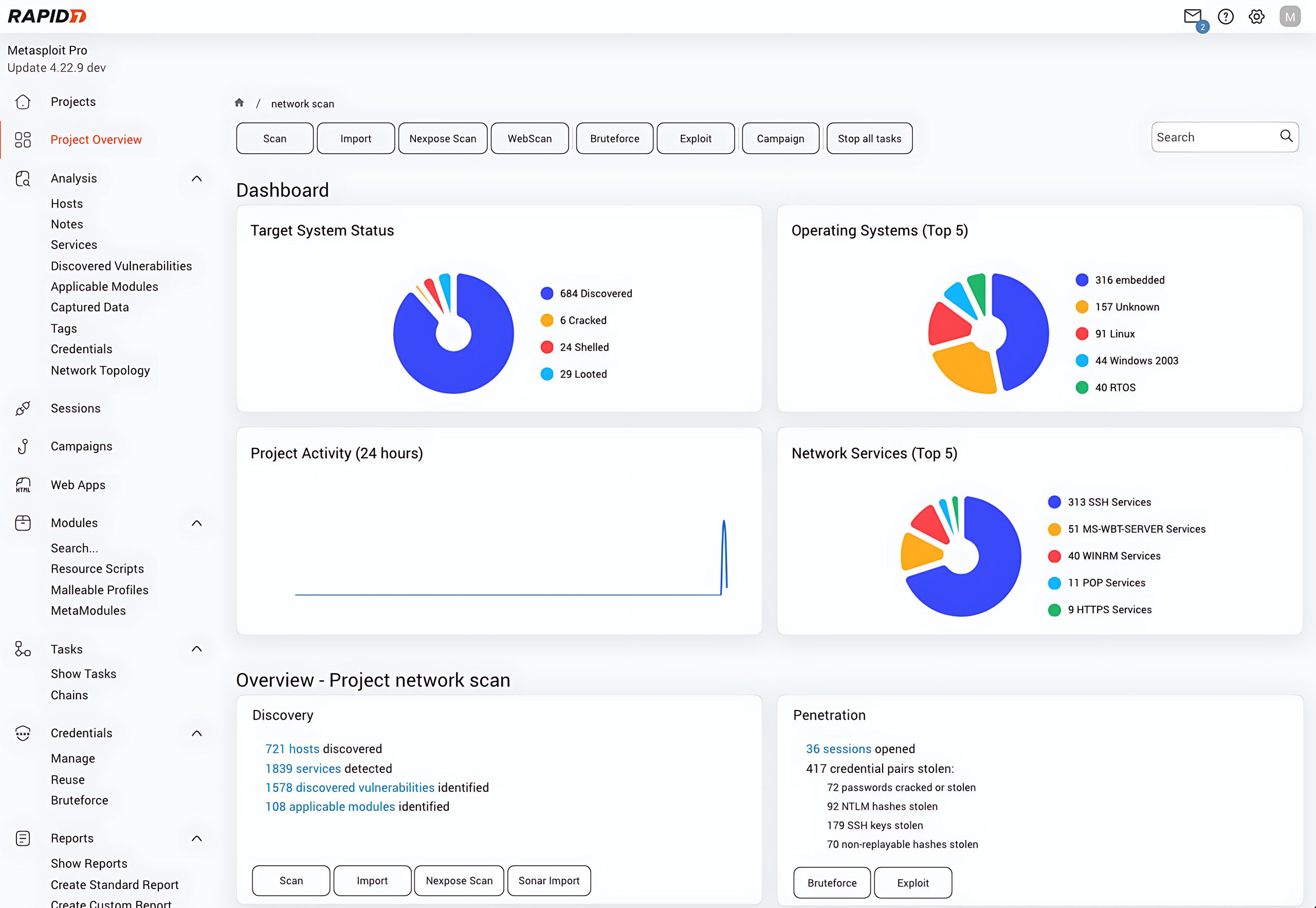

Посмотрел вчера вебинар R-Vision, посвящённый презентованному на прошлой неделе релизу R-Vision VM 6.1. На лайв-демо коллеги из R-Vision показали следующие кейсы (см. скриншоты):

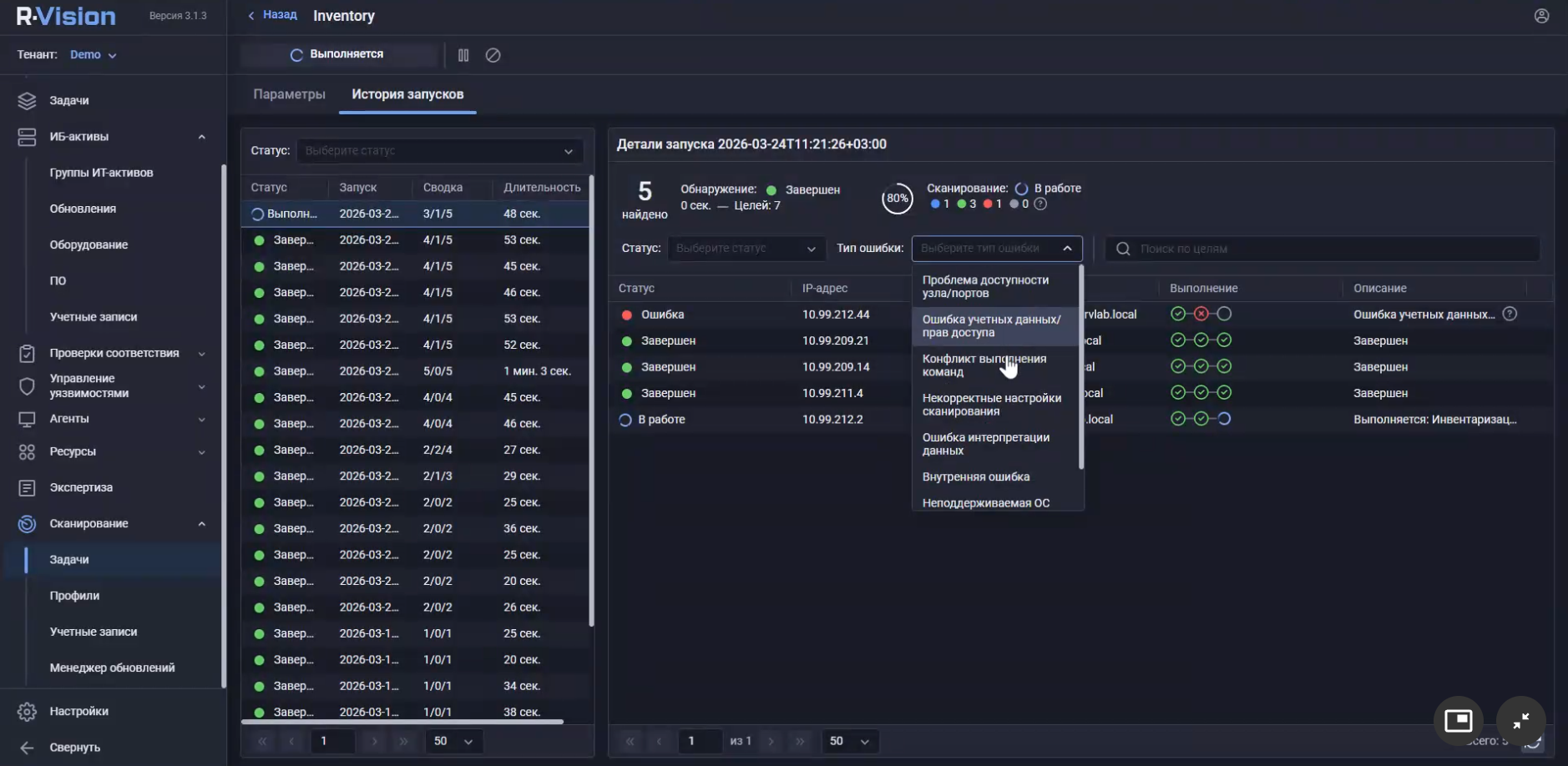

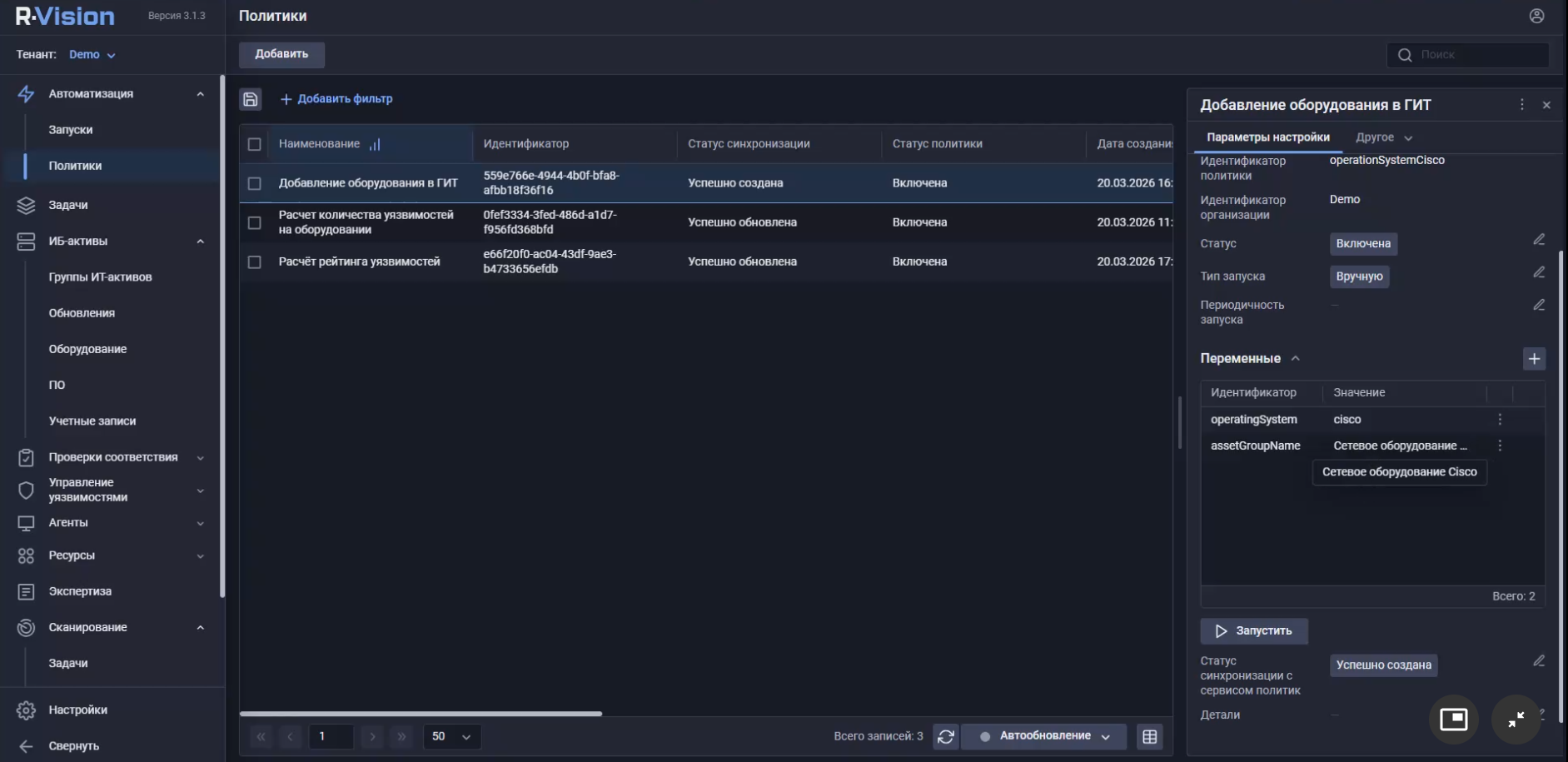

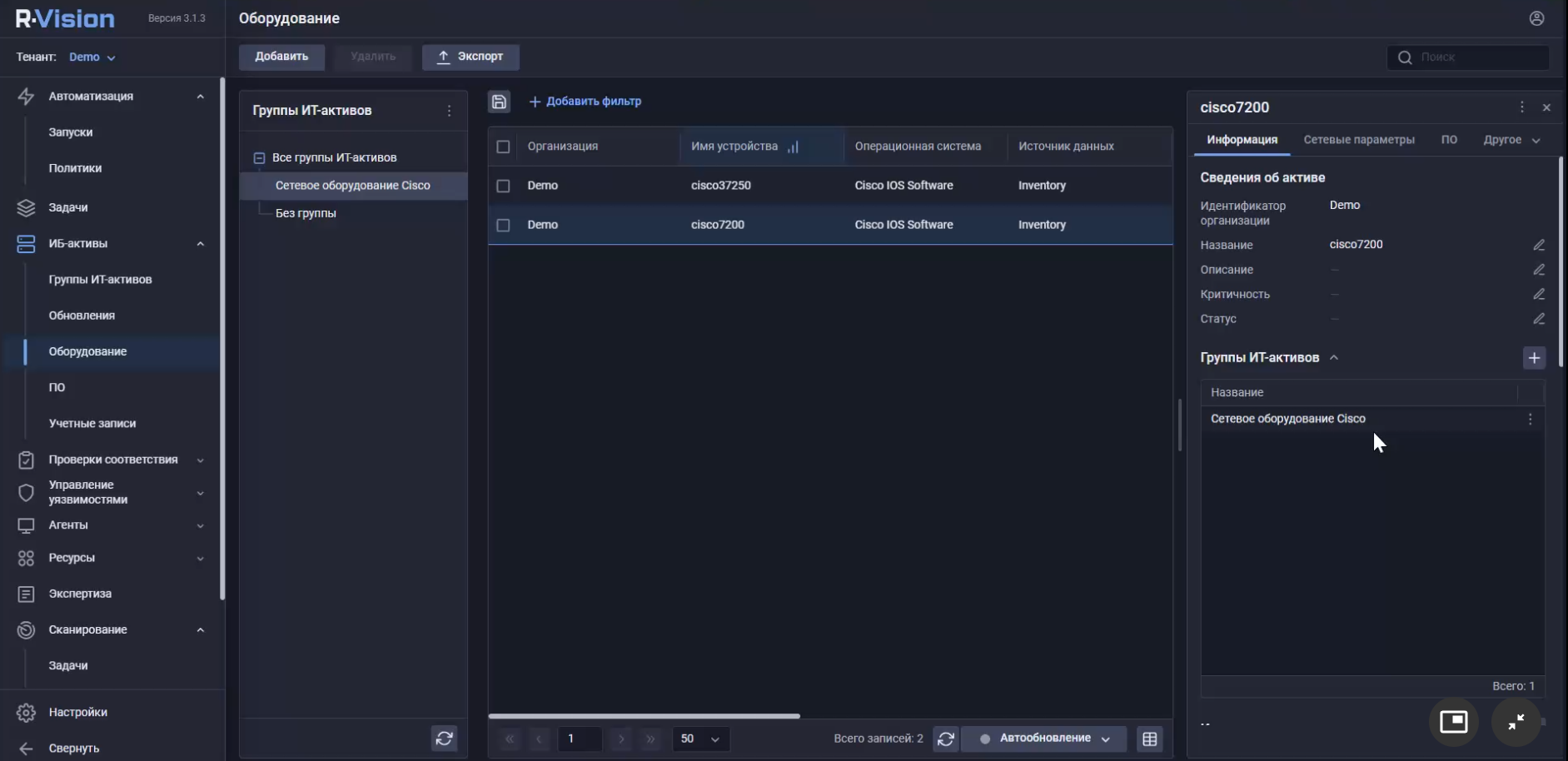

🔻 Провели inventory-скан (показали новую карточку скана с фильтрами ошибок), определили хосты Cisco, создали и запустили простое правило для перемещения хостов в группу по типу ОС. В итоге наполнили группу "Сетевое оборудование Cisco".

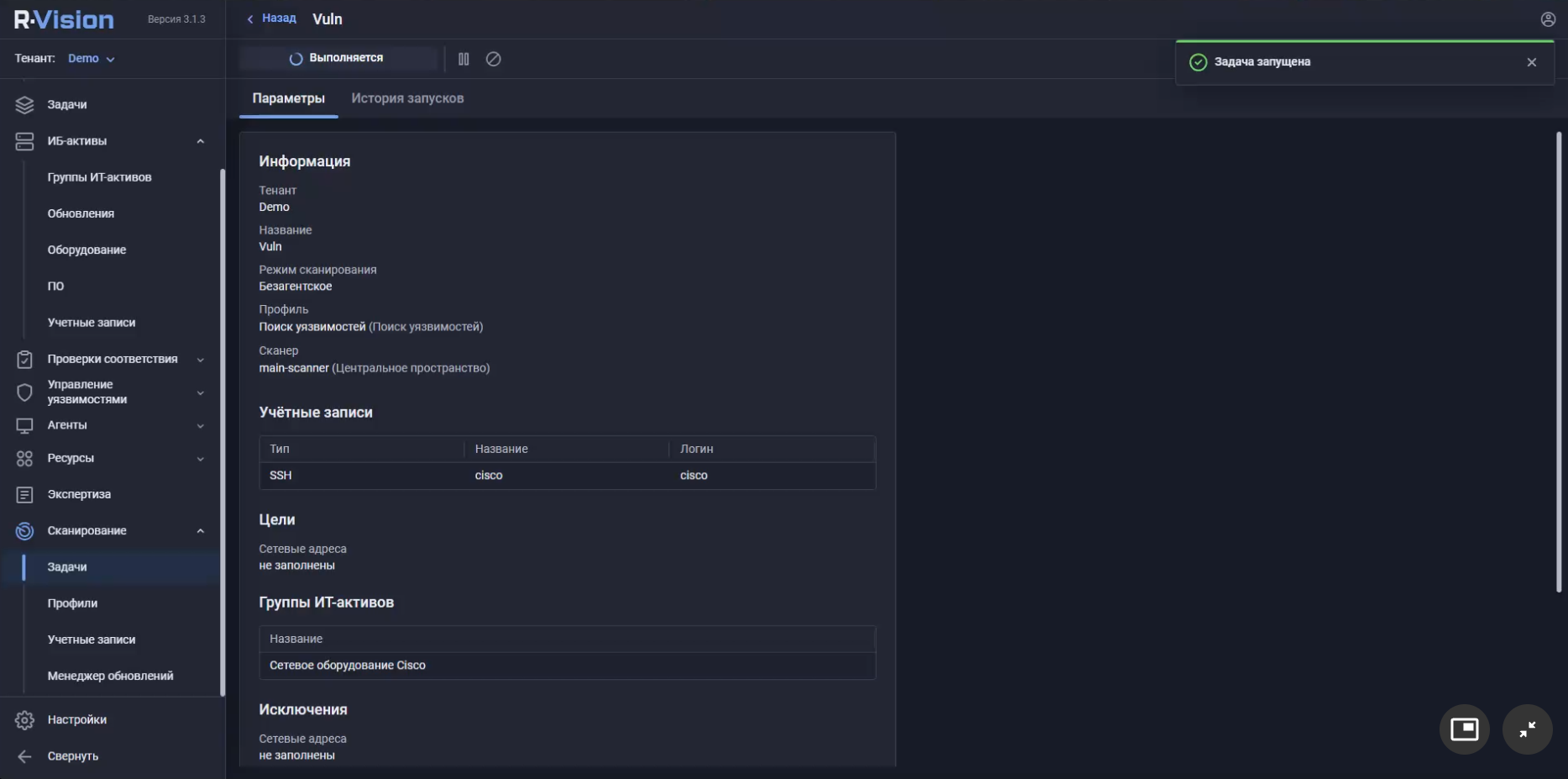

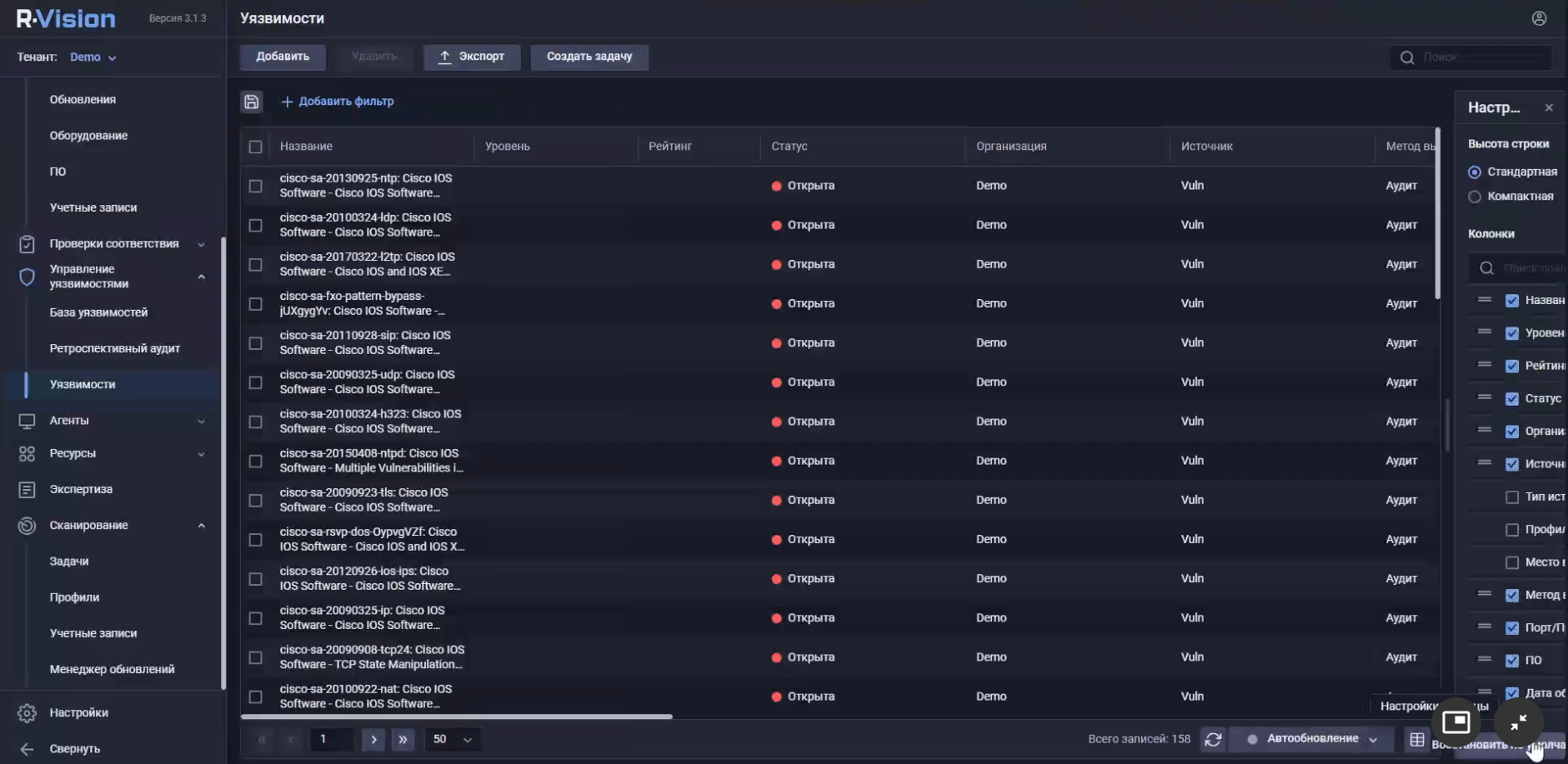

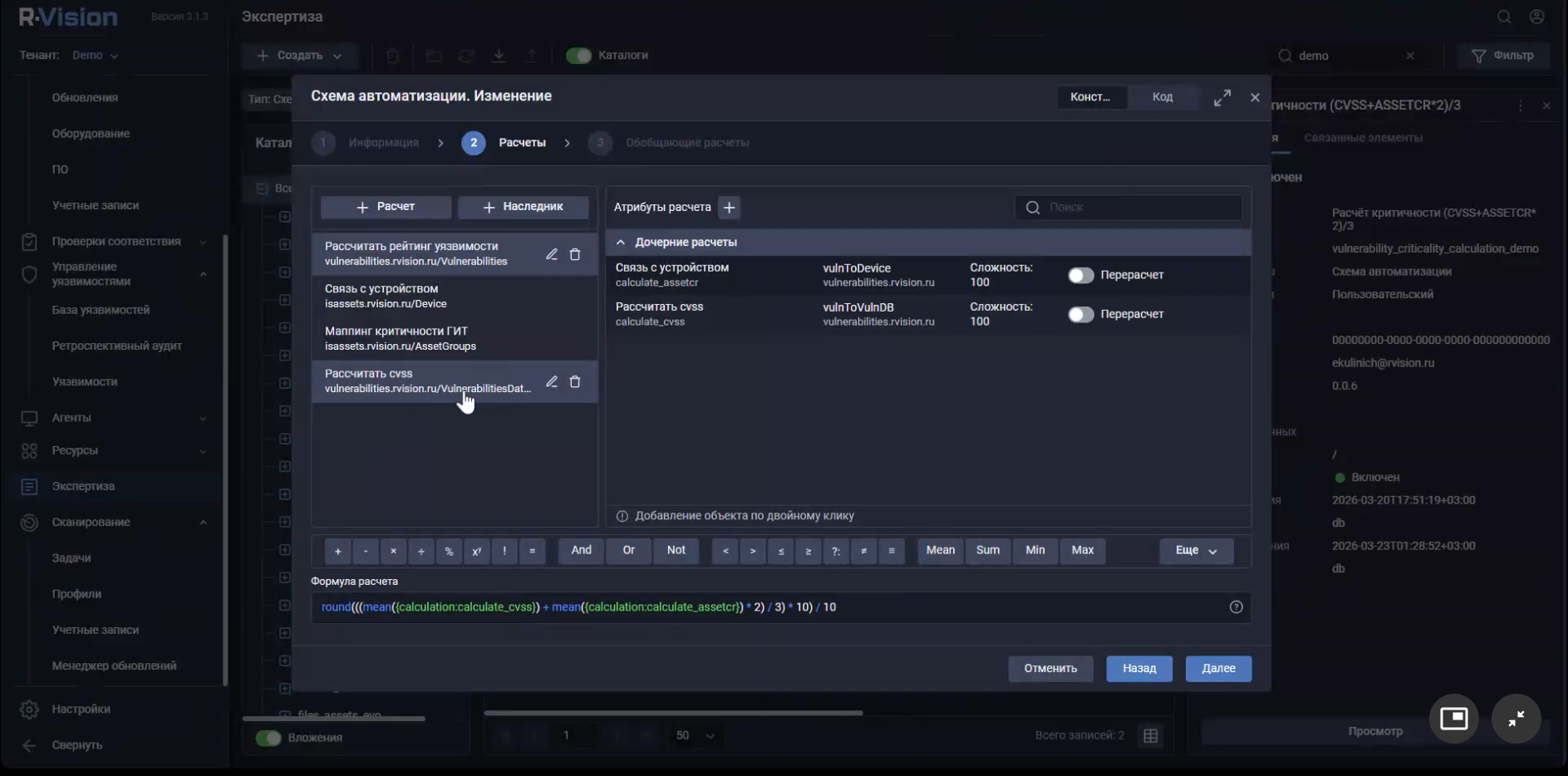

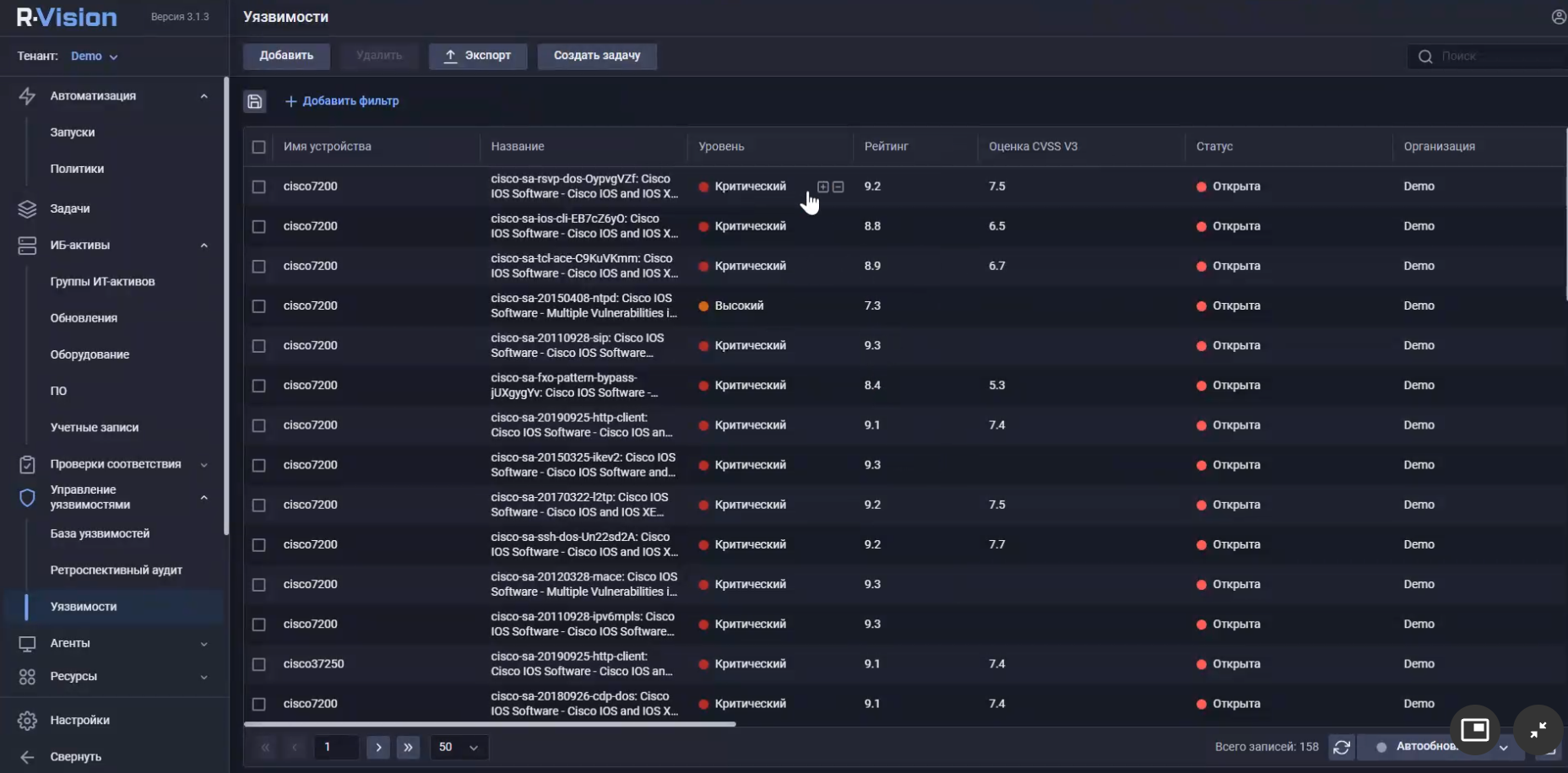

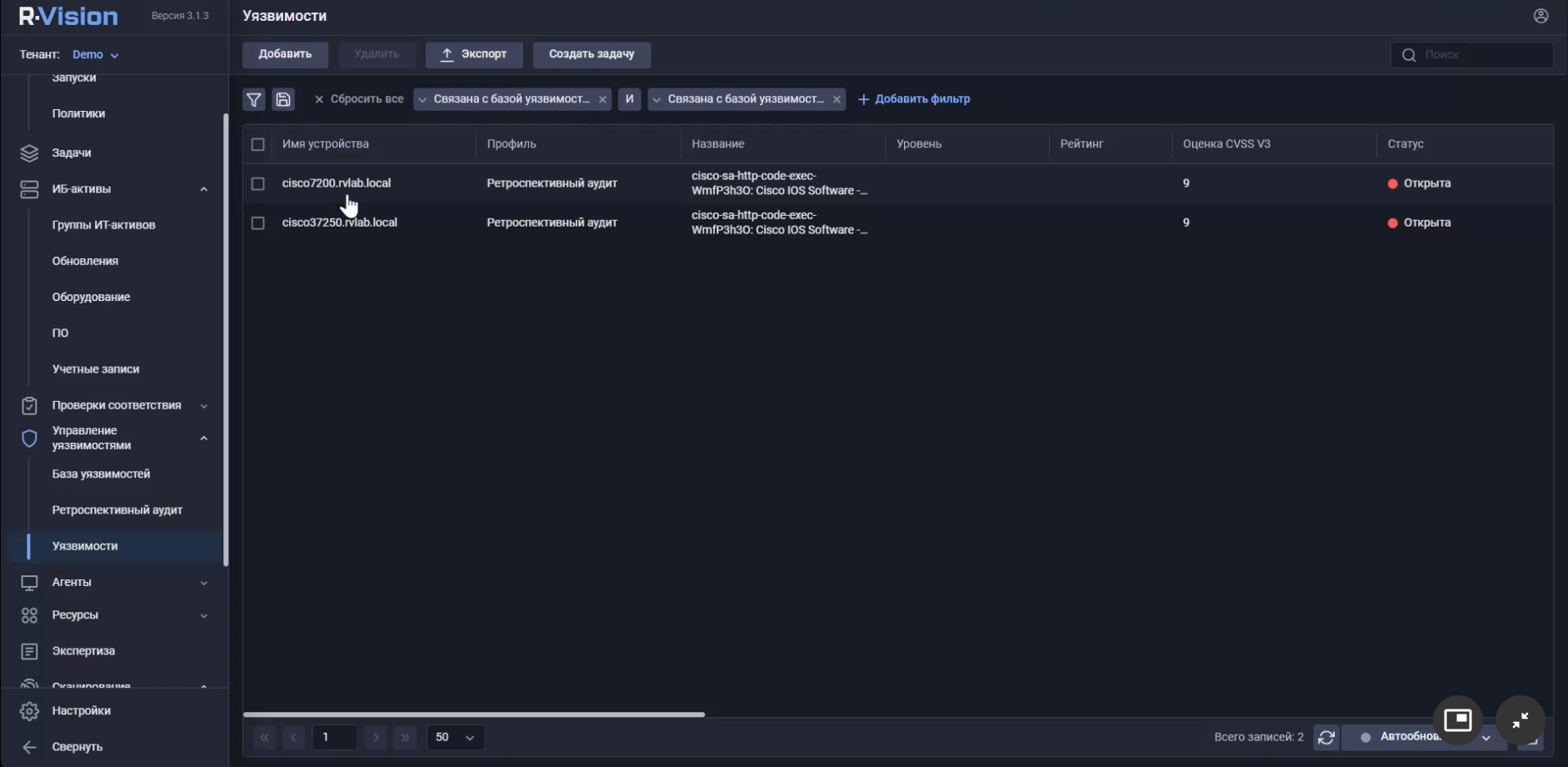

🔻 Провели сканирование с аутентификацией группы "Сетевое оборудование Cisco", с помощью правила задали рейтинг и уровень критичности для продетектированных уязвимостей.

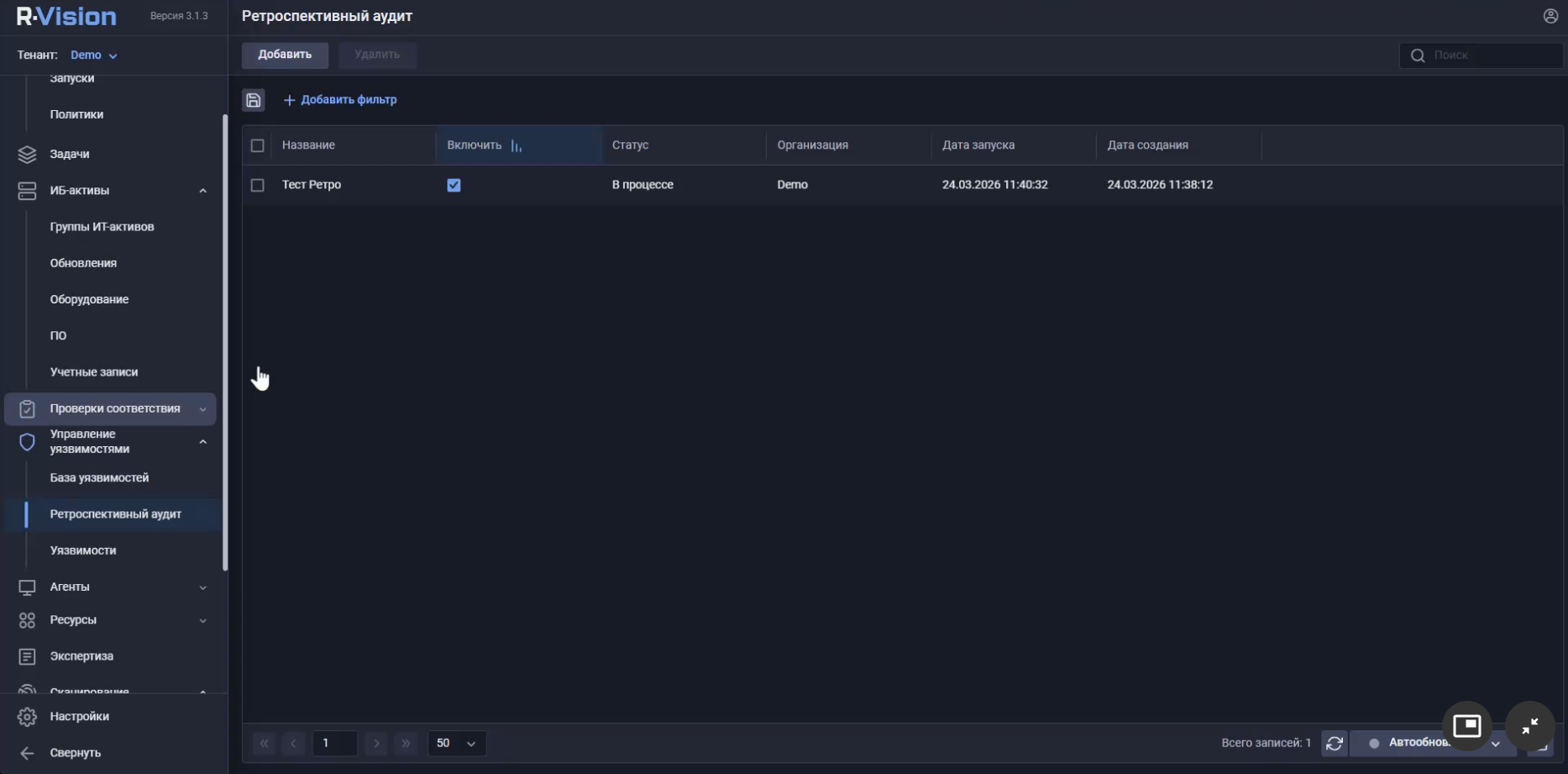

🔻 Добавили уязвимость Cisco, которой не было в базе, через обновление и определили её ретроспективным аудитом на хостах. Проговорили, что в случае детектирования трендовой уязвимости можно автоматически отправлять алерт админу. 🚨

Также они поделились достижениями, статистикой, роадмапом и анонсом мероприятий.

Основное достижение - это перевод R-Vision на новую платформу EVO (до версии 5.4 были на платформе RVN).

R-Vision VM в цифрах (2025-2026):

🔹 +15 новых проектов (есть заказчики с 30k+ активов)

🔹 +50 пилотных проектов у клиентов

🔹 +25 пилотных проектов у партнёров

🔹 +55 обученных технических специалистов

🔹 +133 трендовые уязвимости в базе (дайджесты доступны на сайте R-Vision)

🔹 +180 поддерживаемых продуктов в режиме Audit

🔹 +88 поддерживаемых продуктов в режиме Pentest

🔹 +70 новых стандартов для режима Compliance

Роадмап ("R-Vision VM завтра"):

🔹 Поддержка аудита контейнерных сред

🔹 Поддержка аудита веб-приложений

🔹 Расширение аудита гипервизоров (ESXi, vCenter, …)

🔹 Расширение аудита сетевого оборудования (Qtech, S-Terra, Eltex, VipNET, UserGate, MikroTik, …)

🔹 Мастер первичной настройки

🔹 Сертификат ФСТЭК России (на VM EVO)

🔹 + Секретная функциональность ❗️ (анонс на R-Evolution Conference 2026)

Сам я на R-Evolution Conference, к сожалению, в этом году не попадаю. 😔 Но рекомендую сходить, был там несколько раз, мероприятие душевное.

На R-Evolution Conference будет несколько VM-ных докладов:

🔹 12:55 - 13:15 Смена двигателя на лету: год большой перестройки VM и куда дальше? (Бизнес-трек)

🔹 14:00 - 14:20 Опыт ТМХ: как выстроить управляемый VM на десятках тысяч активов (Бизнес-трек)

🔹 15:20 - 15:40 Где ломается VM: подводные камни инвентаризации в инфраструктуре на 18К+ активов, ЗАО ПАТИО (Технотрек - новинка, в прошлом году технотрека не было 👍)

Плюс обещают демозону с R-Vision VM, работающую весь день. 🔥

В Q&A секции понравились вопросы:

🔹 Какая функциональность будет востребована в системах VM в ближайшие 2-3 года?

"Управление экспозициями" (прямо так и сказали, было приятно услышать именно такую формулировку 😇), пути атаки, ИИ, возможность переваривать большую инфраструктуру, автоматизация.

🔹 Можно ли сейчас использовать решения R-Vision для построения путей атаки?

Сказали, что тема хорошая, но задача сложная, особенно для большой инфраструктуры. Пока они не говорят, что могут это делать, но тренд им нравится.

🔹 Сколько человек, занимающихся VM-ом, требуется для организации с 10k активов?

Ответили, что 10000 активов → минимум 10 человек в IT, минимум 5-7 человек в ИБ. В ИБ люди будут шарить роли. Как минимум нужен один человек, который будет часть времени выделять на VM-ные задачи. Автоматизировать всё можно, но кто-то должен отслеживать сбои.