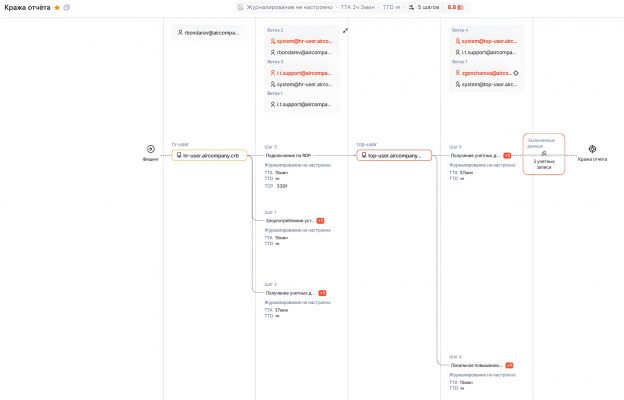

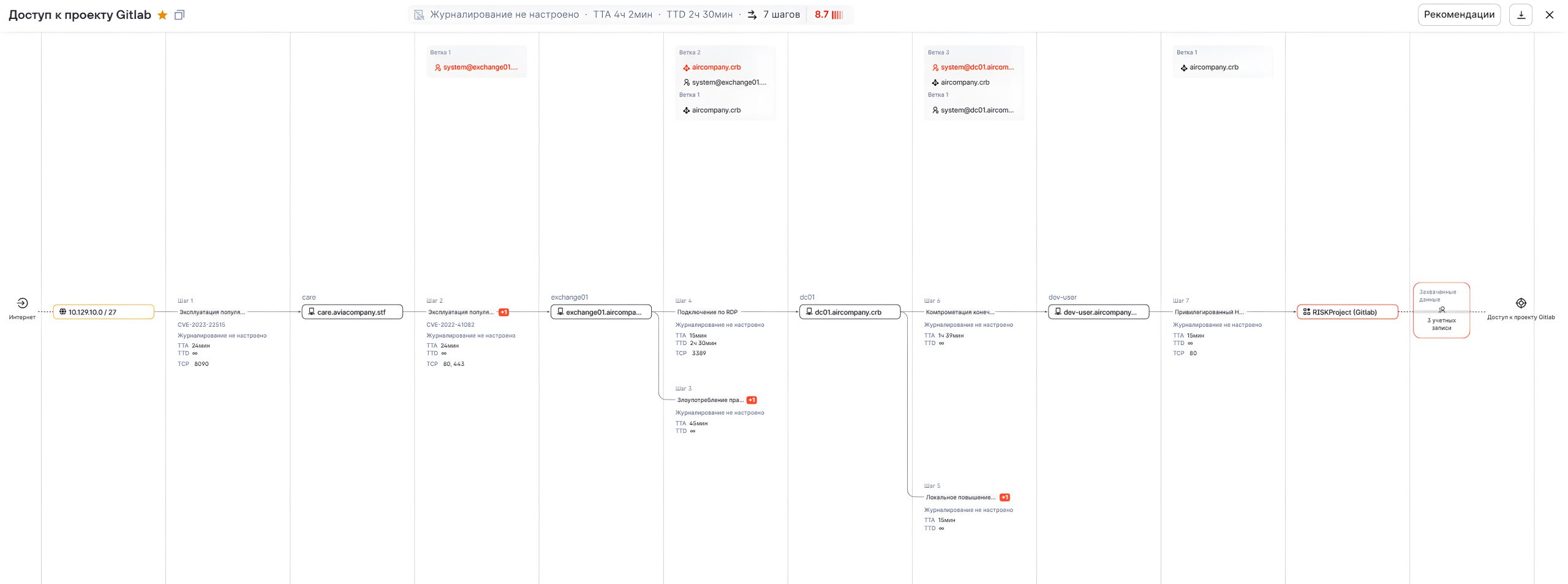

Актуализирую отчёт и презентацию по трендовым уязвимостям 2025 года: "потенциальных" уязвимостей больше нет. 😎

🔹 Сейчас у нас 65 трендовых уязвимостей: для 52 из них есть признаки эксплуатации вживую, а для 13 признаков эксплуатации пока нет, но есть публичные эксплоиты.

🔹 "Потенциальные уязвимости", без признаков эксплуатации и без публичных эксплоитов, раньше были, но к концу года все они свой потенциал раскрыли и перешли в одну из двух первых категорий.

Это подтверждает, что трендовые уязвимости Positive Technologies отбираются тщательно и корректно. 😉 Действительно выделяем самые опасные, даже если в момент отнесения к трендовым это может быть не так очевидно (как в случае с TrueConf).

Разумеется, до конца года ещё 11 дней, процесс анализа и отбора трендовых уязвимостей никогда не останавливается и, вполне вероятно, эти цифры могут ещё измениться.