Про восстановление внезапно отъехавшего Xiaomi Redmi Note 11 (1/2).

И на старуху бывает проруха, как сказала польская красавица Инга Зайонц через месяц после свадьбы с другом моего детства Колей Остен-Бекеном. (с)

Сегодня я проснулся и обнаружил, что мой телефон Xiaomi Redmi Note 11 ровно через 11 секунд после разблокировки экрана сваливается в черный экран с крутящимся белым значком загрузки. Через пару минут в таком режиме телефон открывает меню MIUI 5.0 Recovery Mode. И так постоянно. Я перепробовал различные варианты загрузки системы (опцией из Recovery Mode, по тайм-ауту из Recovery Mode, загрузка после полного выключения, после перезагрузки, загрузка в Safe Mode), но ситуация та же - стабильная работа до разблокировки экрана, потом 11 секунд и снова сваливается в черный экран.

Учитывая, что на xda-developers есть свежий топик от 5 ноября с описанием ровно такой же проблемы и 7 страницами обсуждения, это массовый сбой, связанный с сервисом com.qualcomm.location.

"We now know the cause of the issue thanks to Reddit user pxbrz, and a fix (easier if your phone has USB Debugging enabled, if not you'll have to try to enable it as fast as you can before the reboot): One of Qualcomm's processes for the phone's location (called com.qualcomm.location) crashed and then rebooted itself when it did, but didn't clean up the ram, which made the phone crash by a lack of accessible memory. To fix it, you can use the following commands with adb:

adb shell

pm uninstall -k --user 0 com.qualcomm.location

Then it should be fixed (you'll lose location services until you update the phone obviously)."

USB debugging у меня был выключен. Можно ли включить USB debugging за 11 секунд? Я старался и у меня не получилось. Вот что я делал:

Этап 1. Включаем "Developer options"

1. Разблокируем экран

2. Находим шестеренку с настройками и жмем на неё

3. Жмем на "About Phone"

4. Проворачиваем вниз к "All specs" и заходим

5. Барабаним по MIUI version пока не получим "You are now a develper"

На это уходит секунд 10, потом отваливаемся в reboot, снова попытка

Этап 2. Включаем "USB debugging"

1. Разблокируем экран

2. Находим шестеренку с настройками и жмем на неё

3. Проворачиваем на "Additional settings" (провернуть до конца, вторая опция сверху) и заходим

4. Проворачиваем на "Developer options" (провернуть до конца, посередине экрана) и заходим

5. Находим "USB debugging" (пролистнуть примерно на второй экран), переводим в ок

6. Проставляем галку в warning-e "I am aware" и жмем ок …

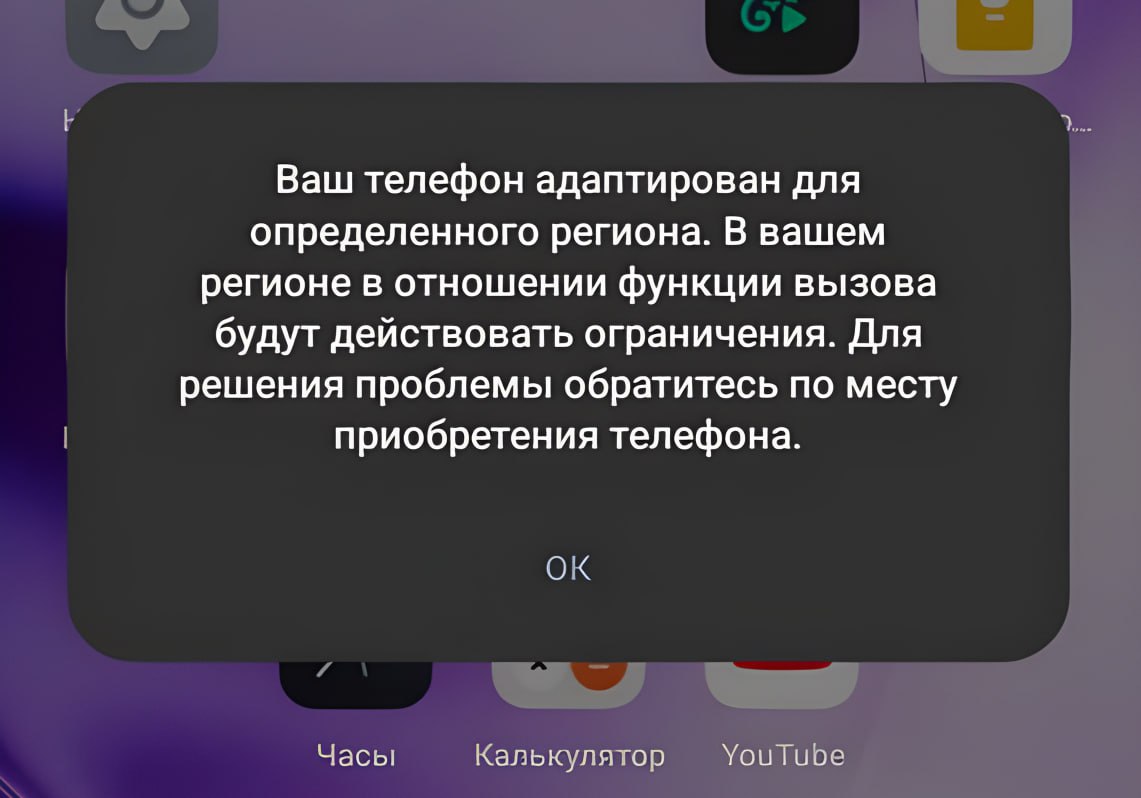

Ну как жмем, не успеваем нажать, потому что кнопка блокируется warning-ом как раз на 10 секунд. 🤬

Конечно те, кто поставили туда этот ворнинг вряд ли предполагали, что людям может потребоваться включить USB debugging очень быстро. Но цензурных слов у меня для них нет.

Здесь я загрустил и пришел к выводу, что придется делать factory reset как минимум чтобы включить USB debugging. 😔

К счастью, выяснилось, что если за 10 секунд разблокировать экран и аппрувнуть подключение для передачи данных к компьютеру, то все то время пока на черном экране крутится белый значок загрузки есть время (минуты 2 точно) , чтобы забрать файлы с телефона. Так что нужные файлы я забрал, но настройки приложений потерял.

После ресета подключил USB debugging и без особых проблем удалил com.qualcomm.location

$ adb shell

spesn:/ $ pm uninstall -k --user 0 com.qualcomm.location

Success

spesn:/ $

Пока работает. Посмотрим что будет дальше.