Завтра открывается фестиваль PHDays 12! Непосредственно про Vulnerability Management я выступлений в программе не нашел. Но есть разборы конкретных уязвимостей и выступления на смежные темы, которые я себе наметил. Возможно кому-то тоже будет интересно. Первый день буду слушать фоном в онлайне, а в субботу планирую быть на площадке в Парке Горького.

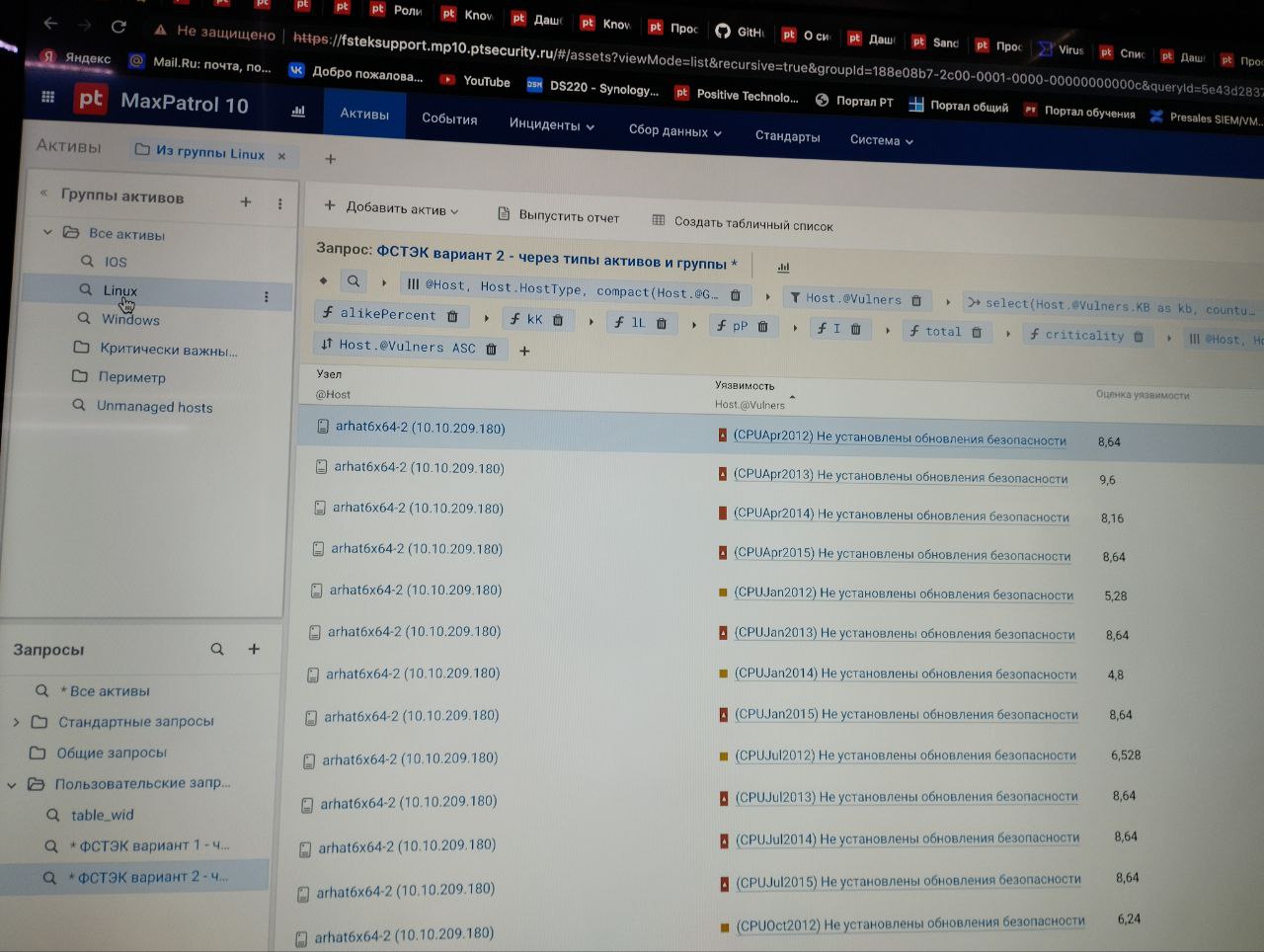

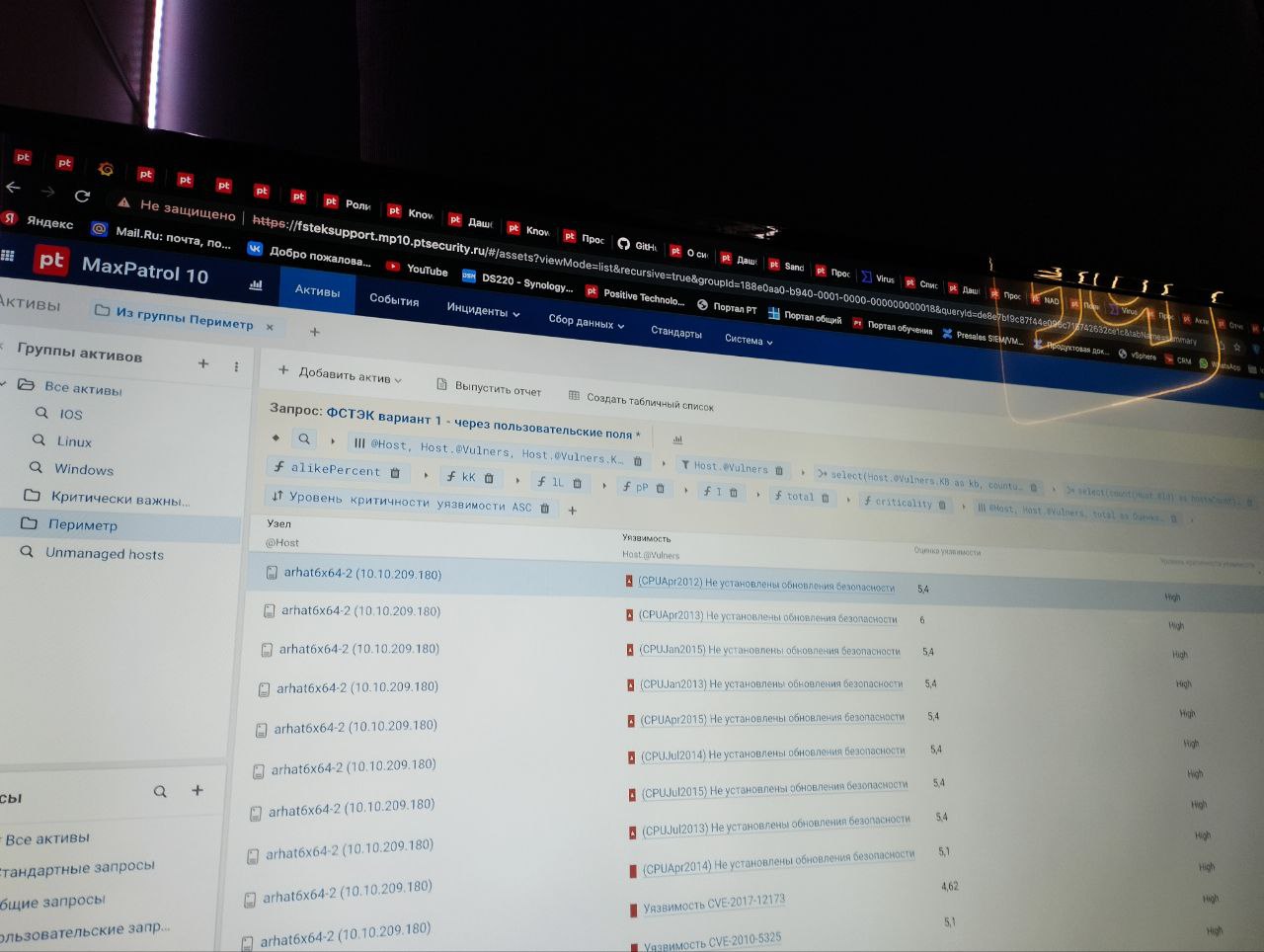

Обязательно загляну на стенд Positive Technologies с MaxPatrol VM, вчера на AM Live обещали показать реализацию оценки критичности уязвимостей по методике ФСТЭК! 🔥Очень интересно откуда они временные и контекстные метрики CVSS берут, а также тип уязвимого актива. 🙂

19 мая

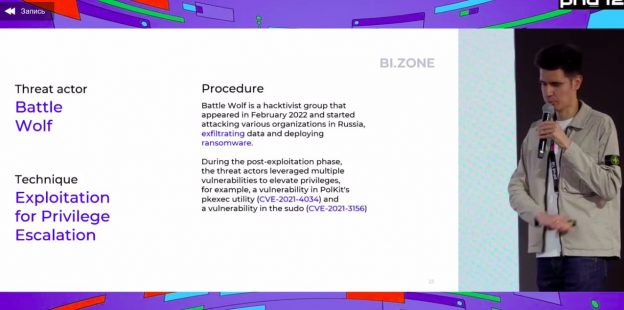

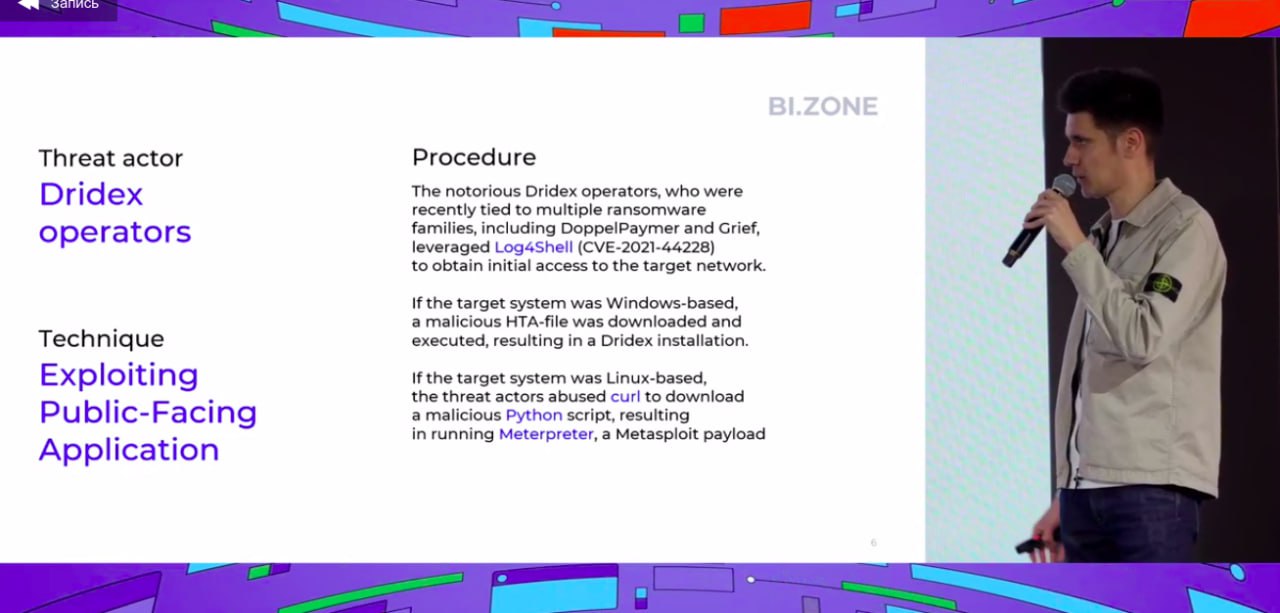

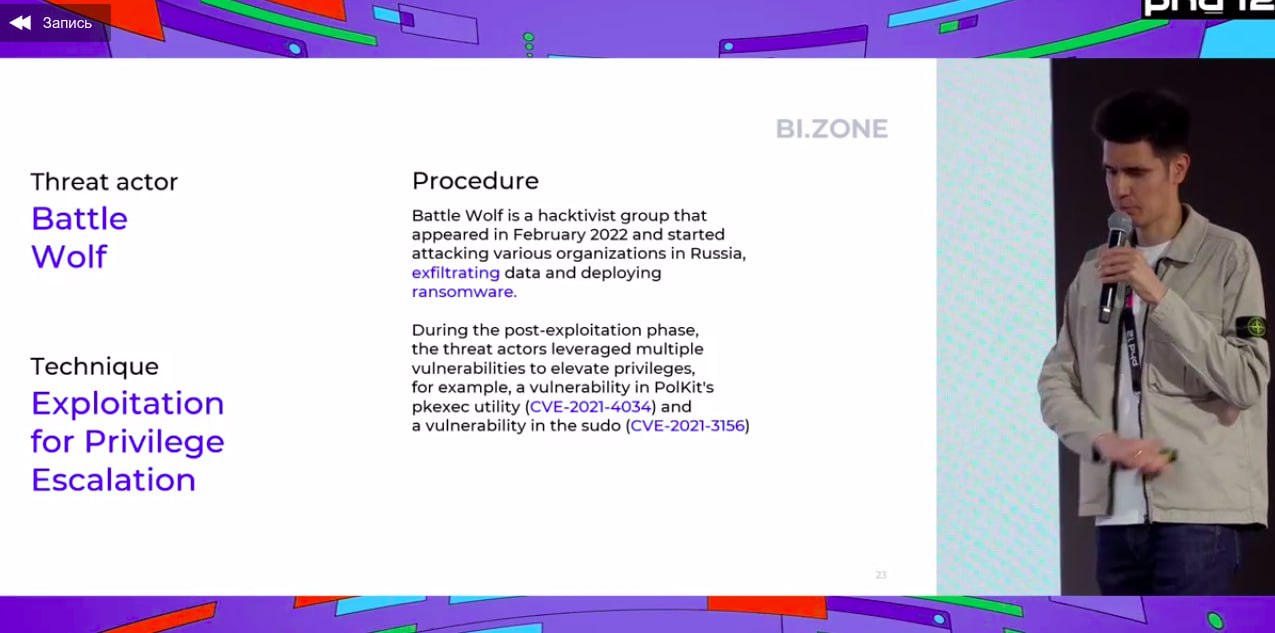

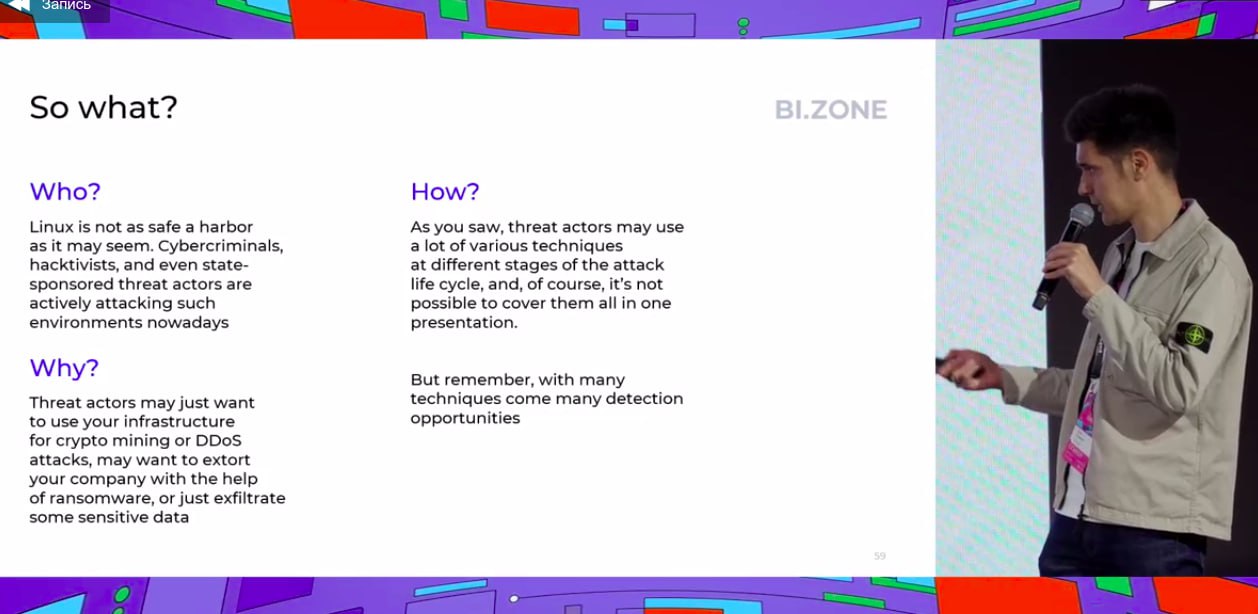

🔸12:00–13:00 Кто, как и зачем атакует Linux-инфраструктуры. DEFENSE

Олег Скулкин. BIZONE

🔸13:45–14:45 Все, о чем вы хотели, но боялись спросить регулятора. БИЗНЕС ТРЕК 1

Виталий Лютиков, ФСТЭК России

Владимир Бенгин, Минцифры России

Алексей Лукацкий, Positive Technologies

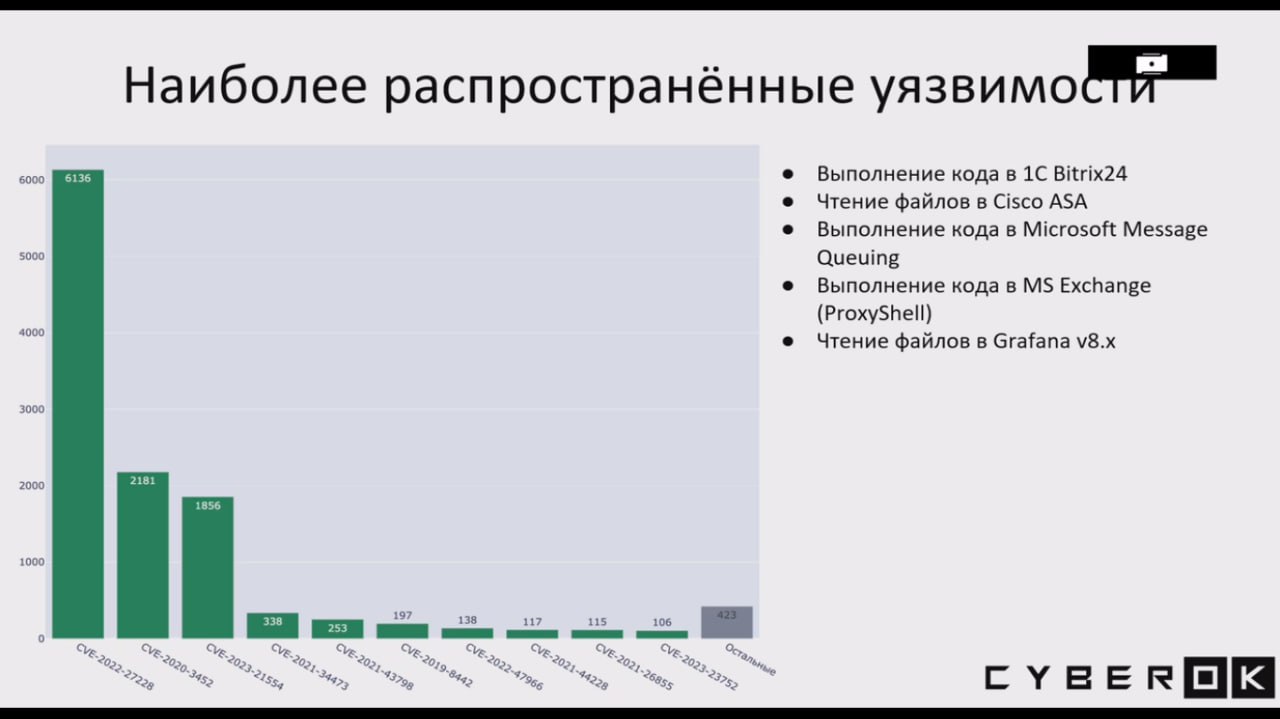

🔸15:00–16:00 Интернет-картография в 2023 году. Чего не может Shodan. OFFENSE

Сергей Гордейчик, CyberOK

Александр Гурин, CyberOK

🔸15:00–16:00 SCAзка о SCAнерах. DEVELOPMENT

Виктор Бобыльков, Райффайзенбанк

Дмитрий Евдокимов, Luntry

🔸17:00–18:00 Опыт тестирования и верификации ядра Linux. DEVELOPMENT

Алексей Хорошилов, ИСП РАН

🔸17:15–18:30 Киберсуверенитет: вклад открытого кода. БИЗНЕС ТРЕК 1

Сергей Гордейчик, CyberOK

Кирилл Севергин, АЛРОСА

Сергей Золотарев, Arenadata

Александр Гутин, ГК «Астра»

Иван Панченко, Postgres Professional

-------------------------

20 мая

🔹11:00–11:40 People as code: сотрудник как актив и объект защиты. БИЗНЕС ТРЕК 2

Сергей Волдохин, «Антифишинг»

🔹13:00–14:00 Внедрение кода в процессы из контекста ядра Linux. OFFENSE

Илья Матвейчиков

🔹13:00–14:00 Как обезопасить от санкций ваш открытый проект на GitHub. DEVELOPMENT

Александр Попов, Positive Technologies

🔹14:00–15:00 История одной уязвимости. DEVELOPMENT

Андрей Наенко, Kaspersky

🔹14:00–15:00 Топ-10 артефактов Linux для расследования инцидентов. DEFENSE

Лада Антипова, Angara Security

🔹15:10–15:40 Отечественные ОС сегодня: вызовы, задачи, перспективы. ЭФИРНАЯ СТУДИЯ

Александр Попов, Positive Technologies

Алексей Хорошилов, ИСП РАН

Владимир Тележников, «РусБИТех»

🔹16:00–17:00 Антология способов программного мониторинга и защиты Linux в пользовательском пространстве. OFFENSE

Тимур Черных, F.A.С.С.T.

🔹17:00–18:00 Positive Awards. ЭФИРНАЯ СТУДИЯ