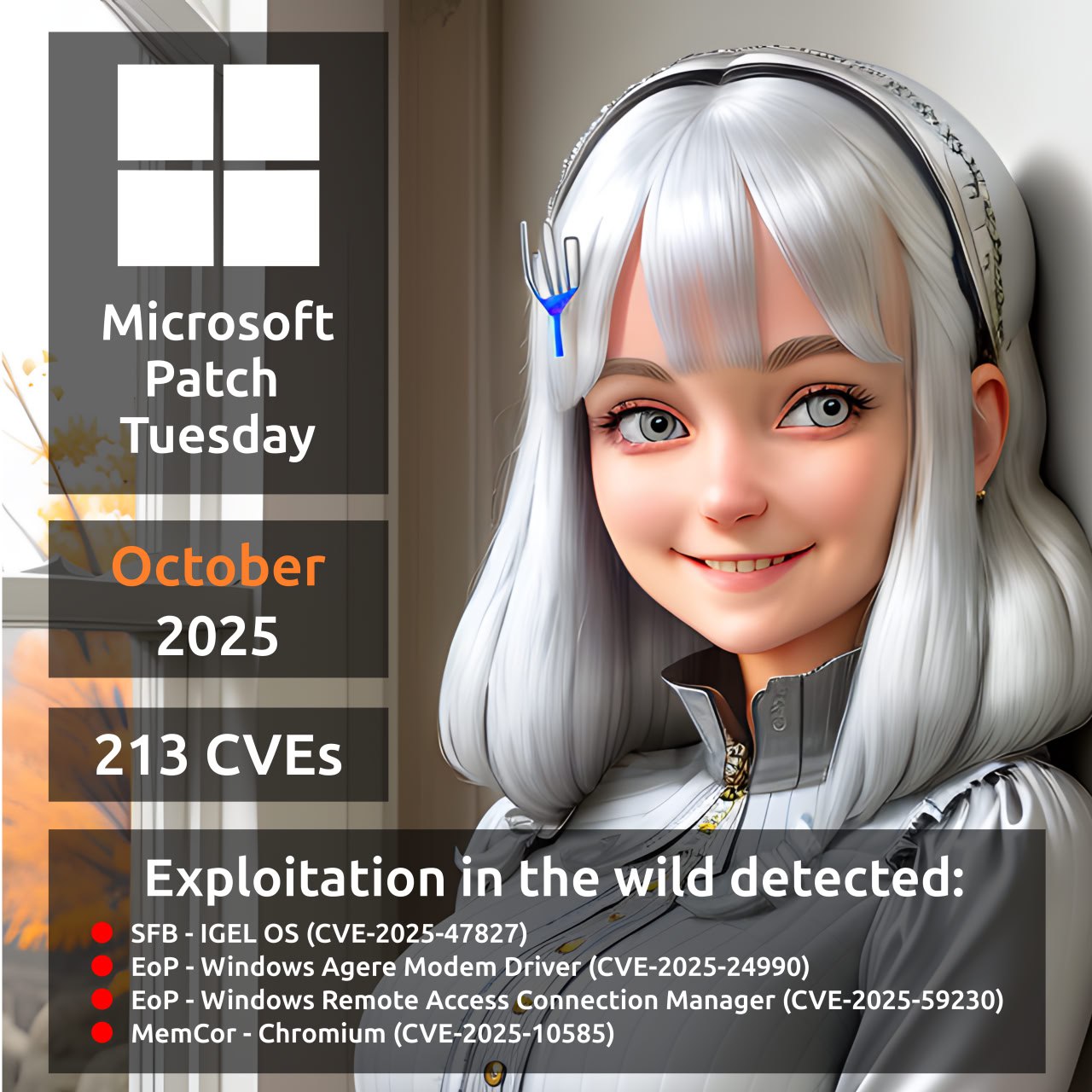

Октябрьский Microsoft Patch Tuesday. Всего 213 уязвимостей, в два раза больше, чем в сентябре. Из них 41 уязвимость была добавлена между сентябрьским и октябрьским MSPT. Есть четыре уязвимости с признаком эксплуатации вживую:

🔻 SFB - IGEL OS (CVE-2025-47827) - есть публичный эксплойт

🔻 EoP - Windows Agere Modem Driver (CVE-2025-24990)

🔻 EoP - Windows Remote Access Connection Manager (CVE-2025-59230)

🔻 MemCor - Chromium (CVE-2025-10585)

Ещё одна уязвимость с публичным PoC эксплоитом:

🔸 RCE - Unity Runtime (CVE-2025-59489)

Из остальных уязвимостей без публичных эксплоитов и признаков эксплуатации можно выделить:

🔹 RCE - WSUS (CVE-2025-59287), Microsoft Office (CVE-2025-59227, CVE-2025-59234)

🔹 EoP - Windows Agere Modem Driver (CVE-2025-24052), Windows Cloud Files Mini Filter Driver (CVE-2025-55680)