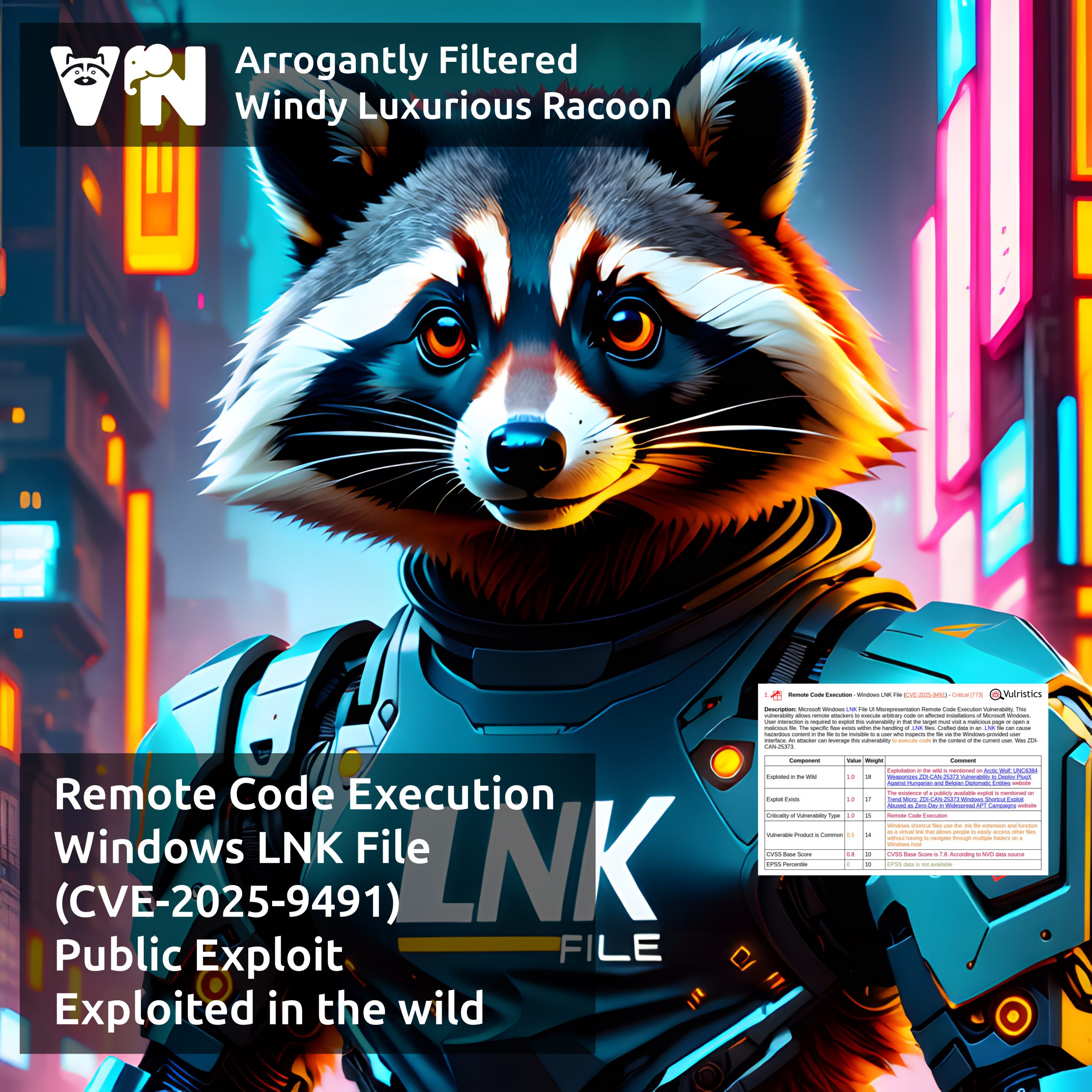

Про уязвимость Remote Code Execution - Windows LNK File (CVE-2025-9491). Уязвимость в механизме обработки ярлыков Microsoft Windows (.LNK) позволяет скрывать зловредные аргументы командной строки в поле Target пробельными символами, что делает визуальную проверку .LNK файла стандартными средствами невозможной. Запуск такого файла приводит к выполнению произвольного кода.

🔻 Peter Girnus, эксперт компании Trend Micro, уведомил Microsoft об уязвимости 20 сентября 2024 года, однако они приняли решение её не устранять. 🤷♂️ 26 августа 2025 года эта 0day уязвимость ZDI-CAN-25373 получила идентификатор CVE-2025-9491.

👾 18 марта 2025 года на сайте Trend Micro вышел пост об эксплуатации этой уязвимости в APT атаках. 30 октября Arctic Wolf Labs сообщили, что уязвимость использовали для развёртывания зловреда PlugX в атаках на дипломатические представительства Венгрии и Бельгии.

🛠 Метод модификации .LNK файлов описан в отчёте Trend Micro.