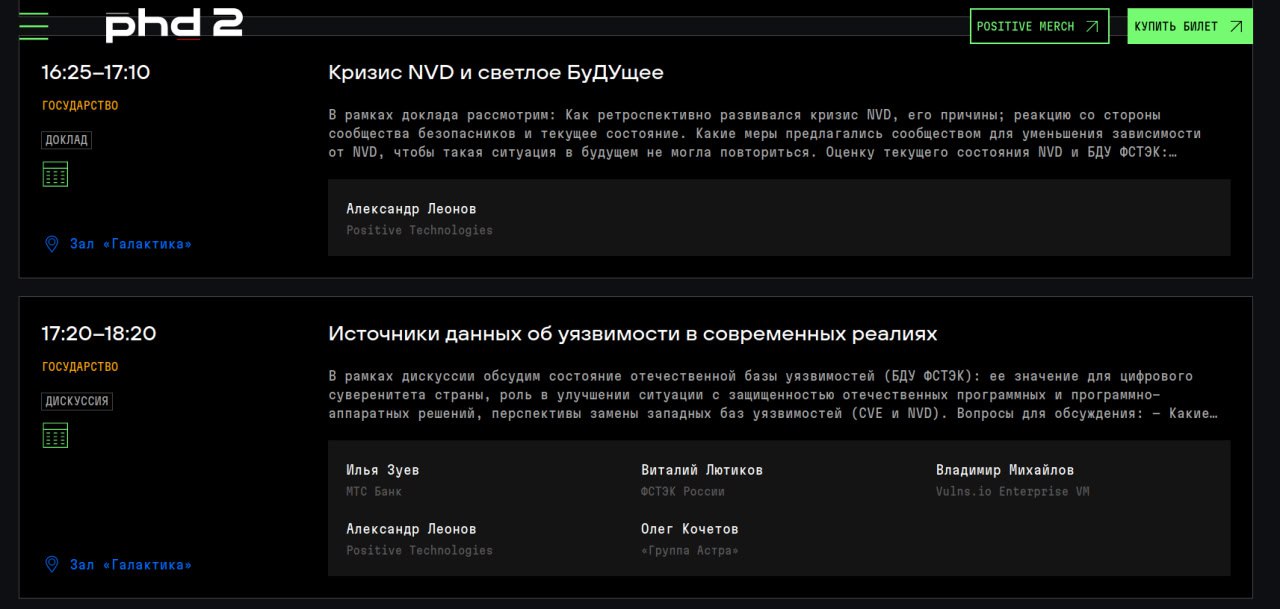

Впечатления от моих вчерашних выступлений на PHDays 2. Было круто, мне понравилось. 🙂 Причём эмоций от первой модерации дискуссии даже больше, чем от собственного доклада. 😅

Когда докладываешься, то сам контролируешь ситуацию за исключением технических моментов. В дискуссии же есть значительная доля неопределенности. Несмотря на заготовленные вопросы, прописанный сценарий, предварительное обсуждение и прочее.

Здесь огромная благодарность всем участникам! Особенно, конечно, Виталию Сергеевичу Лютикову, за терпение к высказанным критическим моментам и интересные комментарии.

Также отдельно хотелось бы поблагодарить Алексея Викторовича Лукацкого за идею проведения дискуссии, большую помощь в организации и возможность попробовать себя в новой роли модератора.

Запись трансляции ищется на Youtube по "Государство 24 мая Positive Hack Days Fest 2". Чуть позже перезалью ролики на свой канал и перемонтирую выступление, чтобы слайды было лучше видно.