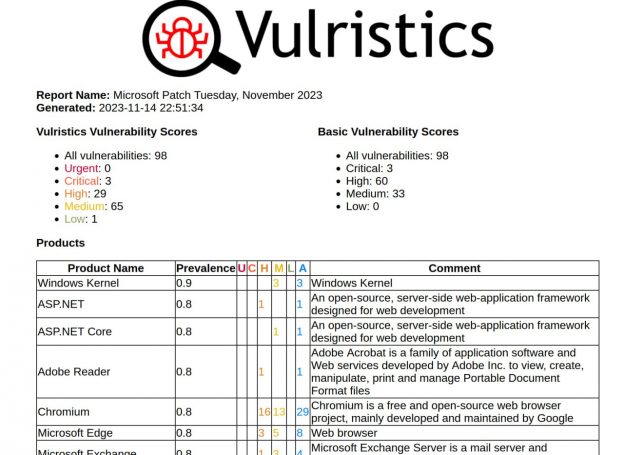

Ноябрьский Linux Patch Wednesday. Посмотрим какие уязвимости Linux начали исправляться вендорами Linux дистрибутивов с октябрьского LPW. На самом деле отчёт требует допиливания в части детектов продуктов и типов уязвимостей, но выкладываю как есть. 🙂

🔹 Есть одна уязвимость с признаком эксплуатации вживую (CISA KEV). Это Cross Site Scripting - Roundcube (CVE-2023-5631). Это клиент для работы с электронной почтой с веб-интерфейсом, часто используется как компонент веб-почты в почтовых пакетах и платформах групповой работы. Злоумышленник шлёт зловредное письмо, у пользователя выполняется произвольный JavaScript код. 💥

🔹 Есть ~50 уязвимостей, для которых вроде как есть эксплоиты и PoCи (в основном ссылки с тэгом "exploit" на NVD).

🔹 Больше чем для половины уязвимостей не детектируются продукты и не детектируются типы уязвимостей. 🤷♂️ Буду добавлять детекты.