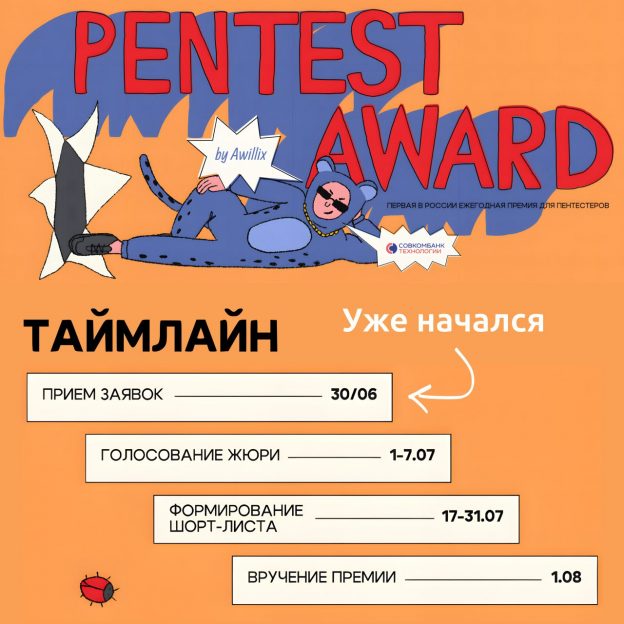

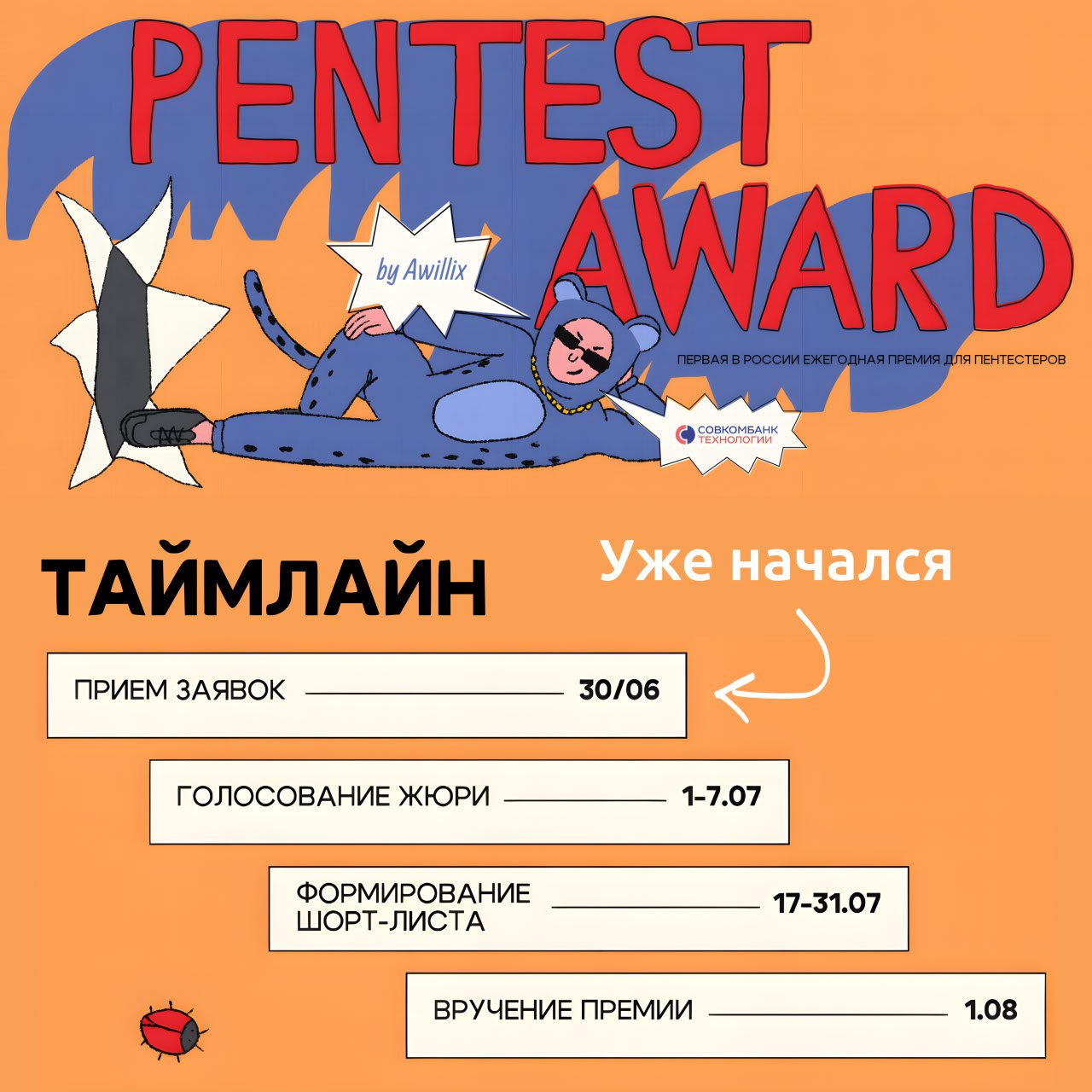

Начался приём заявок на ежегодную премию Pentest Award от Awillix. Подать заявку можно до 30 июня. Победителей наградят 1 августа. Помимо статуэток подарят технику Apple (ноут, смарфон, часы) , а также спец-призы от спонсоров BIZONE и CyberEd.

Жюри будут оценивать заявки по полноте описания и пруфам, сложности эксплуатации, использованию нестандартных подходов, качеству рекомендаций по устранению уязвимостей и субъективному вау-эффекту. 🙂 Интересны необычные подходы, ресерчи и методики. Чувствительные данные можно не раскрывать.

Номинации:

🔻 Пробив web

🔻 Пробив инфраструктуры

🔻 Мобильный разлом: от устройства до сервера

🔻 Девайс

🔻 «**ck the logic»

🔻 «Раз bypass, два bypass»

🔻 «Ловись рыбка» (фишинг)

🔻 Out of Scope ("нестандартные offensive-находки и открытия")

🔹 Антиноминация: Осторожно грабли ("самые ценные неудачи и полезные уроки в сфере ИБ")

Как и в прошлом году, собираюсь отслеживать и подсвечивать интересное. 😏