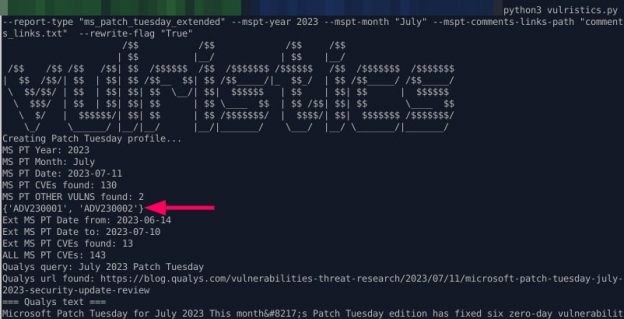

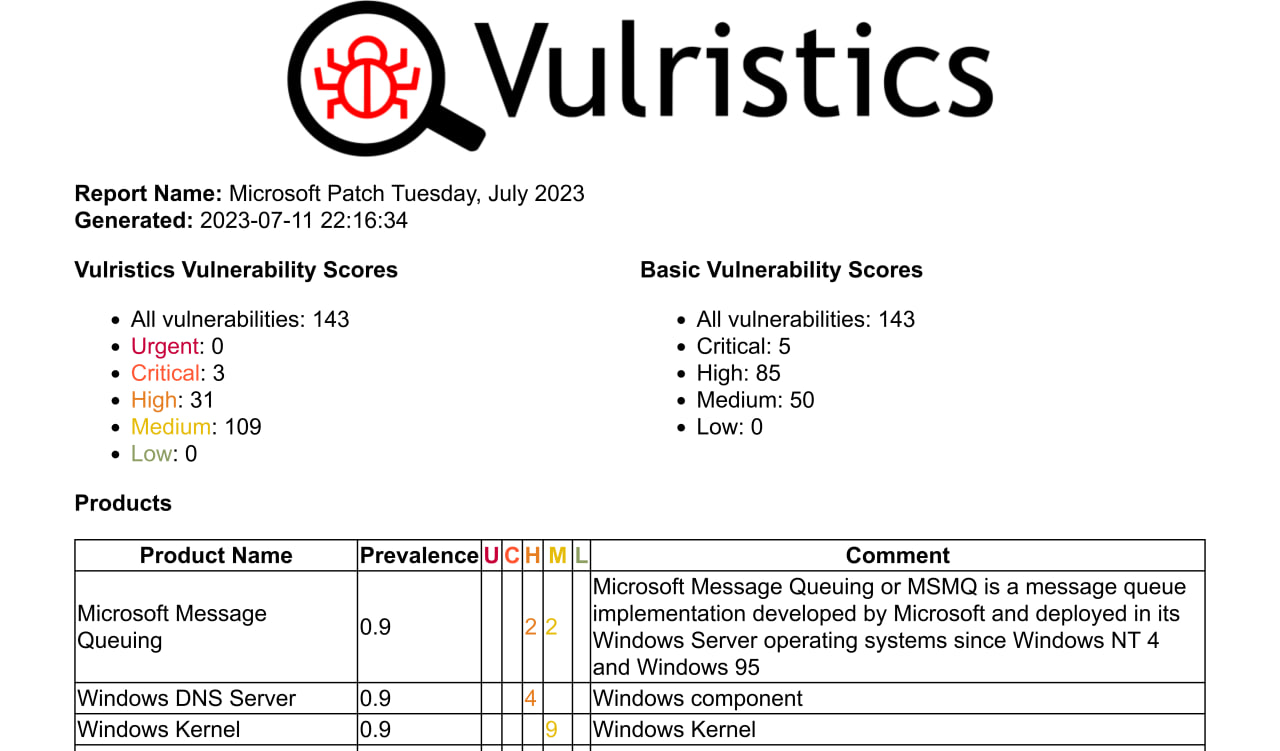

Перегенерил отчёт для июльского Microsoft Patch Tuesday. Теперь там комментарии от:

🔹Qualys

🔹Tenable

🔹Rapid7

🔹ZDI

🔹Kaspersky

🔹Dark Reading

🔹Krebs on Security

🔹The Hacker News

🔹Sophos Naked Security

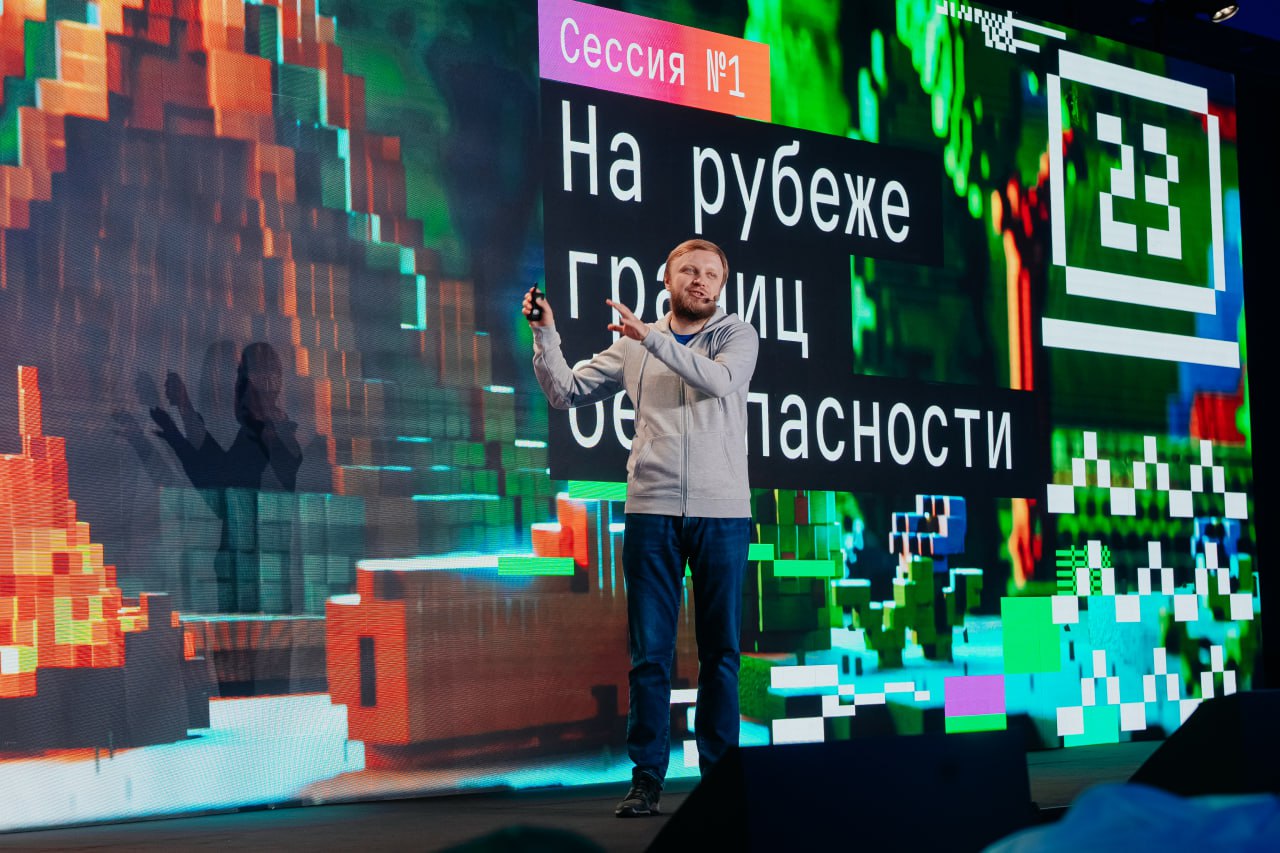

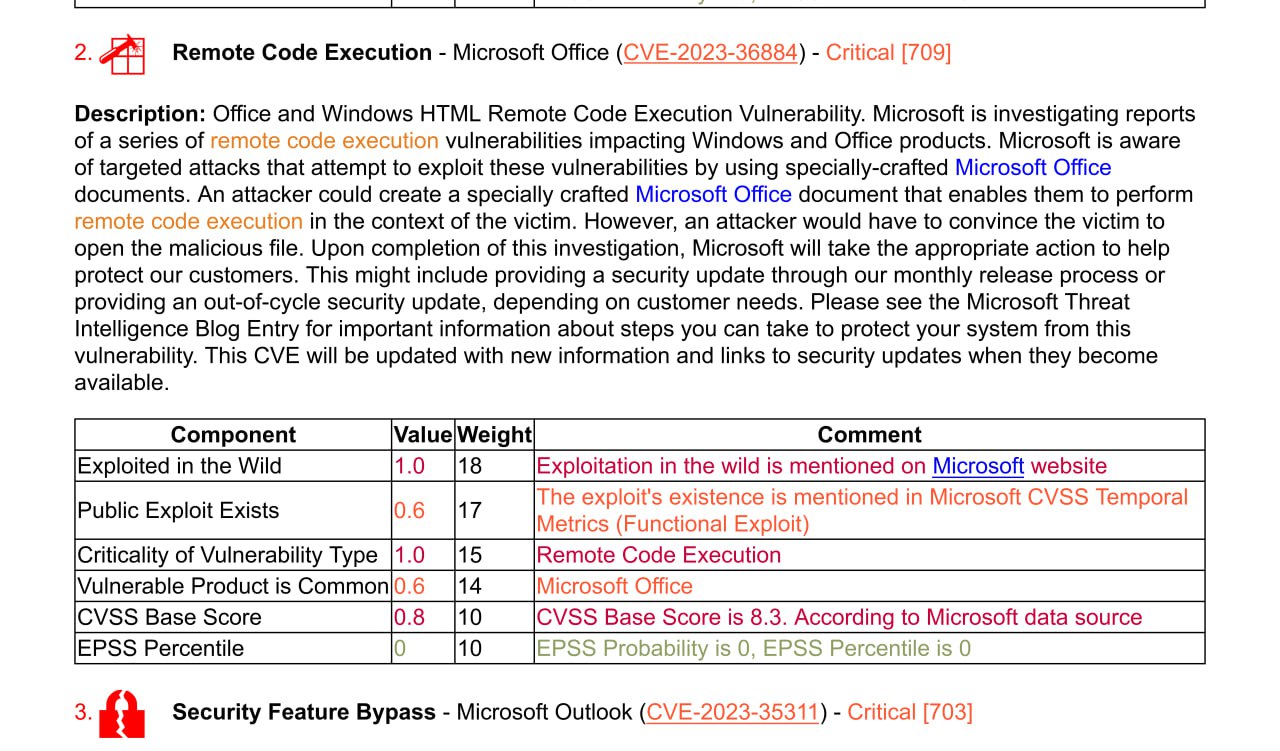

Пока всё те же уязвимости в топе. И для Remote Code Execution - Microsoft Office (CVE-2023-36884) всё также нет патчей, только workaround.

Дополнительно можно отметить следующие RCE, подсвеченные в обзорах:

🔸Microsoft Message Queuing (CVE-2023-32057, CVE-2023-35309)

🔸Windows Routing and Remote Access Service (RRAS) (CVE-2023-35365, CVE-, CVE-2023-35367)

🔸Windows Layer-2 Bridge Network Driver (CVE-2023-35315)

🔸Microsoft SharePoint (CVE-2023-33134, CVE-2023-33157, CVE-2023-33159, CVE-2023-33160)

🔸Windows Pragmatic General Multicast (PGM) (CVE-2023-35297)