По поводу внесения питерской компании Operation Zero и связанных с ней лиц в американский санкционный список. Имхо, в этой длящейся истории со сливом и продажей восьми американских эксплойтов важно отделять главное от второстепенного. И главное в ней - признание США, что они целенаправленно разрабатывают кибероружие. Их оборонные подрядчики ресёрчат уязвимости и разрабатывают эксплоиты для наступательных киберопераций и кибершпионажа. Угадайте, против кого. 😏

🔻 Уязвимости - это не просто ошибки ПО, которые нужно отнести вендору за баунти/спасибо и CVE-шку. 🤤

🔻 Уязвимости - это стратегически важная информация, требующая внимания и регулирования. ⚔️

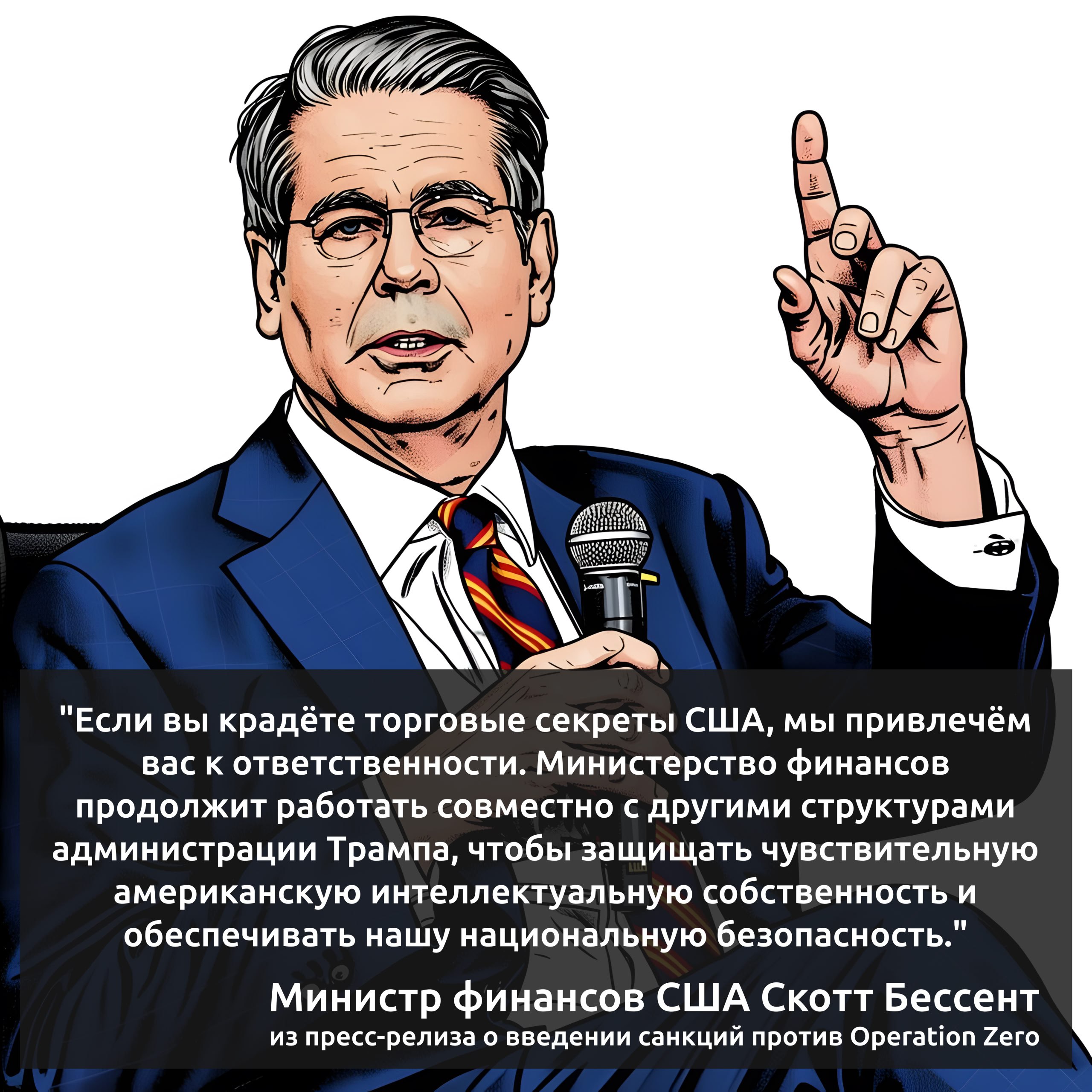

Наши заклятые партнёры это хорошо понимают. Не случайно утечку эксплоитов сам министр финансов комментирует. 😉

Хотелось бы, чтобы в России поскорее обратили внимание на трансграничный репортинг уязвимостей и приняли меры для усиления наступательного киберпотенциала страны. 🙏