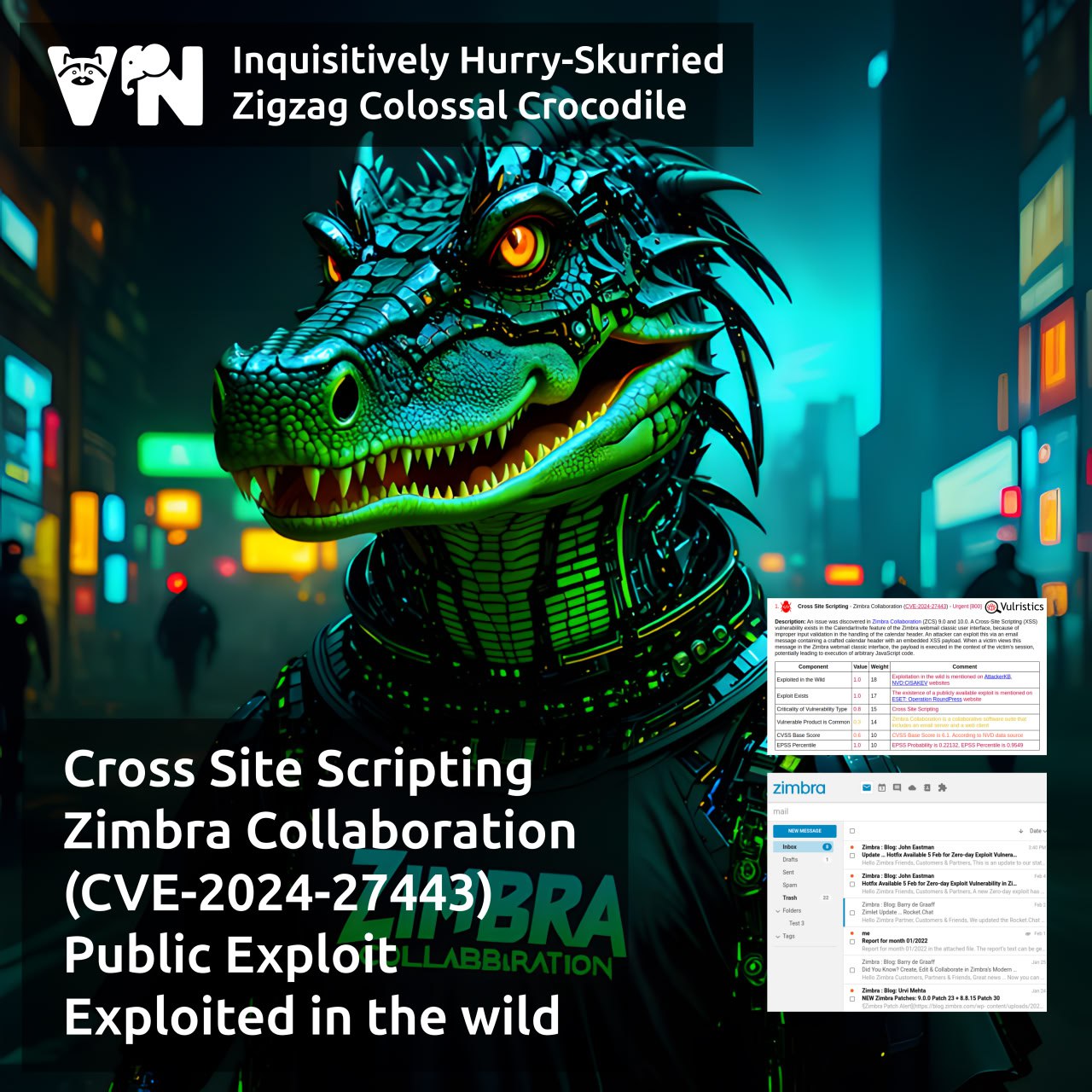

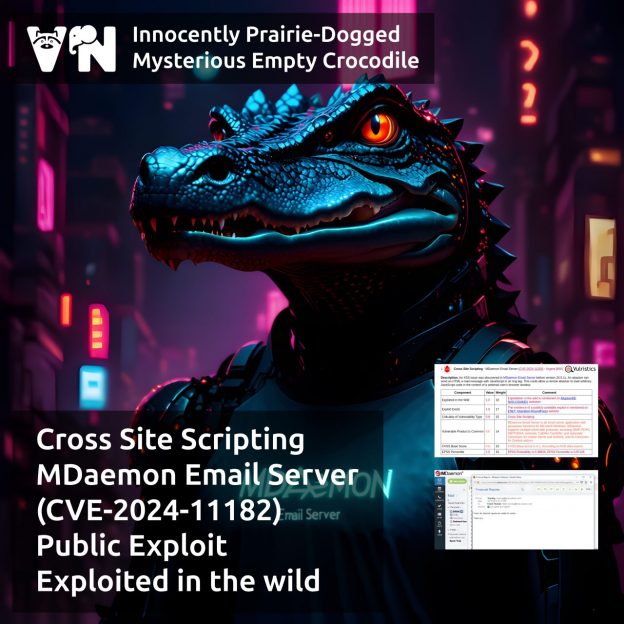

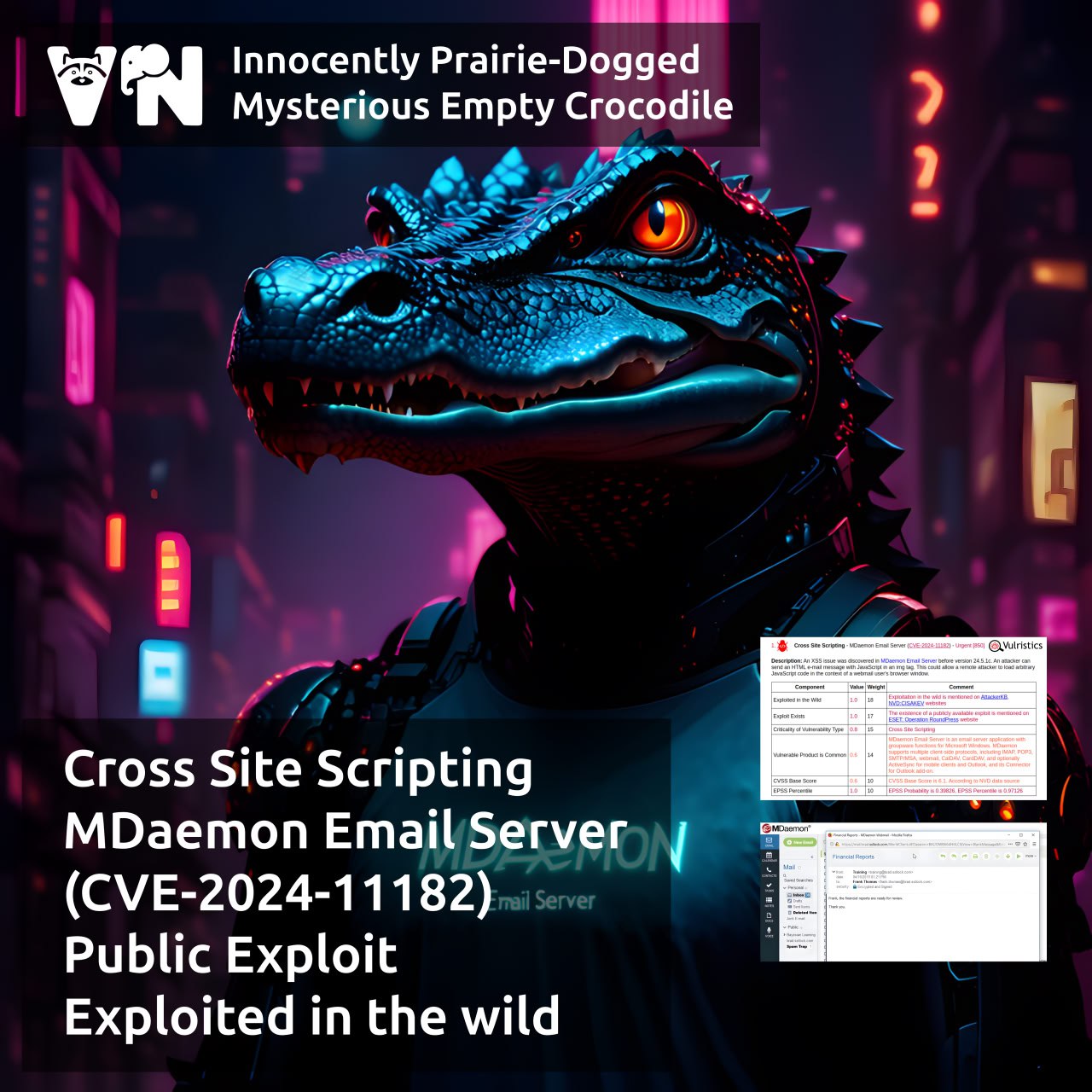

Если об эксплуатации уязвимости никто не пишет в паблике, это ещё не значит, что об эксплуатации никому не известно. Исследователи могут и молчать. 😉 В продолжение темы про недоисследованные уязвимости хочется обратить внимание на последний кейс с XSS уязвимостями в MDaemon и Zimbra. Эти уязвимости были устранены в ноябре и феврале 2024 года. У них были "средний" CVSS: 5.3 и 6.1. Тип уязвимости XSS также не является супер-критичным. Не было никаких причин приоритизировать исправление этих уязвимостей.

ПРИ ЭТОМ исследователи ESET ещё в 2024 году знали, что эти уязвимости эксплуатируются в атаках. Они сами наблюдали эту эксплуатацию. И они просто МОЛЧАЛИ до 15 мая 2025 года. Как минимум 5,5 месяцев они не выдавали информацию, которая могла бы повысить приоритет устранения этих уязвимостей и защитить пользователей от атак. Ни вендорам не сообщали, ни в CISA KEV. 🤷♂️

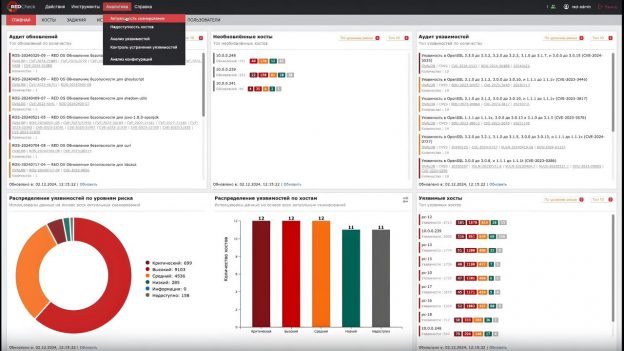

Так что не ждите сообщений об атаках - обновляйтесь при первой возможности!