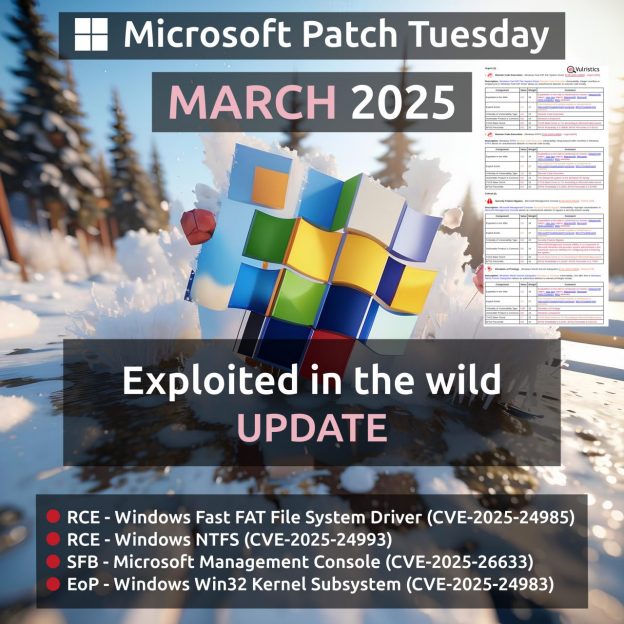

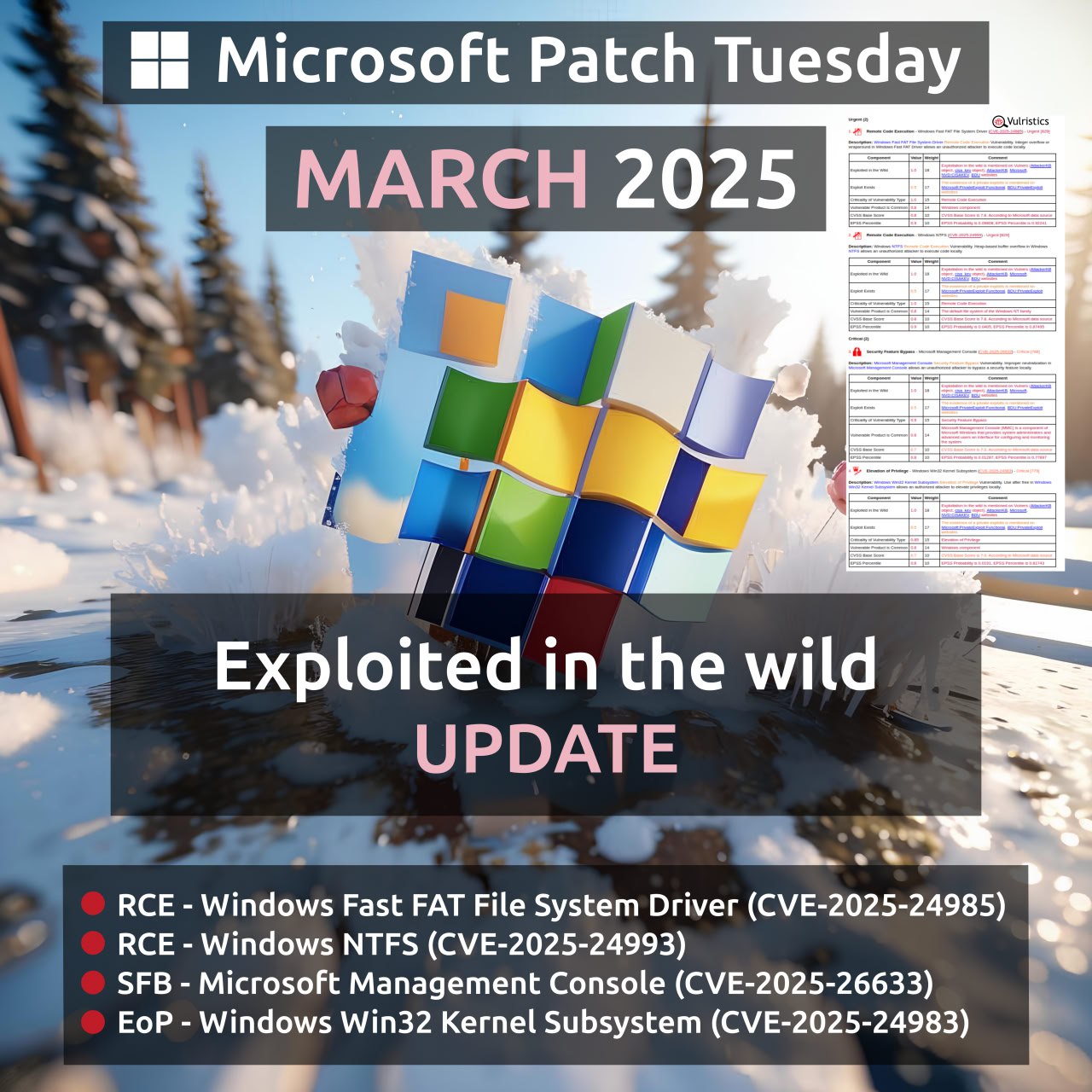

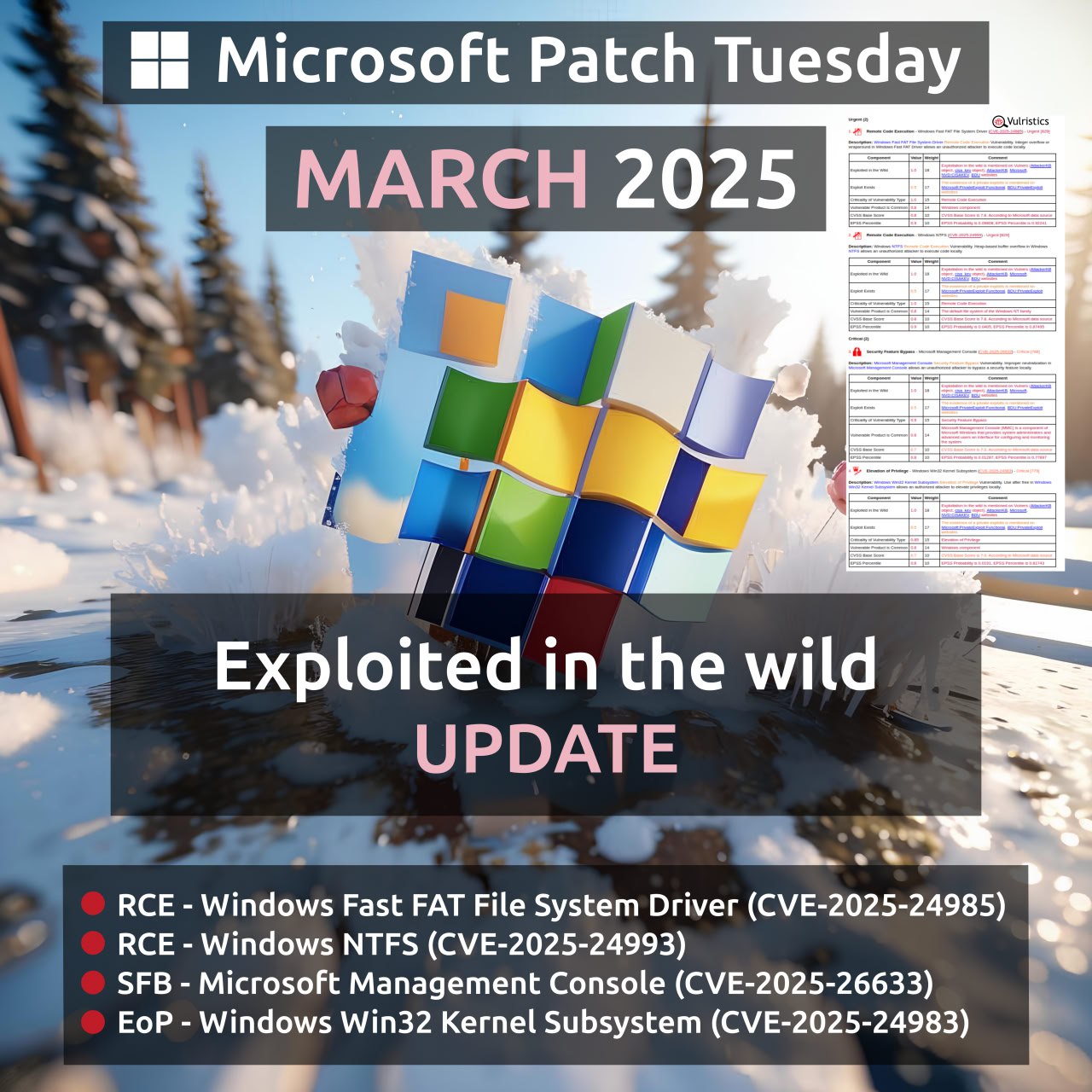

Что нового по эксплуатируемым уязвимостям из мартовского Microsoft Patch Tuesday (CVE-2025-24985, CVE-2025-24993, CVE-2025-26633, CVE-2025-24983)? Сегодня будет апрельский MSPT. Самое время посмотреть, а есть ли какие-то обновления по уязвимостям из мартовского MSPT, для которых были признаки эксплуатации вживую.

Публичных эксплоитов для этих уязвимостей пока не появилось. 🤷♂️

Первые две уязвимости аналогичны по вектору эксплуатации, различаются только типом уязвимой файловой системы:

🔻 Remote Code Execution - Windows Fast FAT File System Driver (CVE-2025-24985). Целочисленное переполнение или циклический переход (Integer Overflow or Wraparound, CWE-190) в драйвере Fast FAT ОС Windows позволяет неавторизованному злоумышленнику выполнить произвольный код в локальной системе. Для этого злоумышленник должен убедить потенциальную жертву примонтировать специально созданный виртуальный жесткий диск (VHD).

🔻 Remote Code Execution - Windows NTFS (CVE-2025-24993). Переполнение буфера в куче (Heap-based Buffer Overflow, CWE-122) в файловой системе Windows NTFS позволяет несанкционированному злоумышленнику выполнить код в локальной системе. Для этого злоумышленник должен убедить потенциальную жертву примонтировать специально созданный виртуальный жесткий диск (VHD).

Ещё одна уязвимость также требует открытия зловредного файла:

🔻 Security Feature Bypass - Microsoft Management Console "EvilTwin" (CVE-2025-26633). Консоль управления Майкрософт (MMC) - компонент ОС Windows, который используется для создания, сохранения и открытия консолей администрирования для управления оборудованием, программным обеспечением и сетевыми компонентами Windows. MMC позволяет сохранять коллекцию настроек в виде файлов MSC. Для эксплуатации уязвимости злоумышленник должен убедить потенциальную жертву открыть специально созданный MSC файл, что, согласно ZDI, приведёт к выполнению кода в контексте текущего пользователя. Для эксплуатации уязвимости злоумышленники могут использовать фишинг, отправляя электронные письма с вредоносными вложениями или ссылками, ведущими на подконтрольные им ресурсы. Исследователи Trend Micro связывают случаи эксплуатации уязвимости вживую с деятельностью группировки EncryptHub (также известной как Water Gamayun и Larva-208).

И, наконец, классическая уязвимость повышения привилегий:

🔻 Elevation of Privilege - Windows Win32 Kernel Subsystem (CVE-2025-24983). Для эксплуатации уязвимости аутентифицированному пользователю необходимо запустить специально созданную программу, которая в конечном итоге выполнит код с привилегиями SYSTEM. Для успешной эксплуатации уязвимости злоумышленнику необходимо выиграть "race condition". Уязвимость была обнаружена исследователями ESET. Они нашли эксплойт для CVE-2025-24983 на системах, скомпрометированных с использованием бэкдора PipeMagic.