Впечатления от Территории Безопасности 2025. Я в этот раз забыл пофоткать. Иллюстрирую тем, что есть. 🙂

🔻 Общение - огонь!🔥 Очень продуктивно обсудил VM-ные темы на стендах Vulns io, Securitm, RedCheck, HScan. 😇 Пересёкся с бывшими коллегами из T-банка и VK. И просто с друзьями из ИБ-шной тусовочки, с которыми давно не виделся. Имхо, секрет качественного общения в том, что мероприятие однодневное (проще пересечься) и в разнообразной выставочной зоне.

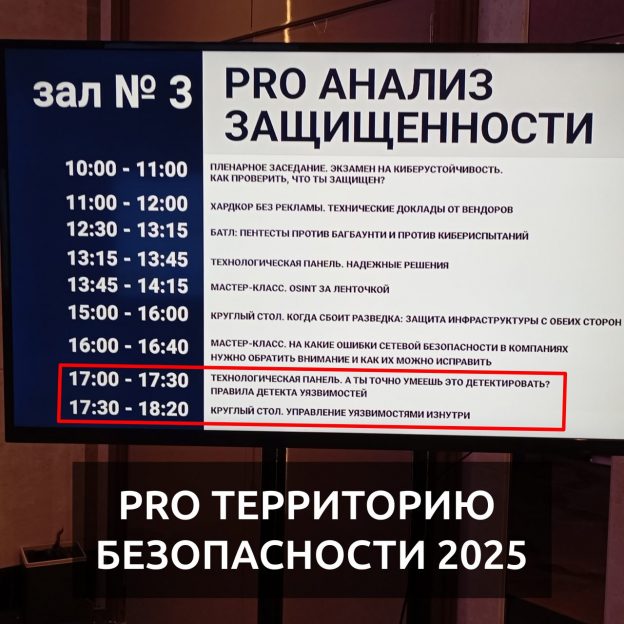

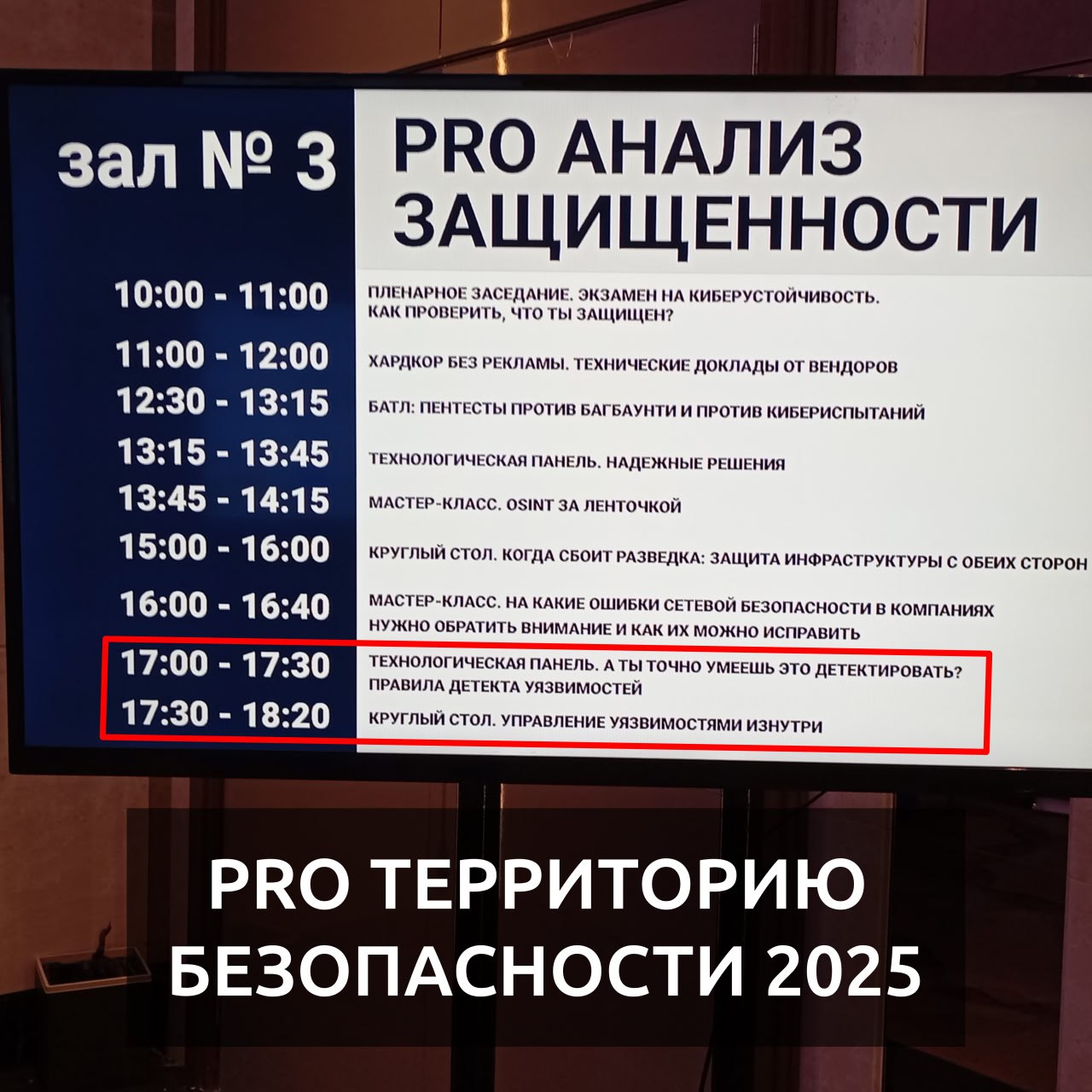

🔻 VM-ная часть трека Анализ Защищённости прошла удачно. В своём выступлении я накидал, как можно оценивать и сравнивать качество детектирования уязвимостей (в продолжение статьи в Information Security). Пора, видимо, это в методику собирать? 🤔 Ставьте 🐳, если пора. На круглом столе представителей VM-вендоров, сервис-провайдеров и клиентов прошлись по прозрачности качества детектирования, AI, трендовым уязвимостям и сложностям VM-процесса. 😇

В общем, всё ТОП. Спасибо большое организаторам и до встречи через год!