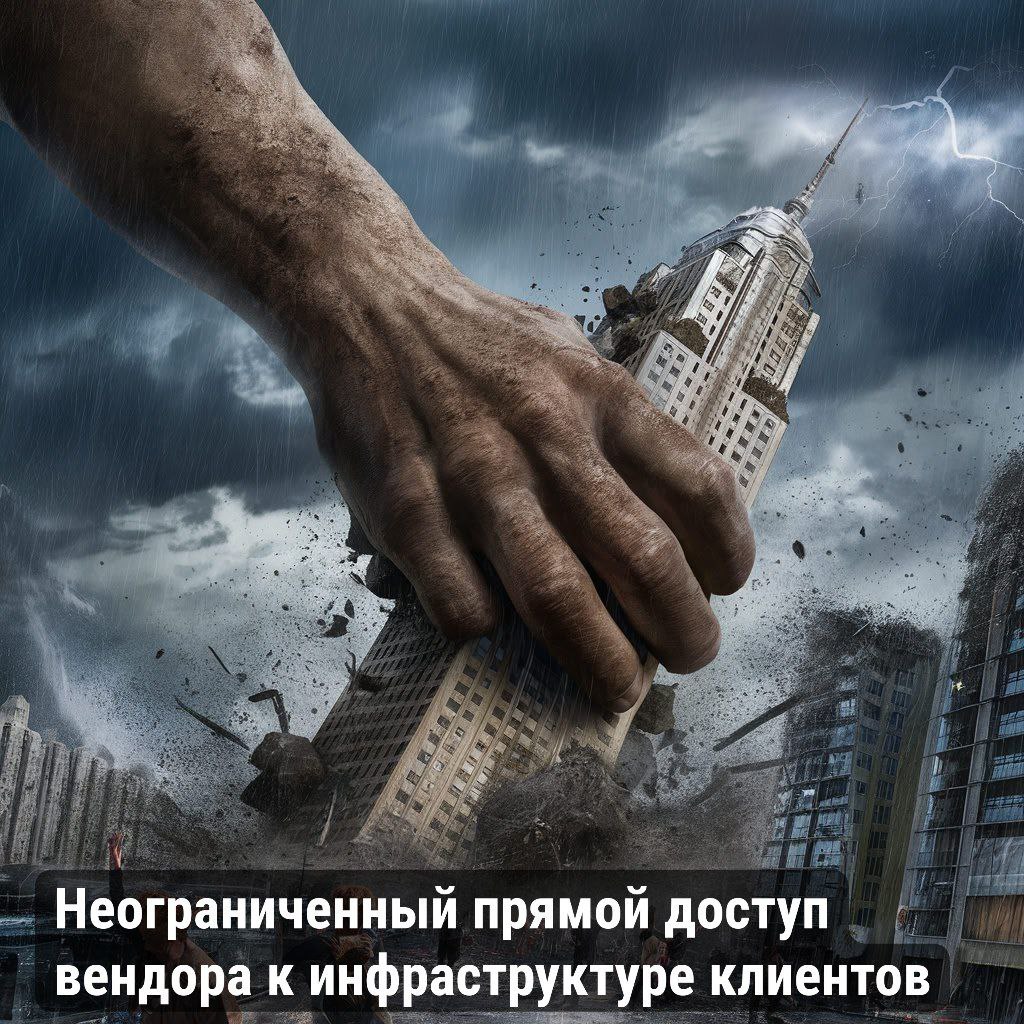

Неограниченный прямой доступ вендора к инфраструктуре клиентов это плохо. Алексей Лукацкий продолжает не соглашаться со мной в том, что "облачность" решения CroudStrike Falcon повлияла на масштабность BSODStrike. Он приводит "безоблачный" контр-пример: бажное обновление Google Chrome заблокировало работу со встроенным менеджером паролей для ~15 млн. пользователей. Имхо, кейсы разные и по сути, и по критичности.

🔻 Облачный вендор с прямым доступом к инфре клиентов через агентов это "ужас-ужас". И в случае сбоев (что мы наблюдали), и в случае его компрометации. Он может заявлять "у нас есть возможность творить в вашей инфре любую дичь, но мы обещаем делать только то, что вы накликаете в вебгуе", но, имхо, это неубедительно. 😐

🔻 Автообновление онпрем решений без тестирования (кейс Google Chrome) это "ужас". Если автообновления можно отключить и тестировать / накатывать обновления постепенно, а вы это не делаете, то кто ж вам виноват? 😏

Смешивать и уравнивать это не стоит. 😉