Детали по Remote Code Execution - Palo Alto PAN-OS (CVE-2024-3400). Пост с деталями вышел в блоге Palo Alto 19 апреля.

🔹В Palo Alto узнали об этой уязвимости в среду 10 апреля. Информация о подозрительной активности в инфраструктуре клиента пришла от компании Volexity, это вендор решений по компьютерной форензике и безопасности оперативной памяти. Совместно эксперты из компании Palo Alto и Volexity обнаружили источник подозрительного трафика - скомпрометированный файервол. В пятницу 12 апреля, когда в Москве был уже вечер, Palo Alto выпустили блогпост и публичный бюллетень безопасности с описанием уязвимости и workaround-а. А в понедельник 15 апреля были выпущены новые версии PAN-OS для исправления уязвимости.

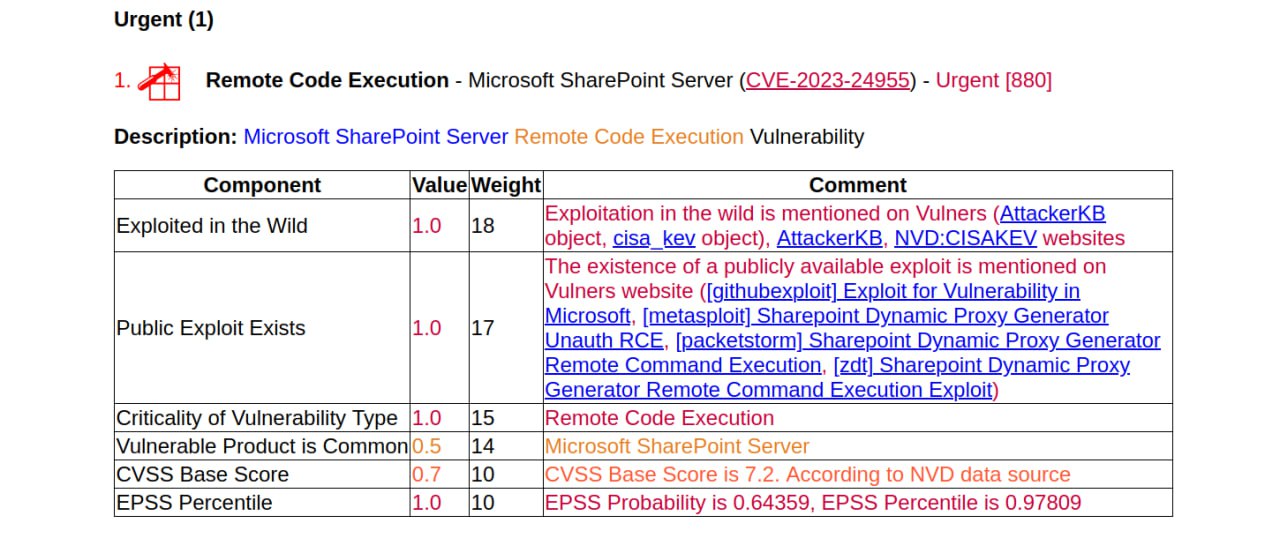

🔹 Для уязвимости сразу была определена максимальная критичность по CVSS (10). CISA сразу добавила уязвимость в Known Exploited Vulnerabilities Catalog.

🔹 Что представляет собой уязвимость? Комбинируя две ошибки в PAN-OS, злоумышленники могут выполнить двухэтапную атаку и добиться выполнения команд на уязвимом устройстве. На первом этапе злоумышленник отправляет в GlobalProtect (компонент PAN-OS для защиты мобильных сотрудников) специально подготовленную shell-команду вместо идентификатора сессии. В результате на устройстве создаётся пустой файл, в имени которого содержится необходимая злоумышленнику команда. 🤷♂️ На втором этапе на устройстве запускается валидная задача cron, которая использует имя этого пустого файла, тем самым непосредственно выполняя команду злоумышленника с повышенными привилегиями. 😏

🔹 Первые попытки эксплуатации уязвимости были зафиксированы 26 марта. Для этих атак исследователи выбрали название "операция MidnightEclipse" ("ПолуночноеЗатмение"). В ходе атак злоумышленники устанавливали на уязвимые устройства кастомный бэкдор на Python, который исследователи из Volexity назвали UPSTYLE, а также другие утилиты для упрощения эксплуатации. Например, утилиту для тунелирования GOST (GO Simple Tunnel).

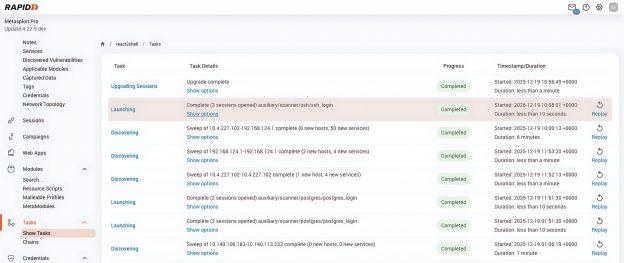

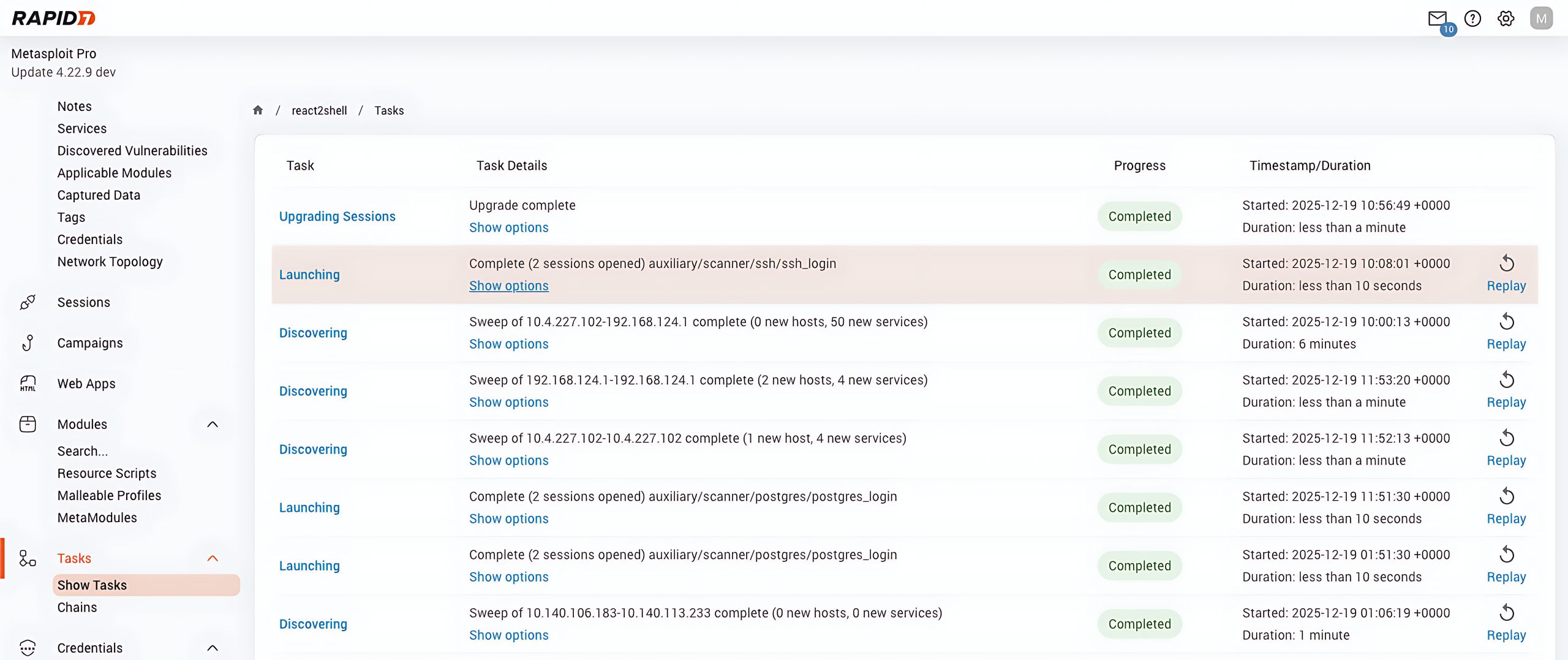

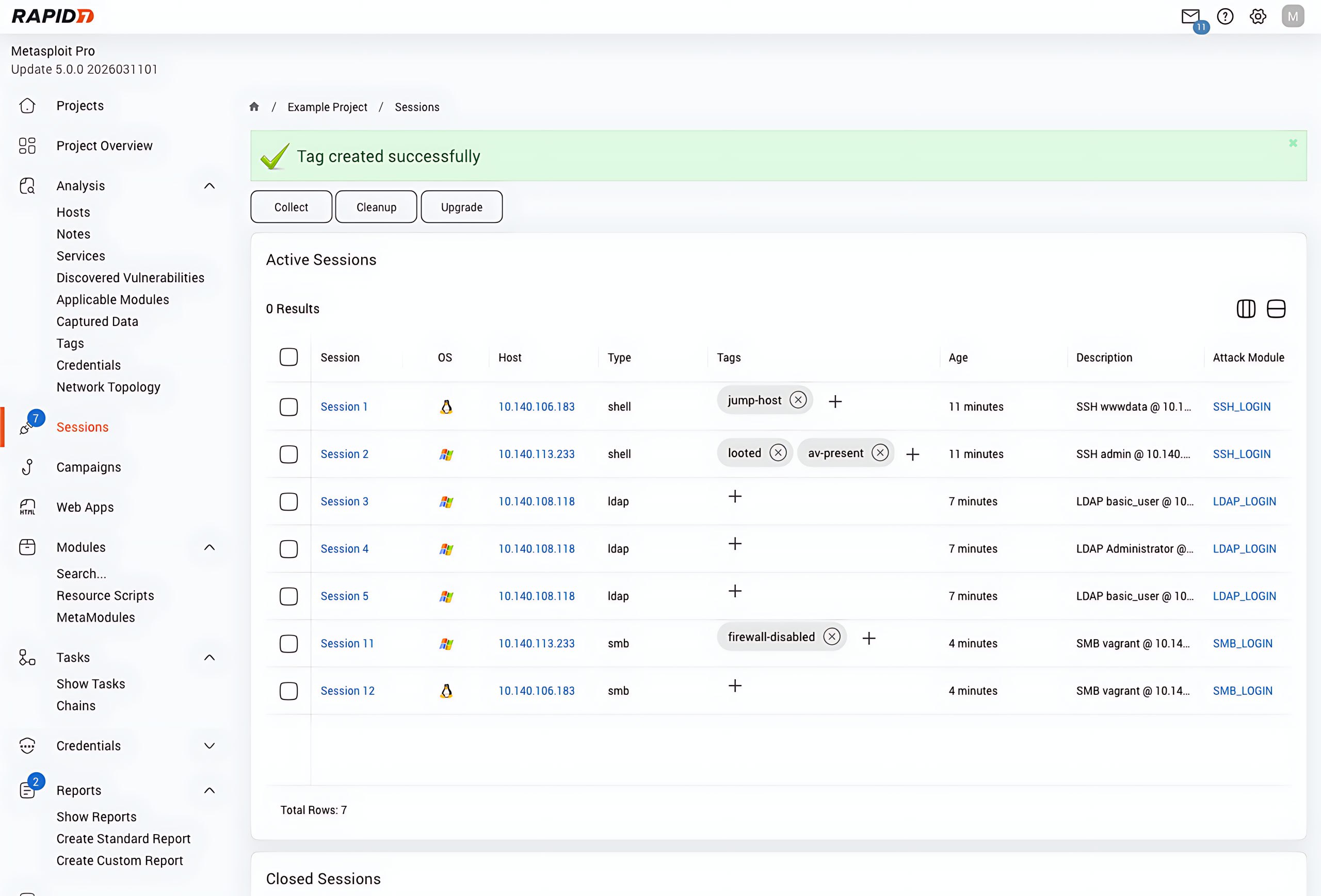

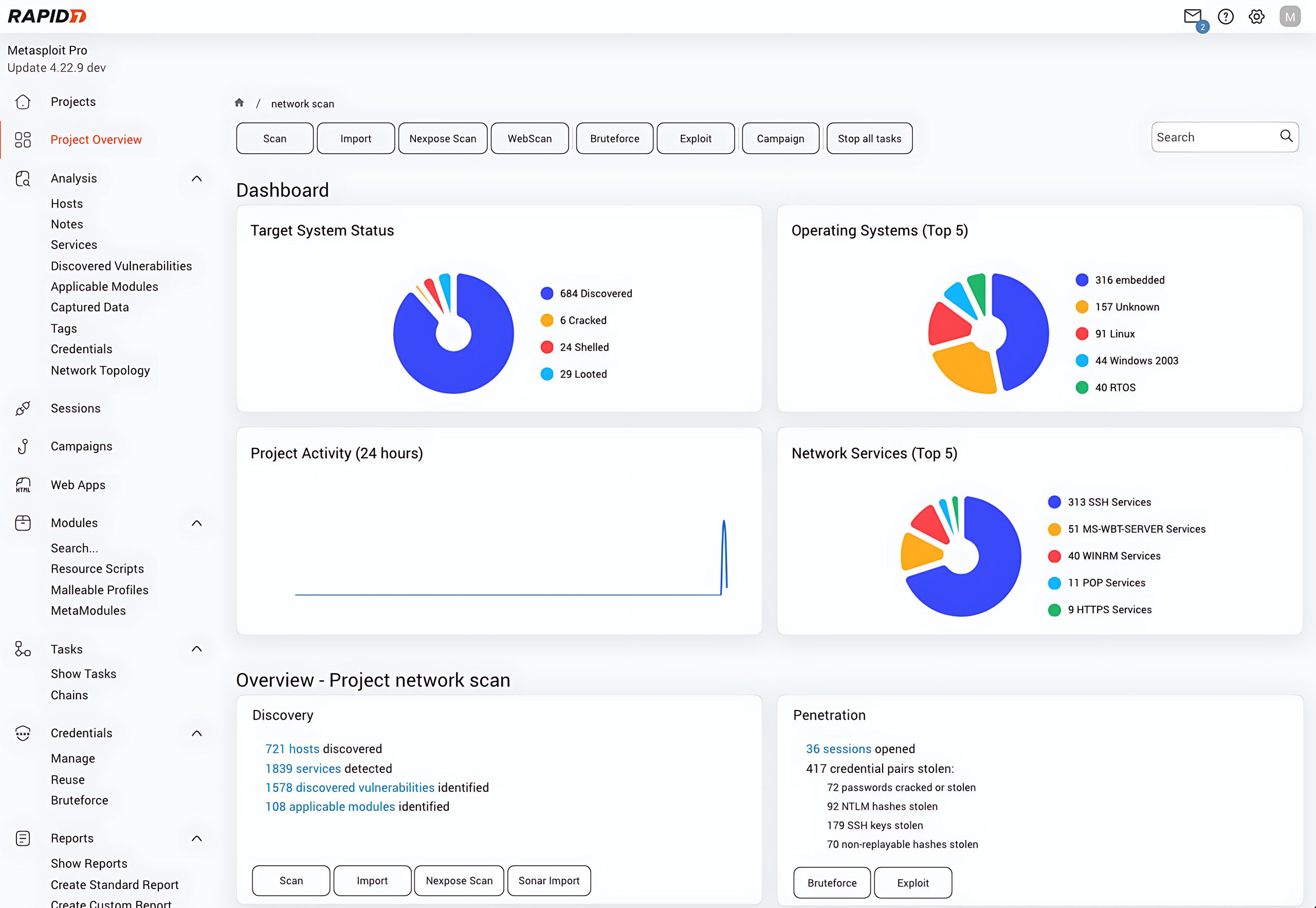

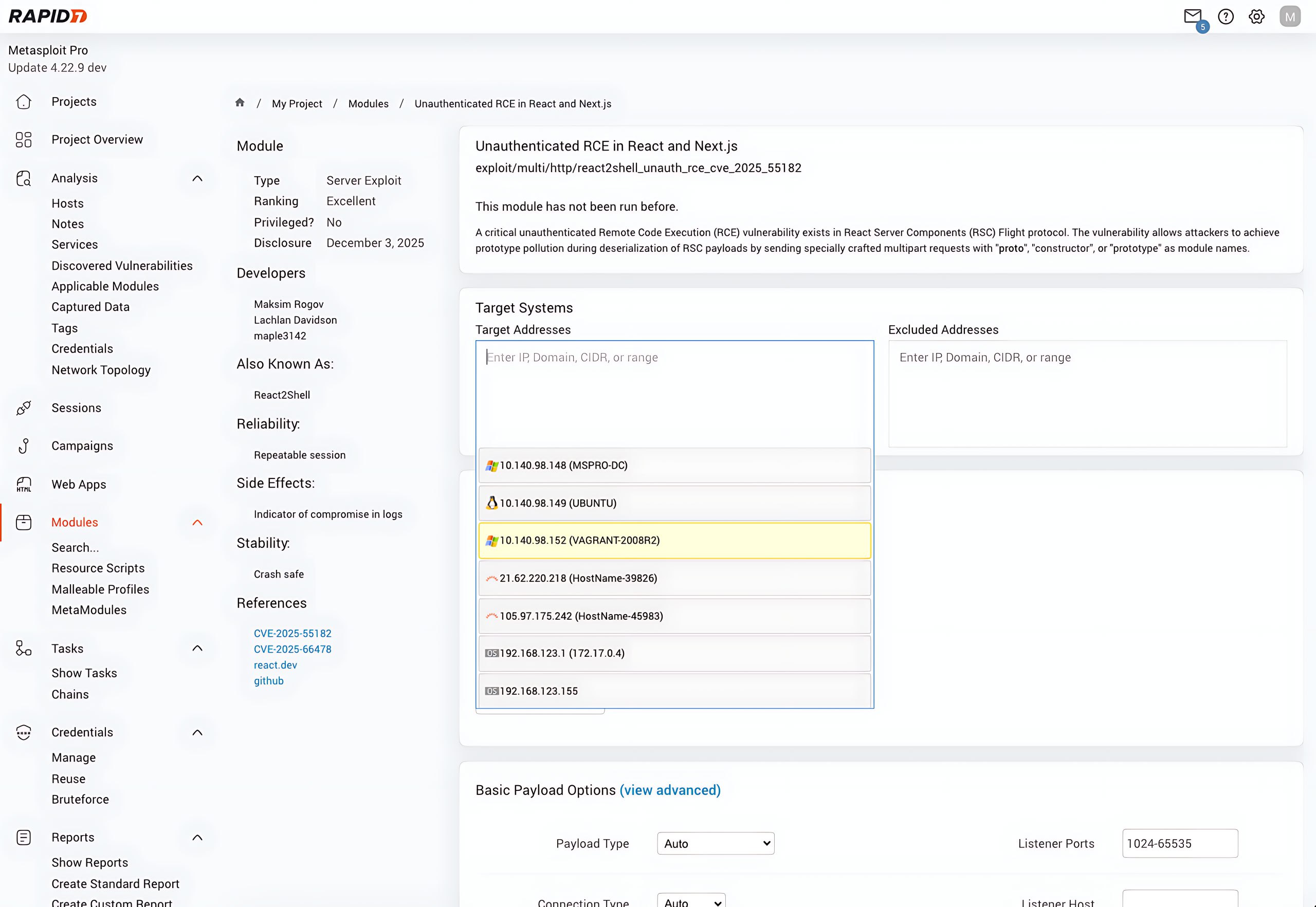

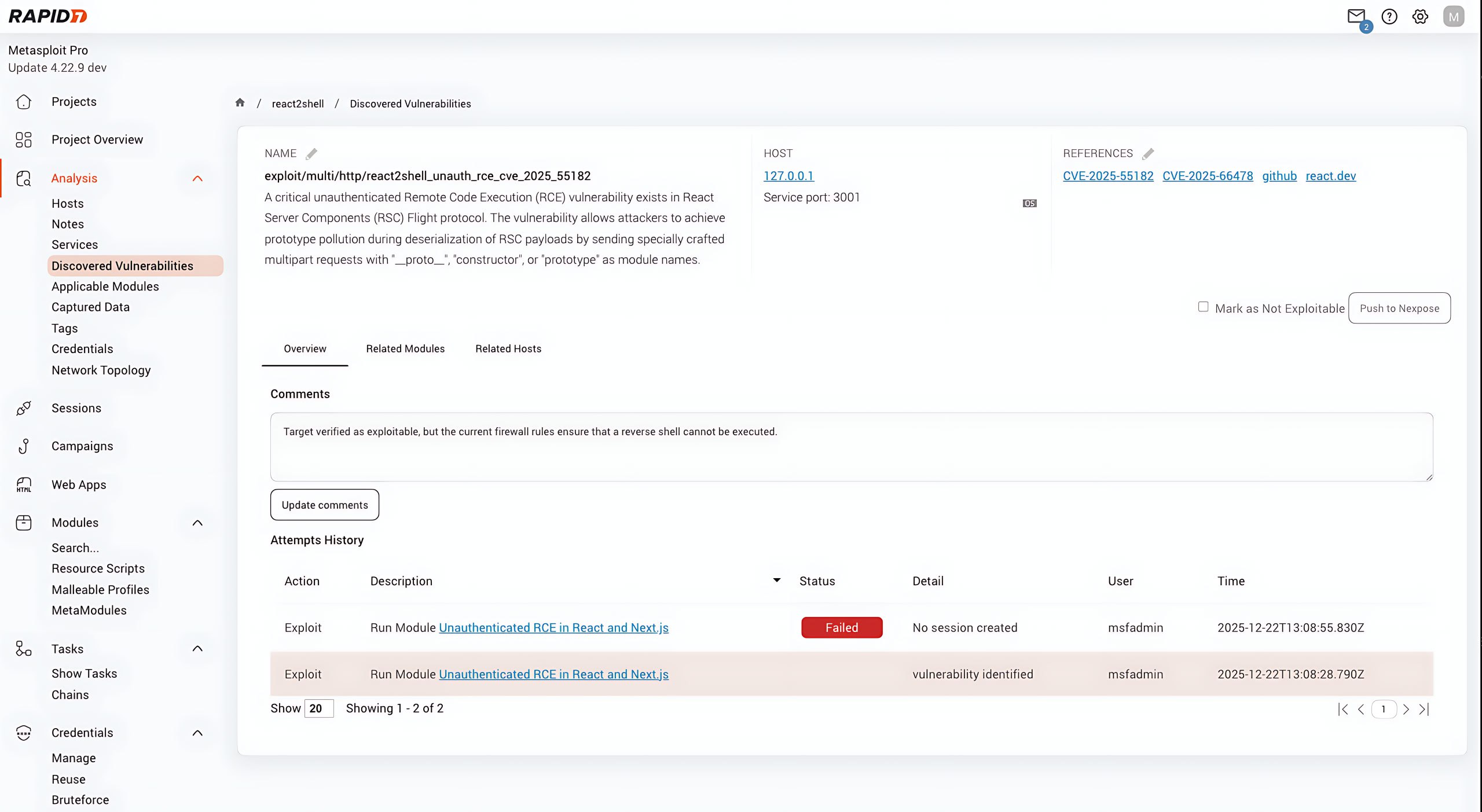

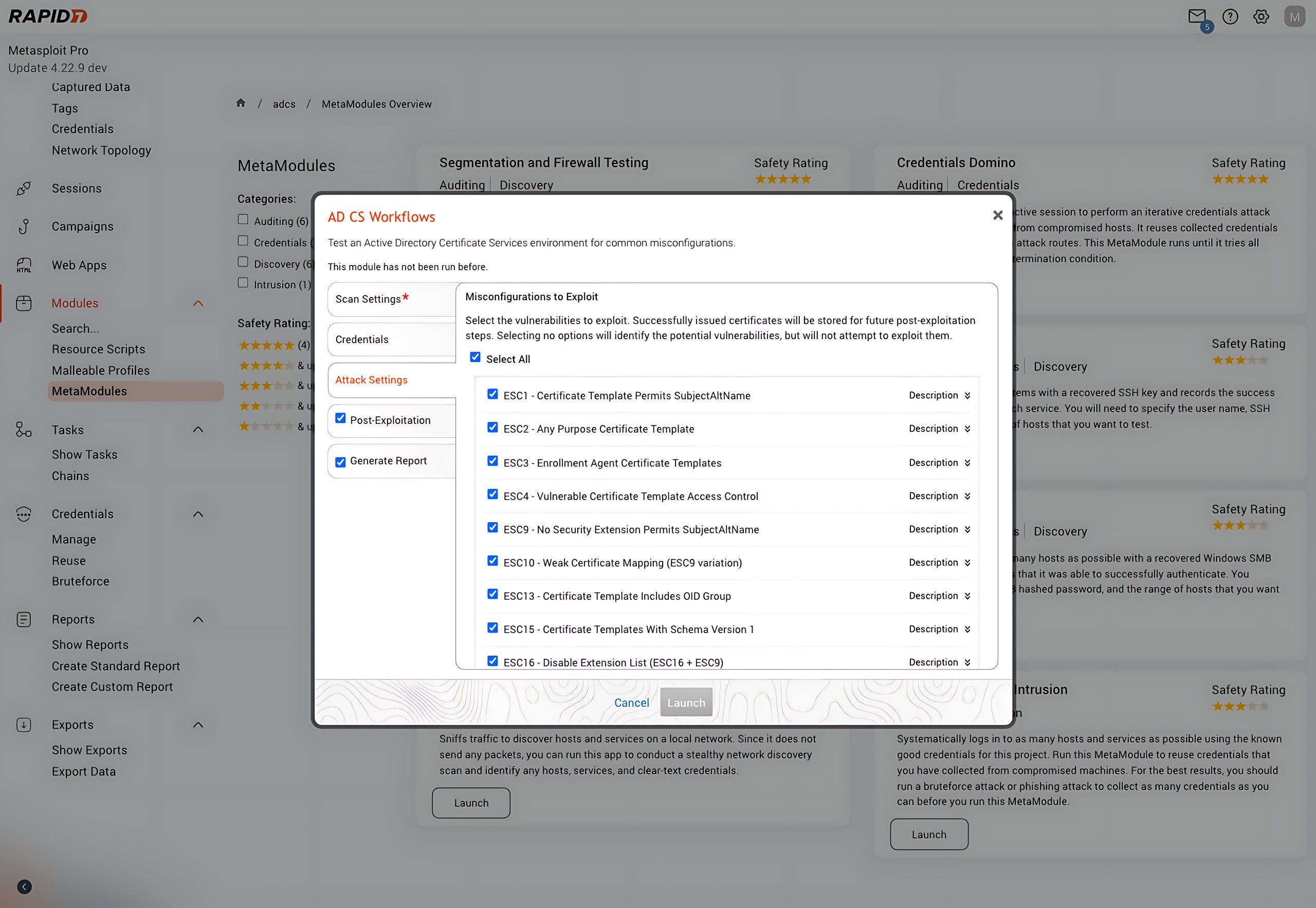

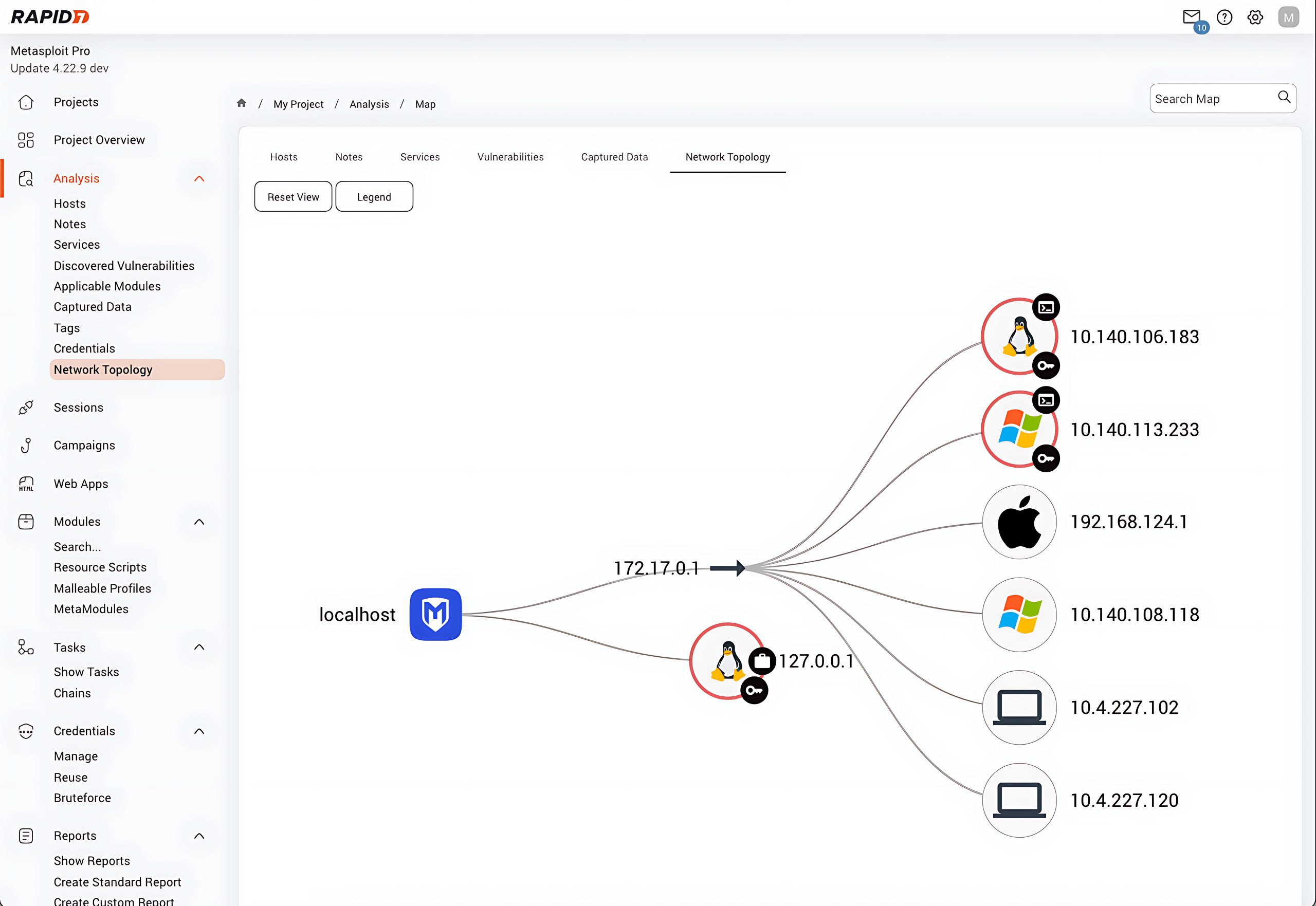

🔹 На следующий день после выпуска патчей, 16 апреля, вышло подробное техническое исследование уязвимости от компании Rapid7 с указанием PoC-а. Уже 17 апреля эксплоит стал доступен виде модуля для Metasploit. Так что сейчас эксплуатация этой уязвимости максимально упрощена.

🔹 Количество потенциально уязвимых хостов доступных из Интернет, по состоянию на 19 апреля, Shadowserver оценивали на уровне 22500. Большая часть из них в США (9626), в России совсем немного (44). Но тут вопрос, конечно, насколько сейчас достоверны детекты Shadowserver для России.

Выводы?

🔻 Next Generation решето, которое давно пора импортозамещать. Всякое бывает, но это какие-то особенно позорные уязвимости для ИБ-вендора.

🔻 Дата выхода патча для громкой уязвимости = дата выхода публичного эксплоита. Это практически гарантировано. Слишком соблазнительно ресерчерам попиариться на этом первыми. 🤷♂️ Поэтому нужно подпрыгивать и патчить сразу, не дожидаясь появления публичных эксплоитов и атак скрипткидисов.