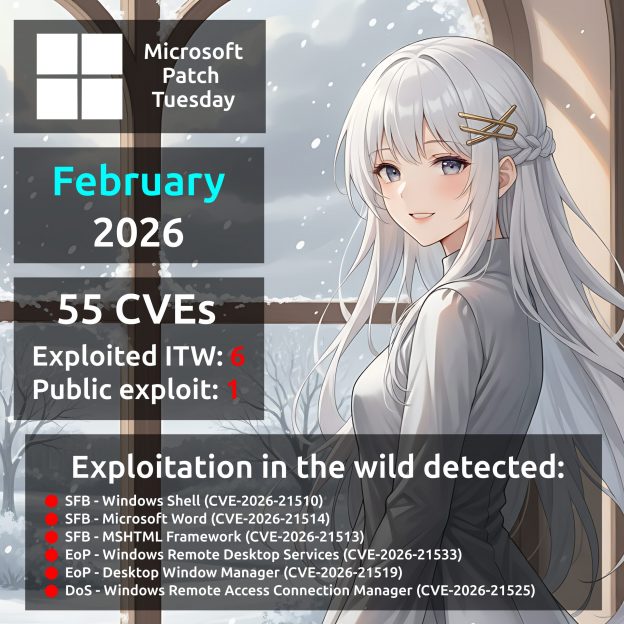

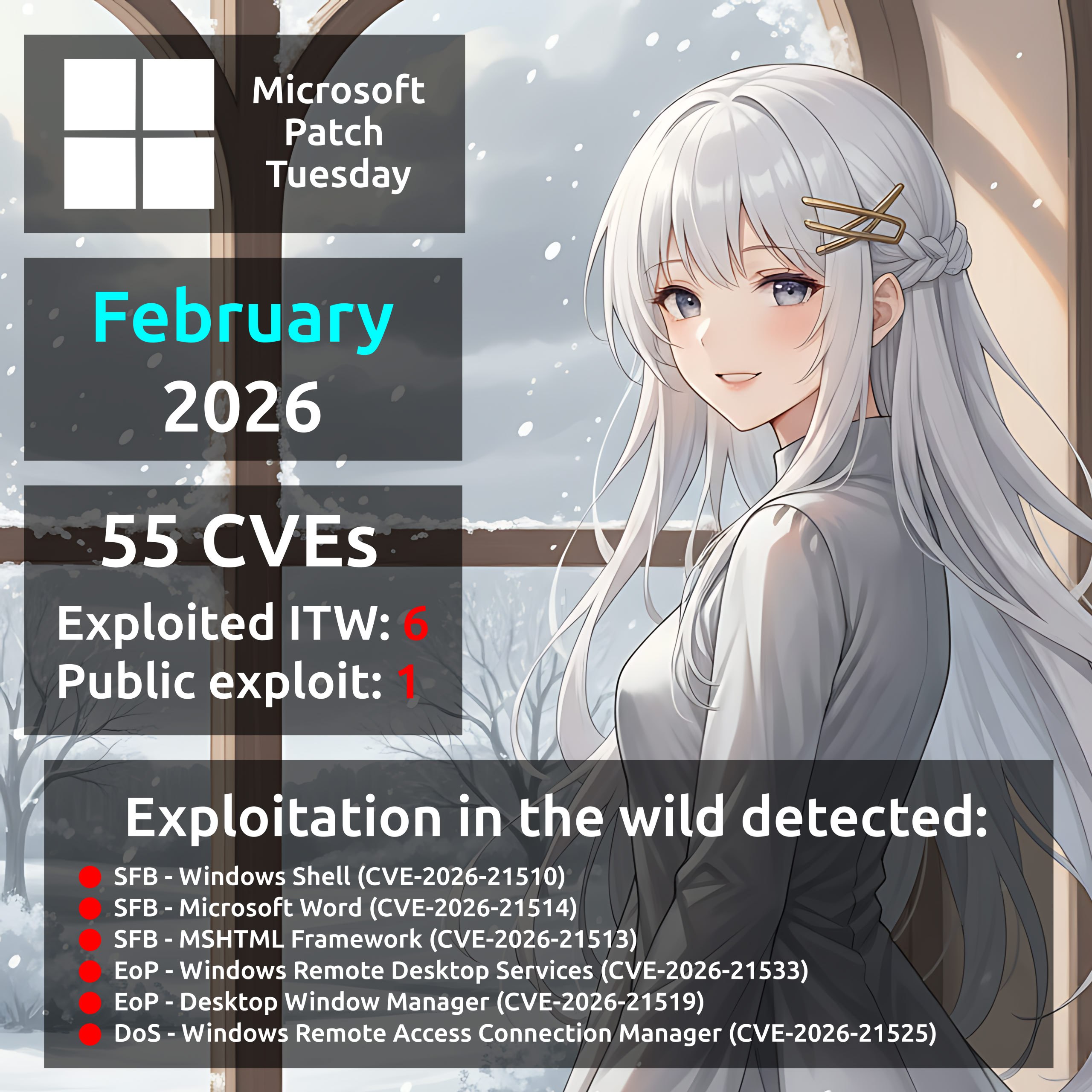

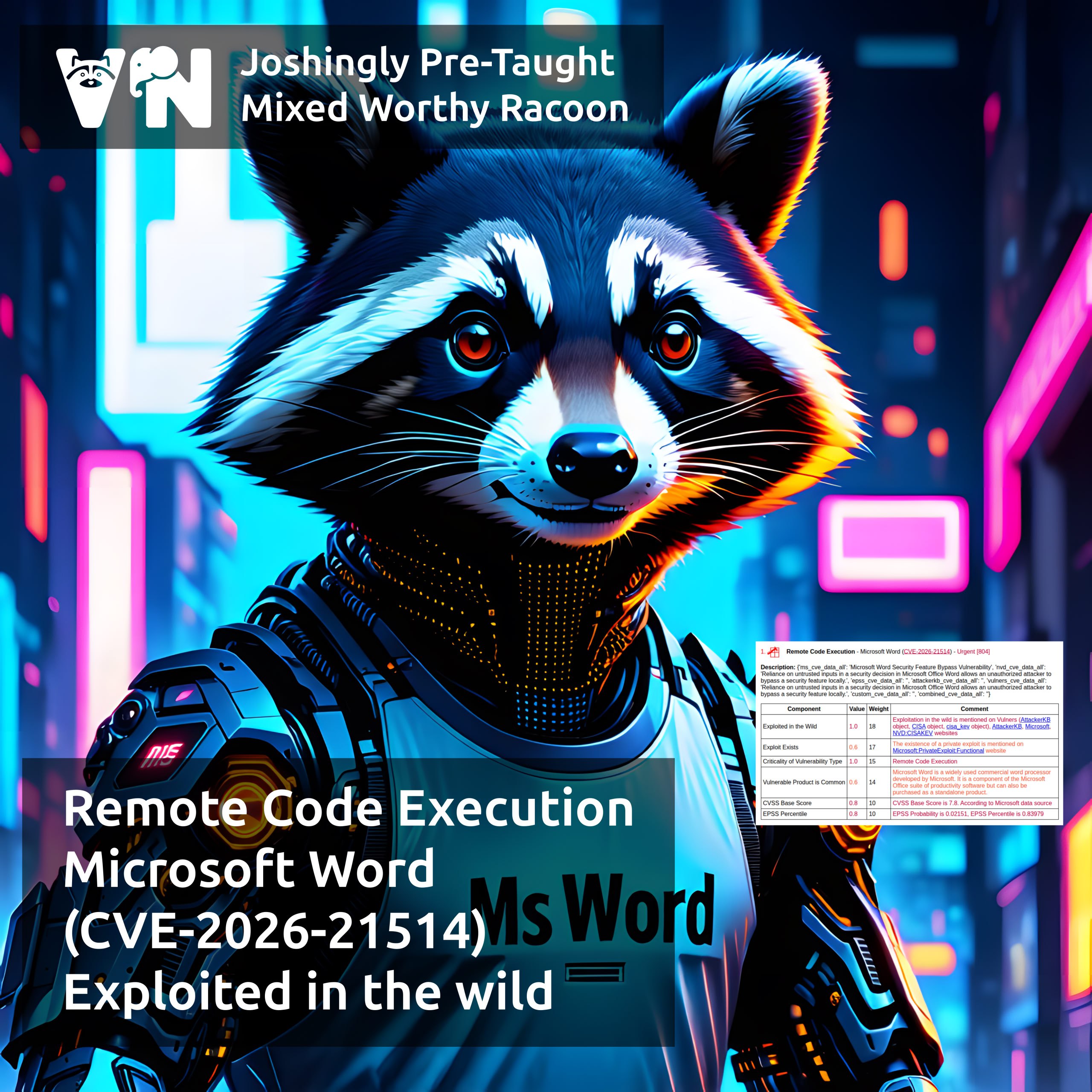

Про уязвимость Remote Code Execution - Microsoft Word (CVE-2026-21514). Уязвимость из февральского Microsoft Patch Tuesday. Использование недоверенных входных данных при принятии решения, связанного с безопасностью (CWE-807), в Microsoft Office Word позволяет неавторизованному злоумышленнику обойти функции безопасности OLE при открытии пользователем зловредного файла. Уязвимость НЕ эксплуатируется при просмотре через Preview Pane.

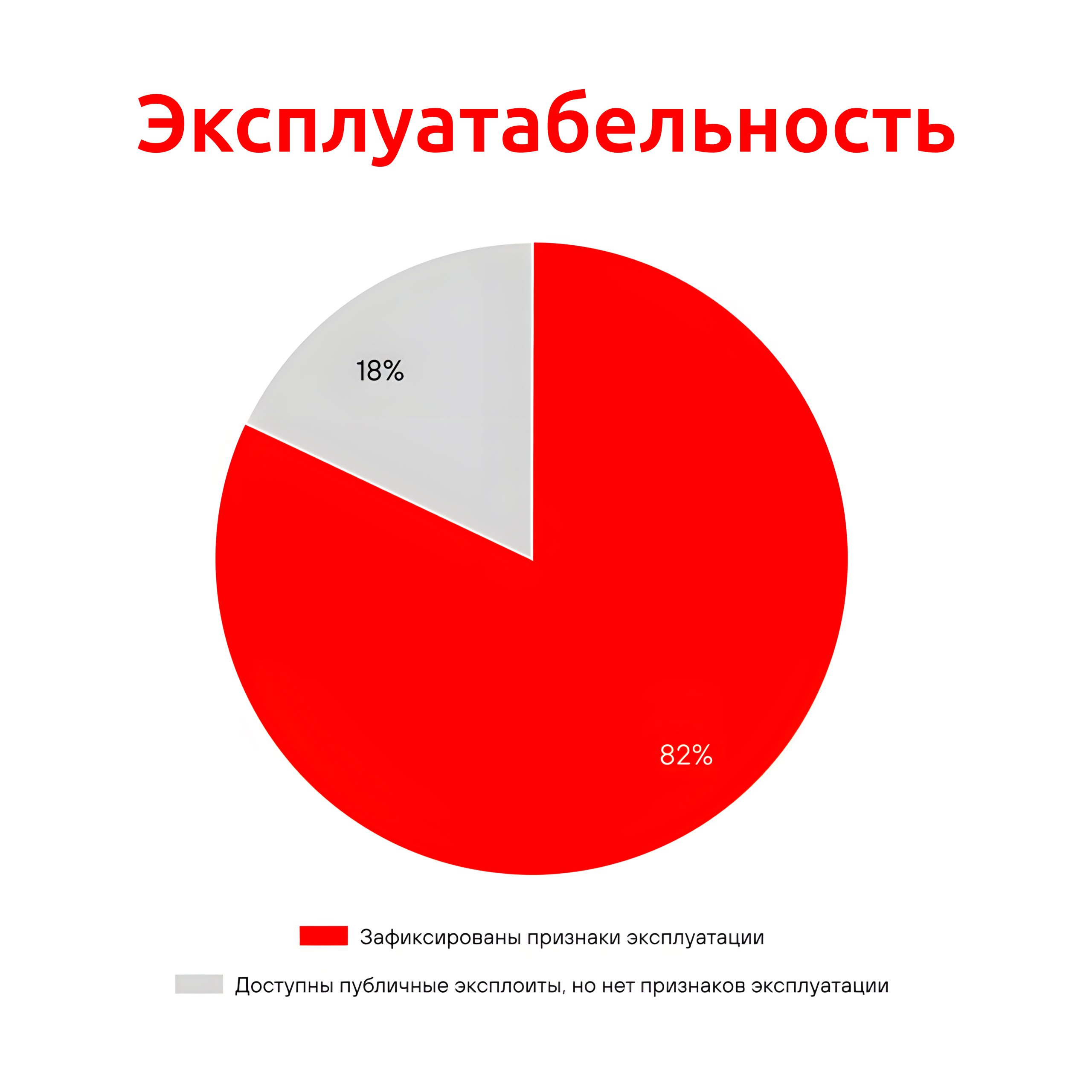

👾 Microsoft сообщают об эксплуатации уязвимости в реальных атаках. Уязвимость в CISA KEV с 10 февраля.

💬 Microsoft классифицировали уязвимость как Security Feature Bypass, однако, учитывая, что эксплуатация таких уязвимостей приводит к выполнению произвольного кода, выглядит правильным классифицировать её как Remote Code Execution, по аналогии с активно эксплуатируемой уязвимостью CVE-2026-21509.

🛠 Публичных эксплоитов пока нет.