Выпустил-таки блогопост и видяшечку по февральскому Microsoft Patch Tuesday до конца праздников. По сравнению с первоначальным вариантом добавились перспективные уязвимости Microsoft Edge, Microsoft Publisher и Word.

Архив метки: Microsoft

февральскому Microsoft Patch Tuesday

Обновил Vulristics-отчет по февральскому Microsoft Patch Tuesday. Пофиксил детекты софтов и типов уязвимостей, добавил комментарии из обзоров Tenable, Qualys, Rapid7, ZDI, KrebsOnSecurity. Блогопостом и вядяшкой вероятнее всего займусь уже под конец праздников.

С днём защитника Отечества всех!

Февральский Microsoft Patch Tuesday

Февральский Microsoft Patch Tuesday. Общее впечатление теперь буду сразу выдавать, с пылу с жару, а причесанный блогопост/видяшку с задержкой.

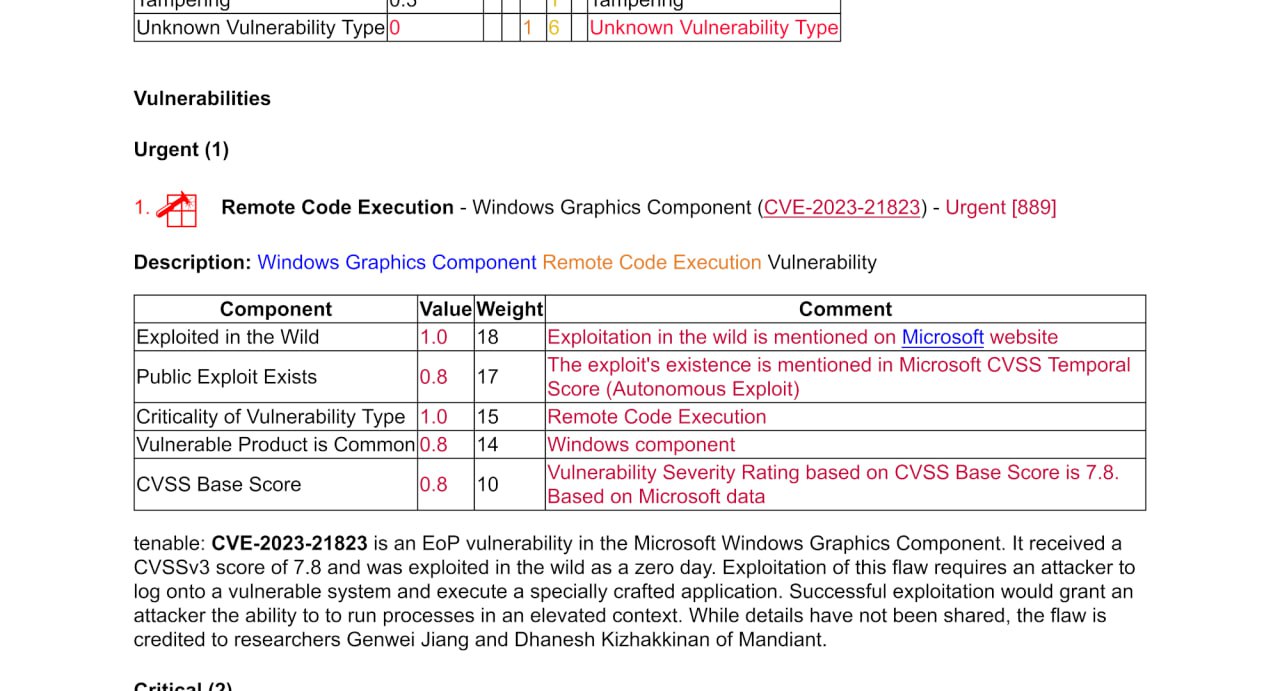

1. Наиболее критичным выглядит RCE - Windows Graphics Component (CVE-2023-21823). Причем ZDI отметили эту уязвимость как EoP и не стали в свой обзор добавлять. Видимо MS поменяли тип уязвимости перед релизом. Будем надеяться, что EDR-ы оперативно начнут блокировать эксплуатацию.

2. EoP - Windows Common Log File System Driver (CVE-2023-23376) с признаком активной эксплуатации.

3. Пачка RCE для Exchange (CVE-2023-21529, CVE-2023-21706, CVE-2023-21707, CVE-2023-21710). Но пока без признаков эксплуатации.

4. Из курьезного Inf. Disclosure в устройствах дополненной реальности HoloLens 1 (CVE-2019-15126), старая уязвимость Broadcom с кучей эксплоитов.

Выкладываю сырой Vulristics-отчет. Там есть проблемы с детектами софтов, но вроде не критично, пофикшу позже.

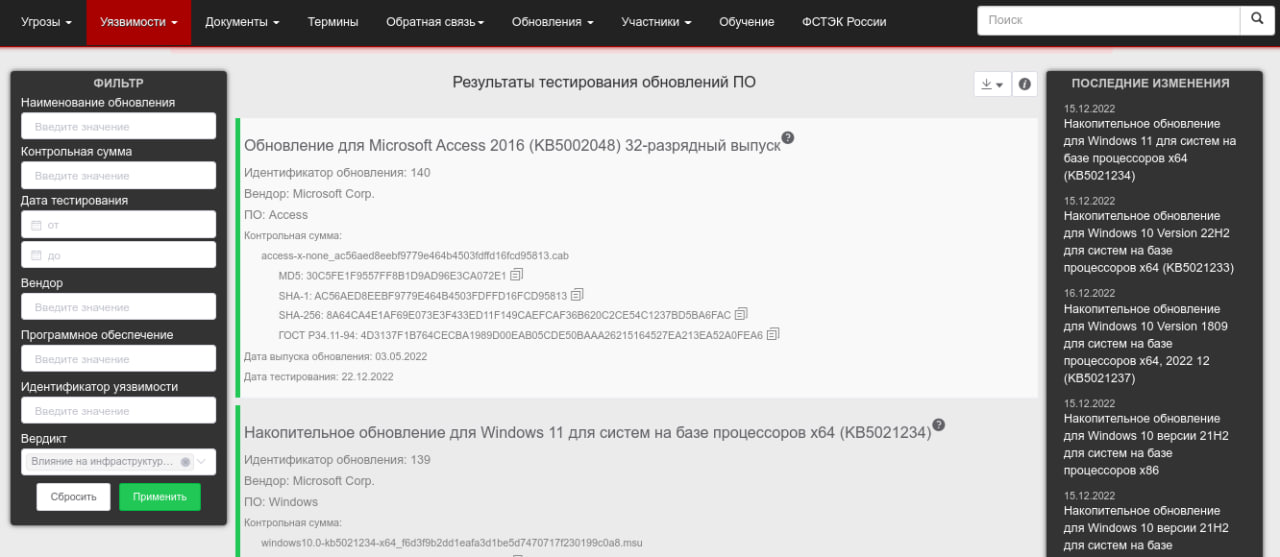

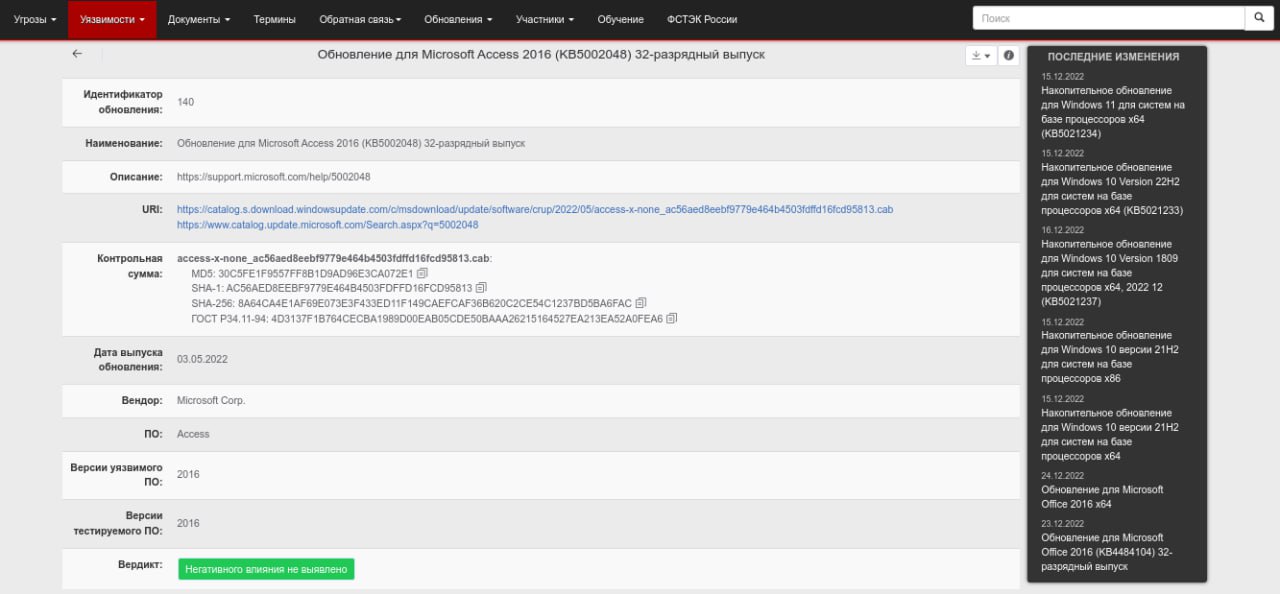

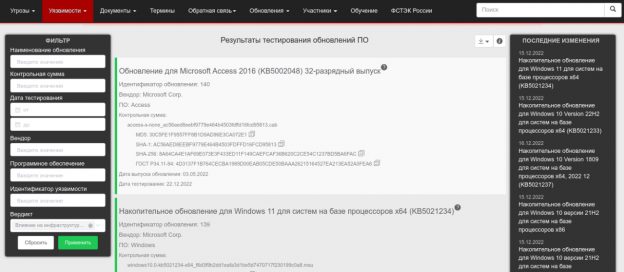

Результаты тестирования обновлений безопасности

Результаты тестирования обновлений безопасности уже доступны на сайте БДУ ФСТЭК. Вкладка Уязвимости -> Тестирование обновлений. Пишут, что "в настоящее время проводится опытная эксплуатация раздела". Это результаты работ по той самой госзакупке? Не знаю, но судя по таймингу тестирований вполне возможно.

1. Всего 112 обновлений протестировано.

2. Скачать весь фид целиком похоже пока нельзя. По кнопке "скачать" скачивается только текущая страница.

3. Первое тестирование от 28.08.2022, последнее тестирование от 24.12.2022.

4. Похоже, что обновления пока только Microsoft-овские.

5. Для обновления доступно его наименование, ссылка на описание, ссылка на файл-обновления, хеши, дата выпуска обновления, вендор, ПО, версии уязвимого ПО, версии тестируемого ПО, идентификаторы БДУ, идентификаторы CVE, вердикт.

6. Возможные значения для вердикта: "Влияние на инфраструктуру отсутствует", "Может оказать некритичное влияние на инфраструктуру", "Выявлено деструктивное воздействие на инфраструктуру".

7. Пока для всех тестов вердикт "Влияние на инфраструктуру отсутствует".

Теперь перед раскаткой обновления можно/нужно поглядывать на его вердикт в БДУ. Как это делать удобно и автоматизированно пока не особо понятно, но какой-то ручной процесс уже можно выстраивать. И это несоизмеримо проще, чем делать полноценное тестирование обновлений своими силами по методике. Ура!

Выпустил эпизод по январскому Microsoft Patch Tuesday

Выпустил эпизод по январскому Microsoft Patch Tuesday.

Есть интересные EoP с активной эксплуатацией вживую и даже публичным PoC-ом на GitHub. Но это все же не RCE, поэтому не ужас-ужас.

Есть подозрительные уязвимости для Exchange, которые тоже вроде как не RCE, но с Exchange уже на воду начинаешь дуть. Мало ли, вдруг опять с определением типа ошиблись и вскроется какой-то ProxyAbsolutelyNotShell. Лучше заранее обновиться.

Зато есть прям много RCE во всяких сетевых протоколах. Дойдет ли до реальной эксплуатации? Фиг знает, обычно не доходит.

Ну и наконец окончательное превращение в тыкву Windows 7, Windows 8.1, Windows Server 2008/2008R2. Лишний повод попушить админов, если оно вдруг всё-таки где-то осталось. Хотя если оно где-то и осталось, то наверняка не просто так.

И снова уязвимость, которую не подсветил вообще никто из VM-вендоров, но для которой внезапно появляется два публичных PoC-а на гитхабе от известного исследователя (Filip Dragovic, #Wh04m1001)

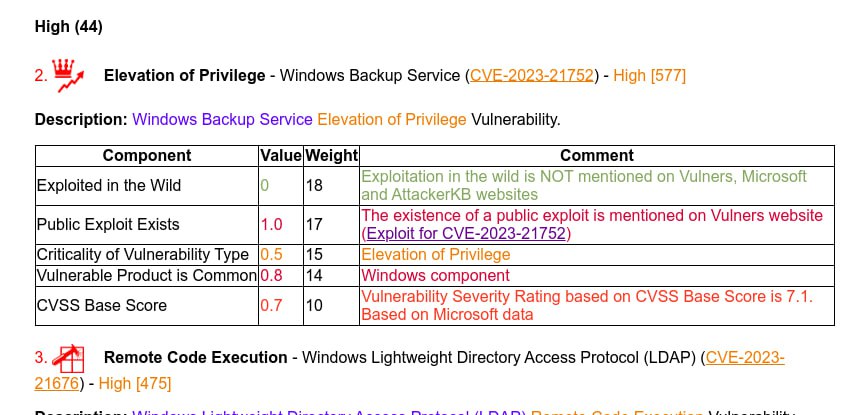

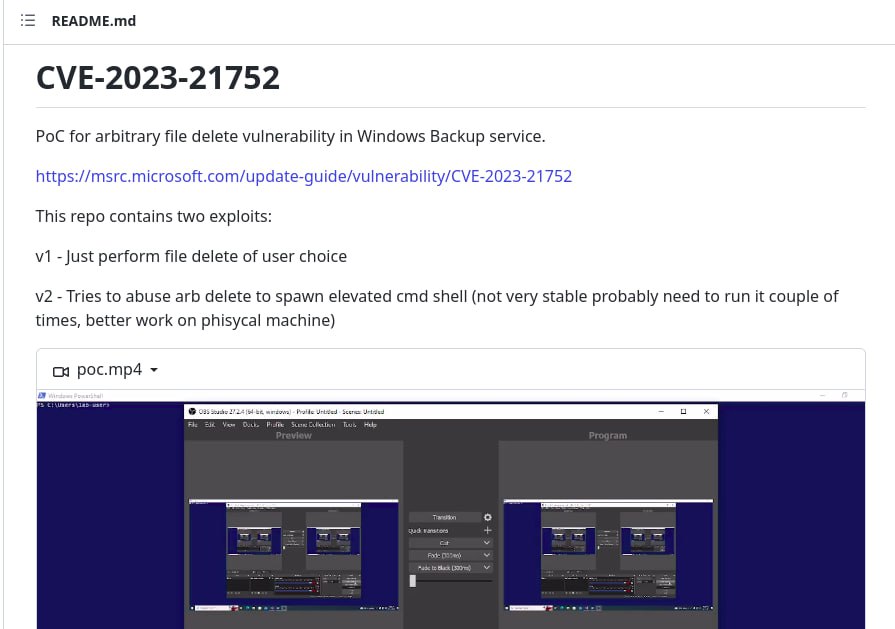

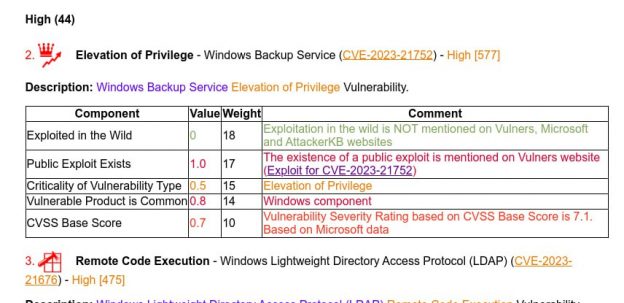

И снова уязвимость, которую не подсветил вообще никто из VM-вендоров, но для которой внезапно появляется два публичных PoC-а на гитхабе от известного исследователя (Filip Dragovic, #Wh04m1001). Elevation of Privilege - Windows Backup Service (CVE-2023-21752). Первый PoC любой файл может удалить, второй запускает shell с поднятыми привилегиями.

А то, что VM-вендоры подсвечивают как правило так и остается неэксплуатабельным. 🤷♂️

По поводу поста зампреда комитета ГД по информполитике Антона Горелкина

По поводу поста зампреда комитета ГД по информполитике Антона Горелкина. "Все успешные операционные системы, которые существуют сейчас, разрабатывались без участия государств. Они завоевали рынок именно потому, что коммерческие компании были кровно в этом заинтересованы."

Если убрать за скобки действительно спорный контекст с выделением 480 млрд рублей Ростелекому, а рассмотреть написанное по существу, то можно отметить следующее:

1. "Все успешные операционные системы, которые существуют сейчас", если брать десктопы и смартфоны, произведены 3 американскими компаниями: Microsoft, Google, Apple. Как же так получилось, что компании все американские, и занимают большую часть рынка во всех странах мира. За небольшим исключением - мобильные ОС на основе AOSP в Китае и Red Star OS в Северной Корее. Такое положение американских компаний вызвано конкуренцией на свободном рынке? Или все же имеет место разумная политика протекционизма?

2. "Разрабатывались без участия государств". Если государственных денег на первый взгляд не видно это не значит, что их нет. Вливание миллиардов долларов в Microsoft через Department of Defence, например, видно вполне отчётливо (первая попавшаяся ссылка "Microsoft wins $10 billion US Department of Defense JEDI cloud contract"), часть этих средств безусловно идёт на разработку Windows. Будет неправдой сказать, что бизнес американского бигтеха строится на прямых вливаниях из американского бюджета, но и говорить, что американское государство в деятельности этих компаний не участвует и материально не поддерживает тоже нельзя.

3. Факт зависимости РФ от продуктов американских компаний на лицо. Сама собой ситуация не изменится. Альтернативные десктопные и мобильные операционные системы в мире есть, но значительную доли рынка они самостоятельно занять не могут и видимо не смогут. Если брать мобильные ОС, то кого реально интересуют Sailfish, PureOS, postmarketOS и т.п. кроме горстки гиков (я среди них)?

4. Теперь вопрос: а насколько это критично? Если это вопрос государственной безопасности (а мне кажется это так и есть), то нужно принимать чрезвычайные меры, чтобы ситуация конкретно в России изменилась. Чтобы у нас вдруг стало не так как во всем мире. Для этого колоссальные усилия нужно предпринять. В том числе и в законодательной плоскости, и в сфере регуляторики. Сделать разумный протекционизм, как в Штатах, но располагая гораздо меньшими ресурсами. Это не просто кому-то денег дать. И результат совсем не гарантирован. Если же для государства засилье американских операционных систем это в целом норм, то тогда конечно можно оставить все как есть. Но ожидать, что ситуация сама изменится в силу самозародившейся конкуренции на локальном российском рынке, как мне кажется, не стоит.