Ноябрьский "В тренде VM": уязвимости Windows, SharePoint, Redis, XWiki, Zimbra Collaboration и Linux. Традиционная ежемесячная подборка. После нескольких месяцев относительного затишья снова большой выпуск. 🔥

🗞 Пост на Хабре

🗞 Пост на SecurityLab

🗒 Дайджест на сайте PT

Всего девять уязвимостей:

🔻 RCE - Windows Server Update Services (WSUS) (CVE-2025-59287)

🔻 RCE - Microsoft SharePoint "ToolShell" (CVE-2025-49704)

🔻 RCE - Windows LNK File (CVE-2025-9491)

🔻 EoP - Windows Remote Access Connection Manager (CVE-2025-59230)

🔻 EoP - Windows Agere Modem Driver (CVE-2025-24990)

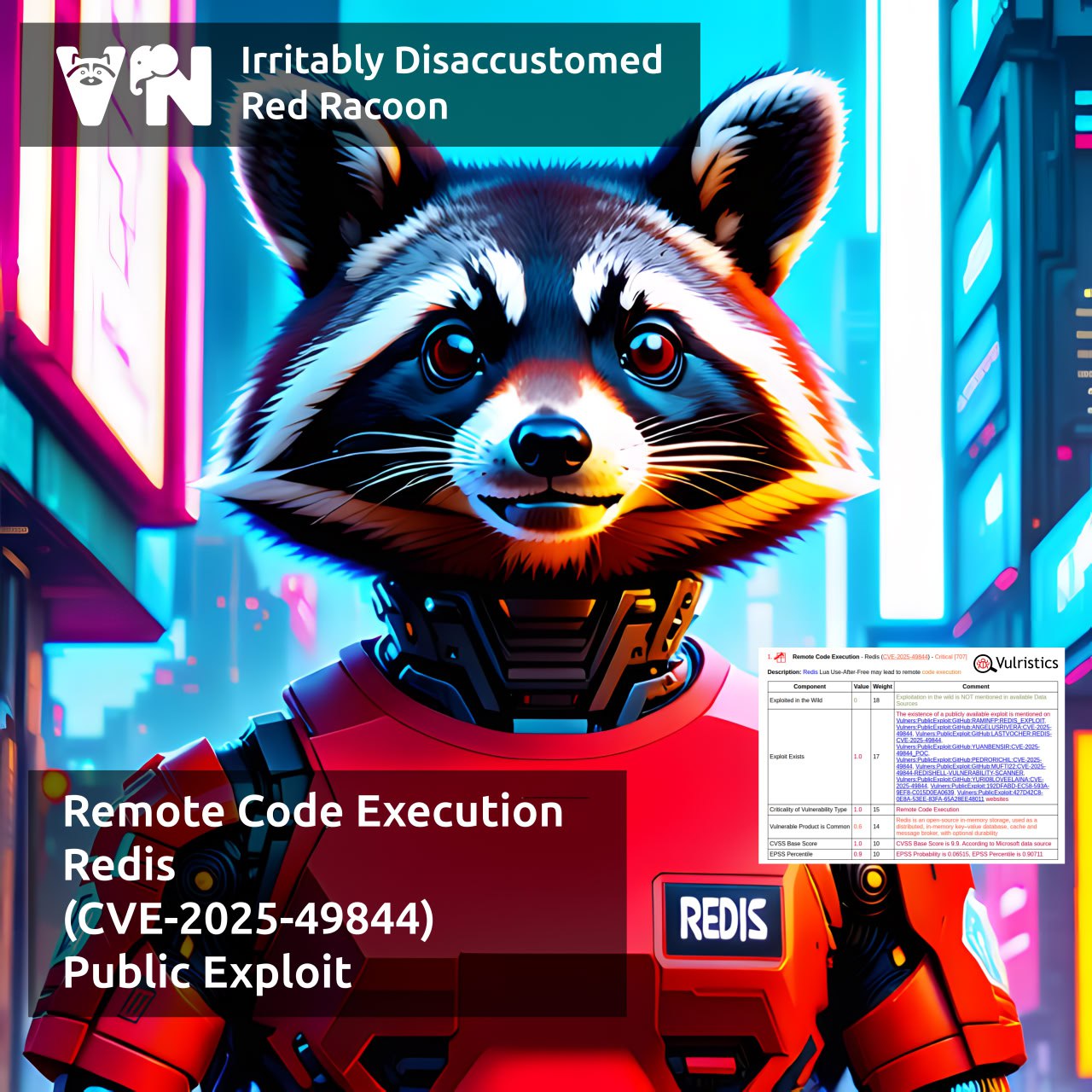

🔻 RCE - Redis "RediShell" (CVE-2025-49844)

🔻 RCE - XWiki Platform (CVE-2025-24893)

🔻 XSS - Zimbra Collaboration (CVE-2025-27915)

🔻 EoP - Linux Kernel (CVE-2025-38001)