В следующую среду, 17 августа, собираюсь участвовать в ток-шоу КОД ИБ "Безопасная среда". Выпуск будет про управление уязвимостями и мисконфигурациями. Компания подбирается очень приятная. 🙂 Должно получится интересно, регаться сюда.

В следующую среду, 17 августа, собираюсь участвовать в ток-шоу КОД ИБ "Безопасная среда". Выпуск будет про управление уязвимостями и мисконфигурациями. Компания подбирается очень приятная. 🙂 Должно получится интересно, регаться сюда.

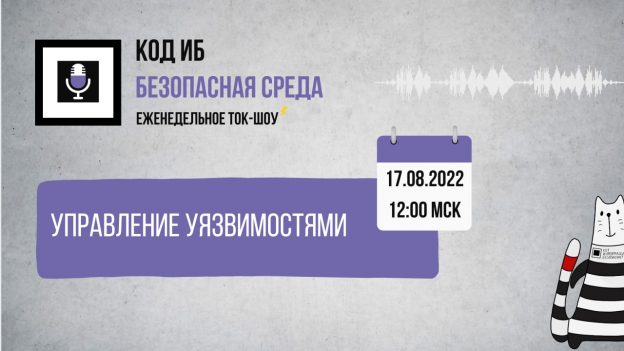

Давайте глянем что там в августовском Microsoft Patch Tuesday. 147 уязвимостей.

Urgent: 1

Critical: 0

High: 36

Medium: 108

Low: 2

Есть супер-экшн:

Remote Code Execution - Microsoft Windows Support Diagnostic Tool (MSDT) (CVE-2022-34713) - Urgent [843]. Это один из вариантов уязвимости "DogWalk". Эксплуатируется при открытии файла, обычно Microsoft Word. Т.е. залетит через фишинг. Тут и функциональный эксплоит (где-то) есть, и признак активной эксплуатации вживую. Похожую уязвимость уже фиксили в мае. То ли не дофиксили, то ли похожую нашли. Эксплоита в паблике пока нет.

Есть критичное:

Elevation of Privilege - Microsoft Exchange (CVE-2022-21980) - во первых на периметре торчит, во вторых атакующий сможет читать все письма на сервере и отправлять. Хорошо, что пока эксплоита нет. Хороший пример, что на EoP-ки тоже можно обращать внимание.

Есть потенциально интересное:

Remote Code Execution - Windows Point-to-Point Protocol (PPP) (CVE-2022-30133) - тут советуют трафик по порту 1723 поискать

Remote Code Execution - Windows Secure Socket Tunneling Protocol (SSTP) (CVE-2022-35766) - тоже не так часто в этом протоколе находят

Remote Code Execution - SMB Client and Server (CVE-2022-35804) - здесь естественно сразу вспоминают про MS17-010

Remote Code Execution - Visual Studio (CVE-2022-35827) - таких 3 и есть Proof-of-Concept Exploit, в таргетированном фишинге на разрабов может сработать?

Elevation of Privilege - Active Directory (CVE-2022-34691) - до System можно поднять права. Нужно, чтобы были запущены Active Directory Certificate Services

Есть стандартное, регулярно встречающееся в MSPT, но до реальной эксплуатации обычно не доходит:

Remote Code Execution - Windows Network File System (CVE-2022-34715)

Elevation of Privilege - Windows Print Spooler (CVE-2022-35793)

Есть курьёзы:

Vulristics внезапно подсветил уязвимость Memory Corruption - Microsoft Edge (CVE-2022-2623), потому что для неё есть публичный эксплоит. Оказалось, что тут ошибка в базах эксплоитов, сразу в двух 0day(.)today и packetstorm. Вместо CVE-2022-26233 по ошибке прописали CVE-2022-2623. И такое тоже бывает и никто это не проверяет. К слову о мнимой всесильности автоматической приоритизации уязвимостей по замусоренным данным.

Denial of Service - Microsoft Outlook (CVE-2022-35742) - вредоносное письмо намертво убивает Outlook, рестарт не помогает

Есть загадочное:

CERT/CC: CVE-2022-34303 Crypto Pro Boot Loader Bypass

CERT/CC: CVE-2022-34301 Eurosoft Boot Loader Bypass

CERT/CC: CVE-2022-34302 New Horizon Data Systems Inc Boot Loader Bypass

Во-первых они пришли по линии американского CERT Coordination Center. Во-вторых, по ним никто ничего не пишет, только Qualys. "security bypass vulnerabilities in a third-party driver affecting Windows Secure Boot". В-третьих, может это конечно совпадение и речь о других софтах, но Crypto Pro это не российский ли КриптоПро? А Eurosoft это не российский ли Еврософт "программное средство в области архитектурного проектирования и дизайна"? В общем, сигнальчик любопытный.

Полный отчет Vulristics: https://avleonov.com/vulristics_reports/ms_patch_tuesday_august2022_report_with_comments_ext_img.html

Microsoft анонсировали Defender External Attack Surface Management. Честно говоря, сначала я подумал, что "EASM" это какое-то изобретение майкрософтовских маркетологов. Даже возмутился почему они не используют при наименовании и описании что-то более привычное, типа "периметровый сервис", "периметровое сканирование". Напридумают модных словечек, а нам голову ломай что конкретно эта новая вундервафля делает. А потом я увидел новость, что и Qualys тоже презентуют свой EASM (его тоже потом поглядим). И довольно разнообразную поисковую выдачу по "External Attack Surface Management". И понял, что это я ошибаюсь и отстал от жизни. Будем догонять. 🙂

В общем, EASM это теперь стандартное наименование для класса решений. Его ввели в обиход Gartner и определяют как в Market Guide for Security Threat Intelligence Products and Services (2021) как

"a combination of technology, processes and managed services that provides visibility of known and unknown digital assets to give organizations an outside-in view of their environment"

Ну то есть +- это наши привычные периметровые сканы с внешней площадки, когда мы действуем как атакующий (но IP-шник сканера в белый список все-таки добавляем и SOC предупреждаем 😉). Посканили порты, продетектировали сервисы, поискали уязвимости и ошибки конфигурирования в этих сервисах. Классика. Но название у этого теперь новое, будем привыкать. 🙂 Зато можно будет говорить, что занимаемся не только VM-ом, но и EASM-ом, лол.

Ну и стоит обратить внимание, что фокус этого EASM-а не на уязвимостях, а на контроле и учете активов. Чтобы неизвестное подсвечивалось и становилось известным. И это вроде тоже можно приветствовать, потому что пока нет четкого понимания какие активы у нас доступны из Интернет (а также зачем они доступны и кто за них отвечает), то нет смысла говорить о каком-то вразумительном контроле уязвимостей для них.

Но вернемся Microsoft Defender EASM. Описание на лендинге не особо вразумительное. Одни общие и красивые слова. Технических деталей минимум. Наиболее информативны там мыльные скриншоты. Давайте их разберем.

1. Real-time inventory. Вижу разные типы активов, которые удалось проинвентаризировать, в одном общем списке. Хост, IP-адрес, SSL Certificate. Для сертификата показывают дату истечения. Для IP-адреса показывают ASN и репутацию.

2. Attack surface visibility. Вижу дашборд с Observations трех уровней критичности. В этих Observations вижу CVE уязвимости, проблемы SSL сертификатов, что-то не совсем понятное "Deprecated Tech", истечение доменов. Ниже счетчики по доменам, хостам, страницам, SSL сертификатам, ASN, блокам IP-адресов, IP-адресам, контактам (тоже непонятно что именно). В целом неплохо, видно, что уязвимости оно детектит. Некоторые уязвимости помечены как "Potential", значит MS +- понимают где потенциально фолсят.

3. Exposure detection and prioritization. Вижу статистику по открытым портам, SSL конфигурациям, SSL организациям. Есть подробное описание зачем они это показывают. Хорошо.

4. More secure management for every resource. Вижу обнаруженные проблемы смапленные на OWASP Top 10 с общим описанием почему важно и как исправлять. Вроде ничего особенного, но выглядит миленько. Судя по менюшке слева там ещё есть такое же по GDPR.

5. Есть вкладка Manage -> Discovery, которую нам не показывают, но видимо там настраивается сканирование.

Что тут можно сказать. С появлением EASM/периметрового сервиса, Microsoft стали полноценным Vulnerability Management вендором. Процесс переваривания RiskIQ успешно завершился. На первый взгляд сервис выглядит прилично. Чтобы сказать точнее, нужно сравнивать с другими подобными периметровыми сервисами для одной и той же организации и оценить качество детектирования.

Ну и да, традиционное предупреждение. Microsoft нестабильный и ангажированный вендор. Если вы из России/ЕАЭС/БРИКС/ШОС использовать их продукты сейчас было бы крайне опрометчивым решением. Но подглядеть у них какие-то удачные фишечки это всегда неплохо. 😉

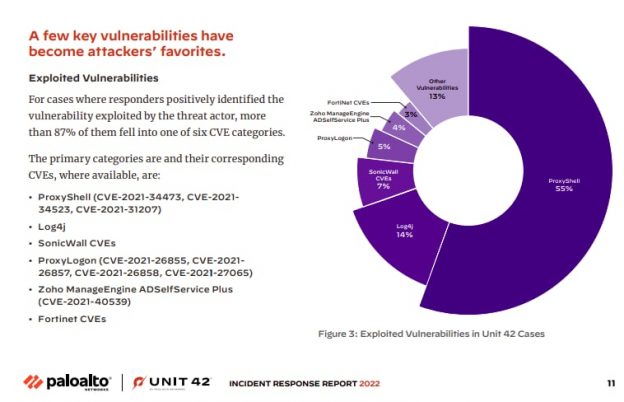

В том же отчете Palo Alto 2022 Unit 42 Incident Response Report есть ещё один прикольный момент. Группы уязвимостей, через которые чаще всего ломали компании. "В случаях, когда респонденты положительно идентифицировали уязвимость, используемую злоумышленником, более 87% из них попали в одну из шести категорий CVE".

Категории:

• 55% Microsoft Exchange ProxyShell (CVE-2021-34473, CVE-2021-34523, CVE-2021-31207)

• 14% Log4j

• 7% SonicWall CVEs

• 5% Microsoft Exchange ProxyLogon (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, CVE-2021-27065)

• 4% Zoho ManageEngine ADSelfService Plus (CVE-2021-40539)

• 3% Fortinet CVEs

• 13% Other

С одной стороны это можно использовать для приоритизации уязвимостей и для общих размышлений на уязвимости в каком софте стоит в первую очередь обращать внимание. На уязвимости из Other я бы тоже посмотрел, но их к сожалению не привели в отчете.

С другой стороны это показывает насколько тема с уязвимостями и инцидентами зависит от конкретного региона. Ну допустим Exchange везде используют, это да. Log4j также всех затронул так или иначе. Можно представить, что в наших широтах кое-кто крепко сидит на Fortinet. Но вот SonicWall и Zoho кажутся чем-то совсем экзотичным. А там, где Unit 42 incident response кейсы решает, это очень значимые штуки. Или вспомнить прошлогоднюю эпопею, когда массово пошифровали компании через уязвимости Kaseya VSA. Больше тысячи компаний пострадали, но опять же это не в нашем регионе, поэтому нам не особо это интересно было.

С учетом исхода западных вендоров с российского рынка IT ландшафты "здесь" и "там" будут все больше и больше различаться. И все большую роль в российских инцидентах будут играть уязвимости в софте, о котором западные ИБ вендоры возможно и не слышали никогда. И это в обе стороны работает. Значит ли это, что и Vulnerability Management решения нам понадобятся все более и более заточенные под наши российские реалии? Ну видимо да.

Похоже, что время безусловной глобализации в IT уходит, а вместе с тем и возможности VM-вендоров относительно просто внедрять свои решения в новых регионах. Что поделать.

С переходом Алексея Викторовича в Positive Technologies, будет ли теперь в главном поИБ блоге страны больше постов про уязвимости и Vulnerability Management? 🤔 Хотелось бы. 🙂 Вот и про оценку уязвимостей уже была пошаренная новость недавно, кажется хороший знак.

PS: я ставил на Каспер 🙂

На этой неделе много пишут про уязвимости Confluence. Их вышло три.

CVE-2022-26136 & CVE-2022-26137: Multiple Servlet Filter vulnerabilities (Authentication bypass, XSS, Cross-origin resource sharing bypass). Много продуктов Atlassian уязвимо. Кроме Confluence и JIRA это ещё и Bitbucket например. Тут все понятно, надо патчить. Ну и в идеале давно пора от этих продуктов отказываться, сами понимаете почему.

CVE-2022-26138: Hardcoded password in Confluence Questions. Эта уязвимость сейчас самая хайповая и забавная. Установка дополнительного аппа Questions для конфлюенса создаёт пользователя disabledsystemuser с захардкоженным паролем. А он не disabled! 🤡 Пароль уже в паблике. Под этим юзером можно читать незащищённые странички доступные confluence-users. Ну не смех ли? 🙂 Исправляется патчингом или блокировкой/удалением пользователя.

Тут что можно сказать:

1. Плагины и расширения зло, там обычно самое адище.

2. Вот как-то так могут выглядеть закладки в ПО. Очень простая эксплуатация при этом можно всегда сказать, что ой, извините, это ошибка.

3. Те, кто Confluence и подобные сервисы в интернет выставляют сами себе злобные буратины.

Посмотрел что новенького появилось в Rapid7 Nexpose/InsightVM в Q2 2022. Часть изменений из разряда "а как они вообще без этого раньше жили".

Вот только-только появилась поддержка severity CVSS v3 в дашбордах. Стандарт зарелизили в июне 2015, данные в NVD были с 2017. И вот через 5 лет после этого только решили и эти данные тоже учитывать? Ну, странно.

Или то, что раньше у них были такие странные дашборды по исправлениям, что прогресс по Remediation Project был виден только когда исправления были применены ко всем активам. А теперь стало лучше: "Yes, this means customers no longer have to wait for all the affected assets to be remediated to see progress". Ну круто.

Или вот только-только добавили поддержку AlmaLinux и Rocky Linux. Хотя стабильные версии дистрибутивов появились больше года назад и уже активно используются в энтерпрайзе как замена CentOS. Получается клиенты Rapid7 только сейчас получили возможность их сканировать?

Rapid7 используют термин "recurring coverage" для поддерживаемых систем. И у них есть в паблике список таких систем. "The following software list encompasses those products and services that we are specifically committed to providing ongoing, automated coverage". Не особо, кстати, большой, но круто, что публичный.

С другой стороны, есть и прикольные фичи, как минимум одна. Это Scan Assistant. Фича это была представлена в декабре прошлого года, но сейчас её улучшили. Насколько я понимаю, это что-то вроде агента, который однако не проводит сбора или анализа данных, а только отвечает за аутентификацию сканера. Т.е это решение проблемы использования учеток для сканирования, что всегда адово и рискованно, если утечёт. А так можно раскатать Scan Assistant и сканер будет аутентифицироваться не с помощью учётки хоста, а по сертификатам. "Scan Assistant, a lightweight service deployed on an asset that uses digital certificates for handshake instead of account-based credentials; This alleviates the credential management headaches VM teams often encounter." Вот это прикольная и полезная штука, у других VM вендоров ее не видел. Во втором квартале добавили автоматизацию обновления этого Scan Assistant и ротации сертификатов. Круто, что тема развивается. Но пока только для Windows.

И есть обновления, которые никаких особенных эмоций у меня не вызвали. Это например Asset correlation for Citrix VDI instances или поддержка детекта уязвимостей Oracle E-Business Suite и VMware Horizon. Добавили, ну и хорошо.

Это мой личный блог. Всё, что я пишу здесь - моё личное мнение, которое никак не связано с моим работодателем. Все названия продуктов, логотипы и бренды являются собственностью их владельцев. Все названия компаний, продуктов и услуг, упоминаемые здесь, упоминаются только для идентификации. Упоминание этих названий, логотипов и брендов не подразумевает их одобрения (endorsement). Вы можете свободно использовать материалы этого сайта, но было бы неплохо, если бы вы разместили ссылку на https://avleonov.ru и отправили мне сообщение об этом на me@avleonov.com или связались со мной любым другим способом.