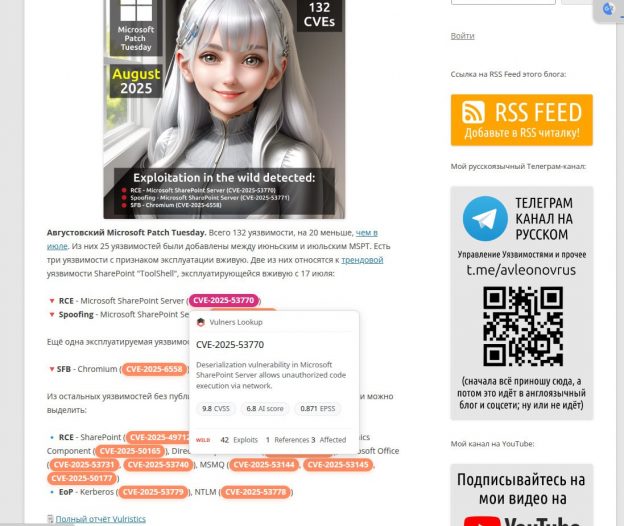

Про уязвимость Remote Code Execution - SAP NetWeaver (CVE-2025-31324, CVE-2025-42999). SAP NetWeaver - базовая платформа SAP для запуска приложений и интеграции систем. Уязвимости были найдены в её компоненте Visual Composer - веб-среде для моделирования бизнес-приложений. Отсутствие проверки авторизации (CVE-2025-31324) и небезопасная десериализация (CVE-2025-42999) позволяют неаутентифицированным злоумышленникам добиваться удалённого выполнения кода и захватывать системы, данные и процессы SAP.

🩹 Уязвимости были устранены SAP в апреле и мае 2025 года.

👾 13 мая исследователи Onapsis сообщили, что эксплуатация CVE-2025-31324 началась ещё 10 февраля. Уязвимости добавили в CISA KEV 29 апреля и 15 мая.

🛠 PoC-и эксплоитов для CVE-2025-31324 начали появляться на GitHub с конца апреля. Но публичный боевой эксплойт, использующий ещё и CVE-2025-42999, появился, по сообщению Onapsis, 15 августа.

📊 По оценкам, продукты SAP всё ещё используют около 2000 российских организаций.