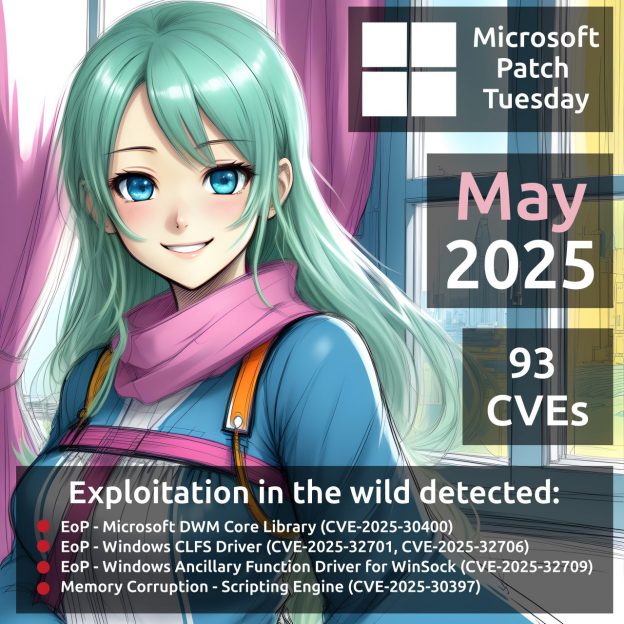

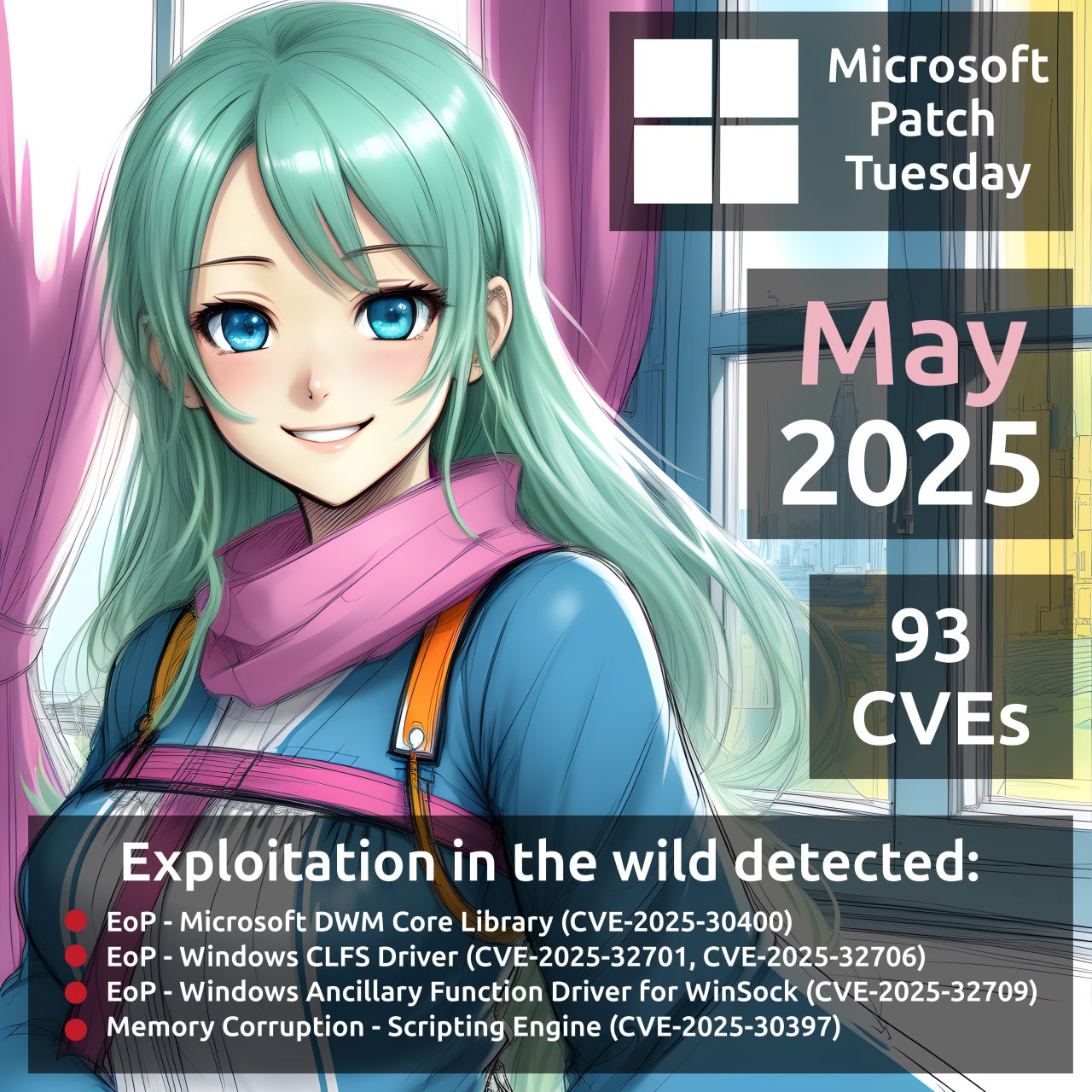

Майский Microsoft Patch Tuesday. Всего 93 уязвимости ~ в 1.5 раза меньше, чем в апреле. Из них 22 были добавлены между апрельским и майским MSPT. Есть 5 уязвимостей с признаками эксплуатации вживую:

🔻 EoP - Microsoft DWM Core Library (CVE-2025-30400)

🔻 EoP - Windows CLFS Driver (CVE-2025-32701, CVE-2025-32706)

🔻 EoP - Windows Ancillary Function Driver for WinSock (CVE-2025-32709)

🔻 Memory Corruption - Scripting Engine (CVE-2025-30397). RCE при клике на зловредную ссылку. Для эксплуатации требуется опция "Allow sites to be reloaded in Internet Explorer".

Уязвимостей с публичными эксплоитами пока нет.

Из остальных можно выделить:

🔹 RCE - Remote Desktop Client (CVE-2025-29966, CVE-2025-29967), Office (CVE-2025-30377, CVE-2025-30386), Graphics Component (CVE-2025-30388), Visual Studio (CVE-2025-32702)

🔹 EoP - Kernel Streaming (CVE-2025-24063), CLFS Driver (CVE-2025-30385)