Январский Microsoft Patch Tuesday. Всего 114 уязвимостей, в два раза больше, чем в декабре. Есть одна уязвимость с признаком эксплуатации вживую:

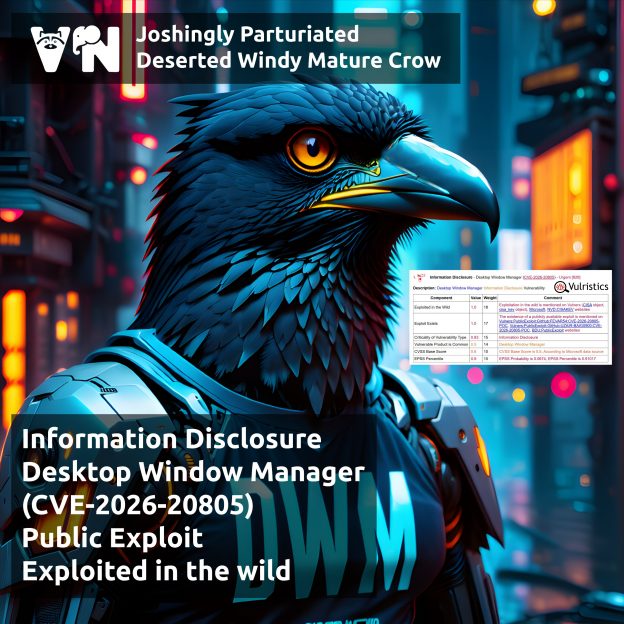

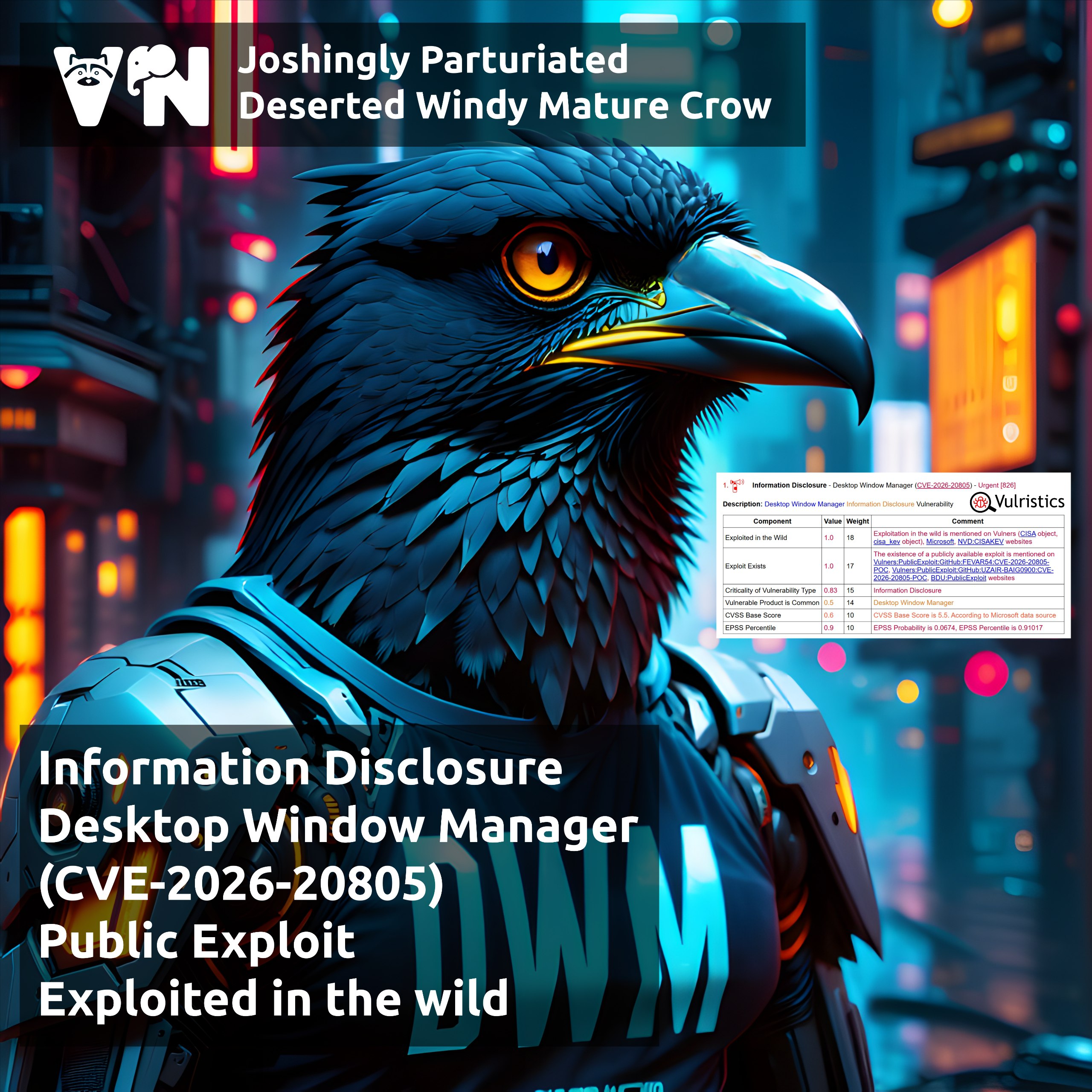

🔻 InfDisc - Desktop Window Manager (CVE-2026-20805)

Также есть две уязвимости с публичными эксплоитами:

🔸 RCE - Windows Deployment Services (CVE-2026-0386)

🔸 EoP - Windows Agere Soft Modem Driver (CVE-2023-31096)

Из остальных уязвимостей можно выделить:

🔹 RCE - Microsoft Office (CVE-2026-20952, CVE-2026-20953), Windows NTFS (CVE-2026-20840, CVE-2026-20922)

🔹 EoP - Desktop Windows Manager (CVE-2026-20871), Windows Virtualization-Based Security (VBS) Enclave (CVE-2026-20876)

🔹 SFB - Secure Boot Certificate Expiration (CVE-2026-21265)

Отдельно хотелось бы выделить уязвимость, зарепорченную Positive Technologies:

🟥 EoP - Windows Telephony Service (CVE-2026-20931)

🗒 Полный отчёт Vulristics