Выпустил ролик на 12 минут по итогам октября для своих англоязычных ресурсов. Интенсивный и интересный месяц был. Я вышел на новую работу, активно дорабатывал Vulristics, запустил Linux Patch Wednesday (пока не получил значительного отклика, но вижу здесь перспективы), традиционно проанализировал Microsoft Patch Tuesday, разобрался с кучей других уязвимостей и даже тему с обучением VM-у дальше продвинул. И ноябрь тоже бурно начался. Посмотрим, что в итоге выйдет. 🙂

---

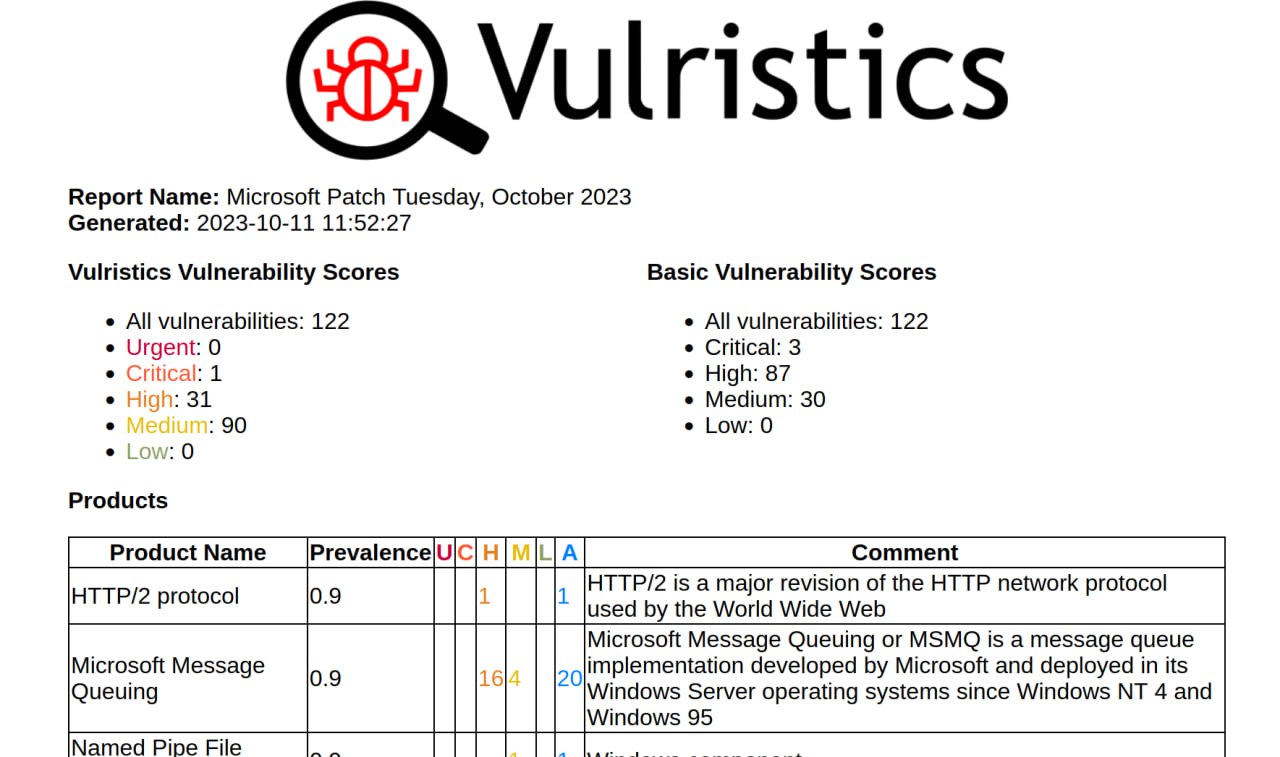

Hello everyone! October was an interesting and busy month for me. I started a new job, worked on my open source Vulristics project, and analyzed vulnerabilities using it. Especially Linux vulnerabilities as part of my new Linux Patch Wednesday project. And, of course, analyzed Microsoft Patch Tuesday as well. In addition, at the end of October I was a guest lecturer at MIPT/PhysTech university.

00:29 Back to Positive Technologies

00:59 Vulristics NVD Data Source

02:20 Vulristics Custom Data Source

03:22 Linux Patch Wednesday Project

04:16 Linux Patch Wednesday October 2023

05:49 Microsoft Patch Tuesday October 2023

09:12 Other Vulnerabilities October 2023

10:14 Miercom released a report "Vulnerability Management Competitive Assessment"

10:54 Vulners presented AI Score v2

11:31 My PhysTech Lecture