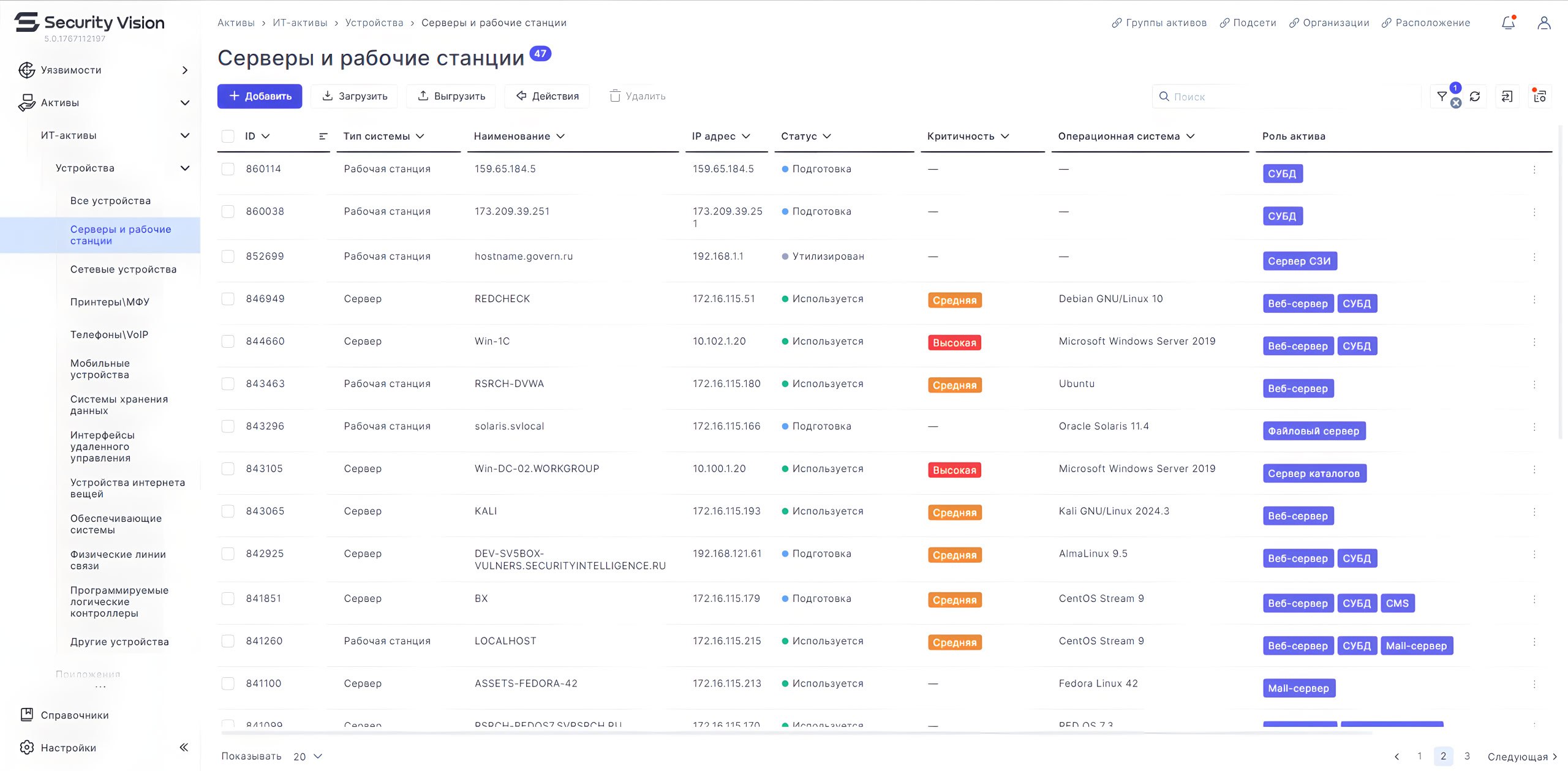

Тут можно сказать - а какое нам дело до западных ИБ-вендоров, нам их запрещать не нужно, они же сами из России сбежали из-за санкций. Да, западные вендоры сбежали, а инсталляции их продуктов остались. И они либо вообще без лицензий используются, либо используются с лицензиями, закупаемыми через третьи страны. Даже в VM-ной сфере частенько слышу "а мы продолжаем на Nessus-ах работать". Это ведь не запрещено. 😏

И так повсеместно. В IT даже более выражено, чем в ИБ. Иностранный корпоративный софт все еще используют 72% российских компаний. И даже в регулируемом сегменте на отечественный софт перешли только 40-45% субъектов КИИ. 🤦♂️ А законодательный пушинг всё не усиливается. 🤷♂️

Какой уж там "технологический остров". Всё та же "технологическая колония" с чахлыми суверенными росточками, как правило на тех же западных стандартах и западном опенсурсе. Но некоторые агитируют и эти росточки растоптать, сохранив прямую "двухконтурную" зависимость от американского бигтеха. 🙄