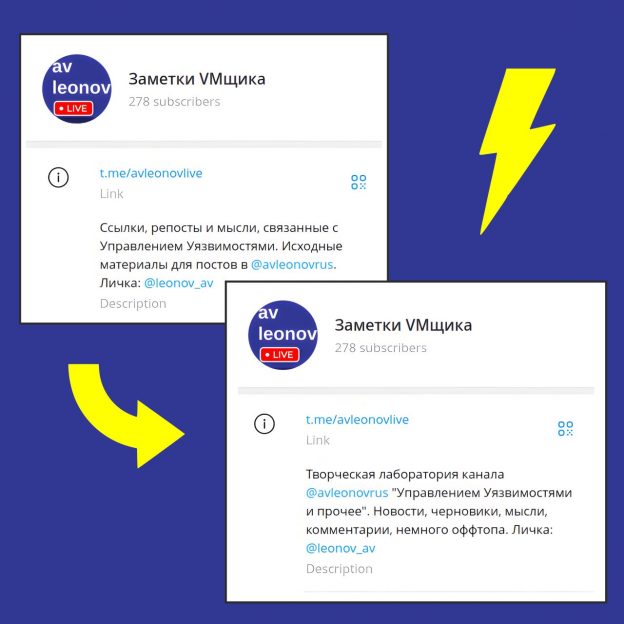

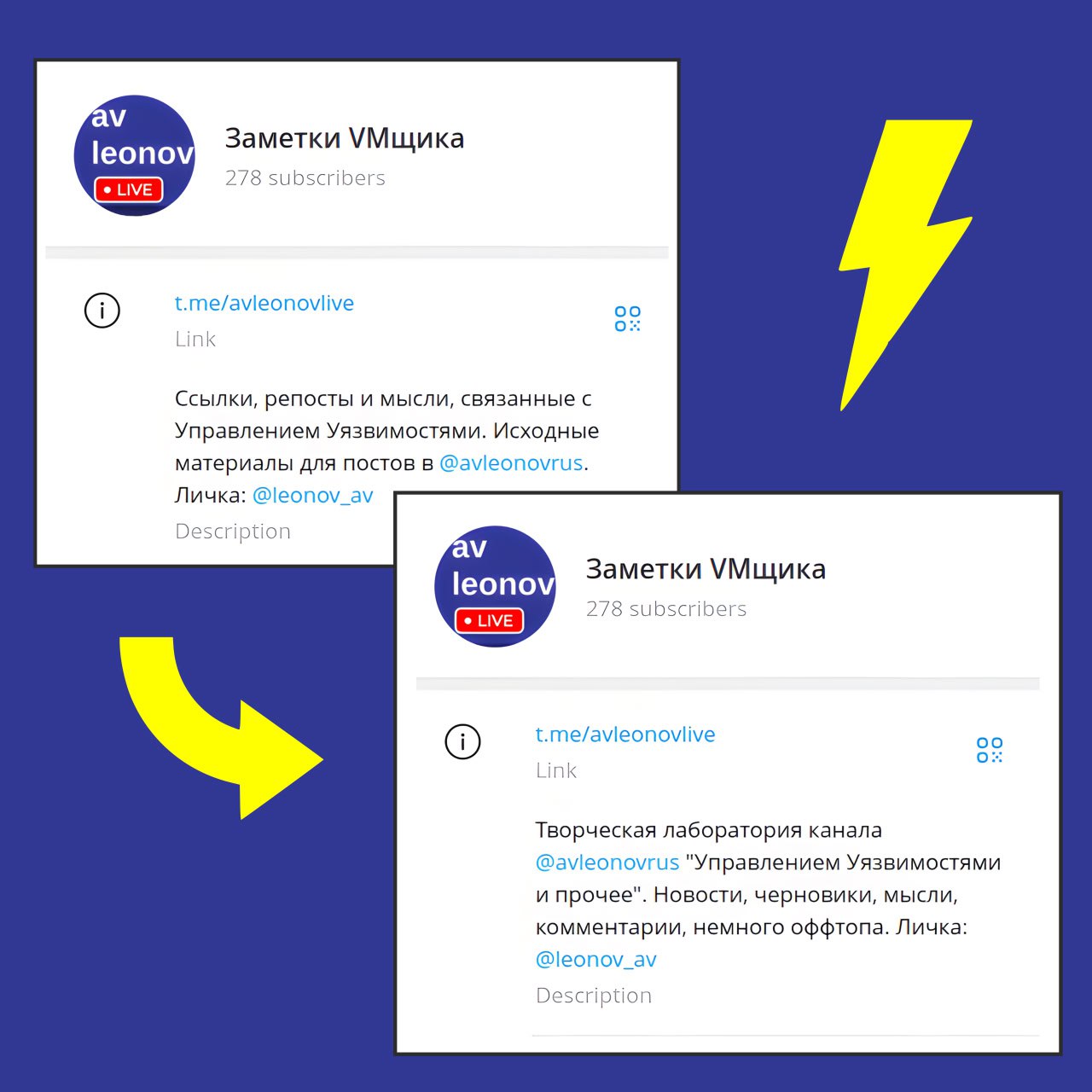

🔥 Лайв-канал: самые свежие VM-ные новости. Вы могли заметить, что количество постов в @avleonovlive значительно возросло за последние несколько дней (было от 8 до 19 постов в день). Скорость реагирования на VM-ные новости (уязвимости, ресёрчи, дискуссии, фичи вендоров) и полнота их освещения также возросла. Уже похоже на полноценный новостной ИБ-канал а-ля Секатор. 😇

Собираюсь продолжать в том же духе. Естественно, чтобы справляться с такими объёмами, я буду пользоваться обработкой текста нейросеточками (как и другие авторы ИБ-каналов 😅🤷♂️🤫). Но нейросеточки уже достаточно хорошо переводят и делают выжимки, чтобы выкладывать результат можно было практически as is. Я стараюсь отлавливать ошибки и неточности при вычитке. Но если заметите - пишите в комментарии @avleonovlive или личку.

Основной канал @avleonovrus остаётся для низкочастотного постинга "ручного" контента, зачастую по материалам, выложенным ранее в @avleonovlive.