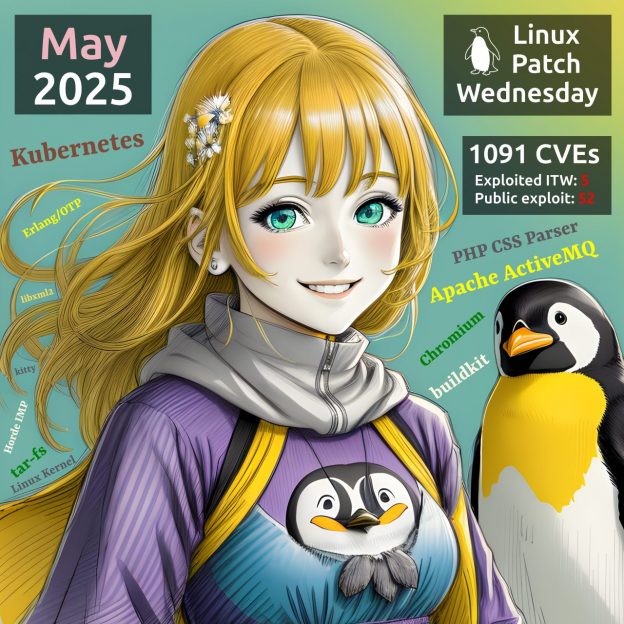

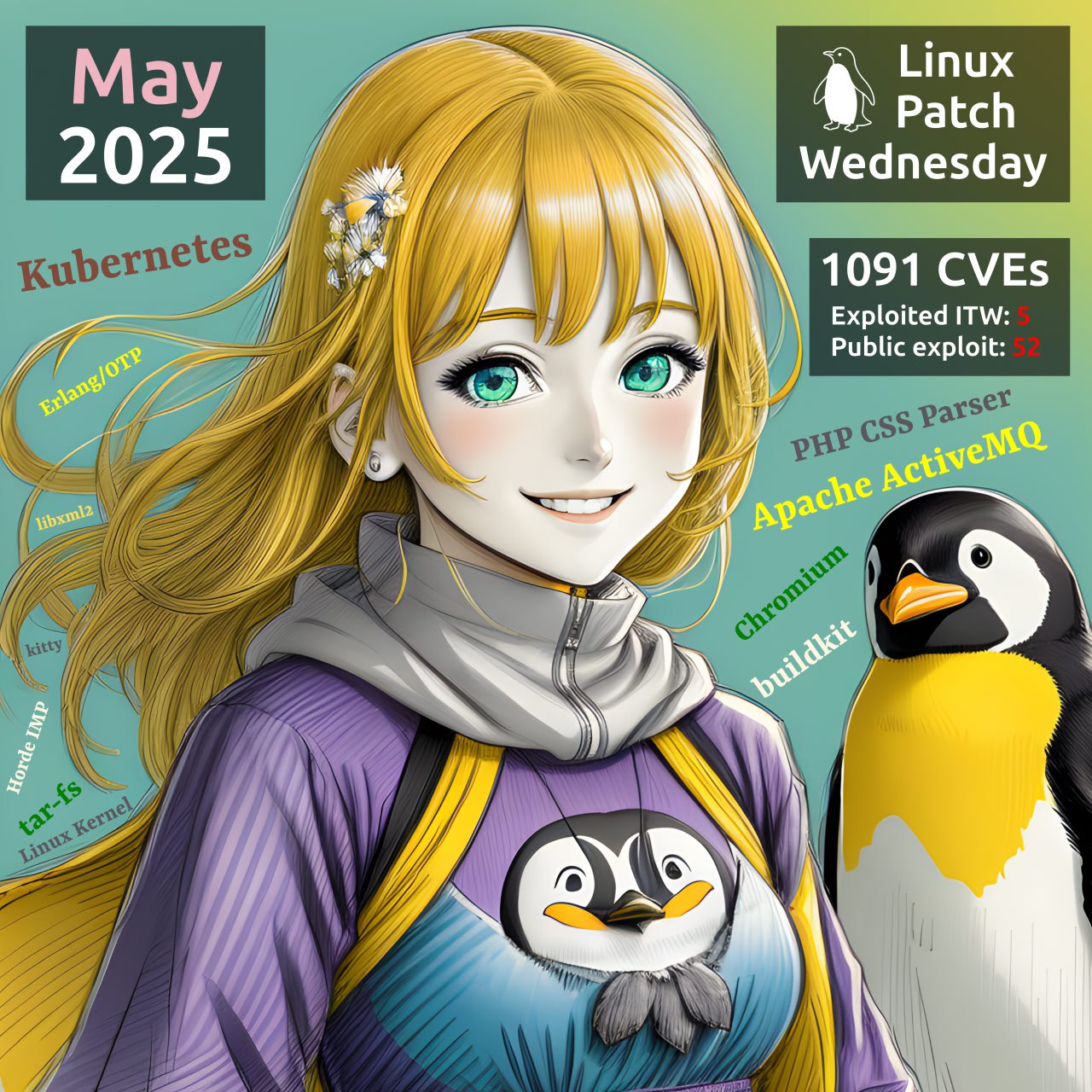

Майский Linux Patch Wednesday. В этот раз уязвимостей много - 1091. Из них 716 в Linux Kernel. 🤯 Для 5 уязвимостей есть признаки эксплуатации вживую:

🔻 RCE - PHP CSS Parser (CVE-2020-13756). В AttackerKB, есть эксплойт.

🔻 DoS - Apache ActiveMQ (CVE-2025-27533). В AttackerKB, есть эксплойт.

🔻 SFB - Chromium (CVE-2025-4664). В CISA KEV.

🔻 PathTrav - buildkit (CVE-2024-23652) и MemCor - buildkit (CVE-2024-23651). В БДУ ФСТЭК.

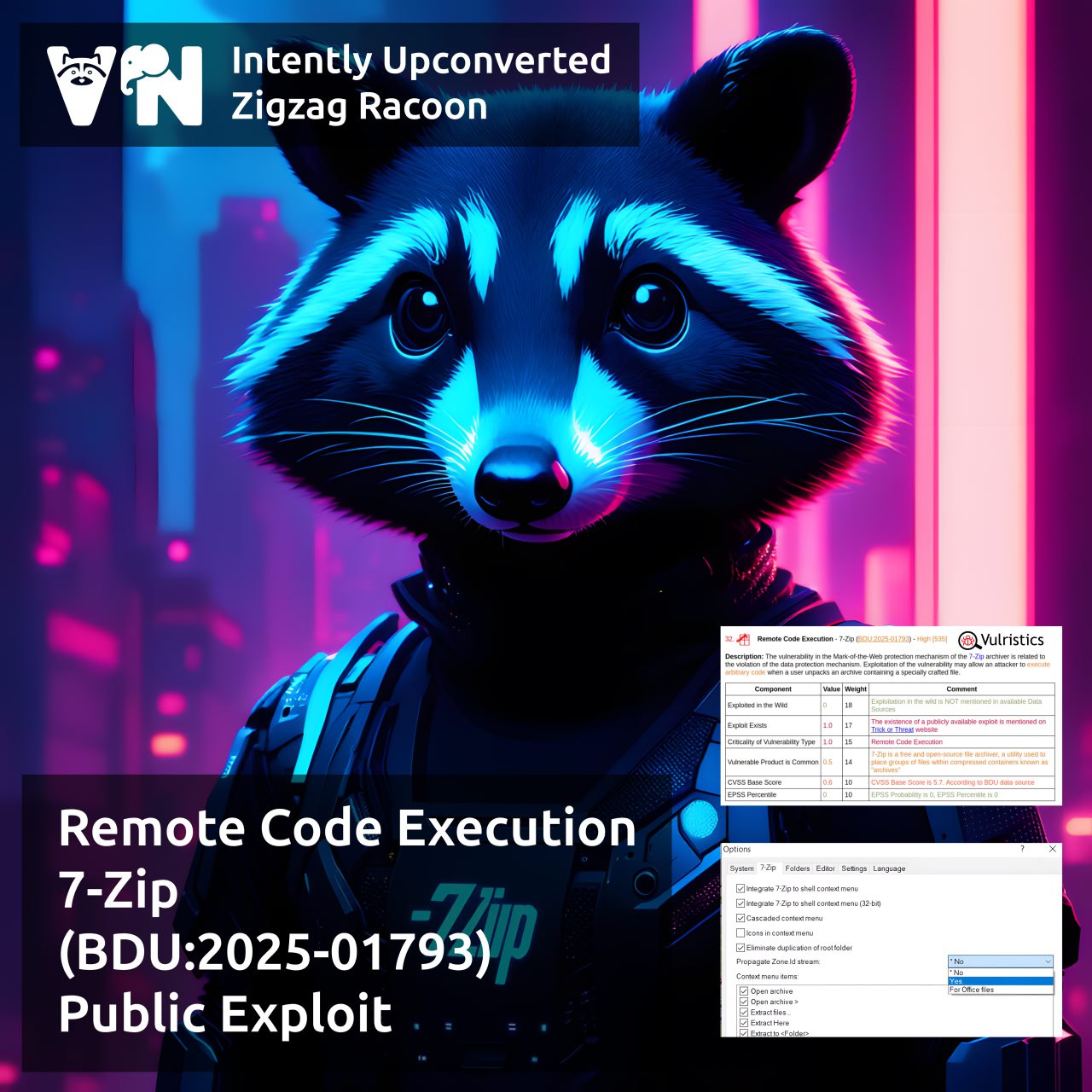

Ещё для 52 (❗️) есть признаки наличия публичного эксплоита. Из них можно выделить 2 трендовые уязвимости, о которых я уже писал ранее:

🔸 RCE - Kubernetes "IngressNightmare" (CVE-2025-1974 и 4 других)

🔸 RCE - Erlang/OTP (CVE-2025-32433)

Также интересны эксплоиты для:

🔸 EoP - Linux Kernel (CVE-2023-53033)

🔸 XSS - Horde IMP (CVE-2025-30349)

🔸 PathTrav - tar-fs (CVE-2024-12905)

🔸 SFB - kitty (CVE-2025-43929)

🔸 DoS - libxml2 (CVE-2025-32414)