По поводу трагических событий вчерашнего вечера и первых показаний схваченных упырей приходят в голову следующие мысли. Прошу воспринимать как попытку спроецировать корпоративные ИБшные практики на контроль частных коммуникаций внутри государства с использованием массовых средств связи.

🔻 Существование массовых средств связи позволяющих устанавливать более-менее приватный анонимный контакт кого угодно с кем угодно вступает в противоречие с требованиями безопасности (и не только информационной). Необходимо исходить из того, что соединения в такой системе будут массово инициировать злоумышленники и самое "безобидное", что они могут делать (если берём даже обычную телефонную связь) это запугивать, обирать и всячески манипулировать беззащитными стариками и прочими внушаемыми людьми. А хуже и гаже может быть до бесконечности. С этим невозможно эффективно бороться, если средство связи нельзя контролировать.

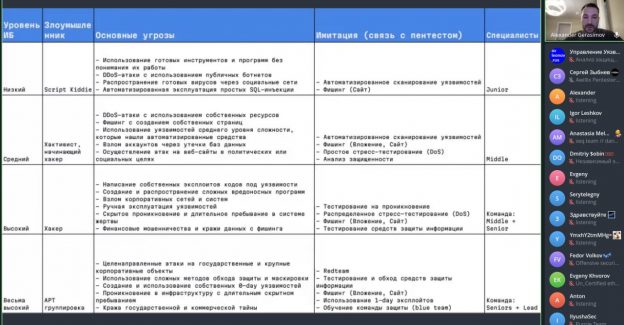

🔻 Как мы, ИБшники ловим злоумышленников в ЛВС организаций? Методами мониторинга и поиском аномалий. Первичное анонимное соединение (например "неизвестный написал в личку со странным предложением") это аномалия, которая должна анализироваться. Если средство связи не допускает эффективный мониторинг, то использование его должно быть максимально затруднено. Это к слову о перспективах Telegram и других иностранных средств связи, особенно предлагающих сильное сквозное шифрование. Они либо должны находиться под контролем гос. органов (предоставлять средства для эффективного мониторинга), либо должны быть надёжно заблокированы. 🤷♂️ Первое предпочтительнее.

🔻 Что мы, ИБшники, делаем в организации, когда средство связи позволяет выполнять анонимные входящие соединения, отказ от этого средства связи невозможен и этим активно пользуются злоумышленники? В каждой организации с этим сталкиваются, когда пытаются защититься от фишинга через электронную почту. Да, для этого применяют и проверку входящих писем техническими средствами. Но очень важный момент это антифишинговые рассылки. Т.е. учебные атаки на сотрудников инициированные самими ИБшниками с использованием типовых методов, которые используют злоумышленники. Это делается чтобы повысить осведомлённость сотрудников и заранее определить внутренних злоумышленников (согласных, например, на разглашение данных компании за вознаграждение). Потенциальный внутренний злоумышленник должен в каждом соблазнительном предложении подозревать провокацию и бояться попасться на провокацию в первую очередь. Как это транслируется на массовые коммуникации? Нужно не ждать, когда с группами риска начнут работать злоумышленники, а работать с ними самим (в том числе через управляемые провокации).

Итого видятся 3 направления работы специальных служб в части коммуникаций: борьба с неконтролируемыми массовыми средствами связи, эффективный мониторинг контролируемых средств связи и работа с группами риска до того как ими займутся реальные злоумышленники.

Upd. Дополнил и переписал пост, чтобы было более понятно о чём я. Хотя думаю большая часть тех, кто дизлайкнули, видят в этом тексте просто предложение заблокировать Телеграм. На самом деле нет, я верю что возможен вариант эффективного контроля Телеграм, при котором блокировка будет не нужна. Также я думаю, что все 3 направления не являются чем-то новым и работы по ним ведутся без какой-либо внешней указки.