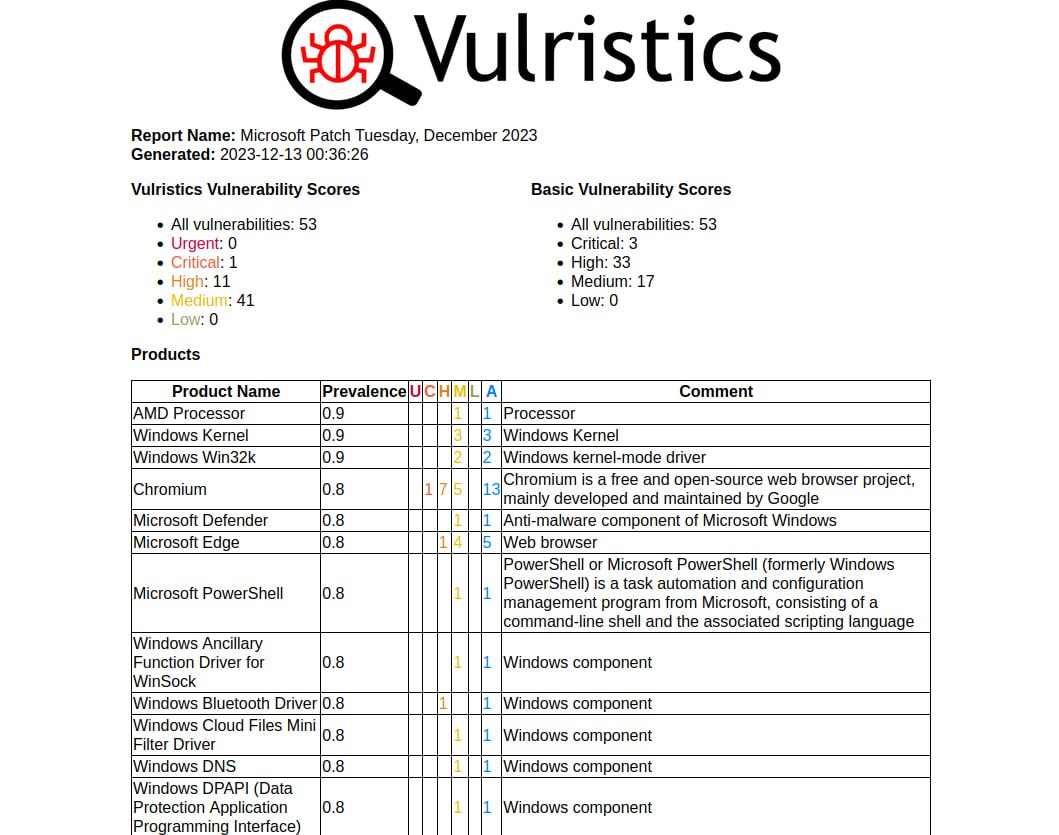

🟥 Экспертный центр PT пока относит к трендовым 2 уязвимости из декабрьского Patch Tuesday. И это не те уязвимости, на которые можно было подумать и о которых все пишут. Это две малозаметные EoPшки:

🔻 Elevation of Privilege - Windows Ancillary Function Driver for WinSock (CVE-2023-35632). В этом году был прецедент, когда EoP в Windows Ancillary Function Driver for Winsock (CVE-2023-21768) довели до эксплоита за 24 часа. В январе вышла уязвимость, в марте уже был модуль в Metasploit. Расковыряют ли в этот раз? Посмотрим. 🍿

🔻 Elevation of Privilege - Windows Win32k (CVE-2023-36011). EoP эксплоиты для Win32k появляются очень часто и обновления для этой конкретной CVE выпустили для всех версий Windows, начиная с Windows Server 2012. 🕵♂

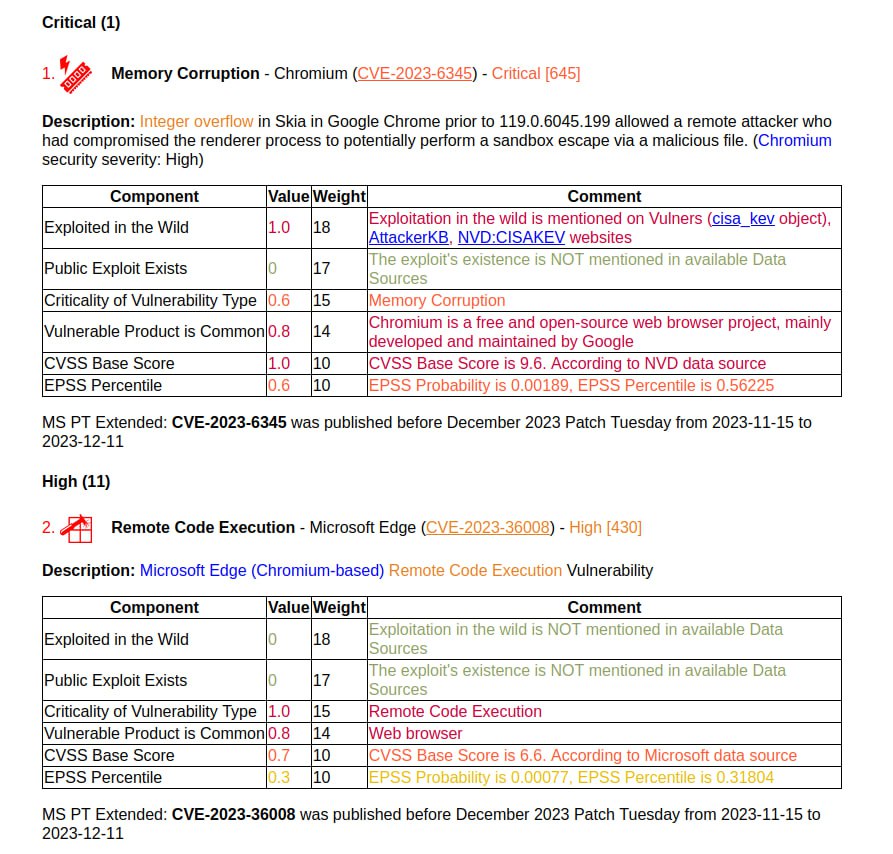

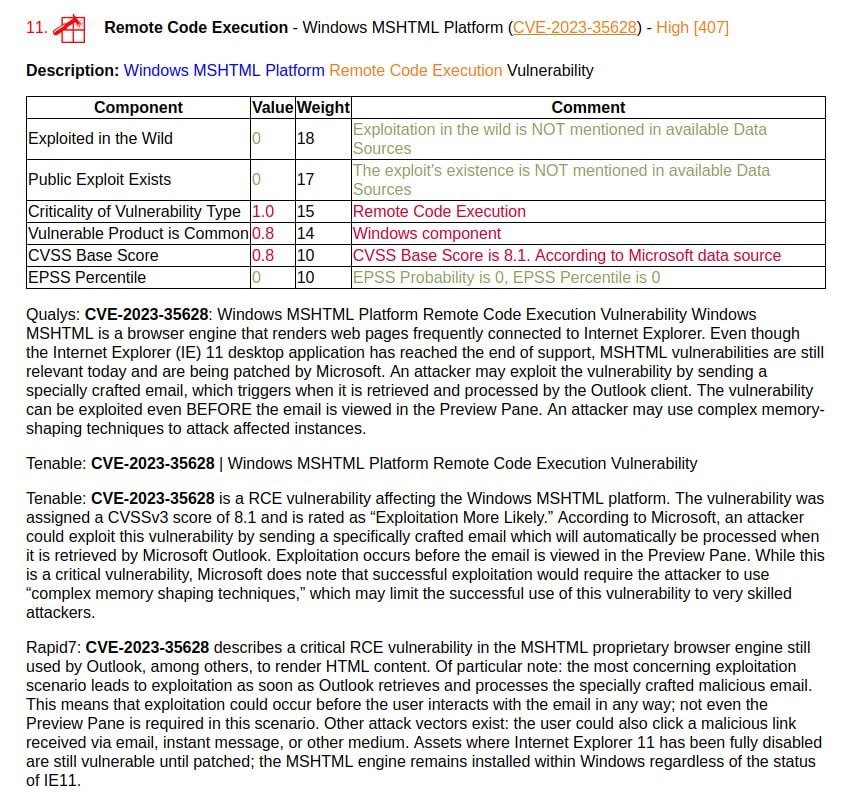

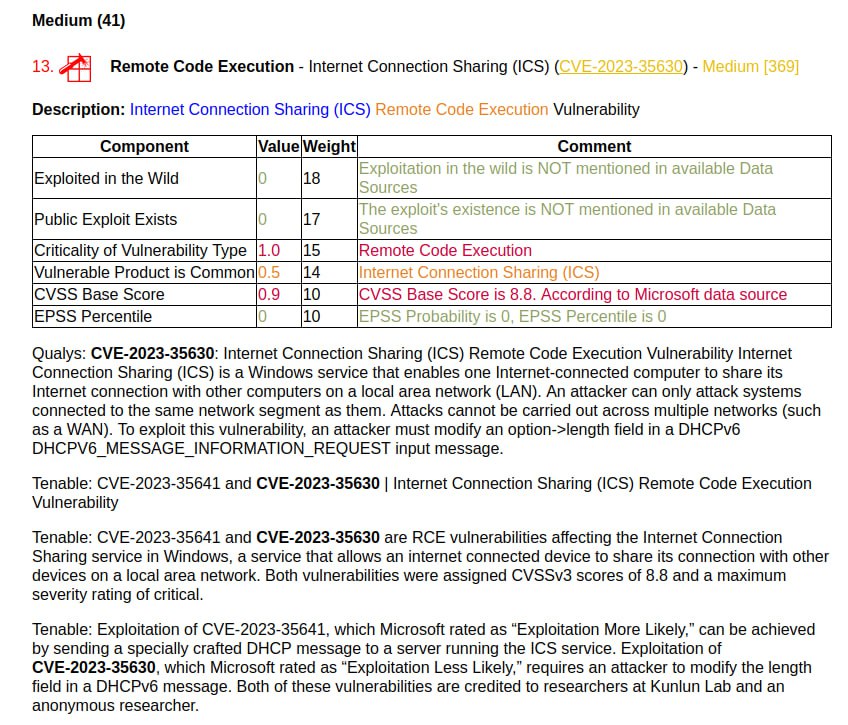

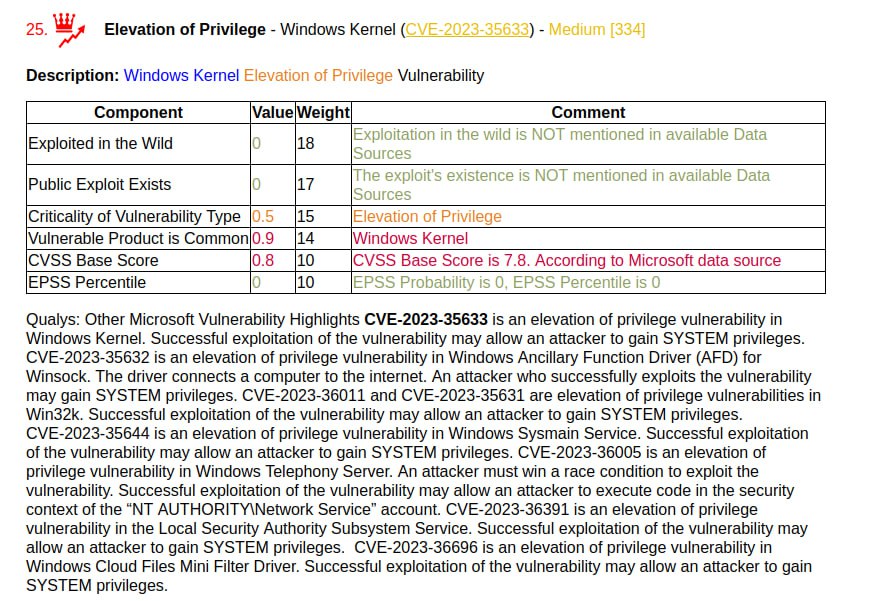

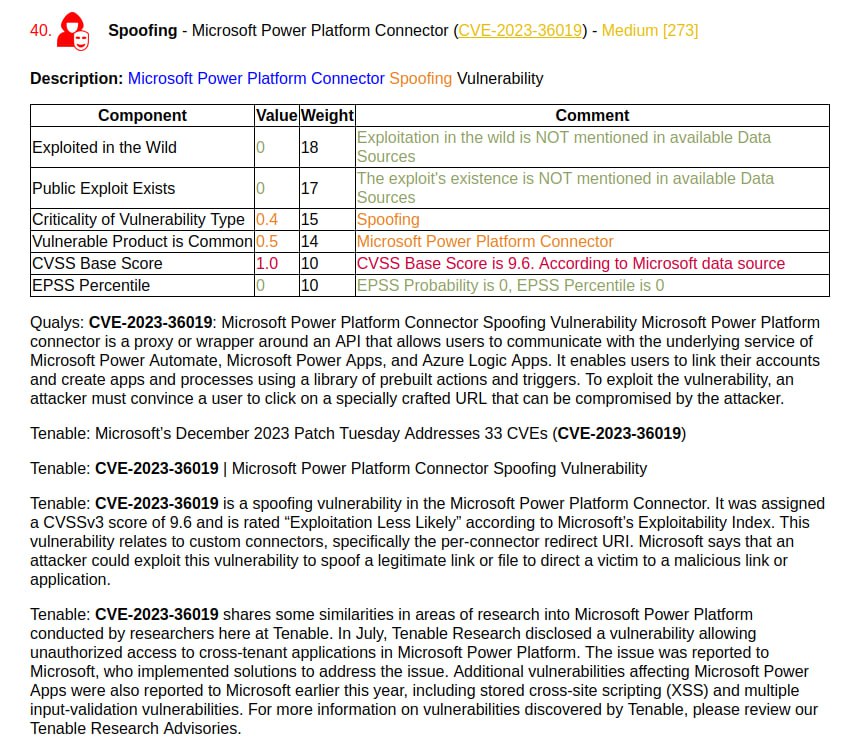

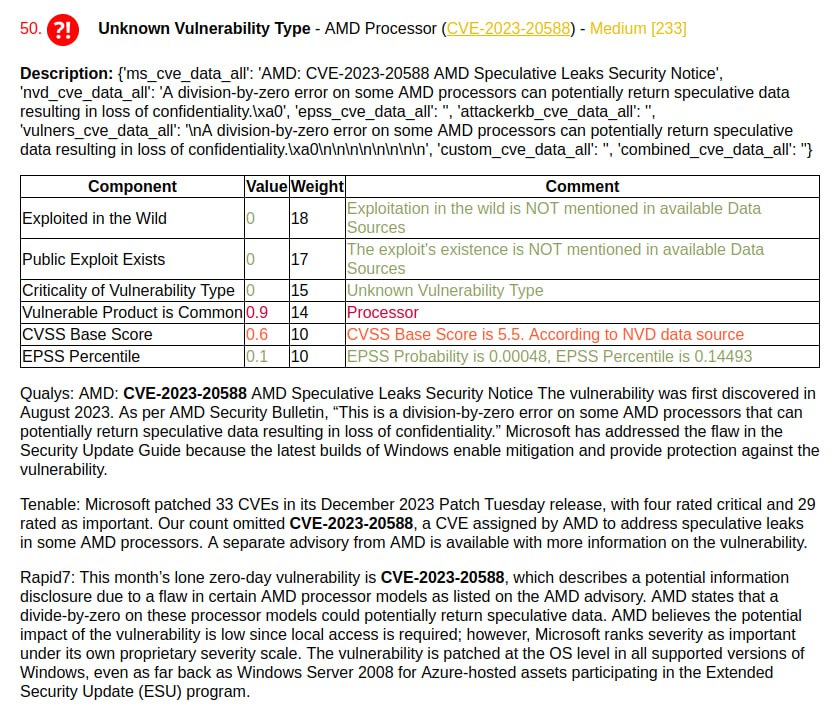

Остальные уязвимости, несмотря на занимательные описания, пока не дотягивают до трендовых. Но это вовсе не значит, что их не нужно исправлять. Очень даже нужно. 😉