Об исправлении уязвимостей, шоколаде и мышах. У Аллена Карра, который написал книгу про лёгкий способ бросить курить, есть ещё книга про легкий способ похудеть. Одна из идей там в том, что нужно кушать полезную еду, от которой особо не потолстеешь, а от вредной еды, от которой легко потолстеть, лучше отказаться. И для лёгкого отказа от вредной еды Аллен Карр методично полоскает читателю мозг. 😉 Вот, например, про шоколад. 🍫 Если вы любите шоколад и для вас это не проблема, следующие 2 абзаца лучше не читайте.

Манипуляция это? Безусловно. Но негативная ассоциация создаётся. Тяга к шоколаду у меня лично значительно уменьшилась и пищевое поведение скорректировалось в более здоровую сторону. 👍🙂 Но сделано это было через манипуляцию. Этичность метода так себе, но зато есть результат. "Вам шашечки или ехать?" ©

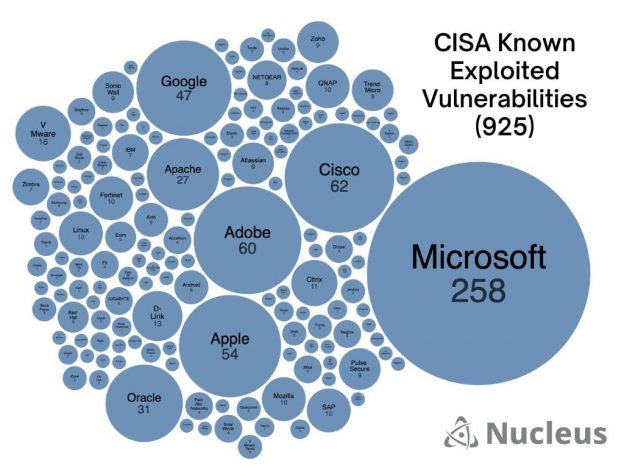

Так вот, про уязвимости. Есть мнение, что IT-шникам для того, чтобы они поддерживали инфраструктуру в безопасном и обновленном состоянии необходимо давать наиболее объективную информацию об уязвимостях. А какая это информация? То, что только 3% всех уязвимостей становятся реально эксплуатабельны и используются в атаках? Что мы в общем случае понятия не имеем, будет ли эксплуатироваться данная конкретная CVE и всё, что у нас есть это рекомендация вендора поставить патч? Такая информация будет способствовать внедрению процесса безусловного регулярного пачинга? Что-то сомнительно. Скорее наоборот будет расслаблять и бодаться по поводу установки обновлений будет сложнее.

С другой стороны, "торговать страхом" и говорить, что раз ты, дорогой админ/девопс, на неделю затянул с патчингом серверов, значит поставил всю инфраструктуру организации под удар, это не совсем этично. Т.к. обычно всё не так жёстко. Живут люди и не патчась, особенно это касается внутрянки. Но иногда те уязвимости, которые считались не особо критичными оказываются полнейшей лютой жестью, как MS17-010 и те, кто хотя бы пару месяцев забивали на обновления оказываются под катастрофическим ударом. И какие именно уязвимости "выстрелят" в следующий раз мы можем только догадываться.

Имхо, формирование здоровых привычек зачастую имеет большую ценность, чем точность и объективность коммуникации. Иногда лучше сознательно сгустить краски, чтобы снизить риски в будущем. "В конце концов, это почти правда!" © Но каждый пусть решает для себя. 😉