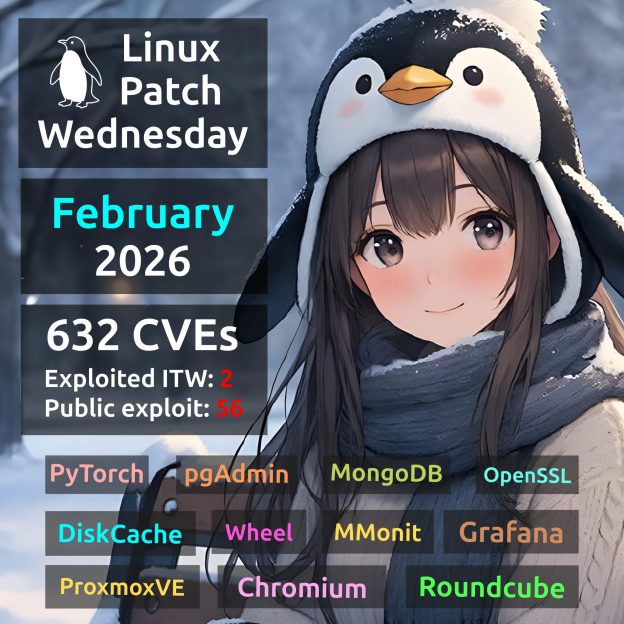

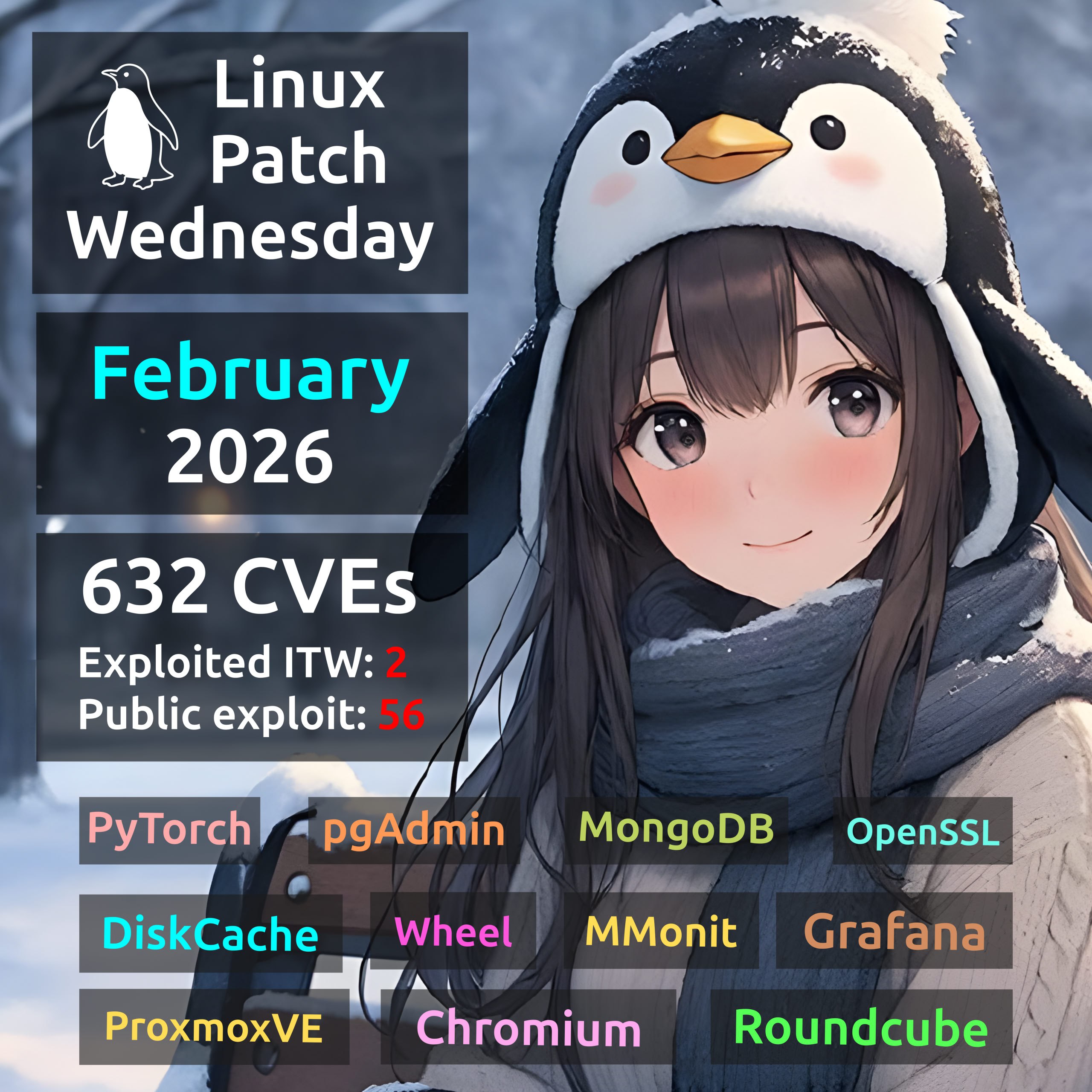

Февральский Linux Patch Wednesday. В феврале Linux вендоры начали устранять 632 уязвимости, в полтора раза меньше, чем в январе. Из них 305 в Linux Kernel. Есть две уязвимости с признаками эксплуатации вживую:

🔻 RCE - Chromium (CVE-2026-2441)

🔻 InfDisc - MongoDB "MongoBleed" (CVE-2025-14847)

Ещё для 56 уязвимостей доступны публичные эксплоиты или имеются признаки их существования. Можно выделить:

🔸 RCE - OpenSSL (CVE-2025-15467, CVE-2025-69421, CVE-2025-11187), pgAdmin (CVE-2025-12762, CVE-2025-13780), DiskCache (CVE-2025-69872), PyTorch (CVE-2026-24747), Wheel (CVE-2026-24049)

🔸 AuthBypass - M/Monit (CVE-2020-36968)

🔸 EoP - Grafana (CVE-2025-41115, CVE-2026-21721), M/Monit (CVE-2020-36969)

🔸 AFR - Proxmox Virtual Environment (CVE-2024-21545)

🔸 SFB - Chromium (CVE-2026-1504), Roundcube (CVE-2026-25916)