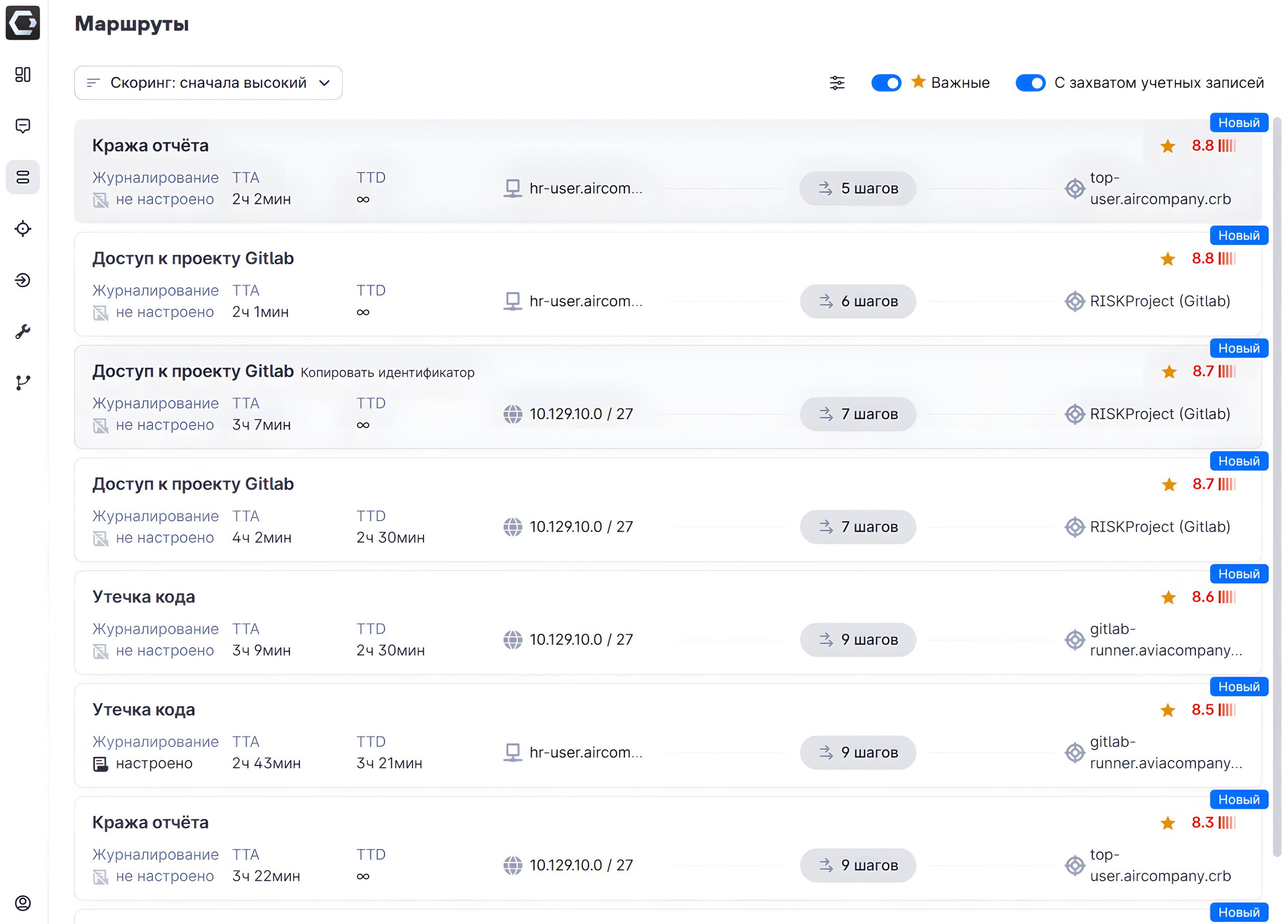

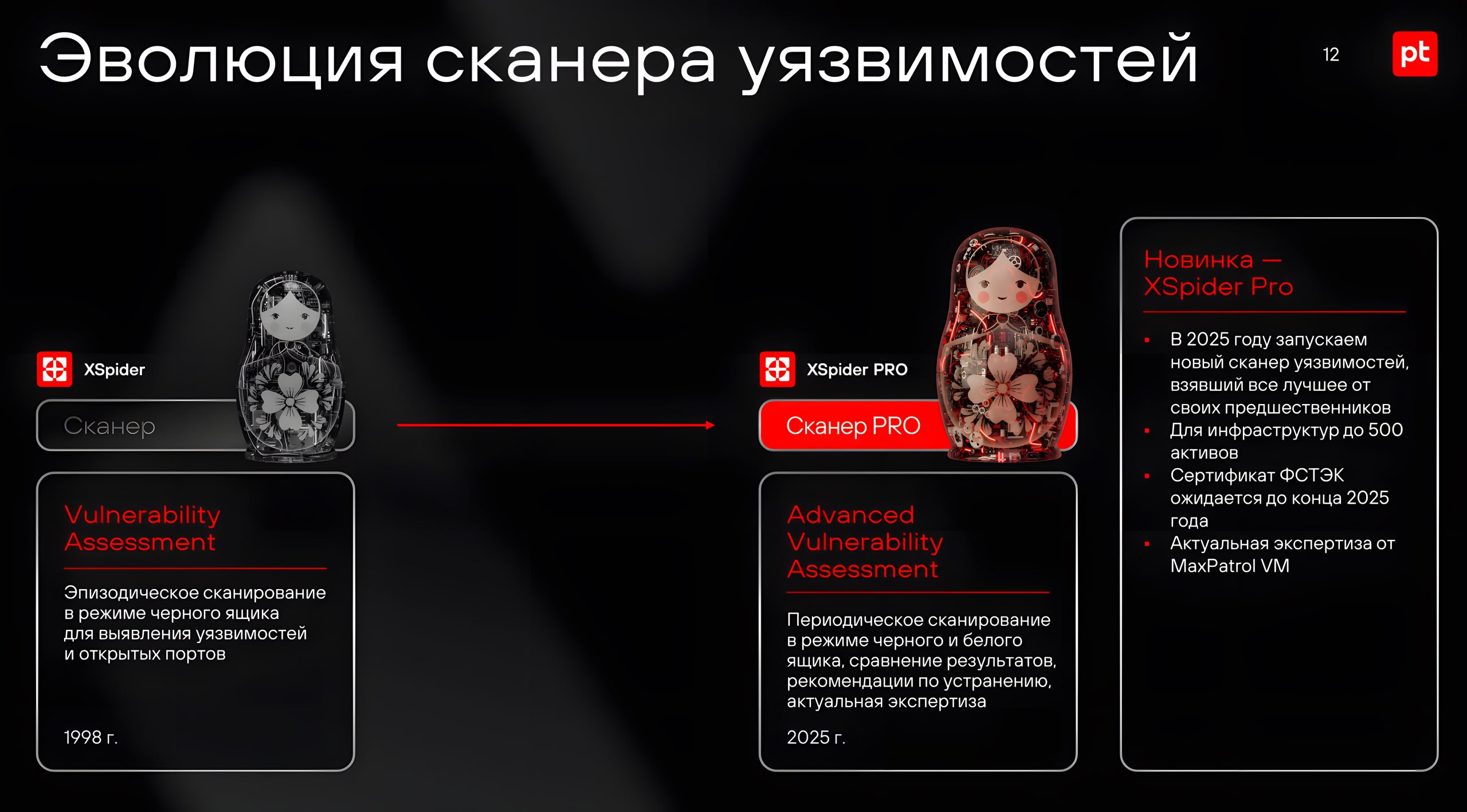

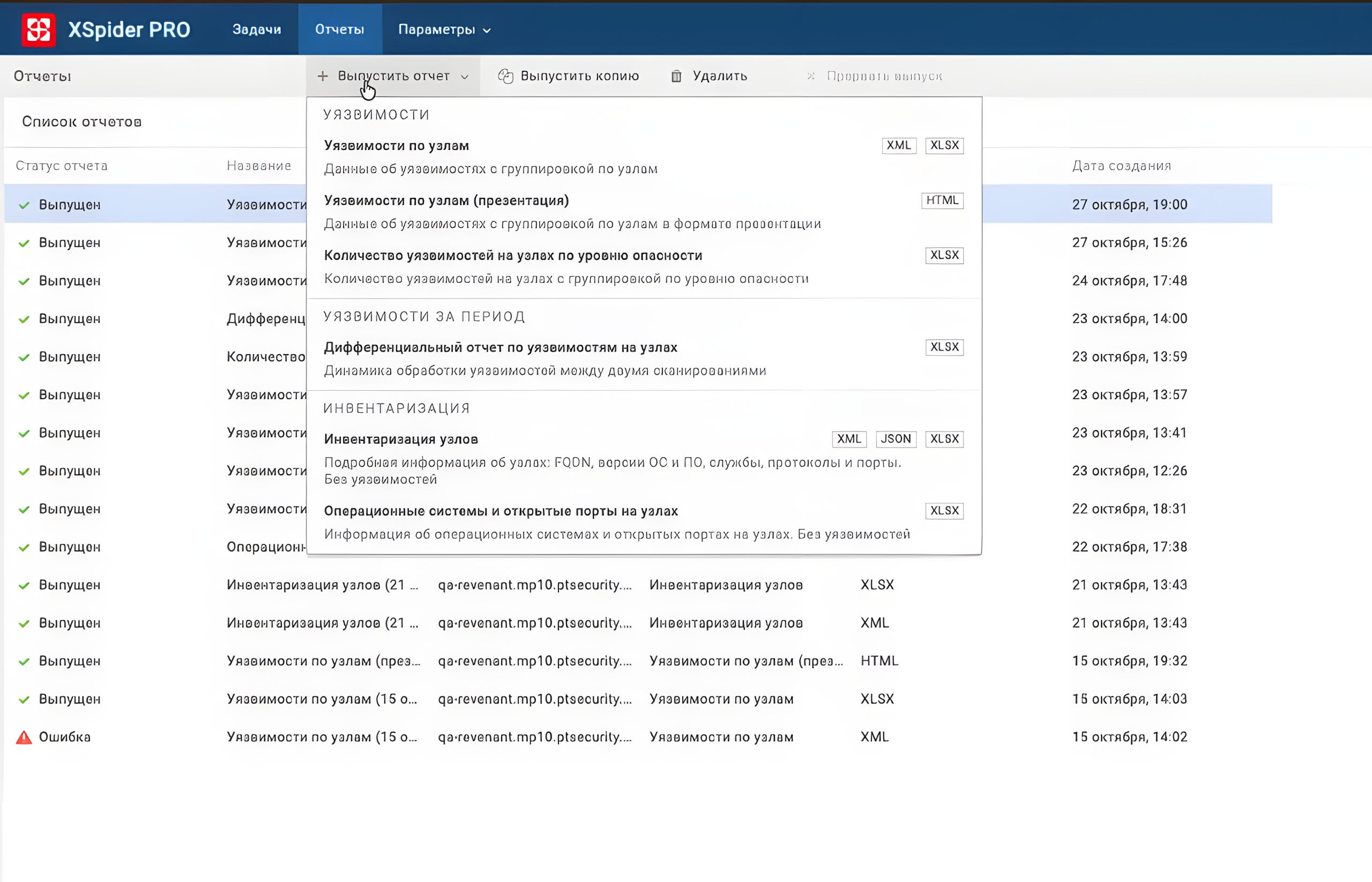

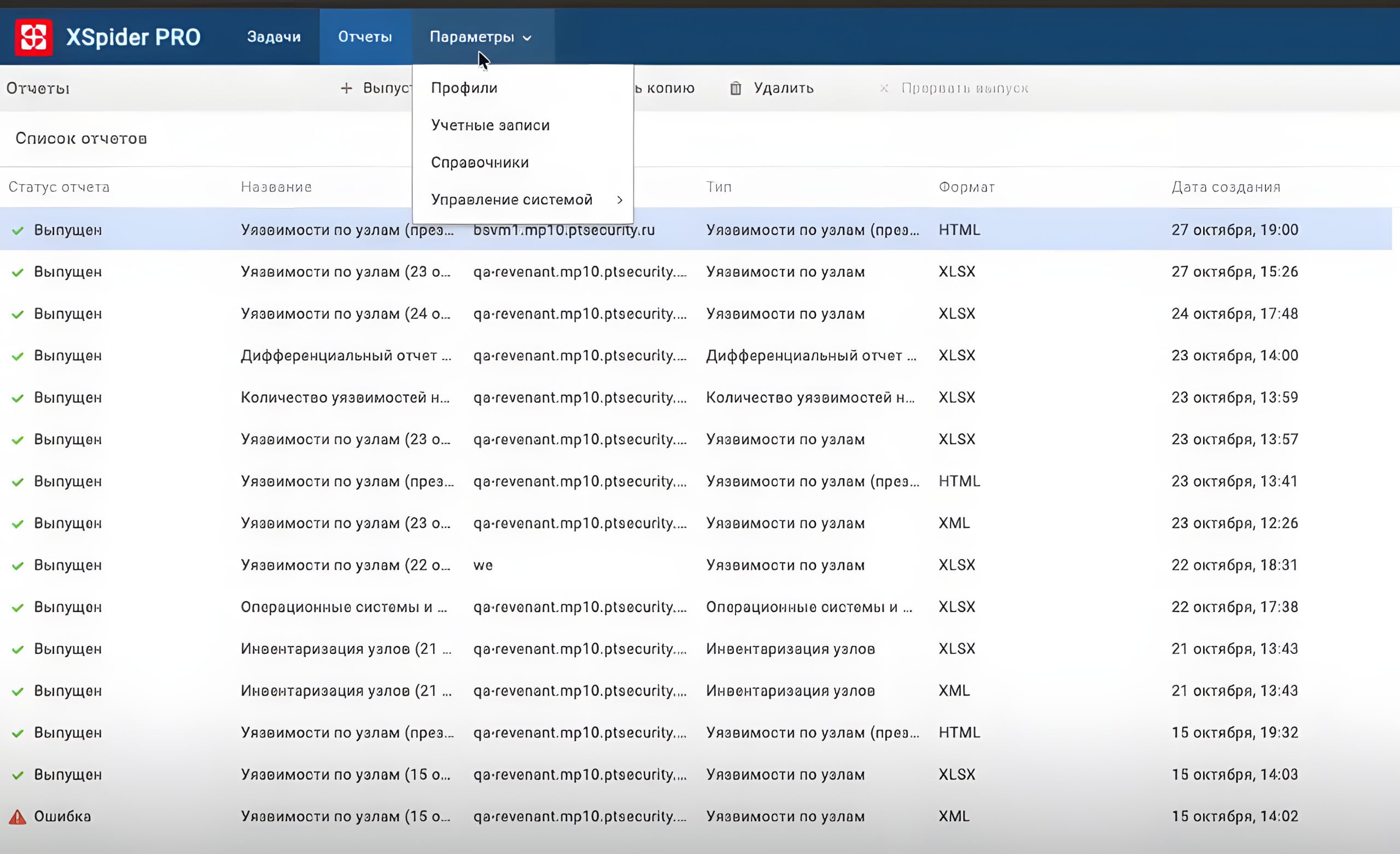

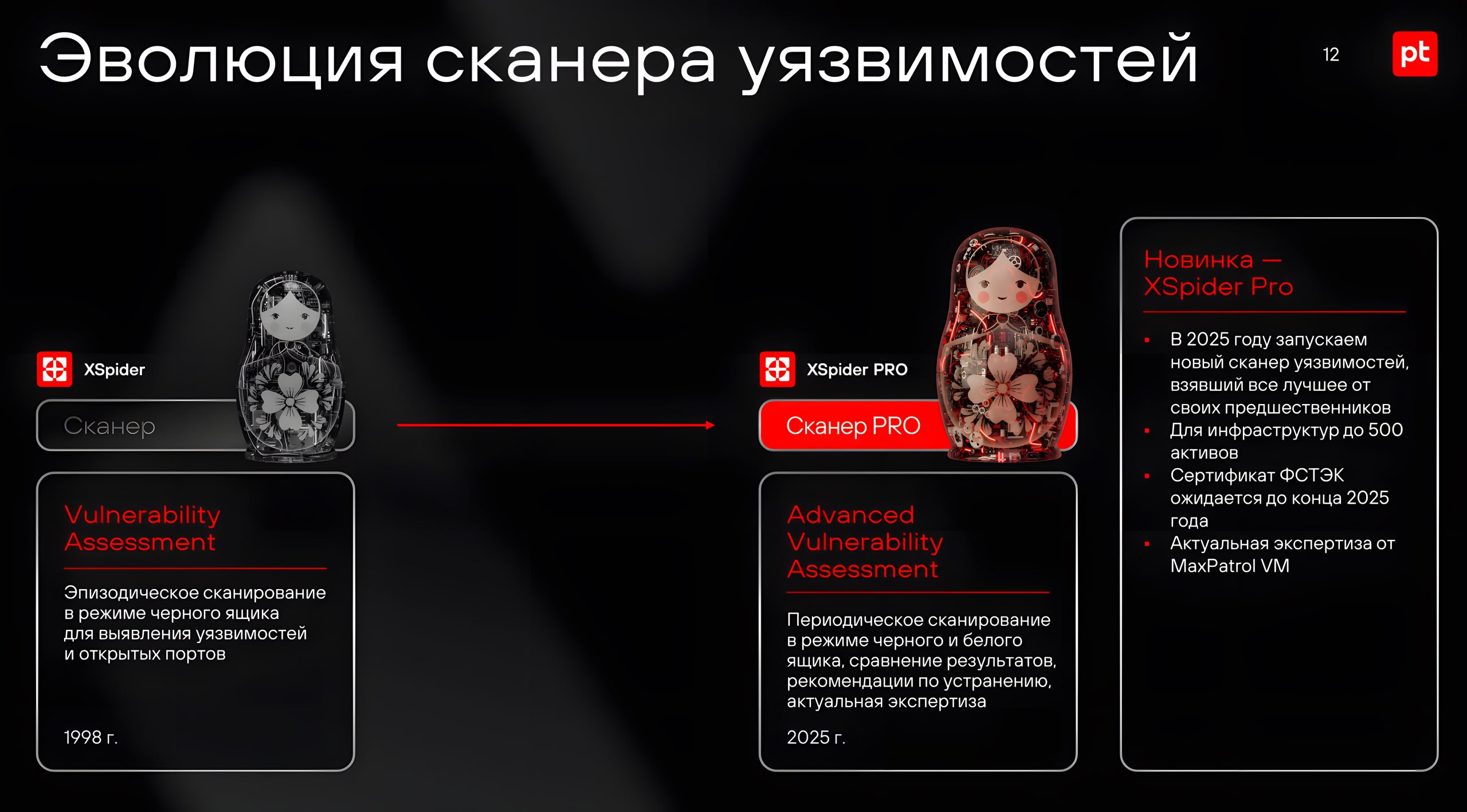

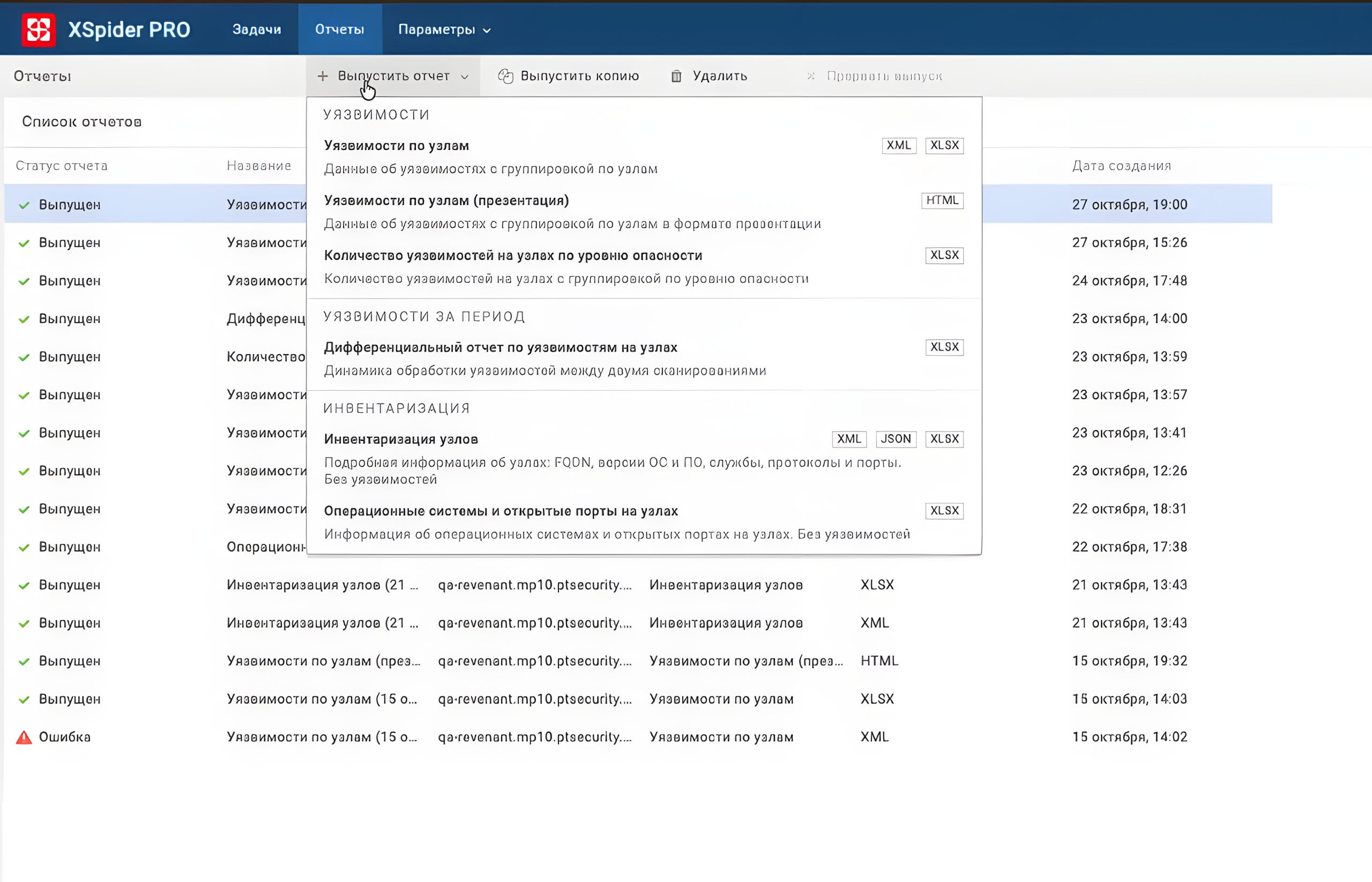

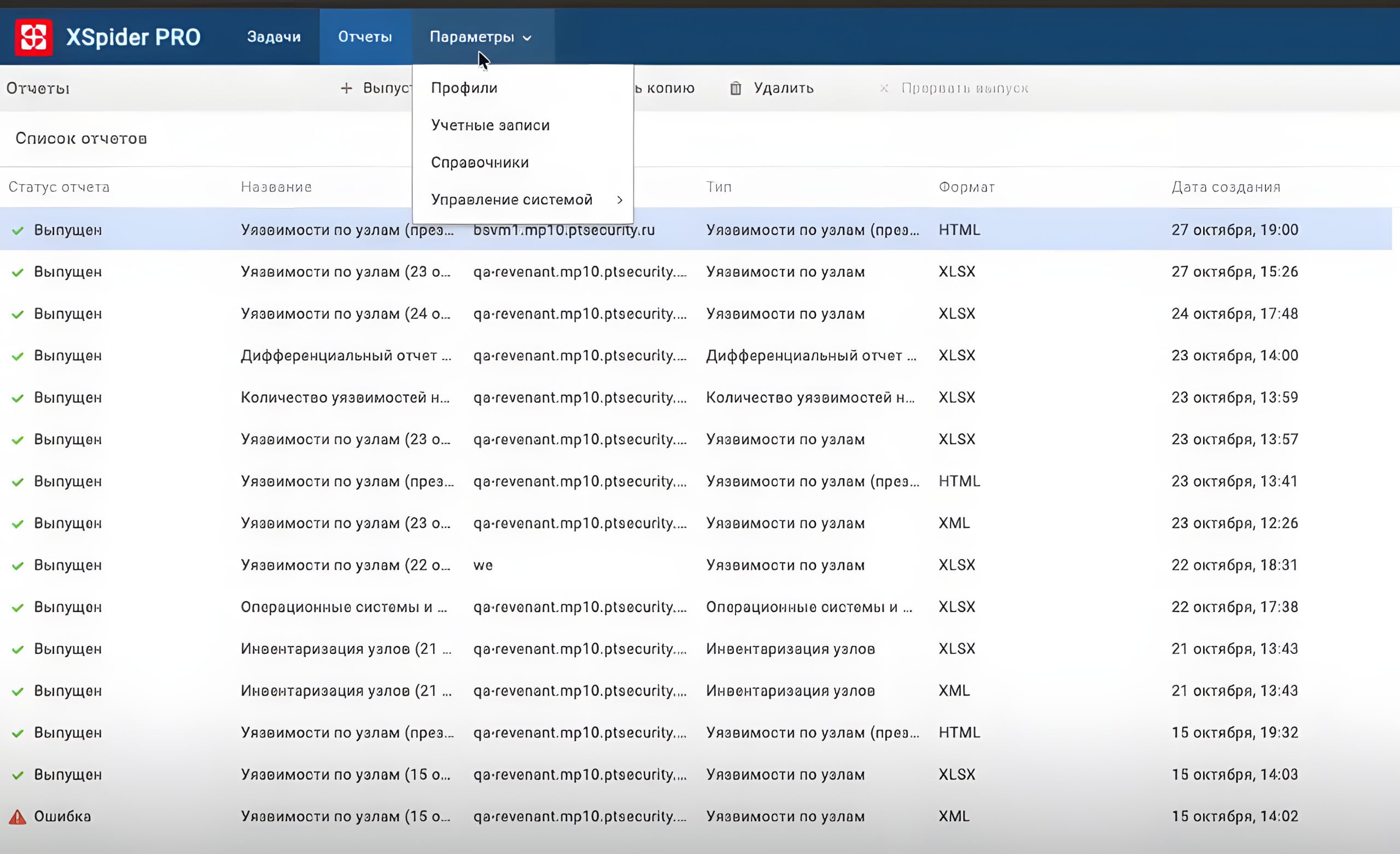

Вышел официальный пресс-релиз Positive Technologies по новому сканеру уязвимостей XSpider PRO. 🔥 Функционально это классический сканер уязвимостей, который позволяет заводить и запускать сканы в black box и white box (включая Docker) режимах. Дальше по этим задачам можно выпускать отчёты.

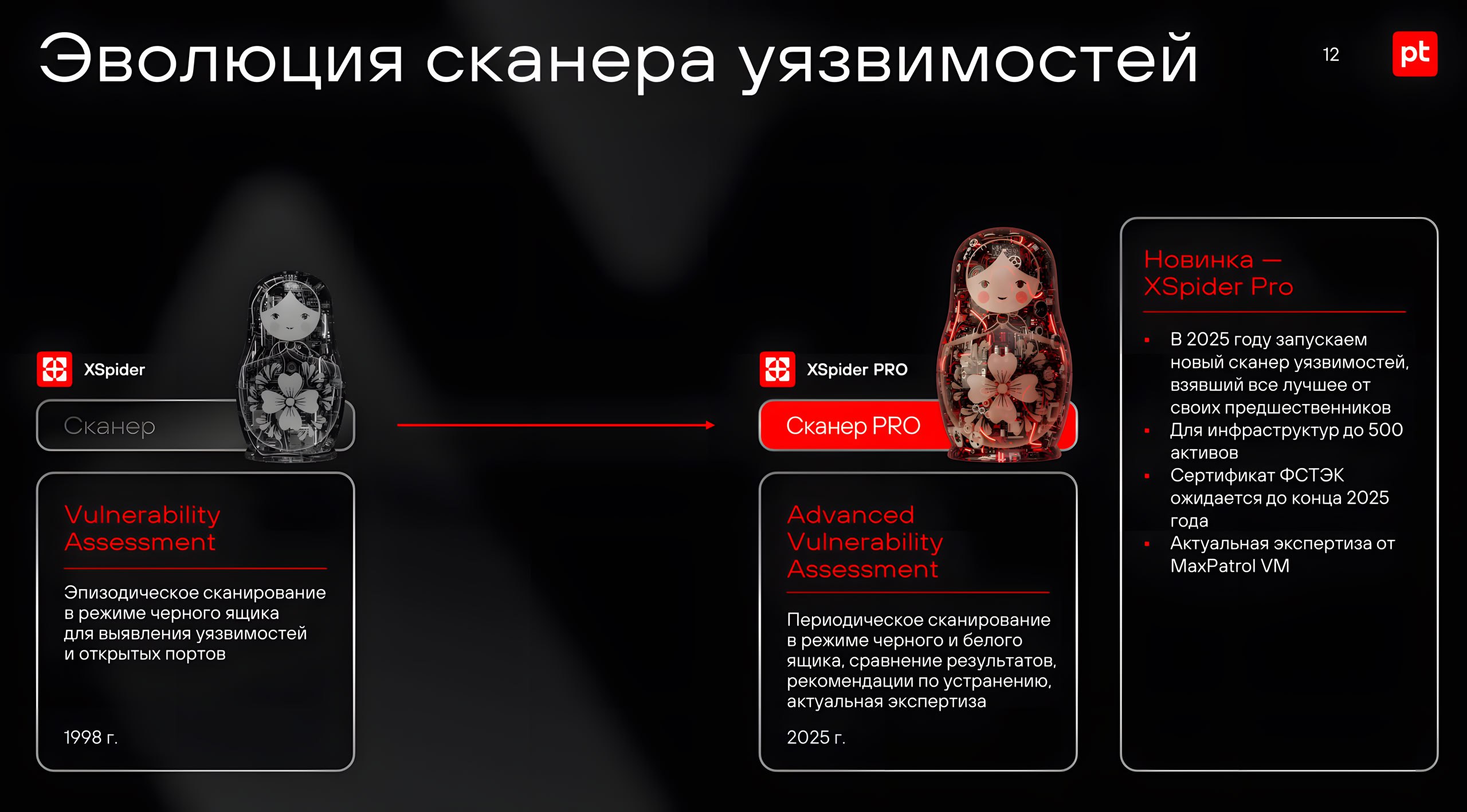

📄 Продукт выпускают на замену XSpider 7.8, у которого в этом году закончился сертификат ФСТЭК. Сертификат ФСТЭК на XSpider PRO планируют получить до конца года.

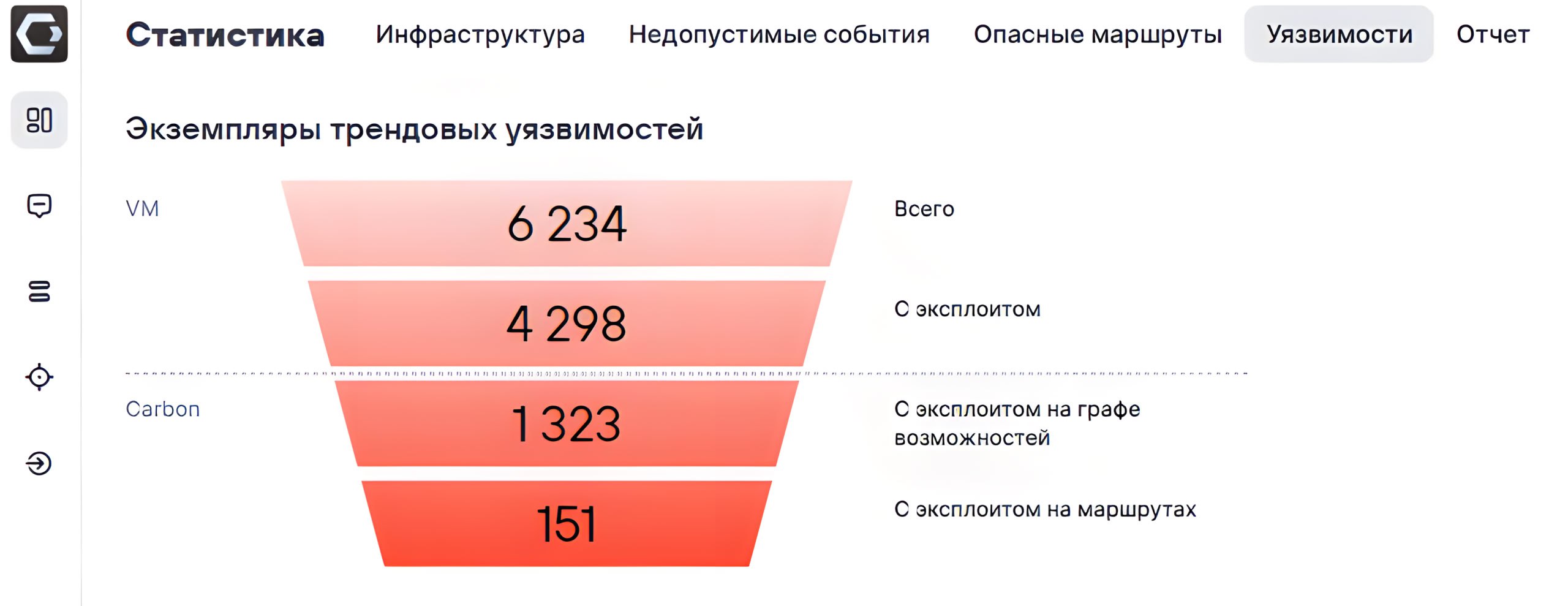

✂️ Архитектурно XSpider PRO представляет собой урезанную версию MaxPatrol VM. Сканирующий движок там такой же. С поправкой на то, что MaxPatrol VM ещё агентно сканировать может через EDR, а здесь исключительно безагентное сканирование.

💳 Лицензируется по узлам и функциональности (можно купить лицензию только на black box). Но есть ограничение: максимальное количество сканируемых узлов для решения - 500 ❗️ Это решение для небольших компаний. Если нужно больше, смотрите в сторону MaxPatrol VM. 😉